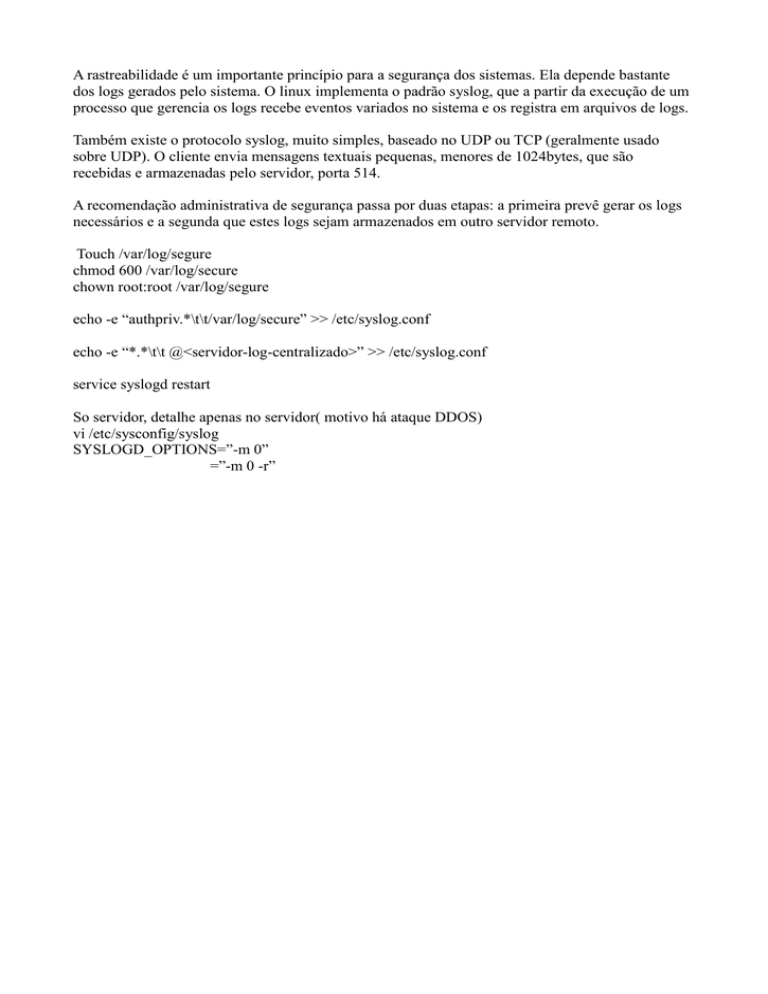

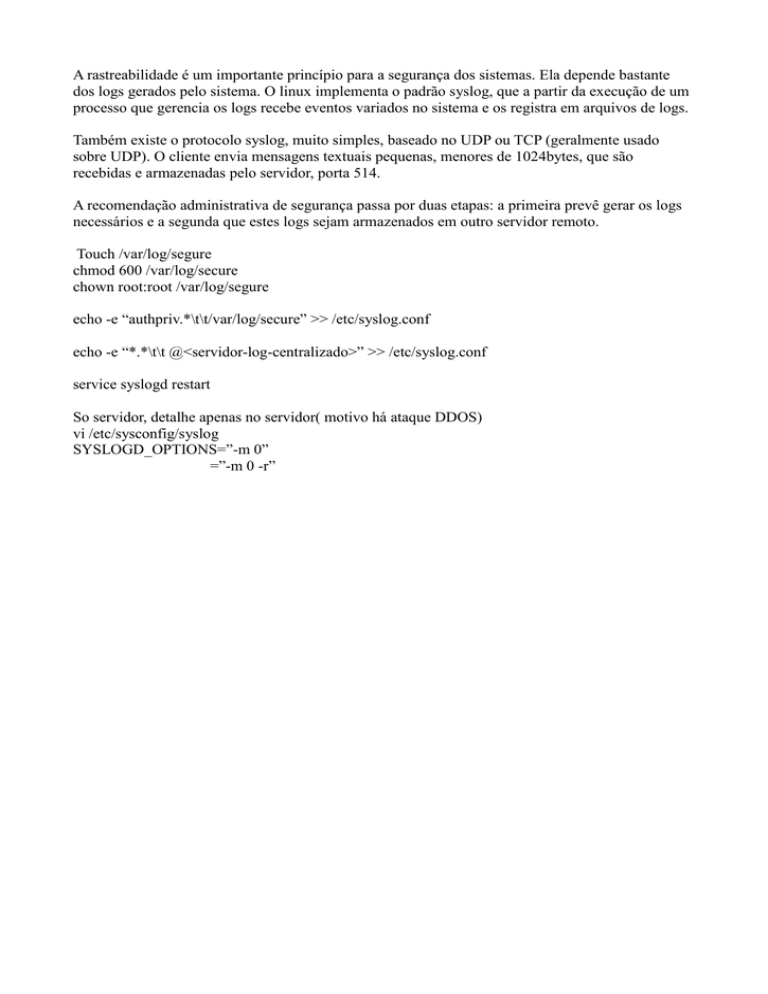

A rastreabilidade é um importante princípio para a segurança dos sistemas. Ela depende bastante

dos logs gerados pelo sistema. O linux implementa o padrão syslog, que a partir da execução de um

processo que gerencia os logs recebe eventos variados no sistema e os registra em arquivos de logs.

Também existe o protocolo syslog, muito simples, baseado no UDP ou TCP (geralmente usado

sobre UDP). O cliente envia mensagens textuais pequenas, menores de 1024bytes, que são

recebidas e armazenadas pelo servidor, porta 514.

A recomendação administrativa de segurança passa por duas etapas: a primeira prevê gerar os logs

necessários e a segunda que estes logs sejam armazenados em outro servidor remoto.

Touch /var/log/segure

chmod 600 /var/log/secure

chown root:root /var/log/segure

echo -e “authpriv.*\t\t/var/log/secure” >> /etc/syslog.conf

echo -e “*.*\t\t @<servidor-log-centralizado>” >> /etc/syslog.conf

service syslogd restart

So servidor, detalhe apenas no servidor( motivo há ataque DDOS)

vi /etc/sysconfig/syslog

SYSLOGD_OPTIONS=”-m 0”

=”-m 0 -r”