Noções de Informática – Aula 4

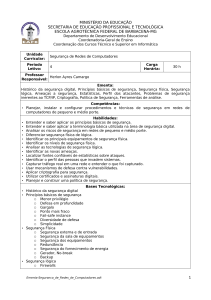

Políticas de Segurança Conjunto de regras e práticas.

Atributos Básicos:

1- Confidencialidade: garantir que a informação seja acessível somente para aqueles que

tenham a devida autorização.

2- Autenticidade: capacidade de garantir a identidade de uma pessoa que acessa as

informações do sistema ou de um servidor com quem se estabelece uma transação (de

comunicação, com um e-mail ou uma venda on-line).

3- Integridade: garantir a precisão das informações e dos métodos de processamento aos

quais ela é submetida.

4- Disponibilidade: garantir que os usuários autorizados tenham acesso as informações

quando necessário.

5- Não Repúdio: assegura que nem o emissor nem o receptor, de uma informação,

possam negar o fato.

Principais Invasores:

1- Hacker: em geral não destroem dados e não buscam ganhos financeiros;

2- Cracker: utiliza para fins criminosos, destruição de dados ou interrupção de sistemas.

Vírus Programa nocivo, uma vez executado ele passa a ficar ativo na memória do

computador e é feita uma cópia de seu código para dentro da unidade de armazenamento

onde serão rodadas suas instruções nocivas no sistema infectado.

Worm Enviam cópias de um computador para outro de forma automática (causar

congestionamento).

Trojan Para gravar senhas e as teclas digitadas e enviar as informações para outras pessoas.

Pharming Redireciona websites para outro fraudulento para roubar senha e informações.

Sniffer Monitorar e gravar pacotes que trafegam pela rede.

Cookies Registros que servem para rastrear e manter as preferências de um usuário ao

navegar pela Internet.

Mecanismos de Segurança

Criptografia Traduz um texto normal para uma linguagem em código.

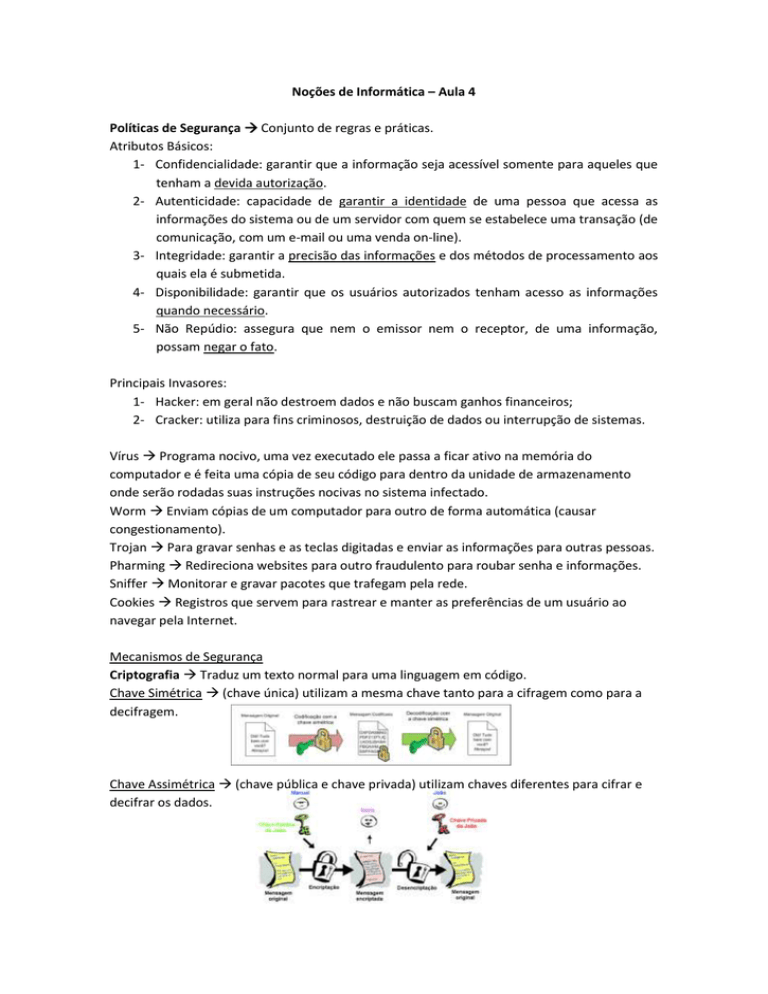

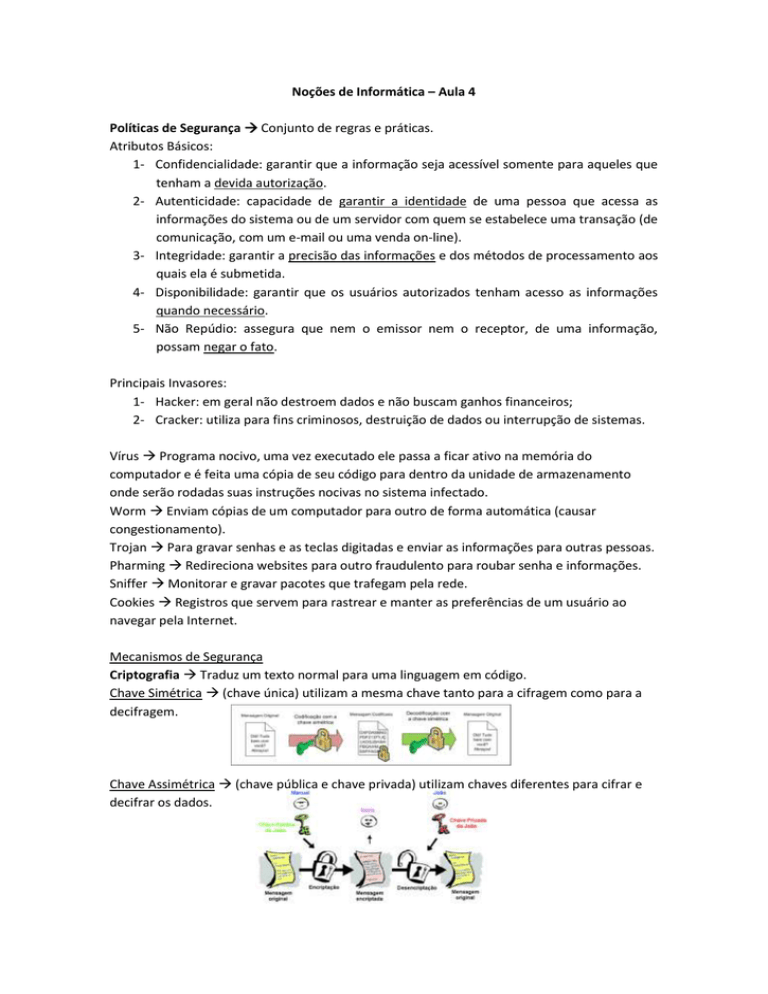

Chave Simétrica (chave única) utilizam a mesma chave tanto para a cifragem como para a

decifragem.

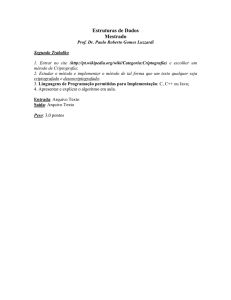

Chave Assimétrica (chave pública e chave privada) utilizam chaves diferentes para cifrar e

decifrar os dados.

Assinatura Digital Código utilizado para verificar a integridade de um texto ou mensagem.

Documento eletrônico assinado digitalmente e cumpre a função de associar uma pessoa ou

entidade a uma chave pública. Apresentam as seguintes informações:

- Nome da pessoa ou entidade a ser associada à chave pública;

- Período de validade do certificado;

- Chave Pública;

- Nome e assinatura da entidade que assinou o certificado;

- Número de série.

Com a Criptografia:

Garante a confidencialidade (PK pública – codifica; PK privada – descodifica).

Garante a autenticidade (PK privada – codifica; PK pública – descodifica).

Assinatura Digital

Garante a integridade – função hash (divide o texto em fragmentos e seleciona alguns

pontos aleatórios).