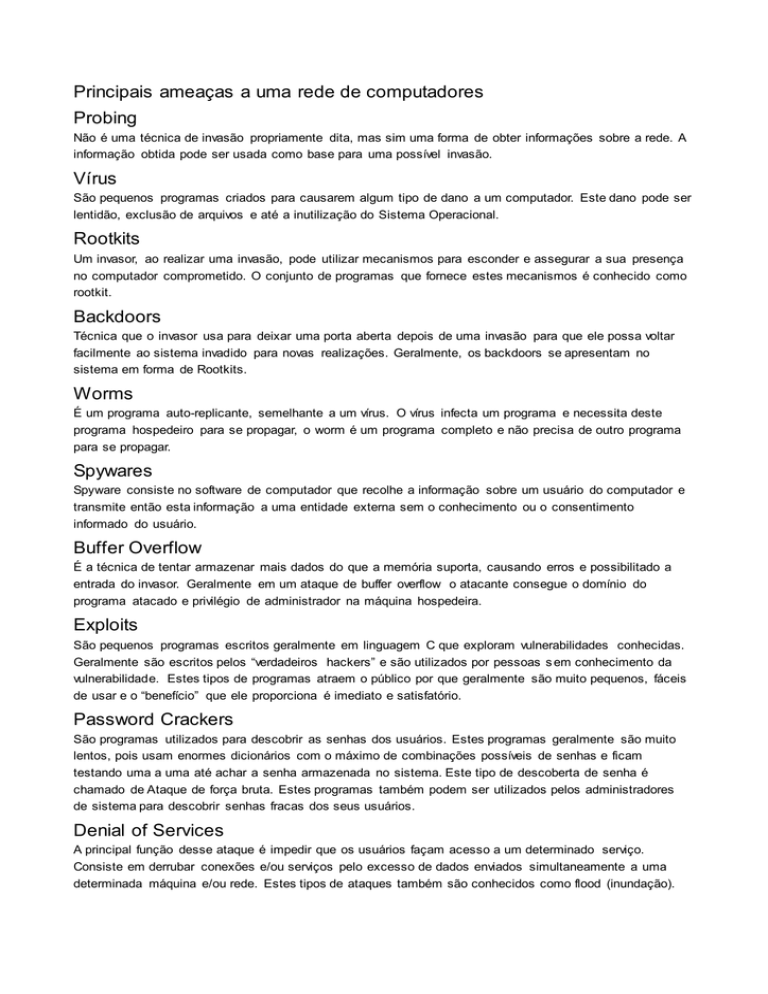

Principais ameaças a uma rede de computadores

Probing

Não é uma técnica de invasão propriamente dita, mas sim uma forma de obter informações sobre a rede. A

informação obtida pode ser usada como base para uma possível invasão.

Vírus

São pequenos programas criados para causarem algum tipo de dano a um computador. Este dano pode ser

lentidão, exclusão de arquivos e até a inutilização do Sistema Operacional.

Rootkits

Um invasor, ao realizar uma invasão, pode utilizar mecanismos para esconder e assegurar a sua presença

no computador comprometido. O conjunto de programas que fornece estes mecanismos é conhecido como

rootkit.

Backdoors

Técnica que o invasor usa para deixar uma porta aberta depois de uma invasão para que ele possa voltar

facilmente ao sistema invadido para novas realizações. Geralmente, os backdoors se apresentam no

sistema em forma de Rootkits.

Worms

É um programa auto-replicante, semelhante a um vírus. O vírus infecta um programa e necessita deste

programa hospedeiro para se propagar, o worm é um programa completo e não precisa de outro programa

para se propagar.

Spywares

Spyware consiste no software de computador que recolhe a informação sobre um usuário do computador e

transmite então esta informação a uma entidade externa sem o conhecimento ou o consentimento

informado do usuário.

Buffer Overflow

É a técnica de tentar armazenar mais dados do que a memória suporta, causando erros e possibilitado a

entrada do invasor. Geralmente em um ataque de buffer overflow o atacante consegue o domínio do

programa atacado e privilégio de administrador na máquina hospedeira.

Exploits

São pequenos programas escritos geralmente em linguagem C que exploram vulnerabilidades conhecidas.

Geralmente são escritos pelos “verdadeiros hackers” e são utilizados por pessoas s em conhecimento da

vulnerabilidade. Estes tipos de programas atraem o público por que geralmente são muito pequenos, fáceis

de usar e o “benefício” que ele proporciona é imediato e satisfatório.

Password Crackers

São programas utilizados para descobrir as senhas dos usuários. Estes programas geralmente são muito

lentos, pois usam enormes dicionários com o máximo de combinações possíveis de senhas e ficam

testando uma a uma até achar a senha armazenada no sistema. Este tipo de descoberta de senha é

chamado de Ataque de força bruta. Estes programas também podem ser utilizados pelos administradores

de sistema para descobrir senhas fracas dos seus usuários.

Denial of Services

A principal função desse ataque é impedir que os usuários façam acesso a um determinado serviço.

Consiste em derrubar conexões e/ou serviços pelo excesso de dados enviados simultaneamente a uma

determinada máquina e/ou rede. Estes tipos de ataques também são conhecidos como flood (inundação).

Spoofing

É uma técnica que consiste em mascarar (spoof) pacotes IP com endereços remetentes falsificados. O

atacante para não ser identificado falsifica o seu número de IP ao atacar para que nenhuma técnica de

rastreá-lo tenha sucesso. Geralmente os números utilizados são de redes locais, como 192.168.x. x, 10.x.x.x

ou 172.16.x.x. Estes números não são roteáveis e fica quase impossível o rastreamento. Porém é fácil

impedir um ataque com o IP “Spooffado”.

Mail Bomb

É a técnica de inundar um computador com mensagens eletrônicas. Em geral, o agressor usa um s cript

para gerar um fluxo contínuo de mensagens e abarrotar a caixa postal de alguém. A sobrecarga tende a

provocar negação de serviço no servidor de e-mail.

Phreaking

É o uso indevido de linhas telefônicas, fixas ou celulares. No passado, os phreakers empregavam

gravadores de fita e outros dispositivos para produzir sinais de controle e enganar o sistema de telefonia.

Conforme as companhias telefônicas foram reforçando a segurança, as técnicas tornaram -se mais

complexas. Hoje, o phreaking é uma atividade elaborada, que poucos hackers dominam.

Smurf

Consiste em mandar sucessivos Pings para um endereço de broadcast fingindo-se passar por outra

máquina, utilizando a técnica de Spoofing. Quando estas solicitações começarem a ser respondidas, o

sistema alvo será inundado (flood) pelas respostas do servidor. Geralmente se escolhe para estes tipos de

ataques, servidores em backbones de altíssima velocidade e banda, para que o efeito seja eficaz.

Sniffing

É a técnica de capturar as informações de uma determinada máquina ou o tráfego de uma rede sem

autorização para coletar dados, senhas, nomes e comportamento dos usuários. Os programas geralmente

capturam tudo que passa e depois utilizam filtros para que possa facilitar a vida do “sniffador”. Existem

sniffers específicos de protocolos como o imsniffer que captura apenas as conversas via MSN Messenger

em uma rede.

Scamming

Técnica que visa roubar senhas e números de contas de clientes bancários enviando um e-mail falso

oferecendo um serviço na página do banco. A maioria dos bancos não envia e-mails oferecendo nada,

portanto qualquer e-mail desta espécie é falso.

Teclado virtual falso

Software malicioso que abre uma tela de teclado virtual clonado exatamente sobre o teclado virtual legítimo

do banco, para que o usuário informe os seus dados nele.

Key Loggers

Software que captura os dados digitados no teclado do computador, como senhas e números de cartões de

crédito.

Mouse Loggers

Software que captura os movimentos do mouse e cliques de botões, com o objetivo de contornar os

teclados virtuais dos bancos. Os mais recentes capturam, inclusive, uma pequena imagem da área onde o

clique do mouse ocorreu, para driblar teclados virtuais que embaralham suas teclas.

DNS Poisoning

Um atacante compromete um servidor DNS para, quando este receber a solicitação de resolução de uma

URL de interesse (por exemplo, www.bb.com.br), devolver o endereço IP de um site clonado ou malicioso,

desviando o usuário sem que este perceba. Este tipo de ataque também é conhecido como

“Envenenament o de DNS”.

BHOs

Browser Helper Objects são DLLs que funcionam como plugins do Internet Explorer, podendo ver (e alterar)

todos os dados que trafegam entre o computador e um servidor web. Nem todos são, necessariamente,

maliciosos, mas são muito usados para construir em cavalos-de-tróia e spyware.

Clonagem de URLs

URLs podem ser clonadas por semelhança (wwwbancobrasil.com.br, www.bbrasil.com.br,

www.bbrazil.com.br, www.bancodobrasil.com.br, www.bbrasill.com.br) ou por falhas de segurança de

browsers (por exemplo, falhas de interpretação de nomes de site em unicode).

Scanning de memória/DLL Injection

Técnicas usadas por um programa para acessar a memória ocupada por outro programa, podendo assim ler

dados sensíveis como a senha informada pelo usuário e chaves criptográficas.

SQL Injection

Trata-se da manipulação de uma instrução SQL através das variáveis que compõem os parâmetros

recebidos por um script, tal como PHP, ASP, entre outros. Este tipo de ataque consiste em passar

parâmetros a mais via barra de navegação do navegador, inserindo instruções não esperadas pelo banco

de dados. Geralmente o atacante utiliza destas ferramentas para roubar dados ou danificar a base de dados

que está no servidor.

Spam e Phishing

É o envio de mensagens não solicitadas, em grande número, a destinatários desconhecidos. O Spam

propriamente dito não é um ataque. Mas o problema é que muitas vezes vem com links maliciosos onde

geralmente instalam vírus na máquina, spyware ou até um keylogger. Cerca de 60% do tráfego da Internet

hoje é somente de Spam.

Phishing, também conhecido como phishingscan, foi um termo originalmente criado para descrever o tipo de

fraude que se dá através do envio de mensagem não solicitada, que se passa por comunicação de uma

instituição conhecida, como a Receita Federal, e que procura induzir o acesso a páginas fraudulentas,

projetadas para furtar informações pessoais e financeiras da vítima.

Bots eBotnets

Como um worm, o bot é um programa capaz se propagar automaticamente, explorando vulnerabilidades

existentes ou falhas na configuração de softwares instalados em um computador. Normalmente, o bot se

conecta a um servidor de IRC e mantém contato com seu “dono”, esperando por instruções. O bot sozinho

não faz nada, ele apenas é uma porta de entrada para o invasor. Os bots funcionam como backdoors.

Botnets são redes formadas por computadores infectados com bots. Estas redes podem ser compostas por

centenas ou milhares de computadores. Um invasor que tenha controle sobre um botnet pode utilizá-la para

aumentar a potência dos ataques, por exemplo, para enviar centenas de milhares de e-mails de phishing ou

spam, desferir ataques de negação de serviço, etc.

Boatos (hoaxes)

São e-mails que possuem conteúdos alarmantes ou falsos e que, geralmente, tem como remetente ou

apontam como autora da mensagem alguma organização privada ou pública. Através de uma leitura

minuciosa deste tipo de mensagem, é possível identificar os absurdos em seu conteúdo ou sem nexo.

Os mais comuns são: correntes, pirâmides, mensagens sobre pessoas que es tão com doenças terminais,

etc. Histórias deste tipo são criadas não só espalhar desinformação pela internet, mas também para outros

fins maliciosos.

Associação Maliciosa (Access Point Spoofing)

A associação maliciosa ocorre quando um atacante, passando-se por um access point , engana um outro

sistema de maneira a fazer com que este acredite estar se conectando a uma WLAN real. Este ataque

ocorre em redes sem fio.

Modificação

Nesse procedimento o invasor não apenas escuta o tráfego da rede, mas também modifica e compromete

os dados para depois enviá-los para o dispositivo a que está sendo atacado. O objetivo é que este se torne

um dispositivo zumbi e o invasor tenha total controle os dispositivos. Este ataque ocorre em redes sem fio.

–-----------------------------------------------------------------------------------------