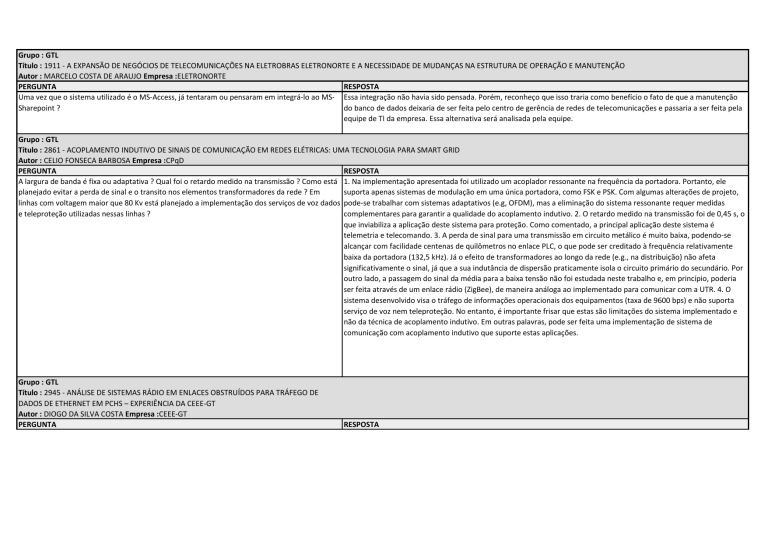

Grupo : GTL

Título : 1911 - A EXPANSÃO DE NEGÓCIOS DE TELECOMUNICAÇÕES NA ELETROBRAS ELETRONORTE E A NECESSIDADE DE MUDANÇAS NA ESTRUTURA DE OPERAÇÃO E MANUTENÇÃO

Autor : MARCELO COSTA DE ARAUJO Empresa :ELETRONORTE

PERGUNTA

RESPOSTA

Uma vez que o sistema utilizado é o MS-Access, já tentaram ou pensaram em integrá-lo ao MS- Essa integração não havia sido pensada. Porém, reconheço que isso traria como benefício o fato de que a manutenção

Sharepoint ?

do banco de dados deixaria de ser feita pelo centro de gerência de redes de telecomunicações e passaria a ser feita pela

equipe de TI da empresa. Essa alternativa será analisada pela equipe.

Grupo : GTL

Título : 2861 - ACOPLAMENTO INDUTIVO DE SINAIS DE COMUNICAÇÃO EM REDES ELÉTRICAS: UMA TECNOLOGIA PARA SMART GRID

Autor : CELIO FONSECA BARBOSA Empresa :CPqD

PERGUNTA

RESPOSTA

A largura de banda é fixa ou adaptativa ? Qual foi o retardo medido na transmissão ? Como está 1. Na implementação apresentada foi utilizado um acoplador ressonante na frequência da portadora. Portanto, ele

planejado evitar a perda de sinal e o transito nos elementos transformadores da rede ? Em

suporta apenas sistemas de modulação em uma única portadora, como FSK e PSK. Com algumas alterações de projeto,

linhas com voltagem maior que 80 Kv está planejado a implementação dos serviços de voz dados pode-se trabalhar com sistemas adaptativos (e.g, OFDM), mas a eliminação do sistema ressonante requer medidas

e teleproteção utilizadas nessas linhas ?

complementares para garantir a qualidade do acoplamento indutivo. 2. O retardo medido na transmissão foi de 0,45 s, o

que inviabiliza a aplicação deste sistema para proteção. Como comentado, a principal aplicação deste sistema é

telemetria e telecomando. 3. A perda de sinal para uma transmissão em circuito metálico é muito baixa, podendo-se

alcançar com facilidade centenas de quilômetros no enlace PLC, o que pode ser creditado à frequência relativamente

baixa da portadora (132,5 kHz). Já o efeito de transformadores ao longo da rede (e.g., na distribuição) não afeta

significativamente o sinal, já que a sua indutância de dispersão praticamente isola o circuito primário do secundário. Por

outro lado, a passagem do sinal da média para a baixa tensão não foi estudada neste trabalho e, em princípio, poderia

ser feita através de um enlace rádio (ZigBee), de maneira análoga ao implementado para comunicar com a UTR. 4. O

sistema desenvolvido visa o tráfego de informações operacionais dos equipamentos (taxa de 9600 bps) e não suporta

serviço de voz nem teleproteção. No entanto, é importante frisar que estas são limitações do sistema implementado e

não da técnica de acoplamento indutivo. Em outras palavras, pode ser feita uma implementação de sistema de

comunicação com acoplamento indutivo que suporte estas aplicações.

Grupo : GTL

Título : 2945 - ANÁLISE DE SISTEMAS RÁDIO EM ENLACES OBSTRUÍDOS PARA TRÁFEGO DE

DADOS DE ETHERNET EM PCHS – EXPERIÊNCIA DA CEEE-GT

Autor : DIOGO DA SILVA COSTA Empresa :CEEE-GT

PERGUNTA

RESPOSTA

A partir de qual distância / comprimento o desempenho dos enlaces apresentam uma

disponibilidade não aceitável para a transmissão de informações críticas ?

No nosso estudo, não pesquisamos a distância limítrofe para os enlaces. Entretanto, pelo levantamento realizado, até a

distância de 47,7 km que é nosso enlace mais longo, o desempenho foi considerado satisfatório para transmissão de

informações não críticas. Para o transporte de informações críticas os enlaces não apresentaram uma confiabilidade boa

devido à grande variabilidade dos níveis de sinal recebido. Também por causa das falhas de comunicação, que apesar de

serem, na maioria das vezes, de curtíssima duração a ponto de não prejudicar a disponibilidade total, cortam a

comunicação com uma certa frequência, situação o que poderia prejudicar os serviços críticos.

Grupo : GTL

Título : 2147 - ATENDIMENTO DO MCPSE UTILIZANDO AS FERRAMENTAS GERENCIAMENTO DAS ENGENHARIAS DE MANUTENÇÃO E EXPANSÃO DO SISTEMA ELÉTRICO DE DISTRIBUIÇÃO

Autor : LUCIENE MARTINS MOURA RODRIGUES Empresa :CEMIG D

PERGUNTA

RESPOSTA

Existia muita divergência entre o que estava instalada e cadastrado no sistema ? Como foi feito Sim. Foi feito o inventário físico e posteriormente a consciliação físico- contábil. Durante o projeto foram mobilizadas 60

para alinhar as informações ? Qual o tamanho da equipe ?

pessoas diretamente e em torno de 120 indiretamente.

Como foram tratados os sobressalentes ? Como ficou a troca da UAR (Unidade de adição e

retirada) no caso de substituição por sobressalentes ?

As unidades sobressalentes são tratadas inicialmente como itens de estoque. À medida que são retirados para aplicação

no sistema como UARs, são abertos subprojetos de atendimento utilizando Ordens de Imobilização próprias para cada

instalação.

Sim. Todo o sistema foi redesenhado contemplando também os processos e os equipamentos de telecomunicações. SIm

eles possuem cadastro próprio no módulo PM.

Foi feito alguma estruturação dos instrumentos de telecomunicações ? Eles foram cadastrados

no SAP ?

Grupo : GTL

Título : 2962 - CARACTERÍSTICAS DO BARRAMENTO DE PROCESSO EM UMA REDE DE COMUNICAÇÃO BASEADA EM IEC 61850

Autor : CARLOS ALBERTO DUTRA Empresa :REASON

PERGUNTA

RESPOSTA

A aquisição de uma Merge Units para cada equipamento do pátio é mais viável financeiramente Em cada Merging Unit estarão conectados um conjunto de 4 tensões e 4 correntes e potencialmente vários sinais de

do que o cabeamento tradicional de entradas e saidas digitais / analógicas ?

sinalização digitais, como estado de disjuntores e chaves seccionadoras, além de a partir dela estarem os acionamentos

dos disjuntores. O cabeamento destes elementos de campo até a sala de relé não seria mais necessário, obtendo uma

redução significativa do custo com o material (principalmente considerando os elevados custos com cabos para

interligação de TCs). Entretanto, além do custo de material também existe a redução com projeto e execução da

passagem dos cabos, que estão relacionados com mão de obra especializada. A longo prazo também existem as

reduções relacionadas à manutenção do sistema, visto que não haveria necessidade de desernergização da linha para

substituições de equipamentos como relés de proteção com defeito.

Grupo : GTL

Título : 1973 - DESAFIOS DA SEGURANÇA CIBERNÉTICA NAS SUBESTAÇÕES DE ENERGIA ELÉTRICA

Autor : GERALDO ROCHA Empresa :SEL

PERGUNTA

RESPOSTA

Existe conhecimento de como está a maturidade de empresas das empresas no Brasil cerca de

sua segurança, em particular nos dispositivos IED´s ?

Muitas empresas brasileiras, principalmente a nível de concessionárias de distribuição vem tomando consciência da

importância do tema. Como em muitos outros temas, infelizmente, a lição vem sendo aprendida devido à más

experiências. As ações sendo tomadas de maneira corretiva e não preventiva. No entanto, não existem ocorrências

catastróficas registradas no país até o momento comprovadamente provenientes de ataques cibernéticos. O ponto

principal que vem gerando interesse pelo tema é a falta de controle de acesso. Inúmero colaboradores tem acesso ao

sistema. Após ocorrências de eventos constata-se que os parâmetros de operação são diferentes daquilo que deveriam

ser. Pela falta de controle de acesso não se sabe identificar quais ações foram executadas por quais colaboradores, sejam

elas propositais ou não. Embora a preocupação com o tema venha ganhando importância, ele ainda não é tratado com a

seriedade que deveria. Problemas como a referida falta de controle de acesso vem gerando interesse e discussão por

estas questões e espera-se que a partir das mesmas venham a ser tomadas as devidas ações.

Como se proteger de um ataque combinado da técnica \"DOS\" \"IP/MAC Spoofing\"

Tais ataques se baseiam no fato de que tanto endereço MAC como IP sejam conhecidos e \\\"clonados\\\" de um

equipamento confiável da rede, camuflando o atacante. Do ponto de vista de um ataque de link externo utilizamos a

criptografia do canal para embaralhar a informação entre emissor e receptor válido, ou seja, os pacotes enviados pelo

atacante serão interpretados como corrompidos e descartados. Além disso, filtros de entrada de firewall podem ser

utilizados para permitir a passagem de pacotes oriundos de um número restrito de endereços. Do ponto de vista de

ataques internos, estando o invasor localizado na subestação ou dentro da rede corporativa, a principal defesa é o Sticky

Secure MAC implementado nos switchs gerenciáveis, o que bloqueia acesso do invasor ao switch, impossibilitando que o

ataque confunda sua tabela interna de endereços MAC, evitando o MAC spoofing e por consequência o IP spoofing.

O equipamento de autenticaçaõ de usuários propostos utiliza a filosofia de \"single sign on\" ? Já Este é um dos objetivos do dispositivo de segurança e autenticação. O usuário utilizando suas credenciais únicas acessa o

existem reles que suportam esta filosofia ?

sistema. O dispositivo verifica uma base de dados de usuários para possibilitar ou impedir o acesso do mesmo. Se o

usuário tiver autorização de acesso o dispositivo verifica quais níveis de acesso de quais equipamentos (IEDs) tal

colaborador tem acesso, a partir de associações existentes entre a base de dados de usuários e equipamentos

gerenciados. Desta forma o usuário tem acesso ao dispositivo, e este é quem vai fazer o acesso aos diferentes níveis dos

IEDs dependendo das credenciais do usuário. Por utilizar credenciais únicas é possível permitir, impedir e registrar todas

as ações tomadas pelos diferentes usuários no sistema, garantindo auditoria de ações e portanto, um controle de acesso

efetivo.

Grupo : GTL

Título : 2715 - DESENVOLVIMENTO DE UM SISTEMA MULTICAMADAS PARA ANÁLISE DE SISTEMAS DE DISTRIBUIÇÃO

Autor : RAFAEL GRESSLER MILBRADT Empresa :UFSM

PERGUNTA

RESPOSTA

Está previsto no curto / médio prazo a implantação de um protótipo deste sistema

multicamadas em algum município do estado do RS pela CEEE ? Qual seria o custo financeiro

aproximado desta implementação ? O sistema desenvolvido possibilita também a contestação

de fraude / roubo de energia ?

Grupo : GTL

Título : 2614 - ENERGIA NÃO É FÁBRICA, SUA TI EXIGE COMPLEMENTOS ESPECÍFICOS

Autor : ISMAR NEUMANN KAUFMAN Empresa :IN FORMA

PERGUNTA

A partir da afirmação de que a energia não é fábrica, como você propõe encapsular as demandas

por serviços de TI para agilizar o entendimento e por sua vez o retorno do serviço demandado

pela TI.

1) Este projeto com a CEEE-D findou neste ano, contudo existe interesse da companhia em um novo projeto cabeça-desérie visando a implementação em outras redes. 2) Nesta etapa do projeto ainda não foi feito um levantamento dos

custos para a implementação/implantação do software, por tratarem-se apenas de custos subjetivos. Outros custos

relativos aos equipamentos de comunicação e automação da rede também são muito dependentes dos interesses da

própria companhia, porte da rede, nível de tecnologia já existente, etc. 3) O sistema não foi desenvolvido com este

propósito. É possível, logicamente, utilizar um estimador de estados para contestar as cargas faturadas com o estado

atual, o que poderia caracterizar a fraude em determinada região ou circuito de baixa tensão. Entretanto para que isto

fosse possível com uma mínima precisão o sistema de monitoramento/medição na rede deveria mais complexo e mais

caro do que o utilizado/proposto no artigo.

RESPOSTA

A organicidade da TI nas organizações é um tema polêmico, influenciado pelos debates das habilidades dos analistas de

sistemas e analistas de negócios, da governança de TI e da relação entre estratégia corporativa X estratégia de TI, entre

outros. Embora na década de 90 o modelo conhecido como \"federativo\" era considerado a melhor estrutura

organizacional para TI, na maioria das empresas prevaleceu o argumento dos ganhos de escala e a TI é gerenciada por

um órgão central. Por outro lado, a transição de sistemas proprietários para sistemas baseados em software de mercado

enfatizou o papel do órgão de TI como um intermediário na relação entre usuários e fabricantes (externos) de software.

Essa intermediação é positiva na medida em que a TI própria deveria ser capaz de traduzir, compatibilizar, organizar e

controlar os requisitos de áreas diversas no diálogo com os fornecedores. Quando a TI não é capaz de realizar este papel,

o entendimento e o retorno do serviço demandado sofrem, o diálogo fica difícil e os sistemas de informação não servem

aos seus propósitos.

Grupo : GTL

Título : 1712 - ESTUDO DA SEGURANÇA E CONFIABILIDADE DE ESQUEMAS DE TELEPROTEÇÃO BASEADO NA IEC 60834-1 E NOS PROCEDIMENTOS DE REDE DO ONS

Autor : CARLOS HENRIQUE DA SILVA CERTORIO Empresa :ELETROBRAS FURNAS

PERGUNTA

RESPOSTA

Em esquema de redundância, muitas vezes se utilizam fibras diferentes que passam pelo mesmo Os cenários 3 e 4 apresentados no IT consideram meios físicos totalmente independentes. Neste caso, fibras diferentes

cabo. Seu estudo faz alguma recomendação neste sentido, ou considera custo e benefício que

de um mesmo cabo não representam esta condição. Por outro lado, configurações de redes ópticas em anel

atendam aos procedimentos de rede do ONS ?

representam meios independentes. Para casos desta natureza, é proposta a utilização de apenas 01 (um) equipamento

de teleproteção digital por via.

O submodulo 2.6 exige que para um sinal transfer-trip sejam enviados dois canais e na recepção

haja a opção de conversão monocanal para o caso de receção de apenas 1 canal. Isto exige que

sejam utlizados dois equipamentos de teleproteção ? É esta a proposta para revisão do

documento ?

A proposta de revisão do submódulo 2.6 dos Procedimentos de Rede do ONS aplica-se apenas a linhas de transmissão de

classe de tensão igual ou superior a 345kV quando se utilizam equipamentos de teleproteção digital que utilizam meios

físicos independentes nos esquemas primário e alternado. O estudo comprovou que não existem ganhos de

confiabilidade e disponibilidade do sistema de teleproteção associado quando se utilizam dois equipamentos de

teleproteção digital por via. Para esta situação específica, apresentada no IT como cenário 4, propõe-se a revisão do

submódulo 2.6, reduzindo-se a quantidade de equipamentos de teleproteção digital para apenas 1 (um) por via,

representada no cenário 3 do IT. Ressalta-se que a proposta de revisão é aplicável apenas quando são utilizados

equipamentos de teleproteção digital em vias primária e alternada totalmente independentes.

O sistema PLC pode ser considerado nos cenários simulados ?

Os quatro cenários foram simulados somente para equipamentos de teleproteção digital e os resutados obtidos nestas

simulações não se aplicam a sistemas de ondas portadoras. Poder-se-ia simular um cenário com sistemas de ondas

portadoras a partir dos dados de segurança e confiabilidade dos equipamentos, porém, ainda que os resultados obtidos

sejam favoráveis a uma possível redução de equipamentos, entende-se não ser indicada esta hipótese devido às

condições de ruído intrínsecas neste tipo de transmissão.

Grupo : GTL

Título : 2438 - ESTUDO DA UTILIZAÇÃO DA FREQUÊNCIA DE 915 MHZ PARA TRANSMISSÃO DE DADOS EM SISTEMAS SUPERVISÓRIOS DE ISOLADORES POLIMÉRICOS DA CLASSE DE TENSÃO DE 500 KV

Autor : HUEDERSON APARECIDO BOTURA DA SILVA Empresa :Balestro

PERGUNTA

RESPOSTA

Foram avaliados outras frequencias livres alem de 915 Mz ? Se sim, qual foi o critério para optar Este estudo limitou o estudo apenas na frequência de 915 MHz, entretanto um estudo futuro poderia ser realizado para

por 915 Mz

comparação em campo de outras frequências livres.

Foi realizado algum estudo com relação ao alcance máximo entre transmissor e receptor ?

Este estudo foi realizado em laboratório de alta tensão, com isto as dimensões físicas do laboratório limitaram o

Porque o tamanho do pacote ficou limitado a 250 pacotes ? Poderiam ter feitos testes com uma distância máxima entre os nós sensores. O fabricante do ZigBee apresenta alguns valores padrões de distância

amostragem maior ?

entretanto um valor real só será obtido após a aplicação destes dispositivos em campo. O número de 250 pacotes foi um

valor que pegamos como referencia para uma análise estatística. O experimento total foi realizado através de 10 rajadas

de pacotes e cada um contento 250 pacotes, portanto a quantidade total de pacotes foi maior.

Como o anel corona foi dimensionado ? Porque o anel corona só foi instalado em uma das

extremidades ?

O anel anti-corona foi dimensionado utilizando os softwares de simulação Gmsh e GetDP utilizando a técnica dos

métodos dos elementos finitos. Neste dimensionamento foram variadas as dimensões da altura, raio e diâmetro do

condutor do anel anti-corona. Neste experimento o anel anti-corona foi aplicado nas duas extremidades, entretanto a

parte sob estudo é a extremidade fase do isolador no qual está aplicada a tensão no isolador e automaticamente a que

apresenta a maior intensidade de campo elétrico.

Grupo : GTL

Título : 1833 - FERRAMENTA CORPORATIVA PARA GERENCIAMENTO E MANUTENÇÃO DOS DADOS DE PARÂMETROS ELÉTRICOS EM SISTEMAS DE TRANSMISSÃO

Autor : JOÃO HENRIQUE MAGALHÃSE ALMEIDA Empresa :UFMG

PERGUNTA

RESPOSTA

A engenharia de telecomunicações utiliza os dados do IMPERAM para cálculo de desempenho

dos sistemas de onda portadora - OPLAT ?

O desenvolvimento do sistema buscou a modelagem de forma sensível aos parâmtros em frequencia industrial, 60 Hz,

portanto não abordou as necessidades relativas a engenharia de telecomunicações. O Impedan pode atender as

necessidades da equipe de telecomunicações desde que modificações voltadas para esse objetivo sejam realizadas.

Grupo : GTL

Título : 1793 - IMPACTO DA GERAÇÃO TERMOELÉTRICA EM REDES DE DADOS SEM FIO

Autor : MARCELO LUIZ DE AMORIM CABRAL Empresa :Eletrobras Furnas S/A

PERGUNTA

RESPOSTA

O ganho de 3 db, encontrado no trocador de calor, ocorreu nos trocadores das duas unidades ou Sim, o ganho foi encontrado nos dois trocadores de calor e de forma bastante similar.

apenas no trocador de uma das turbinas ?

Qual sua experiencia da interferência eletromagnética nos sinais da rede ?

As fontes interferentes à cobertura, expoentes deste estudo de cobertura, foram diversas e por vezes combinadas. Os

anteparos metálicos representados pelas estruturas elevadas e espessas, tal qual os invólucros dos aspiradores e

turbinas, o ambiente turbulento, motivado pela absorção de algumas toneladas de ar por minuto e os fluxos de gases

aquecidos, tal qual a exaustão de gases a 540ºC para atmosfera, impediram a avaliação individual destes atenuantes.

Quando combinados aos atenuantes elétricos, tal qual o carregamento dos trafos elevadores, o ruído gerado pelo

gerador de 13kV e seus barramentos de interligação, tornou-se inviável a avaliação deles, na forma como os testes foram

executados. A avaliação de cobertura na subestação, durante a avaliação do IPdect, apontou indícios de uma relação

entre o carregamento da linha de transmissão e a elevação da BER, mas não haviam mecanismos válidos para atestar. As

malhas de terra e as contribuições de solo não foram avaliadas por falta de recursos adequados para tal.

Grupo : GTL

Título : 2917 - IMPLANTAÇÃO DO SISTEMA DE COMUNICAÇÃO PARA O EMPREENDIMENTO DE 500KV ENTRE ITAIPU E ANDE

Autor : BRUNO MARINS FONTES Empresa :ITAIPU

PERGUNTA

RESPOSTA

Custo financeiro aproximado do sistema de telecomunicações implementados (sistema óptico e O custo total do empreendimento foi de US$ 340 Milhões. Não temos o valor exato referente apenas ao sistema de

oplat)

Telecomunicações. Porém, podemos citar que dentro do escopo apresentado os itens referentes à implantação dos

cabos OPGW foram os mais representativos. Principalmente devido à exigência da substituição em regime energizado

dos cabos para-raios por OPGW nas LTs 220kV da ANDE.

Foi comentado que no sistema óptico implantado houve a necessidade de utilização de

conversores eletro-ópticos para conexão dos IED´s ao multiplex em canais de 64 Kbps.

Considerando o comprimento longo da LT (acima de 300 Km), os canais de 64 Kbps apresentam

comportamento satisfatório para atendimento a proteção diferencial ? Em função da latência

intrínseca à solução implantada, não seria mais indicado utilizar-se canais de 2 Mbps para

conexão dos IED´s

Grupo : GTL

Título : 2706 - INDICADORES DE DESEMPENHO PARA MANUTENÇÃO EM TELECOMUNICAÇÕES

Autor : ARMANDO TEMPORAL Empresa :CHESF

Sim, atendeu aos testes de comissionamento realizados pela equipe de Proteção. A mesma solução foi adotada no

retrofit da proteções das Linhas de 500kv 50/60Hz da ITAIPU em operação desde 2012. O equipamento Multiplex possui

canais 2M disponíveis para utilização pelos relés de proteção. A utilização do canal 64kbps é definida pelo conversor

eletro-óptico utilizado como interface entre o IED e MUX. O conversor é parte integrante do projeto de proteção

vinculado diretamente aos IEDs.

PERGUNTA

Foi realizada um estudo de como agilizar o planejamento da preventiva em aproveitamento da

corretiva sem que isso cause atrasos ao atendimento emergencial. ?

RESPOSTA

Na verdade tentamos sempre fazer da forma contrária: em um atendimento corretivo aproveitamos a oportunidade de

ter feito um deslocamento com a equipe até a instalação para realizar manutenções preventivas planejadas para o curto

prazo naquela localidade ou em localidades vizinhas. Neste caso, a manutenção preventiva não causa atraso em

atendimento emergencial, até mesmo porque o atendimento à manutenção preventiva não exige prazo de execução

com data estabelecida. As manutenções preventivas programadas para um determinado mês não possuem data de

agendamento, apenas o mês de realização indicado é aquele, podendo ser realizada na primeira ou última semana do

mês sem que isso altere os indicadores de atendimento. O indicador avalia se a manutenção preventiva foi realizada

dentro do mês previsto.

Para o cálculo dos tempos de manutenção foi considerado tempo do início do evento / falha ou Para o cálculo do tempo de manutenção é considerado o instante em que se percebe a anomalia. O preenchimento

o tempo de abertura da OS ?

deste tempo é manual e pode ser anterior à data e hora da abertura da OS, quando a mesma não é aberta

imediatamente.

Você acha que a realização de manutenções preventivas estão ajudando no desempenho dos

É esperado que o quantitativo de manutenção preventiva seja inferior ao quantitativo de manutenção corretiva. Como

equipamentos da CHESF tendo em vista que o índice de manutenção corretivas está maior que os dados apresentados não foram segmentados ou estratificados por tipos de ocorrência, aí estão inclusas todas as

as preventivas ?

ações de manutenções como reparos em ramais telefônicos e trocas de aparelhos telefônicos. Ou seja, das mais simples

às mais complexas. Estamos estudando se as ocorrências em equipamentos que necessitaram de manutenção corretiva

coincidem ou não com equipamentos que passaram pela manutenção preventiva, mas ainda não temos nenhuma

conclusão no momento. Com certeza a manutenção preventiva, desde que não obrigue a uma intervenção no

equipamento, colabora com a continuidade dos serviços e não introduz novas falhas no sistema.

Existe serviços terceirizados, os prazos e índices também são aplicados e usados como

penalidades de contrato ?

Nos indicadores de desempenho são levados em conta os acidentes de trabalho e/ou trajeto

ocorridos ?

Toda a nossa manutenção, seja ela preventiva ou corretiva, é realizada por pessoal próprio (equipe Chesf) e não temos

manutenção por equipe terceirizada para Telecomunicações.

Não temos índices de acidentes de trabalho ou percurso que justifiquem esta consideração no cálculo dos indicadores de

desempenho. Os prazos considerados (metas) levam em consideração o tempo para planejamento, o deslocamento até

a instalação de ocorrência e o tempo de execução do reparo ou substituição.

Grupo : GTL

Título : 2380 - MEDIÇÕES DE PMD – MÉTODOS DE MEDIÇÃO, RESULTADOS, LIMITES E CONSELHOS PRÁTICOS

Autor : CRISTIANO HENRIQUE FERRAZ Empresa :NETCON

PERGUNTA

RESPOSTA

Em cabos OGW é necessário que sejam feitas medições regulares de PMD ? A degradação é

contínua ao longo da vida útil de um cabo OPGW ?

Não necessariamente. Embora fatores ambientais causem uma degradação da PMD, essa degradação é percebida pela

degradação na taxa de erros (BER), que é objeto de uma monitoração em serviço (ISM, in-service monitoring) feita pelo

sistema de transmissão. A ocorrência de erros indica uma degradação, e o processo de busca de falhas inclui, entre

outras, a medição de PMD. As medições regulares são efetuadas em rotas escolhidas, por amostragem, quando se quer

conhecer o comportamento a longo prazo das fibras com respeito à PMD, mas não constituem um processo regular de

medição da totalidade das fibras. Cabe observar que na aceitação final dos cabos instalados deve-se medir a totalidade

das fibras (e catalogar os resultados), preferivelmente durante 24 horas. E após intervenções nas fibras (tais como

emendas e novos seccionamentos, a PMD deve sempre ser medida também após os atos de manutenção, uma vez que

nesse momento é possível comprovar imediatamente a correlação entre a manutenção e um eventual aumento da PMD.

Grupo : GTL

Título : 1908 - MONITORAMENTO ONLINE PARA MICROGERAÇÃO UTILIZANDO FONTES RENOVÁVEIS DE ENERGIA

Autor : RENATA IMACULADA SOARES PEREIRA (CPF: 60049188305) Empresa :IFCE

PERGUNTA

RESPOSTA

Na sua opinião, o que falta para a microgeração se tornar realidade no Brasil, inclusive no

O primeiro passo já foi dado com o advento da resolução normativa da ANEEL 482/2012 que permite a microgeração

espírito da luz para todos

distribuída com potência instalado menor ou igual a 100 kW e que utilize fontes como base em energia renovável. O

segundo passo é a redução dos custos dos microgeradores de energia elétrica a partir de fontes renováveis, o que vem

acontecendo gradativamente com a participação da China também neste mercado. O terceiro ponto é o apoio que os

governos federal, estadual e/ou municipal podem disponibilizar como subsídio na aquisição de equipamentos de

microgeração, como é feito, por exemplo, na Alemanha. O Brasil adota a filosofia de subsídio no programa Minha Casa

Minha Vida. Um quarto aspecto, é a necessidade de capacitação de técnicos e engenheiros da área de forma que possam

instalar os sistemas de microgeração, como também mantê-los.

Grupo : GTL

Título : 1995 - O USO DE UMA FERRAMENTA OPEN SOURCE PARA GESTAO DE INVENTARIO DE TELECOMUNICAÇÕES

Autor : MARCELO COSTA DE ARAUJO Empresa :ELETRONORTE

PERGUNTA

RESPOSTA

Como funciona o sistema de georeferenciamento do sistema ? qual seria a base cartográfica

O sistema não utiliza georeferenciamento. É possível apenas inserir um mapa, retirado de sites como o google maps,

utilizada GOOGLE MAPS, BINE MAPS, AUTOCAD entre outros

como imagem de fundo e inserir as estações de telecomunicações nesse mapa.

Como garantir, em termos de processos, que novas instalações não sejam realizadas sem o

devido cadastro ?

Um aspecto preocupante de qualquer sistema é o gerenciamento de mudanças. Foram criados

ferramentas, processos e procedimentos para gerenciamento de mudanças ?

Realmente, é necessário revisar os processos organizacionais para garantir que o banco de dados da ferramenta

permaneça atualizado. Além disso, obter o apoio da alta direção da empresa é um fator fundamental nesse processo de

mudança de cultura.

Como dito anteriormente, o sistema ainda não foi colocado em operação na Eletronorte. Porém, concordo que a revisão

de processos e procedimentos é essencial para garantir a atualização do banco de dados do sistema. Isso representa uma

etapa posterior à implantação.

A ferramenta apresenta a possibilidade de controle do inventário lógico da rede, ou seja

controle dos serviços que trafegam na rede ?

A versão atual do software não permite que seja feito o cadastro dos circuitos que trafegam na rede de

telecomunicações. Há uma enquete no site do desenvolvedor questionando sobre as novas funcionalidades em versões

futuras. Até a última verificação feita, a função de cadastro de circuitos estava no topo dos resultados.

Voce fez alguma aplicação pratica desta ferramenta ? Alem do cadastro de equipamento

podemos efetuar o cadastramento de canal ?

No momento, o sistema se encontra apenas em um ambiente de testes. Na versão atual do software não é possível fazer

o cadastramento de circuitos, embora haja demanda por essa funcionalidade por parte dos usuários aos

desenvolvedores.

Essa pergunta se refere a outro trabalho apresentado nesse bloco.

Qual é o \\\"Delta T\\\" existente entre o comissionamento ao equipamento / material e a sua

inclusão no módulo de manutenção do SAP - PM

Grupo : GTL

Título : 2340 - PLANEJAMENTO DA SINCRONIZAÇÃO DAS NOVAS REDES ELÉTRICAS INTELIGENTES

Autor : CRISTIANO HENRIQUE FERRAZ Empresa :NETCON

PERGUNTA

RESPOSTA

Gostaria de entender melhor a diferença entre um switch como TC ou BC

Um relógio de fronteira ou BC (Boundary Clock) é um relógio que efetivamente interpõe-se na cadeia de transmissão das

estampas de tempo. Possui uma instância de relógio escravo, sincronizada em fase, tempo e frequência pelas estampas

de tempo recebidas do relógio mestre anterior (um GMC -- GrandMaster Clock -- ou um BC mais alto na hierarquia de

distribuição) e uma ou mais instâncias mestras para os relógios subsequentes (BCs mais baixos na hierarquia ou SOOCs,

Slave-Only Ordinary Clocks). Cabe ressaltar que o cascateamento de BCs degrada o sinal, e os BCs precisam ser dotados

de osciladores de alta qualidade para causarem menor distorção, o que eleva seu custo. Uma solução alternativa para

mitigar o efeito de degradação causado pela passagem de estampas de tempo por switches Ethernet é incluir nos

mesmos a função de relógio transparente (TC, transparent clock). Estes medem o tempo de residência no switch,

tornando conhecida a parte variável do retardo. Como o retardo total é medido, ao conhecer o tempo acumulado de

residência é possível conhecer o tempo fixo de propagação pelo meio, que não se altera significativamente a menos que

haja uma mudança no caminho seguido pelas estampas de tempo. Assim, é possível alcançar uma alta precisão em redes

complexas. Um tipo especial de TCs é o TC peer-to-peer, no qual os switches participam ativamente do processo de

medição de retardo, medindo apenas o retardo de propagação no meio físico até seu vizinho a jusante. Uma cadeia de

TCs peer-to-peer soma o retardo medido no trecho anterior ao tempo local de residência e ao tempo acumulado

informado pelo TC anterior. Como a medição é feita em todas as interfaces (tanto as ativas quanto as bloqueadas pelo

algoritmo de montagem de árvore de cobertura da LAN), uma alteração da topologia da rede não altera nem sequer

durante um tempo curto a precisão do método, o qual, por isso mesmo, deve ser o preferido em LANs de automação

críticas quanto à precisão da fase e do tempo.

É possivel utilizar a saida de sincronismo do SDH como fonte de sincronismo secundário ou é

necessário que a fonte de telecom seja fornecida por GPS ? Qual é o nível de sincronismo de

telecom mínimo recomendado para utilização de segunda fonte de sincronismo ?

Para a transmissão de referências para o sincronismo de frequência entre sites, não só é possível, como é recomendável,

transmiti-las pela frequência do sinal de linha. Nas redes SDH, os sinais de linha seguem o relógio do elemento de rede, e

são portanto, rastreáveis à fonte seguida pelo mesmo. Nos projetos de propagação da referência de frequência, busca-se

limitar o número de elementos de rede sincronizados pelo sinal de linha em cascata (para evitar cadeias longas, de mais

do que, por exemplo, 8 NEs ópticos ou 5 NEs de rádio), número esse que deve ser respeitado mesmo no caso de falhas

que provoquem o reencaminhamento do sinal a partir da referência (SSU) original. Observa-se que o método também

pode ser utilizado em PTNs, sendo que, neste caso, o sinal de linha ethernet síncrono (SyncEt) é totalmente análogo a

um sinal síncrono SDH, podendo ser utilizado para transmitir a referência de frequência ao longo de uma sequência de

elementos de rede todos eles dotados de cartões de linha exclusivamente SyncE, aplicando-se, no caso, as mesmas

limitações ao número de saltos sucessivos aplicáveis a NEs SDH. Entretanto, também é preciso observar que a

sincronização de fase e tempo somente pode ser feita mediante a transmissão de estampas de tempo de um relógio

mestre (GMC) a relógios escravos (SOOC, passando ou não por relógios de fronteira (BCs) e transparentes (TCs); ou,

alternativamente, a partir de um GPS local. Portanto, o método de sincronizar pelo sinal de linha somente se aplica ao

sincronismo de frequência (nos novos documentos, geralmente referido como \"sintonização\").

Grupo : GTL

Título : 2906 - REDES IEC 61850 NA SUBESTAÇÃO DA MARGEM DIREITA DA ITAIPU - CRITÉRIOS DE PROJETO

Autor : BRUNO MARINS FONTES Empresa :ITAIPU

PERGUNTA

RESPOSTA

Como vocês pretendem implementar o controle de acesso? Existe a ideia de uso de servidores De início a ideia é implementar o controle de acesso apenas localmente nos elementos de rede. Porém, o ideal seria

centrais do tipo LDAP

utilizar um serviço centralizado que possibilite atribuir login/privilégios de acesso além de oferecer um log de todos os

acesso e modificações realizadas. Um servidor tipo LDAP serviria para implementar esta solução.

Qual topologia, anel ou estrela é conveniente com equipes de rede para subestações co tempo

de convergência menor que 5 mseg ?

Analisando sob o aspecto do tempo de convergência a topologia em estrela é a mais recomendada. Neste tipo de

topologia a criação de uma cama superior de rede praticamente elimina a possibilidade de loops no backbone reduzindo

o tempo de reconvergência em caso de falha. Na topologia em anel deve-se atentar para quantidade de elementos de

rede conectados no sistema. Quanto mais elementos mais tempo a rede levará para convergir. Neste tipo de arquitetura

é importante estudar a fundo o mapa de convergência da rede mantendo sempre o domínio sobre as rotas principais e

secundárias do tráfego prioritário.

Como seria a migração do processo de configuração dos switch nos sistema 61850

implementados na Itaipu ? O que há de documentação das politicas de rede apresentada ?

A implementação das políticas apresentadas é extremamente crítica pois os sistemas citados encontram-se em operação

e as modificações demandariam uma paralisação ou fora de serviço da rede IEC 61850, o que teria impacto direto na

disponibilidade energética da subestação. A ideia do estudo e consolidar os conceitos para que os futuros sistemas já

nasçam preparados para a integração. Eventualmente, caso haja necessidade da parada forçada de algum sistema por

motivo relacionado às condições energéticas, existe a possibilidade de aproveitar esta janela para realizar algumas

modificações inciais e testes na rede. Com relação a documentação, ainda estamos trabalhando para criar um

documento oficial da empresa que possa ser utilizado como anexo dos futuros cadernos de especificação técnica de

sistemas IEC 61850.

Grupo : GTL

Título : 2211 - REDES MESH E APLICAÇÕES IP

Autor : LAUREANO JOSÉ PICONEZ BOUZON Empresa :ABB

PERGUNTA

RESPOSTA

Como é a alimentação elétrica da antena ? Existe um limite na quantidade de antenas da rede ? 2R (parte 1) - A alimentação pode ser feita através de unidades PoE externas, sendo que estas unidades se interligar ão à

rede AC e a Rede Ethernet (para o caso dos rádios operarem como Gateways), se forem Nós se faz necessário somente o

AC. A unidade PoE externa se conecta ao rádio via a porta LAN do rádio. Outra forma, é montar um cabo UTP blindado,

de um lado conectá-lo à porta LAN do rádio, na outra extremidade, separar os fios da rede LAN (montar um conector

RJ45) e os fios de alimentação DC (terminá-los em bones). 2R (parte 2) - Teoricamente não existe limite, mas deve- se

planejar a rede pois, o throughput esta diretamente relacionado aos hops, assim deve-se dimensionar o número de

Gateways para a rede, e as distâncias entre os elementos.

Qual mé a funcionalidade dos sistemas TDM existentes (SDH - OPLAT) na nova infratestrutura

1R (parte 1) - Como apresentado, o sistema Wireless vem para adicionar mais recursos tecnológicos com o objetivo de

mesh - ip ? O tráfego de dados em distribuição é diferente ao trafego de transmissão, como está atender as necessidades de comunicação das redes atuais. Os sistemas SDH e OPLT. No caso do SDH, estes podem ser

planejado fazer a diferenciação deles ?

utilizados para prover interconexões em camadas superiores (maiores capacidades de transmissão), e para os sistemas

OPLAT, o atndimento a áreas onde o único meio de comunicação é a Linha de Transmissão. Existem várias possibilidades

para a s interligações entre os sistemas, sob meu ponto de vista, o importante é efetuar um planejamento da rede e ter

conhecimento dos recursos que o mercado disponibiliza. 1R (parte 2) - Para responder a esta pergunta, gostaria de

motivar algumas reflexões: Uma delas seria definir o Sistema em camadas de cobertura, sendo que a Transmissão seria

uma camada superior, com altas taxas de transmissão, e para as camadas inferiores poderíamos definir a Dsitribuição até

chegar nos usuários finais. para este atendimento, poderíamos utilizar as redes mesh. Outra reflexão, em uma rede

podemos definir VPN (Virtual Private Network) para cada serviço ou aplicação.

Grupo : GTL

Título : 2522 - SISTEMA DE GERENCIAMENTO DE INSPEÇÃO DE EQUIPAMENTOS

Autor : GUSTAVO BOMFIM MEDEIRO Empresa :Eletrosul Eletrobras

PERGUNTA

RESPOSTA

O aplicativo está preparado para comunicação com dispositivo de leitura de RFId

Não foi implementada solução de comunicação utilizando RFID.

Foi considerada a criação de um aplicativo móvel em HTML 5

HTML é uma linguagem de marcação e não de programação o que inviabilizaria o desenvolvimento do aplicativo.

Foi efetuado algum estudo sobre cobertura wifi e interferência desta rede em subestações ?

Existe alguma interação do aplicativo com o sistema de inspeção da empresa (SAP por exemplo)

?

Como é feita a inserção de relatório da aplicação com a ferramenta de manutenção

Embora o desenvolvimento tenha sido realizado levando-se em consideração as necessidades da Eletrosul, este é um

software de prateleira, ou seja, um software sem integração com qualquer outro mas que deve atender a qualquer

organização.

Não há integração com a ferramenta de manutenção da empresa, visto que este é um software de prateleira.

Grupo : GTL

Título : 1703 - SISTEMA DE MONITORAMENTO DE FIBRAS ÓPTICAS UTILIZANDO SOFTWARE LIVRE

Autor : RICARDO ROSCOE Empresa :ELETRONORT

PERGUNTA

RESPOSTA

Existe impeditivo com algum departamento de meio ambiente da empresa sobre o uso de algum Que tenho conhecimento não. O problema de utilizar o formicida é que dependendo de sua composição ele pode reagir

formicida que evite entrada de formigas ?

com as fibra ópticas.

Mesmo utilizando SW livre, existe alguma restrição no uso do Browser ?

Não existe nenhuma restrição com relação ao uso de browser. O sistema suporta todos os browsers disponíveis,

inclusive aqueles existentes em smartphones e tablets.

Como a formiga entra na caixa de emenda ? ela destrói algum componente ?

As formigas entram devido a problemas de vedação nas caixas de emenda. Não há como precisar se elas conseguem

destruir a vedação para entrar. Para alimentar as larvas as formigas expelem uma substância que contém ácido fórmico.

Este ácido reage com componentes da fibra óptica e as tornam extremamente quebradiças.

Grupo : GTL

Título : 2129 - TELECOMUNICAÇÃO DAS ESTAÇÕES CONVERSORAS DE PORTO VELHO E ARARAQUARA 2. PRIMEIRO BIPOLO DO SISTEMA DE TRANSMISSÃO DAS USINAS DO RIO MADEIRA

Autor : NORBERTO MOREIRA SOARES Empresa :ELETROBRAS ELETRONORTE

PERGUNTA

RESPOSTA

Foi apresentado que o tempo de transmissão foi um fator crítico na linha direta, como esta

Foram implantadas placas ethernet nos equipamentos SDH das empresas Eletronorte e Furnas, nas subestações de modo

questão foi superada no circuito provisório ?

a evitar as conversões E1----->ethernet ------> E1. Os tempos obtidos ficaram abaixo de 16 mseg.