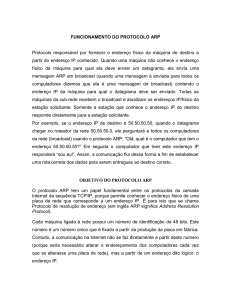

Protocolo ARP

1. ARP - Adress Resolution Protocol

“Como um computador sabe o endereço MAC de outro computador?”

O ARP é um protocolo para resolução de endereços MAC. Utilizando-se do

exemplo anterior, imagine que você não saiba o endereço de seu amigo.

Supondo que você possua uma boa agenda telefônica, descobrir o endereço

não seria grande dificuldade, pois a partir do nome de seu amigo você obteria

facilmente o endereço. A descoberta do endereço MAC funciona de maneira

muito parecida. O computador que deseja enviar a mensagem possui uma

tabela de endereços chamada ARP cachê. O ARP cachê vincula o endereço IP

ao MAC correspondente.

2. ARP Poisoning e MITM

Quando o computador que deseja enviar a mensagem procura um IP em

sua tabela ARP e não o encontra, ele envia uma requisição do endereço para

todos os computadores da rede. O computador que possuir o IP solicitado

responde a mensagem indicando que o IP é seu e então o endereço MAC é

adicionado

na

tabela

ARP.

Quando uma falsa resposta é dada, um endereço MAC é associado a um

IP que na realidade não é o seu correspondente e então é adicionado na tabela

ARP.

A

este

ato

damos

o

nome

de

Poisoning.

Assim, um ataque de ARP Poisoning consiste em modificar a tabela ARP de

um

computador

se

passando

por

outro.

Utilizando-se desta técnica, uma pessoa pode conseguir desviar mensagens

que seriam destinadas a outro computador para o seu. Isto é conhecido como

Man

In

The

Middle.

O computador destinatário não tem conhecimento do ataque, pois após a

mensagem ser desviada ela é então encaminhada para o verdadeiro destino,

dando a falsa impressão na rede de que o fluxo de dados está correto.

4. Conclusão

A monitoração de redes é uma tarefa de extrema importância para a

garantia

de

uma

melhor

segurança.

O ARP Poisoning é uma técnica simples de ser executada e a maioria

dos sistemas operacionais é vulnerável a este tipo de ataque. Com o ARP

Poisoning podemos aplicar ataques de desvio do fluxo de dados, como o

MITM.

Ferramentas de vigilância, como o Wireshark, auxiliam de forma efetiva

na monitoração do ARP cachê. Desta forma a detecção de possíveis ataques,

de riscos e até mesmo de mudanças no comportamento da rede se torna mais

fácil para o responsável pela segurança do sistema.

Poisoning Wireshark

Aqui estão duas imagens de wireshark captura as requisições ARP. A primeira

é uma imagem do fluxo de rede normal.

Bibliografia: Redes de Computadores e a Internet; 3ª Ed.; Kurose J. F., Ross K. W.

http://pt.wikipedia.org/wiki/Address_Resolution_Protocol

http://pt.kioskea.net/contents/262-o-protocolo-arp

http://www.ostalks.com/2011/11/04/arp-poisoning-and-detection/