Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

AULA 00

Noções de Informática p/PRF

Aula Demonstrativa e Segurança da Informação (I)

Professora Patrícia Quintão

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

1

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Aula 00 – Aula Demonstrativa

Olá, queridos (as) amigos (as), meus cumprimentos! Como é bom estar aqui!

Venham se preparar para uma das vagas destinadas à Polícia

Rodoviária Federal (PRF) e, em breve, estarão colhendo os frutos de toda

a dedicação !

Quanto mais o tempo passa, mais policiais são necessários à PRF.

Para quem não sabe, vale dizer que na nova proposta da comissão

da PRF agora são 1300 policiais que serão contratados.

Transcrevo, abaixo, a frase de Vincent Van Gogh. Peço que leiam com atenção

e pensem por um minuto.

"Grandes realizações não são feitas por impulso, mas por uma soma

de pequenas realizações."

A grande realização aqui é conseguir a aprovação neste concurso que

estarão prestando em breve. As pequenas, são as aulas aprendidas. Afinal,

estamos ou não fazendo a nossa parte? O objetivo há de ser alcançado!!!

Avante, guerreiro (a)s!

Rumo então a essa nova batalha, que será cada vez com mais soldados a seu

favor. O resultado? Muito SUCESSO para todos vocês !

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

2

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Assim, é com grande satisfação que os recebo nesta 16ª.edição do curso de

Noções de Informática (Em Exercícios Comentados) que tem como foco

prepará-los para esse certame da PRF.

Serão ao todo 10 aulas, em que teremos os COMENTÁRIOS de

questões,

provenientes

dos

concursos

realizados

PRIORITARIAMENTE pelo CESPE/UnB, para que você possa se

antecipar ao estilo de cobrança que encontrará na sua prova. Com

exceção desta aula demonstrativa, nas demais teremos uma média

de 50 questões por aula, no mínimo. Aproveitem!

Como o novo edital ainda não foi lançado, estaremos utilizando como

referência neste curso o edital nº 1 – PRF, de 11 de junho/2013. Assim, este

curso abordará TODOS os tópicos desse último edital, no que tange à

disciplina de Noções de Informática, destacados a seguir.

1 Noções de sistema operacional Windows.

2 Edição de textos, planilhas e apresentações (ambiente BrOffice).

3 Redes de computadores. 3.1 Conceitos básicos, ferramentas, aplicativos e

procedimentos de Internet e intranet. 3.2 Programas de navegação (Mozilla

Firefox e Google Chrome). 3.3 Programas de correio eletrônico (Mozilla

Thunderbird). 3.4 Sítios de busca e pesquisa na Internet. 3.5 Grupos de

discussão. 3.7 Computação na nuvem (cloud computing).

4 Conceitos de organização e de gerenciamento de informações, arquivos,

pastas e programas.

5 Segurança da informação. 5.1 Procedimentos de segurança. 5.2 Noções de

vírus, worms e pragas virtuais. 5.3 Aplicativos para segurança (antivírus,

firewall, anti-spyware etc.). 5.4 Procedimentos de backup. 5.5

Armazenamento de dados na nuvem (cloud storage).

Caso tenhamos liberação do NOVO edital com mudanças na ementa de

informática, no decorrer deste curso, faremos os ajustes que se

fizerem necessários e o curso será adaptado para atendimento ao

novo contexto.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

3

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

O Curso que Proponho

Abordará todo o conteúdo da prova de Informática e estará distribuído

em 10 (dez) aulas, que serão agrupadas por assuntos, preferencialmente

com a disposição listada a seguir.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

4

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Um “marinheiro de primeira viagem” dá uma lida no último edital e acha

que a prática diária obtida com o uso do computador já lhes dará o

conhecimento suficiente para resolver as questões ditas “básicas” de

informática. Mas não se iludam, pois a banca pode trazer surpresas! Portanto,

vamos nos preparar “para o que vier”, seja uma prova simples ou mais

aprofundada, de forma a não termos surpresas no dia da prova.

Como sabemos que a chave para você ter um excelente resultado na

prova de informática está no estudo disciplinado e na resolução constante

de inúmeras questões, este curso foi criado para auxiliá-lo neste grande

desafio, rumo à sua aprovação.

Em nossas aulas de informática pretendemos apresentar o maior

número de questões possíveis a fim de familiarizar você com o estilo de

questões normalmente utilizado pela banca CESPE/UnB.

Antes de partir para o desenvolvimento da teoria e dos

exercícios, gostaria de me apresentar. Vamos lá! Sou a Profa Patrícia

Lima Quintão, moro em Belo Horizonte e tenho ministrado aulas de

informática e Tecnologia da Informação no Ponto dos Concursos desde 2009

(visando certames como Câmara dos Deputados, Senado Federal, Banco do

Brasil, Banco Central, STF, SEEDF, INSS, Polícia Federal, Polícia Militar,

Polícia Rodoviária Federal, Polícia Civil do Distrito Federal, PC-MS, MPU,

MTE, TCU, TCE, TC-DF, Ministério da Fazenda, Petrobrás, MPOG, ABIN, TRE,

TRT, TSE, ANEEL, SEFAZ-RS, SEFAZ-DF, SEFAZ-RJ, SEFAZ-MS, SEFAZ-PR,

SEFAZ-SC, SEFAZ-SP, ISS-RJ, ISS-BH, ISS-SP, IBAMA, SUSEP, TJ-DFT,

ANVISA, CGU, dentre outros), além de integrar a equipe dos professores que

atuam no Coaching para Concursos do Ponto, assessorando os candidatos

para que consigam atingir seu objetivo: a aprovação em concurso público,

de forma mais rápida e eficiente. Auxilio também os candidatos na elaboração

dos recursos (Ponto Recursos).

Cabe ressaltar que já ministrei mais de 410 turmas da disciplina de

informática no Ponto dos Concursos, e é grande a satisfação que tenho de

poder participar dessa trajetória de sucesso com todos vocês. A experiência

nas diversas turmas já ministradas, bem como o entendimento dos anseios da

banca (rs!) são fundamentais para o resultado satisfatório que temos obtido,

gabaritando as provas de informática.

Também tenho lecionado disciplinas técnicas do curso de bacharelado

em Sistemas de Informação e do MBA em Segurança da Informação do IGTI,

e atuo como Gerente de Segurança da Informação na PRODABEL.

Sou instrutora autorizada CISCO e autora dos seguintes livros:

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

5

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

1) 1001 questões comentadas de informática (Cespe/UnB), 2ª. edição,

pela

Editora

Gen/Método.

O

livro

já

está

disponível

em

http://www.grupogen.com.br/1001-questoes-comentadas-de-informaticacespe.html. Aproveitem ! NOVO!

2) Informática FCC - Questões comentadas e organizadas por assunto,

pela Editora GEN/Método, sob a coordenação dos grandes mestres Vicente

Paulo e Marcelo Alexandrino. Aliás, vale destacar aqui que a terceira

edição

desse

livro

pode

ser

obtida

também

pelo

site

http://www.editorametodo.com.br/produtos_descricao.asp?codigo_produt

o=2303.

Quanto à formação, tenho mestrado em Engenharia de Sistemas e

Computação pela COPPE/UFRJ, sou pós-graduada em Gerência de Informática

e bacharel em Informática pela Universidade Federal de Viçosa (UFV). Atuo

como membro:

•

da Sociedade Brasileira de Coaching,

•

da Sociedade Brasileira de Computação,

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

6

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

•

do PMI - Project Management Institute (e do Brazil Chapter do PMI, com

sede em BH),

•

da ISACA (associada também ao Capítulo de Belo Horizonte),

•

da Comissão de Estudo de Técnicas de Segurança (CE-21:027.00) da ABNT

(Associação Brasileira de Normas Técnicas), responsável pela elaboração

das normas brasileiras sobre gestão da Segurança da Informação.

Também sou editora da revista InfraMagazine; tenho certificações técnicas na

área de segurança, governança, redes e perícia forense; além de artigos

publicados a nível nacional e internacional com temas da área de informática.

E como não poderia deixar de ser, nas horas vagas, também concurseira, tendo

sido aprovada em vários concursos, como:

•

Professora titular do Departamento de Ciência da Computação do Instituto

Federal de Educação, Ciência e Tecnologia;

•

Professora substituta do Departamento de Ciência da Computação da

Universidade Federal de Juiz de Fora;

•

Analista de Tecnologia da Informação/Suporte, Prodabel;

•

Analista do Ministério Público MG;

•

Analista de Sistemas, Dataprev, Segurança da Informação;

•

Analista de Sistemas, Infraero;

•

Analista - TIC, Prodemge;

•

Analista de Sistemas, Prefeitura de Juiz de Fora;

•

Analista de Sistemas, SERPRO;

•

Analista Judiciário (Informática), TRF 2ª Região RJ/ES, etc.

Bem, passada a apresentação inicial, espero que este curso seja de grande valia

para o seu estudo, fazendo-o superar os desafios vindouros na prova!

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

7

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Planejamento das Aulas

Esta é a nossa Aula Demonstrativa. As demais aulas estão estruturadas

conforme destacado no início da aula, dando ênfase aos conteúdos de

maior relevância a este certame. Alterações na ordem das aulas poderão

ocorrer se necessárias por questões didáticas (caso isso ocorra as novas datas

serão destacadas no quadro de aulas do curso).

No decorrer do curso disponibilizarei as questões comentadas do

Cespe/UnB em sua íntegra. Também estarei destacando, no MEMOREX, o

que devo tomar nota como mais importante da matéria, permitindo melhor

fixação dos assuntos apresentados por aula, e, ao final de cada aula,

teremos a lista com todos os exercícios nela comentados, para que possa, a

seu critério, resolvê-los antes de ver o gabarito e ler os comentários

correspondentes.

Teremos ainda três aulas bônus neste curso, sendo uma delas na modalidade

aulão “AO VIVO” de revisão da matéria (PRF).

Vários alunos já me perguntaram como funciona a aula “AO VIVO”, e

os detalhes estão listados a seguir:

As aulas “AO VIVO” serão um "bônus" para o nosso curso em pdf, em

que serão apresentadas aos alunos devidamente matriculados dicas

quentes para a prova de Noções de Informática da PRF, além de se poder

comentar alguns assuntos mais polêmicos da matéria e realizar questões

para melhor fixação do conteúdo que será cobrado na sua prova. O tempo

médio de duração da aula ao vivo é de 60 minutos.

A data e o horário de realização das aulas “AO VIVO” serão destacados no

quadro de avisos do curso, até uma semana antes da sua realização. A

administração do Ponto efetuará a reserva de horário da aula AO VIVO para

o curso citado.

Quinze minutos antes de começar a AULA AO VIVO, os alunos

matriculados no curso receberão um aviso por e-mail para acessar a

plataforma da aula ao vivo. Bastará clicar no link que virá no e-mail e seguir

as instruções para entrar na sala de aula virtual!

Um detalhe final: essa aula “AO VIVO” NÃO será gravada! E o melhor de

tudo é que só os alunos oficialmente matriculados terão o privilégio de

acessá-la no momento de sua realização! Vai ser muito legal poder ter

esse contato com você!

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

8

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Por fim, para aqueles que venham a se matricular no curso, ainda teremos o

fórum para troca de informações e/ou esclarecimento de dúvidas que

porventura surgirem. Estarei atenta ao fórum, e será um prazer tê-los conosco

nessa trajetória aqui no Ponto! Aceitam o convite?

Força, garra e determinação, e fiquem com Deus sempre!

Profa Patrícia Lima Quintão

E-mail: [email protected]

Periscope: @patriciaquintao | Instagram: @coachpatriciaquintao

Twitter: http://www.twitter.com/pquintao

Facebook: http://www.facebook.com/professorapatriciaquintao

Livro

FCC

(Novo!-Impresso

ou

digital

=>

http://www.grupogen.com.br/catalogsearch/result/?q=inform%C3

%A1tica+fcc).

Livro Cespe/2016 (NOVO):

http://www.grupogen.com.br/1001-questoes-comentadas-de-informaticacespe.html

[Ponto +] Tudo que você sempre sonhou, em um só lugar! Veja mais:

https://www.pontodosconcursos.com.br/PontoMais/Index.

Como temos um longo caminho pela frente, vamos ao trabalho!!

Lembrando que essa é apenas uma aula de degustação, para

entenderem a dinâmica de nossas aulas, ok!

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

9

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Aula 00 – Segurança da Informação – Conceitos Básicos

(Parte I)

Lista de Questões Comentadas

1. (Q104285/CESPE/2016/DPU/Analista) A respeito da Internet e suas

ferramentas, julgue o item a seguir.

Malwares são mecanismos utilizados para evitar que técnicas invasivas, como

phishing e spams, sejam instaladas nas máquinas de usuários da Internet.

Comentários (Profa Patrícia)

Spams são mensagens de correio eletrônico não autorizadas ou não

solicitadas pelo destinatário, geralmente de conotação publicitária ou obscena.

Phishing (ou scam) não é um programa que pode ser instalado no

computador do usuário, mas sim um nome dado a um tipo de golpe eletrônico

que tem o objetivo de “pescar” (roubar) informações e dados pessoais

importantes (como senhas, dados bancários, etc.) da vítima através da criação

de um website falso e/ou do envio de uma mensagem eletrônica falsa.

Malwares (combinação de malicious software – programa malicioso)

são softwares maliciosos, programados com o intuito de prejudicar os sistemas

de informação, alterar o funcionamento de programas, roubar informações,

causar lentidões de redes computacionais, dentre outros. Em outras palavras,

malwares são programas que executam deliberadamente ações malintencionadas em um computador, comprometendo a segurança da

informação, ao contrário do que foi reportado na questão!

Gabarito: item errado.

2. (Q99402/Cespe/2016/INSS/Técnico do INSS) A infecção de um

computador por vírus enviado via correio eletrônico pode se dar quando se

abre arquivo infectado que porventura esteja anexado à mensagem eletrônica

recebida.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

10

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Comentários (Profa Patrícia)

Isso mesmo! Se o usuário fizer a abertura de um arquivo com vírus, a

execução do arquivo infectado aciona o vírus, causando a infecção do

computador.

É interessante manter, em seu computador:

-um antivírus funcionando constantemente (preventivamente);

-esse programa antivírus verificando os e-mails constantemente (preventivo);

-o recurso de atualizações automáticas das definições de vírus habilitado;

-as definições de vírus atualizadas constantemente (nem que para isso seja

necessário, todos os dias, executar a atualização manualmente).

Gabarito: item correto.

3. (Q99393/Cespe/2016/INSS/Analista do Seguro Social com Formação

em Serviço Social) Cada um dos próximos itens, que abordam

procedimentos de informática e conceitos de Internet e intranet, apresenta

uma situação hipotética, seguida de uma assertiva a ser julgada.

Ao iniciar seu dia de trabalho, Daniel se deparou com inúmeros aplicativos

abertos em seu computador de trabalho, o que deixava sua máquina lenta e

sujeita a travamentos frequentes. Ele constatou, ainda, que somente um

desses aplicativos era necessário para a execução de suas atividades.

Nessa situação, para melhorar o desempenho do seu computador, Daniel deve

utilizar um aplicativo de antivírus instalado localmente, para eliminar os

aplicativos que estiverem consumindo recursos além do normal.

Comentários (Profa Patrícia)

O antivírus não será utilizado para eliminar os aplicativos que estão

consumindo recursos além do normal. Uma ação possível para eliminar esses

aplicativos seria fechar os demais aplicativos que não são de interesse do

usuário.

Gabarito: item errado.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

11

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

4. (CESPE/2016/TRE-PI/Conhecimentos Gerais para os Cargos 1, 2 e 4)

A remoção de códigos maliciosos de um computador pode ser feita por meio

de

a) anti-spyware.

b) detecção de intrusão.

c) anti-spam.

d) anti-phishing.

e) filtro de aplicações.

Comentários (Profa Patrícia)

Letra A, correta. A ferramenta anti-spyware é uma forte aliada do antivírus,

permitindo a localização e bloqueio de códigos maliciosos do tipo spywares.

Exemplo de ferramentas anti-spyware: Windows Defender, Spybot etc.

Nota

Nem toda ferramenta anti-spyware é necessariamente antivírus e vice-versa. Há

programas que apresentam as duas funções, mas isso nem sempre acontece!

Letra B, incorreta. Para detecção de intrusão o IDS (Intrusion Detection

Systems – Sistemas de Detecção de Intrusos) é a ferramenta utilizada.

IDS são sistemas de detecção de intrusos, que têm por finalidade detectar

atividades incorretas, maliciosas ou anômalas, em tempo real, permitindo que

algumas ações sejam tomadas. O IDS procura por ataques já catalogados e

registrados, podendo, em alguns casos, fazer análise comportamental do

sistema.

•

Geram logs para casos de tentativas de ataques e para casos em que

um ataque teve sucesso.

•

Assim como os firewalls, os IDSs também podem gerar falsos positivos

(Uma situação em que o firewall ou IDS aponta uma atividade como

sendo um ataque, quando na verdade não é).

Um IPS (Intrusion Prevention System - Sistema de Prevenção de

Intrusos) é um sistema que detecta e obstrui automaticamente ataques

computacionais a recursos protegidos. Diferente dos IDS tradicionais, que

localizam e notificam os administradores sobre anomalias, um IPS defende o

alvo SEM uma participação direta humana.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

12

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Letra C, incorreta.

Anti-spam: ferramenta utilizada para filtro de

mensagens indesejadas.

Letra D, incorreta. Phishing ou scam: não é um programa que pode ser

instalado no computador do usuário, mas sim um nome dado a um tipo de

golpe eletrônico que tem o objetivo de “pescar” (roubar) informações e dados

pessoais importantes (como senhas, dados bancários, etc.) da vítima através

da criação de um website falso e/ou do envio de uma mensagem eletrônica

falsa.

Para não ser vítima desse tipo de golpe, o usuário precisa estar muito atento

e prevenido, e ferramentas anti-phishing gratuitas ou pagas, como Internet

Explorer, Chrome, etc. podem ser utilizadas. No entanto, essa proteção não

irá fazer a remoção de códigos maliciosos do computador do usuário. Veja a

seguir a caixa de seleção que pode ser ativada no Google Chrome para

ativação da proteção contra phishing e malware.

Letra E, incorreta. Filtro de aplicações possibilita conhecer aplicações e

seus comportamentos, estabelecendo bloqueios quando não estiverem em

conformidade com a Política de Segurança da organização.

Gabarito: A.

5. (CESPE/2016/DPU/Analista) A respeito da Internet e suas ferramentas,

julgue o item a seguir.

Integridade, confidencialidade e disponibilidade da informação, conceitos

fundamentais de segurança da informação, são adotados na prática, nos

ambientes tecnológicos, a partir de um conjunto de tecnologias como, por

exemplo, criptografia, autenticação de usuários e equipamentos redundantes.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

13

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Comentários (Profa Patrícia)

A Confidencialidade, a Integridade e a Disponibilidade são três conceitos

fundamentais de segurança da informação.

Eles formam aquilo que

chamamos de pirâmide ou tríade da Segurança da Informação (É possível

encontrar a sigla CID, para fazer menção às iniciais desses 3 princípios!).

Princípio

Característica

Dica Complementar

Confidencialidade

(ou sigilo)

É a garantia de que a

informação não será

conhecida por quem

não deve. O acesso às

informações deve ser

limitado, ou seja,

somente as pessoas

explicitamente

autorizadas podem

acessá-las.

Manter a

confidencialidade

pressupõe assegurar

que as pessoas não

tomem conhecimento

de informações, de

forma acidental ou

proposital, sem que

possuam autorização

para tal

procedimento.

Integridade

É a garantia de que a

informação que foi

armazenada é a que

será recuperada. A

integridade busca

proteção contra

codificação não

autorizada. Modificação

deve ser realizada

somente pelas partes

devidamente

autorizadas.

A manutenção da

integridade

pressupõe a garantia

de não violação dos

dados com intuito de

alteração, gravação

ou exclusão, seja ela

acidental ou

proposital.

Disponibilidade

Busca acesso disponível

às entidades

autorizadas sempre

que necessário.

Manter a

disponibilidade

pressupõe garantir a

prestação contínua do

serviço, sem

interrupções no

fornecimento de

informações para

quem é de direito.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

14

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Esses princípios são aplicados na prática, nos ambientes tecnológicos, a partir

de um conjunto de controles como, por exemplo, criptografia, autenticação de

usuários e equipamentos redundantes (um sistema redundante possui um

segundo dispositivo que está imediatamente disponível para uso quando da

falha do dispositivo principal).

Gabarito: item correto.

6. (Q98611/AOCP/2016/CASAN/Advogado) É possível um computador

pegar qualquer tipo de malware simplesmente quando o usuário visita uma

página infectada. Isso é chamado tecnicamente de “contágio por contato”.

Uma das três variações do contágio por contato é quando

(A) o usuário instala e utiliza uma barra de ferramentas de terceiro infectada.

(B) o antivírus está infectado por causa de uma navegação irresponsável.

(C) não se possui um antivírus instalado no computador.

(D) um usuário “espeta” um pendrive infectado.

(E) se instala algum programa no computador.

Comentários (Profa Patrícia)

De acordo com Tanenbaum (2010) é possível pegar spyware (na verdade,

qualquer malware!) simplesmente visitando uma página infectada.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

15

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Veja a seguir um detalhamento de algumas formas de infecção por malware,

dentro do contágio por contato:

•

Primeiro, a página da Web pode

redirecionar o navegador para um

arquivo executável (.exe). Quando o

navegador detecta o arquivo, abre uma caixa de diálogo perguntando ao

usuário se ele deseja executar ou salvar o arquivo. Como as cópias

legítimas de arquivo usam o mesmo mecanismo, muitos usuários

simplesmente clicam em 'Executar', o que faz com que o navegador

copie e execute o software. A essa altura a máquina já está infectada

com o spyware.

•

Outra forma comum, explorada na assertiva A dessa questão, consiste

em se fazer o download e instalação de uma barra de ferramentas

de terceiro infectada. Alguns criadores de spyware criam uma barra

de ferramentas interessante, com alguns recursos úteis e fazem

propaganda dela como um ótimo módulo gratuito. Aqueles que

instalarem a barra de ferramentas são infectados com o código

malicioso, geralmente do tipo spyware.

•

A página da Web pode também exibir anúncios que direcionam os

visitantes a páginas com spyware, dentre outros.

As letras B, C, D e E não representam formas de contágio por contato,

relacionado à navegação pela Internet e visita a uma página infectada.

Gabarito: letra A.

7. (CESPE/2015/Telebrás – Analista Superior – Comercial) A respeito de

segurança da informação, julgue o item subsecutivo.

Worms, assim como os vírus, são autorreplicáveis e necessitam ser

executados pelos usuários para se propagarem e infectarem os computadores

de uma rede.

Comentários (Profa Patrícia)

Worms são programas parecidos com vírus, mas que na verdade são

capazes de se propagarem automaticamente através de redes,

enviando cópias de si mesmo de computador para computador (observe que

os worms apenas se copiam, não infectam outros arquivos, eles

mesmos são os arquivos!). Diferentemente do vírus, o worm não embute

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

16

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

cópias de si mesmo em outros programas ou arquivos e não necessita

ser explicitamente executado para se propagar. Sua propagação se dá

através da exploração de vulnerabilidades existentes ou falhas na configuração

de softwares instalados em computadores.

Gabarito: item errado.

8. (CESPE/TCE-RN/Conhecimentos Básicos para os Cargos 2 e 3) Julgue

o item subsequente, a respeito de organização e gerenciamento de arquivos,

pastas e programas, bem como de segurança da informação.

A principal diferença entre crackers e hackers refere-se ao modo como esses

malfeitores da área de segurança da informação atacam: os crackers são mais

experientes e realizam ataques sem utilizar softwares, ao passo que os

hackers utilizam códigos maliciosos associados aos softwares para realizar

ataques ao ciberespaço.

Comentários (Profa Patrícia)

Os hackers, por sua definição geral, são aqueles que utilizam seus

conhecimentos para invadir sistemas, não com o intuito de causar danos às

vítimas, mas sim como um desafio às suas habilidades. Eles invadem os

sistemas, capturam ou modificam arquivos para provar sua capacidade e

depois compartilham suas proezas com os colegas. Não têm a intenção de

prejudicar, mas sim de apenas demonstrar que conhecimento é poder.

Os crackers são elementos que invadem sistemas para roubar informações e

causar danos às vítimas. O termo crackers também é uma denominação

utilizada para aqueles que decifram códigos e destroem proteções de software.

Atualmente, a imprensa mundial atribui qualquer incidente de segurança a

hackers, em seu sentido genérico. A palavra cracker não é vista nas

reportagens, a não ser como cracker de senhas, que é um software utilizado

para descobrir senhas ou decifrar mensagens cifradas.

Não existe a diferença reportada na questão, guarde o seguinte:

Hackers ("Do bem"): invadem sistemas no intuito de demonstrar as suas

habilidades e as vulnerabilidades do seu alvo.

Crackers (“Do mal”): invadem sistemas com a finalidade de obter

vantagem/dinheiro. Lembre-se da droga crack para memorizar que é ruim,

do mal!

Gabarito: item errado.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

17

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

9. (Q98613/INSTITUTO AOCP/2015/Prefeitura de Angra dos Reis –

RJ/Agente Administrativo) Acerca da segurança na Internet e os vírus de

computadores, os malwares são “programas” conhecidos por

a) verificarem a existência de pragas virtuais.

b) executarem ações danosas e ilícitas em um sistema.

c) impedirem a infecção de trojans e spywares.

d) removerem possíveis worms instalados no computador.

e) serem vírus de Macro.

Comentários (Profa Patrícia)

Malware (do inglês Malicious software - software malicioso) é um termo

genérico, usado para todo e quaisquer softwares maliciosos,

programados com o intuito de prejudicar os sistemas de informação,

alterar o funcionamento de programas, roubar informações, causar

lentidões de redes computacionais, dentre outros.

Resumindo, malwares são programas que executam

deliberadamente ações mal-intencionadas em um

computador.

São espécies de malware:

-vírus, -worms, -bots,

-cavalos de troia (trojans),

-spyware,

-keylogger,

-screenlogger,

-ransomwares,

-backdoors,

-rootkits, etc.

Gabarito: letra B.

10. (Q98614/INSTITUTO AOCP/2013/Colégio Pedro II/Analista de

Tecnologia da Informação) Em informática, um vírus de computador é um

programa malicioso que só tem como objetivo prejudicar o sistema e o

usuário. O vírus que infecta a parte de inicialização do sistema operacional é

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

18

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

ativado quando o disco rígido é ligado e o sistema operacional é carregado,

esse vírus denomina-se

a) Vírus de Boot.

b) Vírus de Setup.

c) Vírus On.

d) Vírus Off.

e) Trojan.

Comentários (Profa Patrícia)

Vírus de Boot

Infecta o setor de boot (ou MBR – Master Boot Record –

Registro Mestre de Inicialização) dos discos rígidos.

Obs.: o Setor de Boot do disco rígido é a primeira parte do

disco rígido que é lida quando o computador é ligado. Essa

área é lida pelo BIOS (programa responsável por “acordar”

o computador) a fim de que seja encontrado o Sistema

Operacional (o programa que vai controlar o computador

durante seu uso).

Gabarito: letra A.

11. (Q98615/INSTITUTO AOCP/2013/Colégio Pedro II/Programador

Visual) Sobre conceitos de segurança (proteção de informação, vírus e

assemelhados). O programa autorreplicante que se assemelha a um vírus,

porém não necessita de hospedeiro para se propagar é denominado

a) Spam.

b) Phishing.

c) Cavalo de Troia (Trojan).

d) Vírus de

Boot.

e) Worm.

Comentários (Profa Patrícia)

Worms são programas parecidos com vírus, mas que na verdade são

capazes de

se

propagarem automaticamente através

de

redes, enviando cópias

de

si

mesmo

de

computador

para computador (observe que os worms APENAS se copiam, não

infectam outros arquivos, eles mesmos são os arquivos!). Além disso,

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

19

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

geralmente utilizam as redes de comunicação para infectar outros computadores

(via e-mails, Web, FTP, redes das empresas etc.).

Gabarito: letra E.

12.

(Q98616/INSTITUTO AOCP/2013/Colégio Pedro II/Programador

Visual) Considerando os conceitos de segurança (proteção de informação,

vírus e assemelhados), o vírus que tem a habilidade de se alterar a cada

infecção, o que torna sua identificação mais difícil, é um vírus do tipo

a) Macro.

b) Polimórfico.

c) Encriptado.

d) Paravírus.

e) Trojan.

Comentários (Profa Patrícia)

Vírus de

Macro

Vírus que infectam documentos que contém macros.

Vírus Polimórfico Altera

seu

formato

(“mudam

de

forma”)

constantemente. A cada nova infecção, esse vírus gera uma

nova sequência de bytes em seu código, para que o antivírus

se confunda na hora de executar a varredura e não reconheça

o invasor.

Vírus

Possui uma parte do seu código criptografado para dificultar a

detecção.

Encriptado

(Vírus

Criptografado)

Trojan

Cavalo de Troia (ou Trojan Horse) é um programa,

normalmente recebido como um "presente" (por exemplo

cartão virtual, álbum de fotos, protetor de tela, jogo etc.), que

além de executar funções para as quais foi aparentemente

projetado, também executa outras funções normalmente

maliciosas e sem o conhecimento do usuário.

Paravírus não é um termo conhecido na área de segurança da informação.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

20

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Gabarito: letra B.

13. (FCC/ICMS-RJ/AUDITOR FISCAL DA RECEITA ESTADUAL/2014) O

site Convergência Digital divulgou a seguinte notícia: O Brasil segue como o

no 1 na América Latina em atividades maliciosas e figura na 4ª posição

mundial, ficando atrás apenas dos EUA, China e Índia, de acordo a Symantec.

Os ataques por malwares cresceram 81%. ... Um desses malwares segue

sendo o grande vilão nas corporações, sendo responsável por mais de 220

milhões de máquinas contaminadas no mundo. É um programa capaz de se

propagar automaticamente pelas redes, enviando cópias de si mesmo de

computador para computador.

(Adaptado

de:

http://convergenciadigital.uol.com.br/cgi/cgilua.exe/sys/start.ht

m?infoid=34673&sid=18#.UlqcCNKsiSo)

Considerando que o malware citado como vilão não se propaga por meio da

inclusão de cópias de si mesmo em outros programas ou arquivos, mas sim

pela execução direta de suas cópias ou pela exploração automática de

vulnerabilidades existentes em programas instalados em computadores,

tratase de um

(A) vírus de macro.

(B) botnet.

(C) worm.

(D) spyware.

(E) backdoor.

Comentários (Profa Patrícia)

Item A. Item errado. Vírus de macro infecta documentos que contém

macros. Mas o que é uma macro? Trata-se de um conjunto de comandos

que são armazenados em alguns aplicativos e utilizados para

automatizar tarefas repetitivas. Um vírus de macro é escrito de forma a

explorar esta facilidade de automatização e é parte de um arquivo que

normalmente é manipulado por algum aplicativo, como o Word, Excel,

Powerpoint e Access, que utiliza macros. Para que o vírus de macro possa ser

executado, o arquivo que o contém precisa ser aberto e, a partir daí, o

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

21

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

vírus pode executar uma série de comandos automaticamente e infectar

outros arquivos no computador.

Item B. Item errado. Bot (Robô), de modo similar ao worm, é um programa

capaz de se propagar automaticamente, explorando vulnerabilidades

existentes ou falhas na configuração de software instalado em um

computador. O termo botnet (junção da contração das palavras robot (bot)

e network (net)) designa uma rede infectada por bots (também conhecida

como rede zumbi), sendo composta geralmente por milhares desses

elementos maliciosos que ficam residentes nas máquinas, aguardando o

comando de um invasor.

Item C. Item correto. Os Worms são programas parecidos com vírus, mas

que na verdade são capazes de se propagarem automaticamente

através de redes, enviando cópias de si mesmo de computador para

computador (observe que os worms apenas se copiam, não infectam outros

arquivos, eles mesmos são os arquivos). Além disso, geralmente utilizam

as redes de comunicação para infectar outros computadores (via e-mails,

Web, FTP, redes das empresas etc.). Diferentemente do vírus, o worm não

embute cópias de si mesmo em outros programas ou arquivos e não

necessita ser explicitamente executado para se propagar. Sua

propagação se dá pela execução direta de suas cópias ou através da

exploração de vulnerabilidades existentes ou falhas na configuração de

softwares instalados em computadores.

Item D. Item errado. Spyware é um programa espião (spy em inglês =

espião), que tem por finalidade monitorar as atividades de um sistema e

enviar as informações coletadas para terceiros, sem o consentimento da parte

envolvida.

Item E. Item errado. Backdoor é uma brecha inserida em um sistema de

computação que permite o retorno de um invasor a um computador

comprometido, utilizando serviços criados ou modificados para este

fim, sem que seja necessário passar pelos sistemas de controle e autenticação

implementados pelo administrador do sistema.

Gabarito: letra C.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

22

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

14. (CESPE/CADE/Nível Intermediário/2014) O computador utilizado pelo

usuário que acessa salas de bate-papo não está vulnerável à infecção por

worms, visto que esse tipo de ameaça não se propaga por meio de programas

de chat.

Comentários (Profa Patrícia)

O malware (código malicioso) do tipo Worm pode infectar máquinas

desprotegidas, a partir da utilização de programas de chat. A contaminação

pode acontecer, por exemplo, através de textos e fotografias enviados através

do programa de chat, com o auxílio de encurtadores de URL. Caso uma pessoa

clique em um dos endereços falsos, a máquina é contaminada

automaticamente pelo malware, que em seguida pode se espalhar pela rede

de contatos do usuário.

Figura. Bate-Papo

Para prevenção contra Worms, mantenha o sistema operacional e demais

softwares do equipamento sempre atualizados; aplique todas as correções de

segurança (patches) disponibilizadas pelos fabricantes, para corrigir eventuais

vulnerabilidades existentes nos softwares utilizados; instale um firewall

pessoal, que em alguns casos pode evitar que uma vulnerabilidade existente

seja explorada (observe que o firewall não corrige as vulnerabilidades!)

ou que um worm se propague.

Gabarito: item errado.

15. (CESPE/CBMCE/2014) A instalação de antivírus no computador de um

usuário que utiliza a máquina em ambiente organizacional é suficiente para

impedir o acesso, por terceiros, a informações privativas do usuário.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

23

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Comentários (Profa Patrícia)

O antivírus não é suficiente, e o responsável pela máquina deverá adotar

proteção em camadas, com outras medidas complementares, envolvendo por

exemplo cuidado com senhas, utilização de firewall, implantação de correções

de segurança na máquina, etc. Todo cuidado é pouco, quando se fala de

segurança, então fique atento para que a próxima vítima não seja você!!

Gabarito: item errado.

16.

(CESPE/DPF-Departamento

de

Polícia

Federal/

Administrador/2014) A ativação do firewall do Windows impede que emails

com arquivos anexos infectados com vírus sejam abertos na máquina do

usuário.

Comentários (Profa Patrícia)

O firewall pode bloquear as comunicações por diversos critérios, previamente

estabelecidos, no entanto, não faz análise de vírus de anexos de email, pois

os vírus são pacotes de dados como outros quaisquer. Para identificar um vírus

é necessária uma análise mais criteriosa, que é onde o antivírus atua.

Figura. Firewall

Firewall não faz análise de vírus de anexos de

email.

Gabarito: item errado.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

24

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

17.

(CESPE/DPF/Departamento

de

Polícia

Federal/Agente

Administrativo/2014) Um dos objetivos da segurança da informação é

manter a integridade dos dados, evitando-se que eles sejam apagados ou

alterados sem autorização de seu proprietário.

Comentários (Profa Patrícia)

A integridade destaca que a informação deve ser mantida na condição em

que foi liberada pelo seu proprietário, garantindo a sua proteção contra

mudanças intencionais, indevidas ou acidentais. Em outras palavras, é a

garantia de que a informação que foi armazenada é a que será

recuperada.

A INTEGRIDADE busca

proteção contra codificação não autorizada.

Modificação somente pelas partes devidamente autorizadas.

Em outras palavras, a integridade de dados refere-se à consistência dos dados.

A segurança da informação visa protegê-la, garantindo que esses dados não

sejam apagados ou alterados por terceiros (Cespe/UnB).

Gabarito: item correto.

18. (CESPE/MDIC/Nível Intermediário/2014) O comprometimento do

desempenho de uma rede local de computadores pode ser consequência da

infecção por um worm.

Comentários (Profa Patrícia)

Worm (verme) é um malware (software malicioso) capaz de se propagar

automaticamente através de várias estruturas de redes (como e-mail, web,

bate-papo, compartilhamento de arquivos em redes locais etc.), enviando

cópias de si mesmo de computador para computador.

O objetivo principal dos Worms não é prejudicar ou danificar computadores

e/ou arquivos em um sistema, mas, simplesmente, propagar-se, o que gera

uma sobrecarga excessiva no tráfego da rede, tornando-a mais lenta.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

25

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Gabarito: item correto.

(CESPE/MDIC/Nível Intermediário/2014) Os antivírus, além da sua

finalidade de detectar e exterminar vírus de computadores, algumas vezes

podem ser usados no combate a spywares.

Comentários (Profa Patrícia)

Isso é possível em alguns casos, mas para ter uma segurança maior, instale

um anti-spyware.

Gabarito: item correto.

19. (CESPE/2015/TJ-DFT/Conhecimentos Básicos para os Cargos 2, 3

e 5 a 12) A respeito de sistemas operacionais e aplicativos para edição de

texto, julgue o item que se segue.

Vírus do tipo boot, quando instalado na máquina do usuário, impede que o

sistema operacional seja executado corretamente.

Comentários (Profa Patrícia)

Vírus de boot é um tipo de ameaça que infecta o setor de boot (ou MBR

– Master Boot Record – Registro Mestre de Inicialização) dos discos rígidos.

Obs.: o Setor de Boot do disco rígido é a primeira parte do disco rígido que é

lida quando o computador é ligado. Essa área é lida pelo BIOS (programa

responsável por “acordar” o computador) a fim de que seja encontrado o

Sistema Operacional (o programa que vai controlar o computador durante seu

uso).

Com o vírus de Boot, por afetar os arquivos de inicialização, o

funcionamento do sistema operacional é prejudicado. O sistema

operacional já será iniciado infectado e sistematicamente não funcionará

corretamente.

Gabarito: item correto.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

26

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Lista das Questões Apresentadas na Aula

1. (Q104285/CESPE/2016/DPU/Analista) A respeito da Internet e suas

ferramentas, julgue o item a seguir.

Malwares são mecanismos utilizados para evitar que técnicas invasivas, como

phishing e spams, sejam instaladas nas máquinas de usuários da Internet.

2. (Q99402/Cespe/2016/INSS/Técnico do INSS) A infecção de um

computador por vírus enviado via correio eletrônico pode se dar quando se

abre arquivo infectado que porventura esteja anexado à mensagem eletrônica

recebida.

3. (Q99393/Cespe/2016/INSS/Analista do Seguro Social com Formação

em Serviço Social) Cada um dos próximos itens, que abordam

procedimentos de informática e conceitos de Internet e intranet, apresenta

uma situação hipotética, seguida de uma assertiva a ser julgada.

Ao iniciar seu dia de trabalho, Daniel se deparou com inúmeros aplicativos

abertos em seu computador de trabalho, o que deixava sua máquina lenta e

sujeita a travamentos frequentes. Ele constatou, ainda, que somente um

desses aplicativos era necessário para a execução de suas atividades. Nessa

situação, para melhorar o desempenho do seu computador, Daniel deve

utilizar um aplicativo de antivírus instalado localmente, para eliminar os

aplicativos que estiverem consumindo recursos além do normal.

4. (CESPE/2016/TRE-PI/Conhecimentos Gerais para os Cargos 1, 2 e 4)

A remoção de códigos maliciosos de um computador pode ser feita por meio

de

a) anti-spyware.

b) detecção de intrusão.

c) anti-spam.

d) anti-phishing.

e) filtro de aplicações.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

27

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

5. (CESPE/2016/DPU/Analista) A respeito da Internet e suas ferramentas,

julgue o item a seguir.

Integridade, confidencialidade e disponibilidade da informação, conceitos

fundamentais de segurança da informação, são adotados na prática, nos

ambientes tecnológicos, a partir de um conjunto de tecnologias como, por

exemplo, criptografia, autenticação de usuários e equipamentos redundantes.

6. (Q98611/AOCP/2016/CASAN/Advogado) É possível um computador

pegar qualquer tipo de malware simplesmente quando o usuário visita uma

página infectada. Isso é chamado tecnicamente de “contágio por contato”.

Uma das três variações do contágio por contato é quando

a) o usuário instala e utiliza uma barra de ferramentas de terceiro infectada.

b) o antivírus está infectado por causa de uma navegação irresponsável.

c) não se possui um antivírus instalado no computador.

d) um usuário “espeta” um pendrive infectado.

e) se instala algum programa no computador.

7. (CESPE/2015/Telebrás – Analista Superior – Comercial) A respeito de

segurança da informação, julgue o item subsecutivo.

Worms, assim como os vírus, são autorreplicáveis e necessitam ser

executados pelos usuários para se propagarem e infectarem os computadores

de uma rede.

8. (CESPE/TCE-RN/Conhecimentos Básicos para os Cargos 2 e 3) Julgue

o item subsequente, a respeito de organização e gerenciamento de arquivos,

pastas e programas, bem como de segurança da informação.

A principal diferença entre crackers e hackers refere-se ao modo como esses

malfeitores da área de segurança da informação atacam: os crackers são mais

experientes e realizam ataques sem utilizar softwares, ao passo que os

hackers utilizam códigos maliciosos associados aos softwares para realizar

ataques ao ciberespaço.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

28

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

9. (Q98613/INSTITUTO AOCP/2015/Prefeitura de Angra dos Reis –

RJ/Agente Administrativo) Acerca da segurança na Internet e os vírus de

computadores, os malwares são “programas” conhecidos por

a)

verificarem a existência de pragas virtuais.

b)

executarem ações danosas e ilícitas em um sistema.

c)

impedirem a infecção de trojans e spywares.

d)

removerem possíveis worms instalados no computador.

e)

serem vírus de Macro.

10. (Q98614/INSTITUTO AOCP/2013/Colégio Pedro II/Analista de

Tecnologia da Informação) Em informática, um vírus de computador é um

programa malicioso que só tem como objetivo prejudicar o sistema e o

usuário. O vírus que infecta a parte de inicialização do sistema operacional é

ativado quando o disco rígido é ligado e o sistema operacional é carregado,

esse vírus denomina-se

a) Vírus de Boot.

b) Vírus de Setup.

c) Vírus On.

d) Vírus Off.

e) Trojan.

11. (Q98615/INSTITUTO AOCP/2013/Colégio Pedro II/Programador

Visual) Sobre conceitos de segurança (proteção de informação, vírus e

assemelhados). O programa autorreplicante que se assemelha a um vírus,

porém não necessita de hospedeiro para se propagar é denominado

a)

b)

c)

d)

e)

12.

Spam.

Phishing.

Cavalo de Troia (Trojan).

Vírus

de

Boot.

Worm.

(Q98616/INSTITUTO AOCP/2013/Colégio Pedro II/Programador

Visual) Considerando os conceitos de segurança (proteção de informação,

vírus e assemelhados), o vírus que tem a habilidade de se alterar a cada

infecção, o que torna sua identificação mais difícil, é um vírus do tipo

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

29

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

a)Macro.

b)Polimórfico.

c)Encriptado.

d)Paravírus.

e)Trojan.

13. (FCC/ICMS-RJ/AUDITOR FISCAL DA RECEITA ESTADUAL/2014) O

site Convergência Digital divulgou a seguinte notícia: O Brasil segue como o

no 1 na América Latina em atividades maliciosas e figura na 4ª posição

mundial, ficando atrás apenas dos EUA, China e Índia, de acordo a Symantec.

Os ataques por malwares cresceram 81%. ... Um desses malwares segue

sendo o grande vilão nas corporações, sendo responsável por mais de 220

milhões de máquinas contaminadas no mundo. É um programa capaz de se

propagar automaticamente pelas redes, enviando cópias de si mesmo de

computador para computador.

(Adaptado

de:

http://convergenciadigital.uol.com.br/cgi/cgilua.exe/sys/start.ht

m?infoid=34673&sid=18#.UlqcCNKsiSo)

Considerando que o malware citado como vilão não se propaga por meio da

inclusão de cópias de si mesmo em outros programas ou arquivos, mas sim

pela execução direta de suas cópias ou pela exploração automática de

vulnerabilidades existentes em programas instalados em computadores,

tratase de um

(A)

vírus de macro.

(B)

botnet.

(C)

worm.

(D)

spyware.

(E)

backdoor.

14. (CESPE/CADE/Nível Intermediário/2014) O computador utilizado pelo

usuário que acessa salas de bate-papo não está vulnerável à infecção por

worms, visto que esse tipo de ameaça não se propaga por meio de programas

de chat.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

30

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

15. (CESPE/CBMCE/2014) A instalação de antivírus no computador de um

usuário que utiliza a máquina em ambiente organizacional é suficiente para

impedir o acesso, por terceiros, a informações privativas do usuário.

16.

(CESPE/DPF-Departamento

de

Polícia

Federal/

Administrador/2014) A ativação do firewall do Windows impede que emails

com arquivos anexos infectados com vírus sejam abertos na máquina do

usuário.

17.

(CESPE/DPF/Departamento

de

Polícia

Federal/Agente

Administrativo/2014) Um dos objetivos da segurança da informação é

manter a integridade dos dados, evitando-se que eles sejam apagados ou

alterados sem autorização de seu proprietário.

18. (CESPE/MDIC/Nível Intermediário/2014) O comprometimento do

desempenho de uma rede local de computadores pode ser consequência da

infecção por um worm.

19. (CESPE/MDIC/Nível Intermediário/2014) Os antivírus, além da sua

finalidade de detectar e exterminar vírus de computadores, algumas vezes

podem ser usados no combate a spywares.

20. (CESPE/2015/TJ-DFT/Conhecimentos Básicos para os Cargos 2, 3

e 5 a 12) A respeito de sistemas operacionais e aplicativos para edição de

texto, julgue o item que se segue.

Vírus do tipo boot, quando instalado na máquina do usuário, impede que o

sistema operacional seja executado corretamente.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

31

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Gabarito

1.

2.

3.

4.

5.

6.

7.

8.

9.

10.

11.

12.

13.

14.

15.

16.

17.

18.

19.

20.

Item errado.

Item correto.

Item errado.

Letra A.

Item correto.

Letra A.

Item errado.

Item errado.

Letra B.

Letra A.

Letra E.

Letra B.

Letra C.

Item errado.

Item errado.

Item errado.

Item correto.

Item correto.

Item correto.

Item correto.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

32

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Memorex

Princípios básicos da segurança da informação:

Princípio

Conceito

Objetivo

Confidencialidade

Propriedade de que

a informação não

esteja disponível

ou revelada a

indivíduos,

entidades ou

processos não

autorizados.

Proteger contra o

acesso não

autorizado, mesmo

para dados em

trânsito.

Propriedade de

salvaguarda da

exatidão e

completeza de

ativos.

Proteger informação

contra modificação

sem permissão;

garantir a

fidedignidade das

informações.

Propriedade de

estar acessível e

utilizável sob

demanda por uma

entidade

autorizada.

Proteger contra

indisponibilidade

dos serviços (ou

degradação); garantir

aos usuários com

autorização, o acesso

aos dados.

Integridade

Disponibilidade

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

33

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

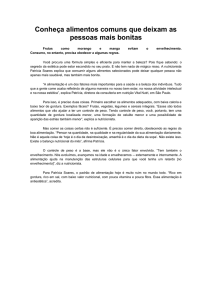

Mapa Mental sobre Malware. Fonte: Quintão (2016)

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

34

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Glossário:

Acesso remoto: Ingresso, por

meio de uma rede, aos dados de

um

computador

fisicamente

distante da máquina do usuário.

Adware: É um aplicativo que joga

publicidade para os usuários e/ou

reúne

informações

sobre

o

comportamento on line do usuário.

Botnet (junção da contração

das palavras robot (bot) e

network (net)): Designa uma

rede infectada por bots (também

conhecida como rede zumbi),

sendo composta geralmente por

milhares

desses

elementos

maliciosos que ficam residentes

nas máquinas, aguardando o

comando de um invasor.

DNS (Domain Name System –

Sistema

de

Nomes

de

Domínio): Possibilita a associação

de nomes amigáveis (nomes de

domínio) aos endereços IPs dos

computadores,

permitindo

localizá-los por seus nomes em

vez de por seus endereços IPs e

vice-versa.

Hoaxes

(boatos):

São

as

histórias falsas recebidas por email, sites de relacionamentos e

na Internet em geral, cujo

conteúdo, além das conhecidas

correntes, consiste em apelos

dramáticos de cunho sentimental

ou religioso, supostas campanhas

filantrópicas, humanitárias ou de

socorro pessoal ou, ainda, falsos

vírus que ameaçam destruir,

contaminar ou formatar o disco

rígido do computador.

Malwares: São programas que

executam deliberadamente ações

mal-intencionadas

em

um

computador.

Spams são mensagens de correio

eletrônico não autorizadas ou não

solicitadas

pelo

destinatário,

geralmente

de

conotação

publicitária ou obscena.

Phishing ou scam: Tipo de fraude

eletrônica projetada para roubar

informações

particulares

que

sejam valiosas para cometer um

roubo ou fraude posteriormente.

Pharming: Ataque que consiste

em corromper o DNS em uma rede

de computadores, fazendo com

que a URL de um site passe a

apontar para o IP de um servidor

diferente do original.

Peer-to-peer (P2P): Arquitetura

de redes de computadores em que

cada um dos pontos ou nós da

rede funciona tanto como cliente

quanto como servidor, permitindo

compartilhamentos de serviços e

dados, sem a necessidade de um

servidor central.

Vulnerabilidade: Fragilidade que

poderia ser explorada por uma

ameaça para concretizar um

ataque. Ex.: notebook sem as

atualizações de segurança do

sistema operacional.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

35

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Considerações Finais

Bem, por hoje é só!

Força, garra, motivação e persistência a todos!

Por fim, desejo-lhes muito sucesso nos estudos! Tenham a certeza e a

convicção de que qualquer esforço feito nessa fase será devidamente

compensado. Em outras palavras, esforce-se, mantenha-se focado e

determinado, pois, certamente, valerá à pena!

Espero que continuem conosco pegando os macetes e atalhos da

caminhada que serão importantes para a sua prova, de forma a tentar encurtar

essa longa trajetória e ajudá-lo(a)s a chegar ao objetivo almejado.

Rumo então à aprovação! Fiquem com Deus, e até a nossa próxima

aula aqui no Ponto dos Concursos!

Profa Patrícia Lima Quintão | 01/03/2017

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

36

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Bibliografia

QUINTÃO, PATRÍCIA LIMA. Tecnologia da Informação para Concursos. 2017.

QUINTÃO, PATRÍCIA LIMA. Informática para Concursos. 2017

QUINTÃO, PATRÍCIA LIMA. Informática-FCC-Questões Comentadas

Organizadas por Assunto, 3ª. Edição. Ed. Gen/Método, 2014.

e

QUINTÃO, PATRÍCIA LIMA. 1001 Questões Comentadas de Informática

Cespe, 2ª. Edição. Ed. Gen/Método, 2016 (NOVO!).

CERTBR. Cartilha de Segurança para Internet. Versão 4.0. Disponível em:

<http://cartilha.cert.br/livro/cartilha-seguranca-internet.pdf>. 2012.

ALBUQUERQUE, R.; RIBEIRO, B. Segurança no Desenvolvimento de

Software. Rio de Janeiro: Campus, 2002.

NAKAMURA, E. T., GEUS, P.L. Segurança de Redes em Ambientes

Cooperativos. Ed. Novatec. 2007.

RAMOS, A.; BASTOS, A.; LAYRA, A. Guia Oficial para Formação de Gestores

em Segurança da Informação. 1. ed. Rio Grande do Sul: ZOUK. 2006.

STALLINGS, W., Criptografia e Segurança de Redes: Princípios e

Práticas., 4. ed. São Paulo: Pearson Prentice-Hall, 2008.

SCHNEIER, B., Applied Cryptography: Protocols, Algorithms and Source

Code in C. 2. ed. John Wiley & Sons, 1996.

MAUSER, D; Diógenes, y. Certificação Security + - 2ª edição. 2013.

Vírus

polimórficos.

http://www.gta.ufrj.br/ensino/eel879/trabalhos_vf_2011_2/cardoso/index.php?

file=introducao

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

37

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

Acompanhe a Evolução do seu Aproveitamento

Data

Nº

questões

Acertos

%

acerto

Data

20

Data

Nº

questões

Nº

questões

Acertos

%

acerto

Acertos

%

acerto

20

Acertos

%

acerto

20

Data

Nº

questões

20

Link:

https://www.pontodosconcursos.com.br/Professor/Cursos/44/patricia-quintao

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

38

Noções de Informática em Exercícios (Bônus: Aula ao Vivo)

Polícia Rodoviária Federal - Turma: 16 – Foco: CESPE/UNB

Aula 00 – Aula Demonstrativa - Profa. Patrícia Quintão

[Ponto +] Tudo que você sempre sonhou, em um só lugar!!

Veja mais e aproveite!

https://www.pontodosconcursos.com.br/PontoMais/Index.

www.pontodosconcursos.com.br | Profa. Patrícia Lima Quintão

39