Monitoramento de logs e registros

de sistemas

FATEC – Americana

Tecnologia em Análise de Sistemas e Tecnologias da

Informação

Diagnóstico e solução de problemas de TI

Prof. Humberto Celeste Innarelli

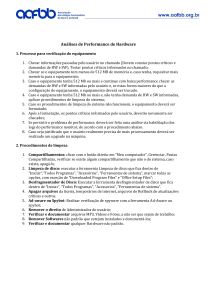

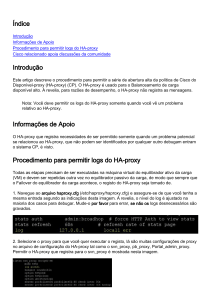

Iniciar

Configurações

Painel de Controle

Ferramentas administrativas

Visualizador de eventos

Conteúdo

Introduçãoou

Iniciar

O que é log

e registro de sistema

Executar

Para que servem

os logs e os registros de sistemas

eventvwr

Monitoria de logs e registros do sistema

Ferramentas de monitoria de logs e registros de

sistemas

Exemplo

Conclusão

Exercícios

Bibliografia

março/2009

Monitoramento de logs e registros de2sistemas

Introdução

Ferramenta de gerenciamento de sistemas

Registrar o evento

–

–

–

–

–

–

–

Data

Hora

Fonte

Categoria

Usuário

Computador

Outros

março/2009

Monitoramento de logs e registros de3sistemas

Introdução

março/2009

Monitoramento de logs e registros de4sistemas

O que é log e registro de

sistema

Registro de eventos do sistema

operacional (usuário, impressão, etc)

Registro de eventos de segurança

Registro de eventos de aplicações

Registro de eventos de sistemas

informatizados específicos

março/2009

Monitoramento de logs e registros de5sistemas

Para que servem os logs e

os registros de sistemas

Segurança

Monitoria do eventos do sistema

operacional

Monitoria dos serviços oferecidos por

servidores de rede e estações

Trilhas de auditorias

Outros

março/2009

Monitoramento de logs e registros de6sistemas

Para que servem os logs e

os registros de sistemas

Segurança

– Investigação de tentativas de

invasões e invasões

– Identificação de portas abertas no

sistema

– Identificação de

março/2009

Monitoramento de logs e registros de7sistemas

Para que servem os logs e

os registros de sistemas

Monitoria do eventos do sistema

operacional

março/2009

Monitoramento de logs e registros de8sistemas

Para que servem os logs e

os registros de sistemas

Monitoria dos serviços oferecidos por

servidores de rede e estações

março/2009

Monitoramento de logs e registros de9sistemas

Para que servem os logs e

os registros de sistemas

Trilhas de auditoria

março/2009

Monitoramento de logs e registros de10

sistemas

Monitoria de logs e

registros do sistema

Política de monitoria

Rotinas de monitoria

Robôs monitores

Ferramentas de monitoria

março/2009

Monitoramento de logs e registros de11

sistemas

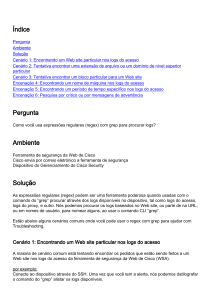

Ferramentas de monitoria de

logs e registros de sistemas

Visualizador de eventos do Windows

Visualizador de eventos do Linux

Logcheck

Logsurfer

Swatch

Log4j

março/2009

Monitoramento de logs e registros de12

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

Visualizador de eventos do Windows

– Ferramenta do Windows para verificar os

logs dos softwares MicroSoft instalados

no PC ou servidor

– É possível verificar logs de aplicativos,

quando estes estão integrados com

Windows

março/2009

Monitoramento de logs e registros de13

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

março/2009

Monitoramento de logs e registros de14

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

Visualizador de eventos do Linux

– Ferramenta do linux para verificar os logs

dos softwares instalados no Linux (o

arquivo de log deve ser compatível com o

visualizador)

março/2009

Monitoramento de logs e registros de15

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

março/2009

Monitoramento de logs e registros de16

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

Logsurfer

– Analisador de logs real-time

– Automatiza a verificação do log e emite

alertas quando os eventos configurados

ocorrerem

março/2009

Monitoramento de logs e registros de17

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

Logsurfer

Exemplo de mensagens detectadas

março/2009

Monitoramento de logs e registros de18

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

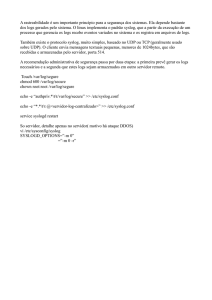

Swatch

– O programa de varreduras Swatch

(Simple watchdog).

– O Swatch utiliza um arquivo que você

deverá fornecer com as regras para

leitura e classificação dos mesmos.

– O Swatch lê o arquivo de log, utilizando

estas regras, classificando e executando

ações premeditadas no arquivo.

março/2009

Monitoramento de logs e registros de19

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

Swatch

Exemplo de mensagens detectadas

março/2009

Monitoramento de logs e registros de20

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

Logcheck

– Envia

e-mail

periodicamente

ao

administrador do sistema alertando sobre

os eventos que ocorreram desde a última

execução do programa.

– As mensagens do logcheck são tratadas

por arquivos em logcheck e organizadas

em categorias.

março/2009

Monitoramento de logs e registros de21

sistemas

Ferramentas de monitoria de

logs e registros de sistemas

Log4j

– Gerencia logs de aplicativos e sistemas

Java

março/2009

Monitoramento de logs e registros de22

sistemas

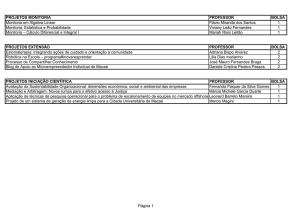

Exemplo – segurança

Monitoria na Invasão no Microsoft

Internet Information Services

– Invasão por falha de atualização do IIS

– Utilização de uma dll chamada author.dll

– Permissão de escrita na pasta

– Troca do index.html

– Identificação e providências

Log do IIS

março/2009

Monitoramento de logs e registros de23

sistemas

Exemplo – sistema

operacional

Monitoria de atualização de driver de

impressora

– Identificação de driver desatualizado

– Atualização do driver

– Visualização do evento de atualização de

driver e seus arquivos

Log de sistema do Windows XP

março/2009

Monitoramento de logs e registros de24

sistemas

Exemplo – sistema

operacional

março/2009

Monitoramento de logs e registros de25

sistemas

Exemplo – serviços e

servidores

Monitoria do sistema de backup

– Realização do backup diário

– Finalização do backup

– Verificação do evento de backup

Log de aplicativo do Windows XP

março/2009

Monitoramento de logs e registros de26

sistemas

Exemplo – serviços e

servidores

março/2009

Monitoramento de logs e registros de27

sistemas

Exemplo – serviços e

servidores

Monitoria do sistema de inicialização

de serviços do Windows

– Inilialização do Sistema Win2000 Server

– Indicação de falha de inicialização em tela

– Verificação do evento de inicialização do

serviço de armazenamento remoto

Log de aplicativo do Win2000 Server

março/2009

Monitoramento de logs e registros de28

sistemas

Exemplo – serviços e

servidores

março/2009

Monitoramento de logs e registros de29

sistemas

Conclusão

Segurança de rede

Vulnerabilidade

Utilização para defensiva

Utilização ofensiva

Tecnologia sempre em evolução

Não há espaço digital seguro, muito menos redes 100%

protegidas. O que realmente deve existir, são bons

profissionais e muita ética.

março/2009

Monitoramento de logs e registros de30

sistemas

Exercício

Pesquisar as ferramentas e sua forma

de utilização:

– Nmap

– Nessus

– Brutus

março/2009

Monitoramento de logs e registros de31

sistemas

Bibliografia

EVELYN R. K., GELSON P. Segurança de redes sistema de

detecção de intrusão. Curitiba, PR : Faculdade

Internacional de Curitiba, 2004.

FEITOSA, E. L. Segurança em Sistemas de Informação.

Recife, PE : UFPE, 2005.

LEONARDO, G. M. Fundamentos e Desafios atuais

emSegurança de Tecnologia daInformação. São Leopoldo,

RS : UNISINOS, 2006.

OLIVEIRA, W. J. Dossiê Hacker, técnicas profissionais para

proteger-se de ataques. São Paulo, SP : Digirati, 2006.

Vianna, W. S. Proposta de implementação de segurança

para redes locais com acesso a internet. Lavras, MG : UFL,

2004.

março/2009

Monitoramento de logs e registros de32

sistemas