horustek.info | [email protected]

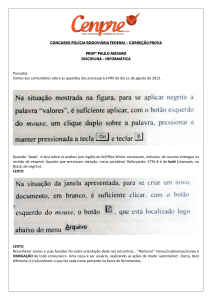

INFORMÁTICA

PROF PAULO MAXIMO, MSc

[email protected]

www.horustek.info

www.facebook.com/professor.maximvs

horustek.info | [email protected]

1 Noções de hardware e software

2 Noções de sistema operacional (ambientes Linux e Windows).

3 Edição de textos, planilhas e apresentações (ambientes Microsoft Office e

BrOffice).

4 Redes de computadores.

4.1 Conceitos básicos, ferramentas, aplicativos e procedimentos de Internet e

intranet.

4.2 Programas de navegação (Microsoft Internet Explorer, Mozilla Firefox e

Google Chrome).

4.3 Programas de correio eletrônico (Outlook Express e Mozilla Thunderbird).

4.4 Sítios de busca e pesquisa na Internet.

4.5 Grupos de discussão.

4.6 Redes sociais.

4.7 Computação na nuvem (cloud computing).

5 Conceitos de organização e de gerenciamento de informações, arquivos, pastas

e programas.

6 Segurança da informação.

6.1 Procedimentos de segurança.

6.2 Noções de vírus, worms e pragas virtuais.

6.3 Aplicativos para segurança (antivírus, firewall, anti-spyware etc.).

6.4 Procedimentos de backup.

6.5 Armazenamento de dados na nuvem (cloud storage).

horustek.info | [email protected]

0

bits & Bytes

1

horustek.info | [email protected]

MÚLTIPLOS

Bytes

kilo

Mega

Giga

Tera

Peta

Exa

Yotta

Zetta

horustek.info | [email protected]

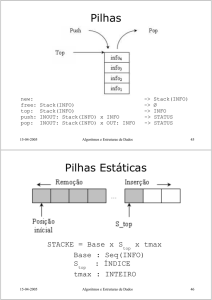

CPU

CACHE

BUSES

adaptadores

MEM

I/O

Arquitetura

DISCO

DISPLAY

TECLADO

REDE

horustek.info | [email protected]

R’s

UC

ALU

CORE CORE

CORE

...

1

2

n

CACHES

CPU

horustek.info | [email protected]

64 bits?!

128GB

32 bits?!

4GB/3GB

CPU

horustek.info | [email protected]

CPU

horustek.info | [email protected]

RAM

horustek.info | [email protected]

RAM x ROM

horustek.info | [email protected]

Armazenamento

DISPOSITIVO

CAPACIDADE

FD

1.44 MB

HD

1 TB+

CD

700 MB

DVD

4.7 GB

DVD DL

8.4 GB

BD

25 GB

BD DL

50 GB

RAM

1 GB+

Flash

512 MB+

horustek.info | [email protected]

Afinal, é drive ou

driveR?

Questão

horustek.info | [email protected]

Pen Drive – E

HD, FD

–M

CD/DVD – O

Atenção!

horustek.info | [email protected]

SOs

horustek.info | [email protected]

SOs

horustek.info | [email protected]

OSs

•comunidade

•CLI/GUI

•custo “ZERO”

•LIVE “distros”

•base (ainda) restrita

•ReiserFS, Ext3,FAT32,

NTFS

•segurança

•imunidade

horustek.info | [email protected]

•KDE, GNOME (GUI)

•root

•#, $

•Debian, Ubuntu, Mandriva, RedHat,

Fedora

•Comandos (CLI)

•LiLo, GRUB

Conceitos

horustek.info | [email protected]

OSs

•MS

•GUI

•alto custo

•sem LIVE

•ampla base

•FAT32, NTFS

•inseguro

•infectável

•não é retro-compatível

horustek.info | [email protected]

A primeira camada de

microcomputador contém o:

a) Sistema Operacional.

b) BOOT

c) CMOS

d) BIOS

e) Kernel

software

de

um

horustek.info | [email protected]

Os programas, normalmente instalados no MBR

do Disco Rígido, que permitem ao usuário

escolher entre dois

ou mais

sistemas

operacionais instalados

na máquina

são

conhecidos

como Gerenciadores

de Boot.

Um dos mais comuns gerenciadores de boot

para o ambiente Linux é o:

(A) Lilo

(B) KDE

(C) Gnome

(D) Mandriva

(E) Red Hat

horustek.info | [email protected]

Considere as seguintes declarações sobre o sistema

Linux:

I. Os caracteres minúsculos e maiúsculos são tratados de

forma diferente.

II. Não existe arquivos com a extensão .EXE para

programas executáveis.

III. Os arquivos que terminam com um asterisco são

considerados ocultos.

É correto o que se afirma em

(A) III, apenas.

(B) II e III, apenas.

(C) I e III, apenas.

(D) I e II, apenas.

(E) I, II e III.

horustek.info | [email protected]

Os arquivos ISO, disponíveis para várias

distribuições Linux, são

(A) cópias dos arquivos de instalação do Linux.

(B) cópias da certificação dos sistemas Linux.

(C) textos dos programas de certifica ção dos

sistemas inux.

(D) imagens binárias dos sistemas Linux

certificados.

(E) imagens binárias dos CDs de instalação dos

sistemas Linux.

horustek.info | [email protected]

No Sistema Operacional Linux, para

recuperar-se um BackUp criado com o

comando TAR, deve-se utilizar a opção

a) TAR -file

b) TAR -c

c) TAR -v

d) TAR -x

e) TAR -history

horustek.info | [email protected]

No sistema operacional Linux, o comando

a) pwd mostra a senha de sua conta.

b) mkdir destrói um diretório.

c) shutdown -r +5 faz com que o sistema reinicie

após cinco minutos.

d) who mostra a versão do Linux e a quantidade

de memória do computador.

e) ls lista os usuários conectados na máquina via

rede.

horustek.info | [email protected]

Com relação aos comandos utilizados para organização

e manipulação de diretórios e arquivos no

Sistema Operacional Linux, as permissões dos

arquivos podem ser definidas com o uso do comando

chmod. Para um arquivo que

inicialmente

está

com as permissões -rwxrwxrwx, é correto afirmar

que, ao se executar o comando chmod 755

nome_do_arquivo para o referido arquivo, as suas

permissões

a) serão mantidas como inicialmente

b) passam a ser -w-r-xr-x.

c) passam a ser rwxr-xr-x.

d) passam a ser - - - - w- - w-.

e) passam a ser r-xr-xrwx.

horustek.info | [email protected]

Numa máquina Linux, o comando, seguido pelo

endereço IP, para verificar se a rede foi

configurada corretamente, é o

a) conf

b) xterm

c) spell

d) ping

e) traceroute

horustek.info | [email protected]

Em um sistema operacional Linux, o

comando:

a) kill serve para reinicializar o sistema.

b) ls serve para mover um arquivo.

c) man serve para obter documentação online.

d) clear serve para limpar a memória do

computador

e) pwd serve para alterar a senha do

computador (password) do usuário.

horustek.info | [email protected]

No processo de instalação do Linux, as

principais bibliotecas de sistema e os

arquivos de configuração e scripts de ficam

armazenados nos seguintes diretórios.

a)

b)

c)

d)

e)

/bin e /etc.

/bin e /root.

/lib e /etc.

/lib e /root.

/lib e /sys.

horustek.info | [email protected]

Em um sistema operacional, o kernel é

a) um computador central, usando um

sistema operacional de rede, que

assume o papel de servidor de acesso para

os usuários da rede.

b) a técnica usada para permitir que um

usuário dê instruções para a máquina,

usando instruções gráficas.

horustek.info | [email protected]

c) o processo de intervenção do sistema

operacional durante a execução de um

programa. Tem como utilidade desviar o

fluxo de execução de um sistema para uma

rotina especial de tratamento.

horustek.info | [email protected]

d) o núcleo do sistema, responsável

pela administração dos recursos do

computador, dividindo-os entre os vários

processos que os requisitam. No caso do

Linux, o Kernel é aberto, o que permite

sua alteração por parte dos usuários.

e) um pedido de atenção e de serviço feito

à CPU.

horustek.info | [email protected]

01 Um usuário com status de root é capaz de

alterar a senha de outro usuário por meio do

comando pwd.

horustek.info | [email protected]

02 É possível mudar a permissão de acesso de

um arquivo para um usuário ou grupo de usuários

por meio do comando chmod

horustek.info | [email protected]

03 É possível criar um link simbólico de um

determinado arquivo para um usuário por meio do

comando ln -s.

horustek.info | [email protected]

04 O módulo shell de um sistema operacional

tem, principalmente, a função de

(A) gerenciar o sistema de arquivos.

(B) controlar a interface com os usuários.

(C) armazenar o código de máquina.

(D) gerenciar os dispositivos de hardware.

(E) manipular as funções centrais do sistema.

horustek.info | [email protected]

05 A condição em que um sistema Unix se

encontra quando NÃO responde aos comandos

denomina-se

(A) hung

(B) wait

(C) idle

(D) fork

(E) bug

horustek.info | [email protected]

06 Existem duas maneiras de se tornar um

superusuário: realizando logon no sistema

diretamente como

root ou executando o

comando su enquanto

logado como outro

usuário com menores privilégios.

horustek.info | [email protected]

07 No comando $chmod u+rw arquivo1.txt do

Linux,

(A)o dono do arquivo pode ler, gravar e executar o

arquivo.

(B)todos os usuários têm permissões para ler o

arquivo.

(C)outros usuários, exceto o dono podem gravar

no arquivo.

(D)o grupo dono do arquivo pode executar.

(E)o dono do arquivo tem permissão de ler e

gravar

horustek.info | [email protected]

horustek.info | [email protected]

Um pouco de história...

horustek.info | [email protected]

•anel

•barra

•estrela

Topologias

horustek.info | [email protected]

Network

horustek.info | [email protected]

horustek.info | [email protected]

WiFi

horustek.info | [email protected]

PAN

LAN

MAN

WAN

Redes

horustek.info | [email protected]

IPV4

a.b.c.d*

0 a 255

IPV6

a.b.c.d.e.f.g.h

IP

0 a 65535

(#0000 a #FFFF)

horustek.info | [email protected]

REDES ESPECIAIS

127.0.0.1 (localhost)

192.168.x.y

10.x.y.z

IP

horustek.info | [email protected]

TCP/IP

•HTTP

•FTP

•SMTP

•POP3

Protocolos

horustek.info | [email protected]

•Roteador

•Backbone

•Switch

•DNS

•DHCP

Conceitos

horustek.info | [email protected]

•Gateway/proxy

•VPN

•Porta

•Servidor

•Serviço

•Host

Conceitos

horustek.info | [email protected]

•Criptografia

•SSL

•Telnet

•SSH

Conceitos

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

O envio e o recebimento de mensagens de correio eletrônico contendo

documentos e imagens anexos podem ser realizados por meio do

software

a) Hyper Terminal.

b) Skype.

c) Adobe Acrobat.

d) Microsoft Outlook.

e) Microsoft Publisher

horustek.info | [email protected]

Analise as seguintes afirmações relativas a conceitos

de Internet.

I. É possível configurar o navegador para rejeitar

cookies

II. Um cookie é arquivo de texto simples que salva as

preferências do usuário

III. Nos tempos atuais não existem mais cookies

IV. Navegadores modernos possibilitam o bloqueio

automático de pop-up

Marque o item que contenha somente assertivas

corretas

a) I, II, III

b) II e III c) I, II e IV

d) Apenas, I

horustek.info | [email protected]

Considerando

os

conceitos

básicos

de

tecnologias e ferramentas associadas à Internet e

intranet,assinale a opção correta.

a) Para se acessar a Intranet é necessário que se

tenha acesso à Internet, visto que essa rede

nãoutiliza a tecnologia TCP/IP.

b) A tecnologia de acesso ADSL possibilita acesso

à internet através dos cabos da TV a cabo.

c) O Outook Express possui mais funcionalidades

do que o Microsoft Outlook, no entanto osegundo

tem maiores vantagens por ser gratuito

d) A intranet é uma rede privada que utiliza a

mesma tecnologia da Internet, ou seja, TCP/IP

horustek.info | [email protected]

Julgue os itens subsequentes, a respeito de

conceitos e ferramentas de Internet, e assinale a

alternativa correta:

a) FTP é um protocolo de comunicação usado

exclusivamente

para

enviar

anexos

de

mensagens de correio eletrônico, além da

possibilidade de compactá-los para facilitar a

transmissão da mensagem.

b) O protocolo SMTP permite que sejam enviadas

mensagens de correio eletrônico entre usuários.

Já o protocolo IRC é usado para acesso às

mensagens.

horustek.info | [email protected]

c) Um modem ADSL permite que, em um mesmo

canal de comunicação, trafeguem sinais

simultâneos de dados e de voz.

d) A intranet só pode ser acessada por usuários

da Internet que possuam uma conexão http, ao

digitarem na barra de endereços do navegador:

http://intranet.com.

horustek.info | [email protected]

Para se ter acesso à Internet é necessário um

endereço único de identificação, conhecido como

endereço IP. Qual protocolo, dentro os listados

abaixo, é responsável pelo controle dinâmico de

números IP’s, atribuindo-os automaticamente?

a) DNS

b) IP

c) DHCP

d) SNMP

horustek.info | [email protected]

É uma técnica que consiste em direcionar a vítima

a um site fraudulento, através de falsos e-mails.

Ao chegarem nestes sites, as vítimas são

induzidas a colocarem números de cartão de

crédito ou algum outro dado sigiloso, que será

usado de forma ilícita pelo criado do site pirata.Tal

técnica é conhecida como:

a) Cavalo de tróia (trojan horse)

b) Negação de serviço (denial of service)

c) Porta de entrada (backdoor)

d) Phishing

horustek.info | [email protected]

É um dispositivo que serve como filtro de pacotes,

regulando o tráfego de dados que entram esaem

da rede. Estamos falando do:

a) IDS

b) IPS

c) Firewall

d) Antivírus

horustek.info | [email protected]

Navegador é um programa de computador que

tem como uma de suas funções interpretar

códigos HTML. O Firefox é um famoso

navegador, no qual encontramos

a) filtro ActiveX

b) antivírus

c) navegação privativa

d) firewall

horustek.info | [email protected]

Desde que autorizado, é possível copiar a figura contida na página web

utilizando-se o seguinte procedimento: clicar essa figura com o botão

direito do mouse, selecionar, na lista disponibilizada, a opção Salvar imagem

como e, a seguir, clicar o botão Salvar.

( ) Certo

( ) Errado

Para se fazer uma cópia do arquivo pas.zip, é necessária a instalação do

software Winzip ou Linuxzip no computador em uso.

( ) Certo

( ) Errado

horustek.info | [email protected]

Com relação a conceitos de Internet e de intranet, julgue os itens

subsequentes.

A terceira geração de padrões e de tecnologias de telefonia móvel,

denominada 3G, permite conexão com a Internet.

( ) Certo

( ) Errado

O procedimento de copiar arquivo de um sítio da Internet para o computador

pessoal é denominado download, ao passo que o procedimento para

transferir arquivos do computador para a Internet é chamado upload.

( ) Certo

( ) Errado

horustek.info | [email protected]

No endereço https://www.mi.gov.br, o termo https refere-se à intranet do

Ministério da Integração Nacional.

( ) Certo

( ) Errado

O Internet Explorer e o BrOffice são exemplos de navegadores da Internet.

( ) Certo

( ) Errado

O termo Wi-Fi é entendido como uma tecnologia de interconexão entre

dispositivos sem fios na qual é usado o protocolo IEEE 802.11.

( ) Certo

( ) Errado

horustek.info | [email protected]

No que se refere a tecnologias da informação, Internet e intranet, julgue os

seguintes itens.

As ferramentas de navegação na Internet, também conhecidas como

browsers, servem para acessar páginas e fazer downloads de arquivos

contendo textos e(ou) imagens para o computador e permitem a interação

entre usuários, por meio de programas de chat e e-mail via Web.

( ) Certo

( ) Errado

Intranets são redes que utilizam os mesmos recursos e protocolos da

Internet, mas são restritas a um grupo predefinido de usuários de uma

instituição específica.

( ) Certo

( ) Errado

horustek.info | [email protected]

Antivírus, worms, spywares e crackers são programas que ajudam a

identificar e combater ataques a computadores que não estão protegidos por

firewalls.

( ) Certo

( ) Errado

Os sistemas de informação são soluções que permitem manipular as

informações utilizadas pelas organizações, por meio de tecnologias de

armazenamento, acesso e recuperação de dados relevantes, de forma

confiável.

( ) Certo

( ) Errado

horustek.info | [email protected]

A responsabilidade pela segurança de um ambiente eletrônico é dos usuários.

Para impedir a invasão das máquinas por vírus e demais ameaças à

segurança, basta que os usuários não divulguem as suas senhas para

terceiros.

( ) Certo

( ) Errado

As redes wireless possuem a vantagem de permitir conexão à Internet, mas

não permitem a conexão à intranet por se tratar de rede corporativa local.

( ) Certo

( ) Errado

horustek.info | [email protected]

O navegador Internet Explorer 7.0 possibilita que se alterne de um sítio para

outro por meio de separadores no topo da moldura do browser, fato que

facilita a navegação.

( ) Certo

( ) Errado

O Outlook Express possui recurso para impedir a infecção de vírus enviados

por e-mail.

( ) Certo

( ) Errado

Uma VPN permite o acesso à Intranet usando-se um túnel na internet.

( ) Certo

( ) Errado

horustek.info | [email protected]

A opção de troca de usuários, após a realização do login no sistema

Windows XP, permite a execução de tarefas por um usuário sem a

interferência de outro usuário, que pode acessar o sistema usando conta e

senha próprios.

( ) Certo

( ) Errado

A ferramenta mais adequada para se fazer o gerenciamento de pastas e

arquivos no ambiente Windows é o Internet Explorer, que permite organizar

as informações de maneira estruturada e hierárquica.

( ) Certo

( ) Errado

horustek.info | [email protected]

Analise as seguintes afirmações relativas à Internet.

I - Plug-ins são aplicativos que acrescentam recursos adicionais para

navegadores da WWW. Com o auxilio de plug-ins os navegadores podem

exibir muito mais que apenas hipertextos.

II - Utilizando o FTP pode-se acessar e operar outro computador da Internet

De forma remota, executando programas ou mesmo controlando o próprio

sistema operacional, desde que se possua as permissões necessárias.

III - Um Hyperlink indica de forma convencionada quais as palavras, frases,

imagens e demais objetos a partir dos quais pode-se obter mais informações.

Cada um desses objetos está relacionado a uma página em um computador

próximo ou distante, que é apresentada quando o respectivo objeto é clicado.

IV - Um servidor POP3 armazena as mensagens enviadas para os usuários.

O programa de correio eletrônico utiliza o protocolo POP3 para recuperar

estas mensagens no servidor e transferi-Ias para o microcomputador do

usuário.

horustek.info | [email protected]

Estão corretas:

a) I, II e III

b) I, II e IV

c) II, III e IV

d) III e IV

e) I e II

horustek.info | [email protected]

Ao acessar a Internet, é comum o uso de senhas em diversas aplicações:

a senha do provedor, da conta de e-mail, de contas bancárias entre outras.

Recomenda- se que uma senha tenha pelo menos oito caracteres (letras,

números e símbolos), seja simples de digitar e fácil de lembrar.

Assinale a alternativa incorreta:

a) Uma senha ( password) na Internet, ou em qualquer sistema computacional,

serve para autenticar o usuário, ou seja, é utilizada no processo de verificação

da identidade do usuário, assegurando que este é realmente quem diz ser.

b) Deve-se utilizar sempre a mesma senha, para todas as contas na Internet.

c) Se você fornece sua senha para uma outra pessoa, esta poderá utilizá-la

para se passar por você na Internet.

d) O seu sobrenome, números de documentos, placas de carros, números de

telefones e datas de aniversário não são consideradas senhas seguras. Esses

dados são muito fáceis de se obter e podem ser utilizados em tentativas de

autenticação.

horustek.info | [email protected]

Em relação à tecnologia Internet e suas aplicações mais conhecidas, tais como

transferência de arquivos, correio eletrônico, etc. podemos afirmar que:

a) A maioria das aplicações mais conhecidas da Internet usa UDP. Entre essas

aplicações destacamos: Telnet (login remoto), SMTP (para correio eletrônico),

FTP (para transferência de arquivo) e HTTP (para a Web).

b) A maioria das aplicações mais conhecidas da Internet usa TCP. Entre essas

aplicações destacamos: Telnet (login remoto), SMTP (para correio eletrônico),

FTP (para transferência de arquivo) e HTTP (para a Web).

c) A maioria das aplicações mais conhecidas da Internet distribui a utilização

entre os serviços TCP e UDP. Telnet (login remoto), FTP (para transferência de

arquivo) e HTTP (para a Web) usam serviços TCP enquanto o SMTP (para

correio eletrônico) usa UDP.

d) Telefone por Internet, áudio sob demanda e a videoconferência são aplicações

multimídia que utilizam o serviço TCP/UDP da Internet.

horustek.info | [email protected]

O esquema de gerenciamento de nomes, hierárquico e distribuído, que define a

sintaxe dos nomes na Internet é o:

a) FTP

b) DNS

c) WWW

d) IP

horustek.info | [email protected]

Uma Intranet tradicional é

A) uma rede padrão LAN, que utiliza o protocolo TCP/IP para comunicação.

A) uma rede corporativa que utiliza o protocolo IPX da Internet para seu transporte

fundamental.

C) composta por inúmeras redes de empresas distintas.

A) uma rede privativa que permite fácil acesso à Internet, utilizando o protocolo

TCP/IP, diferentemente de uma Extranet.

A) uma rede na qual não podemos ter servidores, existindo apenas máquinas de

usuários.

horustek.info | [email protected]

HTML x HTTP x WWW x www

Atenção!

horustek.info | [email protected]

• 32 milhões de livros, 750 milhões de

artigos, 25 milhões de músicas, 500

milhões de imagens, 500 mil filmes, 3

milhões de programas de televisão e 100

bilhões de páginas web (50 PetaBytes)

• Web completou 1324 ExaBytes em 2013!

(1.324.000.000.000.000.000.000 Bytes)

horustek.info | [email protected]

horustek.info | [email protected]

•phishing

•spoofing

•sniffing

•spyware

•adware

•worms, vírus, trojans

•malware(*)

•backdoor

Segurança

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

Windows 7

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

Painel de controle

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

Painel de controle

horustek.info | [email protected]

horustek.info | [email protected]

Windows Explorer

horustek.info | [email protected]

horustek.info | [email protected]

UAC

horustek.info | [email protected]

UAC

horustek.info | [email protected]

Painel de controle

horustek.info | [email protected]

Menu Iniciar

horustek.info | [email protected]

Windows 10

horustek.info | [email protected]

Novo

PCs sem Windows

Atualização

Windows 7, 8, 8.1 (originais)

- reversível -

Windows 10

horustek.info | [email protected]

Windows 10

horustek.info | [email protected]

Windows 10

horustek.info | [email protected]

Windows 10

horustek.info | [email protected]

Ações

Windows 10

horustek.info | [email protected]

Windows 10

horustek.info | [email protected]

Windows 10

horustek.info | [email protected]

Modern (ex Metro) UI

Live Tiles

Windows 10

horustek.info | [email protected]

No Windows temos o utilitário Scandisk.

Qual é a sua função?

a) Colocar todos os setores pertencentes

ao mesmo arquivo de maneira contígua no

disco rígido.

b) Verificar e corrigir erros em arquivos ou

pastas, além de detectar defeitos na

superfície do disco, demarcando áreas

defeituosas.

horustek.info | [email protected]

c) Possibilitar a localização exata de

arquivos e pastas no disco rígido.

d) Compactar a informação do disco e com

uma codificação que reduza o espaço em

disco utilizado.

e) Otimizar a velocidade de acesso aos

dados gravados no disco rígido.

horustek.info | [email protected]

No MS Windows:

A) um arquivo só pode ser lido se estiver fora da pasta

raiz.

B) os disquetes, por padrão, são lidos ou gravados na

unidade denominada unidade C:

C) a barra de tarefas é capaz de mostrar até oito

programas que estão sendo executados.

D) um arquivo pode ser renomeado através de um clique

do mouse no botão Iniciar e depois na opção Renomear.

E) os arquivos dos programas que nele são instalados,

via de regra, são armazenados na pasta Arquivos de

programas.

horustek.info | [email protected]

O

sistema Windows não permite a

formatação da unidade de disco em que

foi instalado.

horustek.info | [email protected]

Alternar rapidamente entre duas janelas

abertas no Windows é conseguido com

SHIFT+TAB.

horustek.info | [email protected]

Conforme a configuração padrão do

Windows, podemos recuperar arquivos

excluídos

da

lixeira

através

da

combinação de teclas CTRL+Z.

horustek.info | [email protected]

No Explorer, a barra de títulos indica o nome

do arquivo que será aberto.

horustek.info | [email protected]

Acerca do Microsoft Windows, em sua

configuração padrão, um arquivo apagado

com

o

auxílio

da

tecla

CTRL

não poderá ser restaurado, mesmo que

ele esteja em um CD-ROM.

horustek.info | [email protected]

No Explorer, para se fazer a seleção de um

conjunto de arquivos não adjacentes

deve-se, antes de dar um clique sobre

cada arquivo a ser selecionado,

pressionar a tecla CTRL.

horustek.info | [email protected]

Conforme a configuração padrão

Windows marque a afirmativa correta:

do

(A) Podemos recuperar arquivos excluídos

da lixeira através da combinação de teclas

CTRL+Z.

(B) Ao simplesmente arrastar um arquivo

contido em uma unidade de disco para

outra, efetua-se uma remoção.

horustek.info | [email protected]

(C) A operação de exclusão total dos

arquivos de uma determinada unidade de

disco tem o mesmo resultado da

Formatação Completa desta mesma

unidade.

(D) Ícone é um aplicativo de atalho de um

determinado programa executável.

(E) Pode-se efetuar a cópia de disco para

disco através do Windows Explorer.

horustek.info | [email protected]

Inserir um atalho no desktop:

A) é possível mediante o pressionamento

do botão direito do mouse diretamente na

área de trabalho e a escolha de

"Propriedades".

B) é possível mediante o pressionamento

do botão direito do mouse diretamente na

área de trabalho e a escolha de "Novo

Atalho".

C) não é possível.

horustek.info | [email protected]

D) é possível mediante o pressionamento do

botão esquerdo do mouse diretamente na área

de trabalho e a escolha de "Propriedades".

E) é possível mediante o pressionamento do

botão esquerdo do mouse diretamente na área

de trabalho e a escolha de "Novo Atalho".

horustek.info | [email protected]

Quando um arquivo não pode ser alterado

ou

excluído

acidentalmente

deve-se

assinalar em Propriedades do arquivo o

atributo

A)

B)

C)

D)

E)

Criptografar o conteúdo.

Somente leitura.

Gravar senha de proteção.

Proteger o conteúdo.

Oculto.

horustek.info | [email protected]

Nos sistemas operacionais modernos, o único tipo de

formatação de discos que oferece opções como

configuração de permissões de segurança para

pastas e arquivos, criptografia e definição de cotas de

disco é o

A)

B)

C)

D)

E)

NTFS

HPFS

FAT

FAT16

FAT32

horustek.info | [email protected]

O Gerenciador de dispositivos do Windows tem,

dentre as suas funções, a atribuição de

A) remover programas aplicativos do computador.

B) atualizar o software de dispositivos de hardware.

C) alterar a BIOS do computador.

D) carregar o sistema operacional no dispositivo de

memória.

E) configurar o dispositivo de hardware para carregar

o sistema operacional.

horustek.info | [email protected]

Em um aplicativo processado no ambiente

operacional do Microsoft Windows, um dos requisitos

especificados diz respeito ao armazenamento do

conteúdo da memória de um microcomputador no

disco rígido que, em seguida, será desligado,

permitindo, entretanto, o retorno ao estado anterior.

Para atender esse requisito, cuja funcionalidade se

insere entre as Propriedades de Opções de energia,

deve-se usar a opção de Ativar

A) Esquemas de energia. B) backup. C) No-break.

D) Restauração do sistema.

E) hibernação.

horustek.info | [email protected]

No SO Windows 7, o Explorer sempre permite a

execução de qualquer aplicativo sem perguntar

ao usuário, se o login tiver sido efetuado como

administrador.

horustek.info | [email protected]

horustek.info | [email protected]

CARACTERES NÃO IMPRIMÍVEIS

horustek.info | [email protected]

PDF

.doc

.odt

Tipos de arquivo

horustek.info | [email protected]

Google é um serviço que permite a realização de buscas avançadas

por meio da combinação de resultados ou da inclusão de palavraschave. A busca por uma expressão inteira, por exemplo, Caixa

Econômica, no Google pode ser feita a partir da digitação do trecho

A) \*caixa econômica*/

B) “caixa econômica”

C) _ caixa_econômica_

D) (caixa econômica)

E) {caixa econômica}

horustek.info | [email protected]

Na configuração padrão do Microsoft Outlook, o grupo de mensagens Caixa

de Saída contém:

a) As mensagens recebidas pelo usuário que já foram lidas e podem ser

excluídas.

b) As mensagens excluídas pelo usuário mas que ainda podem ser recuperadas.

c) As mensagens enviadas pelo usuário mas que ainda não foram despachadas

para o destinatário final.

d) As mensagens enviadas pelo usuário e que já chegaram ao destinatário final.

horustek.info | [email protected]

Sobre o serviço de correio eletrônico não podemos afirmar que:

a) Para uma caixa postal receber uma mensagem o usuário não precisa estar

conectado à Internet.

b) As mensagens somente podem conter texto.

c) No formato user@host, user representa o usuário e host o computador onde

sua caixa postal está armazenada.

d) A troca de e-mail se dá entre usuários que estejam online ou não.

horustek.info | [email protected]

Em uma página aberta no Internet Explorer, após “clicar” com o mouse dentro

da página, o profissional pressiona uma combinação de teclas CTRL-F. Com esta

operação ele pretende

A) fazer a correção ortográfica no texto da página presente.

B) abrir o menu de opções da Internet.

C) exibir a barra de ferramentas.

D) exibir codificação Europeu ocidental (Windows).

E) localizar uma palavra ou um texto na página presente.

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

horustek.info | [email protected]

•Navegação

•Correio eletrônico

•Grupos de discussão

•Busca e pesquisa

•Backup

Conceitos

horustek.info | [email protected]

•Total

•Diário

•Incremental

•Diferencial

Backup

horustek.info | [email protected]

•Storage

•Computing

Cloud