Parte 2 – Usando o CLI do Roteador

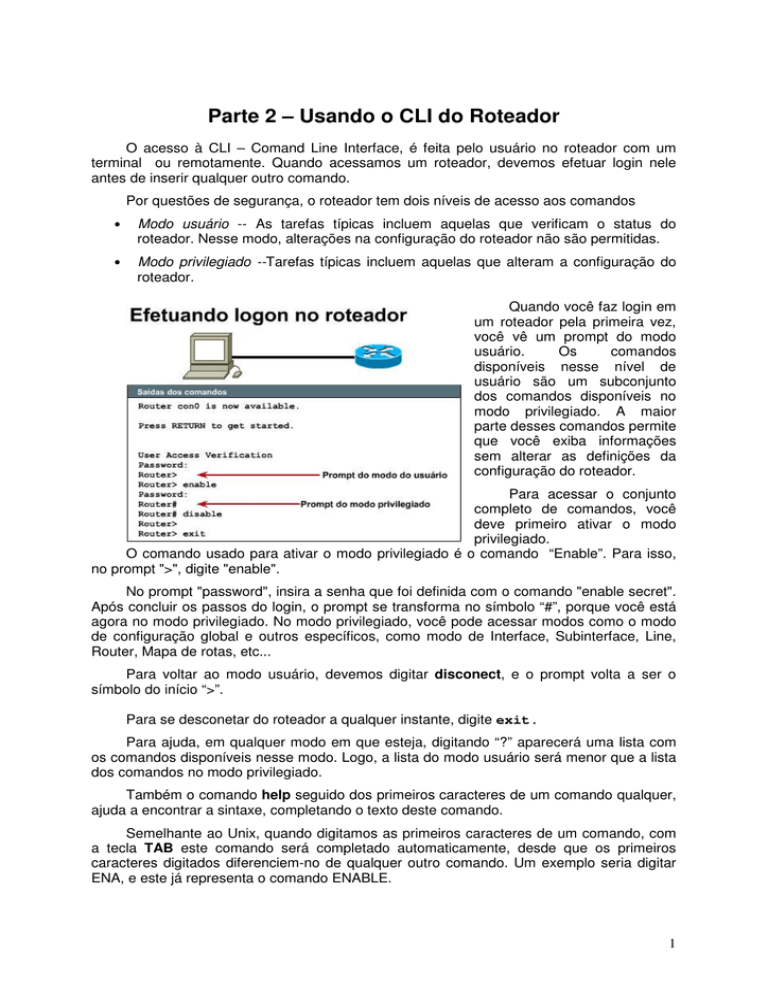

O acesso à CLI – Comand Line Interface, é feita pelo usuário no roteador com um

terminal ou remotamente. Quando acessamos um roteador, devemos efetuar login nele

antes de inserir qualquer outro comando.

Por questões de segurança, o roteador tem dois níveis de acesso aos comandos

•

Modo usuário -- As tarefas típicas incluem aquelas que verificam o status do

roteador. Nesse modo, alterações na configuração do roteador não são permitidas.

•

Modo privilegiado --Tarefas típicas incluem aquelas que alteram a configuração do

roteador.

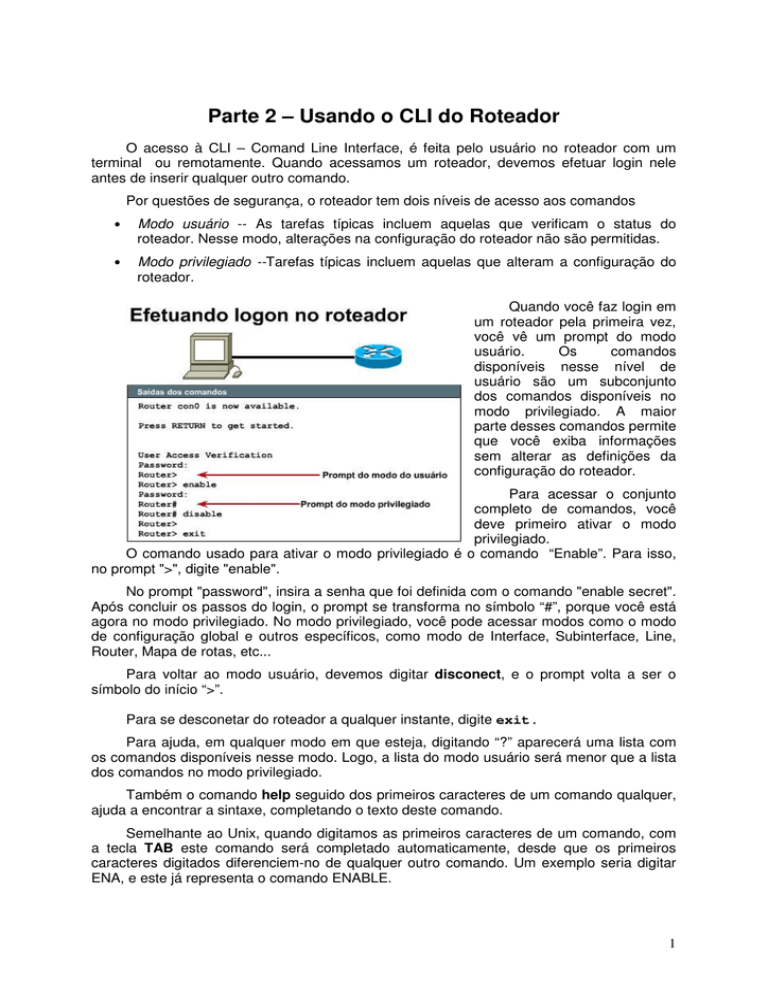

Quando você faz login em

um roteador pela primeira vez,

você vê um prompt do modo

usuário.

Os

comandos

disponíveis nesse nível de

usuário são um subconjunto

dos comandos disponíveis no

modo privilegiado. A maior

parte desses comandos permite

que você exiba informações

sem alterar as definições da

configuração do roteador.

Para acessar o conjunto

completo de comandos, você

deve primeiro ativar o modo

privilegiado.

O comando usado para ativar o modo privilegiado é o comando “Enable”. Para isso,

no prompt ">", digite "enable".

No prompt "password", insira a senha que foi definida com o comando "enable secret".

Após concluir os passos do login, o prompt se transforma no símbolo “#”, porque você está

agora no modo privilegiado. No modo privilegiado, você pode acessar modos como o modo

de configuração global e outros específicos, como modo de Interface, Subinterface, Line,

Router, Mapa de rotas, etc...

Para voltar ao modo usuário, devemos digitar disconect, e o prompt volta a ser o

símbolo do início “>”.

Para se desconetar do roteador a qualquer instante, digite exit.

Para ajuda, em qualquer modo em que esteja, digitando “?” aparecerá uma lista com

os comandos disponíveis nesse modo. Logo, a lista do modo usuário será menor que a lista

dos comandos no modo privilegiado.

Também o comando help seguido dos primeiros caracteres de um comando qualquer,

ajuda a encontrar a sintaxe, completando o texto deste comando.

Semelhante ao Unix, quando digitamos as primeiros caracteres de um comando, com

a tecla TAB este comando será completado automaticamente, desde que os primeiros

caracteres digitados diferenciem-no de qualquer outro comando. Um exemplo seria digitar

ENA, e este já representa o comando ENABLE.

1

O

comando

SHOW

permite monitorar o estado do

seu roteador e determinar se o

roteador

está

funcionando

corretamente, como mostrado

baixo:

•

show version -- exibe

a

configuração

do

hardware do sistema, a

versão do software, os

nomes e origens dos

arquivos de configuração

e

a

imagem

de

inicialização

•

show processes -exibe informações sobre

os processos ativos

•

show protocols -- exibe um resumo das interfaces, e o estado dos

protocolos da camada 3 configurados .

•

show memory -- mostra estatísticas sobre a memória do roteador.

•

show flash -- mostra informações sobre o dispositivo de memória Flash

•

show running-config -- exibe o arquivo de configuração ativa ( RAM )

•

show startup-config -- arquivo de configuração de backup ( NVRAM )

•

show interfaces -- exibe estatísticas sobre todas as interfaces

configuradas no roteador

CONFIGURANDO AS SENHAS DO MODO PRIVILEGIADO:

1. enable password <senha>

Cria uma senha para acesso ao modo privilegiado, sem criptografia

2. enable secret <senha>

Cria uma senha para acesso ao modo privilegiado, com texto criptografado

Obs: Se habilitar as duas, somente a “secret” será a ativa, a outra fica

desativada.

2

MODO DE CONFIGURAÇÃO GLOBAL:

A partir do modo de Configuração Global, qualquer comando digitado vai

alterar a configuração do roteador, e será incluído no arquivo de configuração

atual. Para entrar neste modo, a partir do modo privilegiado:

Router# Configure Terminal ( conf t )

Entra no modo de configuração global

Router(config)# < digita os comandos desejados >

Configuração das portas Console, Auxiliar e Telnet (VTY)

1. CONFIGURAÇÃO DA PORTA CONSOLE 0:

A partir do modo Configuração Global:

Router(config)# Line Con 0

Entra no modo de configuração da console 0

Router(config - line)# Login

Permite o acesso através do cabo rollover na porta de console 0

Router(config - line)# Password cisco

Atribui a senha “cisco” à porta console 0. Um usuário só poderá ter acesso

pela porta console se tiver conhecimento desta senha.

2. CONFIGURAÇÃO DA PORTA AUXILIAR 0:

A partir do modo Config:

Router(config)# Line Aux 0

Entra no modo de configuração da auxiliar 0

Router(config - line)# Login

Permite o acesso através do modem ou cabo rollover na porta auxiliar 0

Router(config - line)# Password cisco

Atribui a senha “cisco” à porta auxiliar 0. Um usuário só poderá ter acesso por

esta porta se tiver conhecimento desta senha.

3

3. CONFIGURAÇÃO DO ACESSO PELO TELNET:

A partir do modo Configuração Global:

Router(config)# Line Vty 0 4

Entra no modo de configuração do telnet para cinco sessões

Router(config - line)# Login

Permite o acesso através do telnet

Router(config - line)# Password cisco

Atribui a senha “cisco”. Um usuário só poderá ter acesso usando Telnet se

tiver conhecimento desta senha.

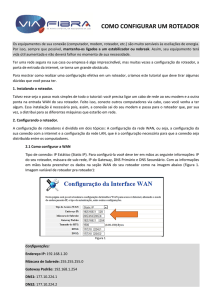

Configuração as Interfaces Ethernet e Serial

1. CONFIGURAÇÃO DA ETHERNET 0:

A partir do modo Configuração Global:

Router(config)# Int e 0

Entra no modo de configuração da ethernet 0

Router(config - If)# Ip Address <no. IP> <máscara>

Atribui o IP à esta interface

Router(config - line)# No Shut

Ativa a interface, permitindo a comunicação.

2. CONFIGURAÇÃO DA SERIAL 1:

A partir do modo Configuração Global:

Router(config)# Int s 1

Entra no modo de configuração da serial 1

Router(config - If)# Ip Address <no. IP> <máscara>

Atribui o IP à esta interface

Router(config - If)# No Shut

Ativa a interface, permitindo a comunicação.

OBS: As portas serias precisam de um sincronismo, o qual será explicado

mais adiante.

4

Configuração dos Protocolos de Roteamento

1. CONFIGURAÇÃO DO PROTOCOLO DE ROTEAMENTO RIP:

A partir do modo Configuração Global:

Router(config)# Router Rip

Entra no modo de configuração do protocolo de roteamento RIP

Router(config - router)# Network < IP da Rede >

Informa por que redes o RIP envia e recebe atualizações.

Deve-se informar todas as redes conectadas diretamente ao roteador

2. CONFIGURAÇÃO DO PROTOCOLO DE ROTEAMENTO IGRP:

A partir do modo Configuração Global:

Router(config)# Router Igrp < Número do SA >

Entra no modo de configuração do protocolo de roteamento IGRP, sendo o

SA um número inteiro que identifica o Sistema Autônomo onde o IGRP vai

atuar

Router(config - router)# Network < IP da Rede >

Informa por que redes o IGRP envia e recebe atualizações.

Deve-se informar todas as redes conectadas diretamente ao roteador

Aplicando criptografia nas senhas

Vimos anteriormente que as senhas de muitas opções aparecem como texto

claro, facilitando sua captura por pessoas mal intencionadas que por ventura

consigam visualizar o arquivo de configuração.

Para dificultar o acesso, é possível aplicar criptografia nas senhas com o

seguinte comando:

A partir do modo Configuração Global:

Router(config)# Service Password-Encryption

E todas as senhas aplicadas até o momento serão criptografadas no arquivo

de configuração. Para desativar esse comando:

Router(config)# No Service Password-Encryption

OBS: Qualquer ação pode ser desativada repetindo-se o mesmo

comando usado ativação, precedido da palavra de negação NO.

Com isso, o roteador desfaz esse comando.

5

Criando e Aplicando Listas de Acesso (ACL)

1. CRIANDO UMA ACL PADRÃO

A partir do modo Configuração Global:

Router(config)# access-list <número> permit / deny ip curinga

Sendo:

Número: Um valor entre 1 e 99 (ACL Padrão)

Permit – Permite o acesso

Deny – Bloqueia o acesso (proíbe)

Curinga – Lista de bits para verificação dos IPs que serão

permitidos: 0 (Verificar) e 1 (ignorar)

Protocolos não especificados serão bloqueados (“deny any” implícito no final)

2. CRIANDO UMA ACL ESTENDIDA

A partir do modo Configuração Global:

Router(config)# access-list <número> permit / deny ip curinga

Sendo:

Número: Um valor entre 1 e 99 (ACL Padrão)

Permit – Permite o acesso

Deny – Bloqueia o acesso (proíbe)

Curinga – Lista de bits para verificação dos IPs que serão

permitidos: 0 (Verificar) e 1 (ignorar)

Protocolos não especificados serão bloqueados (“deny any” implícito no final)

3. APLICANDO UMA ACL CRIADA À PORTA DO ROTEADOR

Primeiro deve-se acessar a interface onde deseja-se aplicar a ACL:

Router(config)# interface e1

Router(config-if)# ip access-group <número> in / out

Sendo:

Número – Um valor entre 100 e 199 (ACL Estendida)

In – Bloqueia o tráfego de entrada na interface especificada

Out – Bloqueia o tráfego de saída na interface especificada

OBS: Somente é possível aplicar, na mesma interface, uma ACL para cada

direção, e os números não podem ser repetidos.

6

As interfaces seriais são formadas por um link, onde cada extremidade é um

ponto desta conexão. Sempre um lado será o DTE e o outro, o DCE.

O DTE ( Data Terminal Equipment ) é um equipamento que contém

informações e programas, tipo um servidor de arquivos de rede.

O DCE ( Data Comunication Equipment ) é um equipamento responsável

apenas pela transmissão dos dados, e não possui informações e arquivos do

usuário, como por exemplo, o MODEM.

O DCE é responsável pelo sincronismo da transmissão, ao passo que o DTE

apenas acompanha este sincronismo. Sempre que interligamos dois roteadores pela

porta serial, criamos um link WAN, o qual necessita do sincronismo. Um lado será o

DTE, e outro será o DCE.

Devemos configurar a porta como DCE ou DTE, de acordo com o cabo de

interligação, pois uma extremidade deve gerar sincronismo, e a outra não.

Para definir o sincronismo, acessa a interface serial:

Router(config - If)# Clock rate 64000

Atribui a velocidade de transmissão de 64 Kbps a esta interface.

Componentes internos de configuração do roteador:

Os componentes da configuração interna do roteador são os seguintes:

•

•

•

•

RAM/DRAM -- armazena

tabelas de roteamento,

cache ARP, cache de

comutação rápida, buffer de

pacote

(RAM

compartilhada) e filas de

espera de pacotes; a RAM

também fornece memória

temporária

e/ou

em

execução a um arquivo de

configuração de roteador

enquanto

ele

estiver

acionado; o conteúdo da

RAM é perdido durante uma

falta

de

energia

ou

reinicialização.

NVRAM -- a memória NVRAM armazena o arquivo de configuração de

backup/inicialização do roteador; o conteúdo da NVRAM não é perdido durante uma

falta de energia ou reinicialização

Flash -- ROM apagável e reprogramável que retém a imagem e o microcódigo do

sistema operacional; a memória Flash permite atualizações do software sem a

remoção ou substituição dos chips do processador; o conteúdo da Flash é retido

durante uma falta de energia ou reinicialização; a memória Flash pode armazenar

várias versões do software IOS

ROM -- contém diagnósticos iniciais, um programa de bootstrap e um software de

sistema operacional; as atualizações do software na ROM exigem a remoção e

substituição de chips que podem ser conectados à CPU

7

•

Interfaces -- conexões de rede na placa-mãe ou em módulos de interface

separados, através dos quais os pacotes entram e saem de um roteador

A RAM é a área de armazenamento funcional de um roteador. Quando você liga um

roteador, o software IOS é carregado na memória. O executor de comandos, ou EXEC, é

uma parte do software IOS. O EXEC recebe e executa comandos inseridos para o roteador.

A RAM também armazena o arquivo de configuração ativo, tabelas de mapas de rede

e listas de endereços de roteamento. Você pode exibir o arquivo de configuração em um

terminal remoto ou do console. Uma versão salva deste arquivo é armazenada na NVRAM.

A NVRAM é acessada e o arquivo de configuração é carregado na memória principal

cada vez que um roteador for inicializado. O arquivo de configuração contém informações

globais de processo e de interface que afetam diretamente a operação de um roteador e

suas portas de interfaces.

Uma imagem de sistema operacional não pode ser exibida em uma tela de terminal.

Uma imagem é geralmente executada a partir da RAM principal e carregada de uma das

diversas fontes de entrada. O software operacional é organizado em rotinas que lidam com

as tarefas associadas a diferentes protocolos, como movimento de dados, gerenciamento de

tabelas e buffers, atualizações de roteamento e execução de comandos do usuário.

8

Os problemas mais comuns que ocorrem em redes IP resultam de erros no esquema

de endereçamento. É importante testar sua configuração de endereço antes de avançar

para as próximas etapas de configuração.

Os testes básicos de uma rede devem prosseguir em seqüência, de uma camada do

modelo de referência OSI à seguinte. Cada teste focaliza operações de rede em uma

camada específica do modelo OSI. Os comandos telnet, ping, trace, show ip route, show

interfaces e debug são comandos que permitem testar a rede.

O telnet, protocolo “terminal

virtual” pertencente ao conjunto de

protocolos TCP/IP, permite um usuário

se conectar a um roteador remoto, e

verificar o software da camada de

aplicação entre as estações de origem

e de destino. Esse é o mais completo

mecanismo de teste disponível. Um

roteador pode ter até cinco sessões

telnet simultâneas. Este protocolo atua

na camada de Aplicação do modelo

OSI

Para estabelecer uma conexão

telnet, usamos o comando connect ou

telnet seguido do nome ou IP do

roteador. A sessão telnet é finalizada

com os comandos exit ou logout.

A

comandos alternativos para as operações listadas na figura:

•

•

•

seguinte

lista

mostra

os

Iniciar uma sessão no roteador “Gerente” conectando ao roteador “filial”:

Gerente> connect filial (ou seu IP)

Filial>

Continuar uma sessão (insira o número ou o nome da sessão):

Gerente> 1 ou filial

Filial>

Terminar uma sessão:

Filial> exit

Uma conexão telnet bem-sucedida indica que o aplicativo de camada superior (e

também os serviços das camadas inferiores) estão funcionando corretamente.

9

Os protocolos de eco são

usados para testar se os pacotes de

protocolo estão sendo roteados. O

comando ping é um protocolo de

eco, que envia um pacote ao host de

destino e aguarda um pacote de

resposta daquele host.

Os resultados podem avaliar

a confiabilidade, os atrasos no

caminho e se o host pode ser

alcançado ou não.

Na figura, o ping de destino

172.16.1.5 respondeu com sucesso a

todos os cinco datagramas enviados.

Os pontos de exclamação

(!) indicam cada eco bem-sucedido.

Se você receber um ou mais pontos (.) em vez de pontos de exclamação na

sua tela, o aplicativo no roteador atingiu o timeout enquanto esperava por um

determinado eco de pacote do ping de destino.

O ping usa o ICMP (Internet Control Message Protocol) e atua na camada de

Rede do modelo OSI.

O

comando

trace

é

uma

ferramenta que permite descobrir a rota

por onde os dados estão sendo enviados

na rede, testando cada passagem por

roteador. Com isso, é possível traçar a

rota entre origem e destino. Essa

operação pode ser realizada no nível

usuário ou no nível privilegiado.

O comando trace usa as

mensagens de erro geradas pelos

roteadores quando um pacote excede seu

valor de tempo de vida (TTL - Time To

Live).

O comando trace envia vários pacotes e exibe o tempo de ida e volta de cada um

deles. A vantagem do comando trace é determinar qual roteador do caminho foi o último a

ser alcançado. Isso se chama isolamento de falha.

Quando um roteador não pode ser alcançado, aparecem três asteriscos (*) em vez

do nome do roteador.

Este comando atua na camada de Rede do modelo OSI.

10

O Comando Show IP Route:

Este comando permite visualizar a tabela de roteamento do roteador.

Assim podemos determinar se existe uma entrada de tabela de roteamento para a rede de

destino. A tabela de roteamento associa a rede de destino às interfaces do roteador,

indicando se a rede pode ser alcançada e qual caminho seria o melhor.

Este comando atua na camada de Rede no modelo OSI.

A interface tem duas partes:

Camada Física (hardware):

Como cabos, conectores e

interfaces,

deve

fazer

a

conexão

real

entre

os

dispositivos.

Camada de Enlace (software):

- Mensagens de keepalive

- Informações de controle

- Informações de usuário

Passadas entre dispositivos

adjacentes. Essas informações

são dados sendo passados

entre duas interfaces de

roteadores conectados.

Quando testar os links físicos e de dados, pergunte o seguinte:

•

•

•

•

Existe um sinal Carrier Detect?

O link físico entre os dispositivos está bom?

As mensagens de keepalive estão sendo recebidas?

Os pacotes de dados podem ser enviados pelo link físico?

Um dos elementos mais importantes da saída do comando show interfaces serial é

a exibição do status do protocolo de linha e do enlace de dados.

O status de linha nesse exemplo é disparado por um sinal Carrier Detect e se refere ao

status da camada física. No entanto, o protocolo de linha, disparado por quadros keepalive,

se refere ao enquadramento de enlace de dados.

Este comando atua nas 3 camadas inferiores do modelo OSI: Física, Enlace e Rede.

11