Protegendo um Servidor

Windows 2003 contra OS

Fingerprint

Por Fernando Oliveira

Data de criação: 30/04/07

Resumo

Algumas ferramentas de Segurança utilizam diversos mecanismos para enumerar

os Sistemas Operacionais alvo, entre eles está no fingerprint através do TTL (Time

To Live) do pacote IP, ou seja, cada Sistema Operacional difere no TTL (Windows

TTL=128, *Unix TTL=64 e etc). Neste Artigo será demonstrado como proteger um

servidor Windows 2003 Server contra OS Fingerprint, alterando o valor do TTL da

Pilha TCP/IP do servidor Windows 2003.

Observação importante

Este artigo técnico foi escrito por um membro da comunidade brasileira e não é um

documento oficial Microsoft. A Microsoft Corporation e a Microsoft Brasil não

fornecem quaisquer garantias, explícitas ou expressas, sobre o conteúdo deste

documento, nem concorda necessariamente com opiniões pessoais dos colunistas,

bem como não se responsabiliza por danos causados por procedimentos técnicos

descritos nestas colunas.

Este artigo aplica-se aos seguintes produtos e tecnologias:

Windows Server 2003 Standard

Windows Server 2003 Enterpriser

Windows Server 2003 Data Center

Coluna escrita por membro da comunidade TechNet

- Página 1 de 4

Introdução

Neste Artigo será demonstrado como proteger um servidor Windows 2003 Server

contra OS Fingerprint, alterando o valor do TTL da Pilha TCP/IP do servidor

Windows 2003.

Demonstrando o TTL Default de um servidor Windows 2003

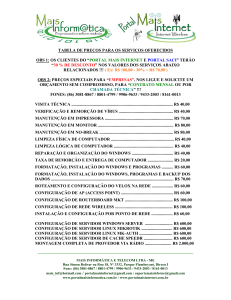

Para efetuarmos o discover do TTL utilizaremos a ferramenta PING. Na figura

abaixo é demonstrado o TTL Default de um servidor Windows 2003.

Figura 1 – Demonstrando o TTL Default de um Servidor Windows 2003

Alterando TTL Default de um servidor Windows 2003

Para alterar o valor Default do TTL utilizaremos a ferramenta regedit e

adicionaremos o valor DWORD DefaultTTL (0-255) na chave de registry abaixo:

HKEY_LOCAL_MACHINE

\SYSTEM

\CurrentControlSet

\Services:

\Tcpip

\Parameters

Abaixo segue o passo-a-passo para efetuar este processo:

1. Execute o Regedit

Coluna escrita por membro da comunidade TechNet

- Página 2 de 4

Figura 2 – Utilizando o regedit

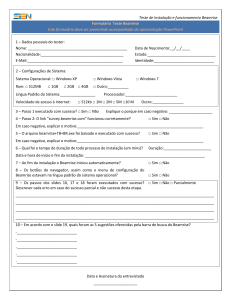

2. Adicione o valor DWORD DefaultTTL em

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters:

Figura 3 – Adicionando o valor DefaultTTL

3. Coloque o valor do TTL como 64

Figura 4 – Adicionando o valor do TTL

4. Efetue o restart do Windows

5. Efetue o teste com a ferramenta ping para verificar o valor do TTL

Coluna escrita por membro da comunidade TechNet

- Página 3 de 4

Figura 5 – O resultado do processo (TTL = 64)

Links Relacionados

http://technet2.microsoft.com/windowsserver/en/library/db56b4d4-a35140d5-b6b1-998e9f6f41c91033.mspx?mfr=true

Conclusão

Neste artigo foi demonstrado como proteger o Sistema Operacional Windows 2003

contra Fingerprint, dificultando que o atacante enumere o Sistema Operacional,

adicionando mais um item no processo de hardening de um servidor.

Fernando Oliveiro atua no mercado há 10 anos, especializando-se na área de infra-estrutura e

Segurança da Informação, participou de vários projetos de implementações e migrações de sistemas

operacionais e redes. Nos últimos anos vem se dedicando à segurança, implementando soluções de

segurança e alta disponibilidade.

Coluna escrita por membro da comunidade TechNet

- Página 4 de 4