Segurança da Informação

[email protected]

Prof Silvano Oliveira

Conceitos

• A Segurança da Informação se refere à proteção existente sobre as informações

de uma determinada empresa ou pessoa, isto é, aplica-se tanto as informações

corporativas quanto às pessoais.

• Informação

• todo e qualquer conteúdo ou dado que tenha valor para alguma organização ou pessoa. Ela

pode estar guardada para uso restrito ou exposta ao público para consulta ou aquisição.

• é um ativo muito importante, essencial ao funcionamento das organizações e

consequentemente necessita ser adequadamente protegida. Ela pode ser apresentada em

diversas formas: impressa ou escrita em papel, falada em conversas, armazenada

eletronicamente em arquivos de som, imagem, vídeo, texto, entre outros. Independente de

forma ou meio, a informação é compartilhada ou armazenada.

Prof Silvano Oliveira

Segurança da Informação

2

Legalidade

CF/88, art. 5º, inciso X

Direito à privacidade.

Direito de acesso do

consumidor às suas

informações pessoais

Código de Defesa do

arquivadas em bancos de

Consumidor, arts. 43 e 44.

dados e direito de

retificação das

informações incorretas.

Prof Silvano Oliveira

Segurança da Informação

Sigilo das informações

relacionadas à intimidade

ou à vida privada de

alguém.

Garantia da integridade e

disponibilidade das

informações dos

consumidores arquivadas

em bancos de dados.

3

Legalidade

Código Penal, art. 151.

Código Penal, art. 154-A.

Prof Silvano Oliveira

Pena de detenção de 1 a 6

meses ou multa por crime de

violação de correspondência

fechada dirigida a outrem,

sonegação ou destruição de

correspondência, e violação de

comunicação telegráfica,

radioelétrica ou telefônica.

Proteção do sigilo, integridade

e disponibilidade das

informações de caráter pessoal

veiculadas através dos meios

de comunicação.

Pena - detenção, de 3 meses a

1 ano, e multa.

Proteção à violação de

equipamentos e sistemas sejam eles conectados ou não

à internet - com intenção de

destruir dados ou informações,

ou instalar vulnerabilidades.

Segurança da Informação

4

Legalidade

Lei nº 12.527 de 18 de novembro de 2011

(LAI).

Prof Silvano Oliveira

Regula o acesso a informações previsto no

inciso XXXIII do art. 5o, no inciso II do § 3o do

art. 37 e no § 2o do art. 216 da Constituição

Federal; altera a Lei no 8.112, de 11 de

dezembro de 1990; revoga a Lei no 11.111, de 5

de maio de 2005, e dispositivos da Lei no 8.159,

de 8 de janeiro de 1991; e dá outras

providências.

Segurança da Informação

5

Legalidade

Lei n.º 12.737/12, de 30 de

novembro de 2012.

Lei nº 12.965, de 23 abril de

2014. (Marco Civil da

Internet).

Prof Silvano Oliveira

Dispõe sobre a tipificação

criminal de delitos

informáticos; altera o Decreto- Todos os aspectos da

Lei nº 2.848, de 7 de dezembro segurança da informação.

de 1940 - Código Penal; e dá

outras providências.

Estabelece princípios,

garantias, direitos e deveres

para o uso da Internet no

Brasil.

Segurança da Informação

Segurança jurídica para os

usuários da rede, sejam eles

usuários, empresas,

provedores e Administração

Pública.

6

Mecanismos e Diretrizes da

Segurança da Informação

Prof Silvano Oliveira

Segurança da Informação

7

Características básica da Segurança da Informação

• Atributos de confidencialidade, integridade, disponibilidade e autenticidade

• Não só em sistemas computacionais, informações eletrônicas ou sistemas de

armazenamento.

• O conceito se aplica a todos os aspectos de proteção de informações e dados.

• O conceito de Segurança Informática ou Segurança de Computadores está

intimamente relacionado com o de Segurança da Informação, incluindo não

apenas a segurança dos dados/informação, mas também a dos sistemas em si.

Prof Silvano Oliveira

Segurança da Informação

8

Normas

• Atualmente o conceito de Segurança da Informação está padronizado pela norma

ISO/IEC 17799:2005, influenciada pelo padrão inglês (British Standard) BS 7799.

• A série de normas ISO/IEC 27000 foram reservadas para tratar de padrões de

Segurança da Informação, incluindo a complementação ao trabalho original do

padrão inglês.

• A ISO/IEC 27002:2005 continua sendo considerada formalmente como

17799:2005 para fins históricos.

• A partir de 2013 a norma técnica de segurança da informação em vigor é:

• ABNT NBR ISO/IEC 27002:2013

Prof Silvano Oliveira

Segurança da Informação

9

Princípios Básicos da Segurança da Informação

• Disponibilidade

• É a garantia de que os sistemas e as informações de um computador estarão

disponíveis quando necessário.

• Confidenciabilidade

• É a capacidade de controlar quem vê as informações e sob quais condições.

Assegurar que a informação só será acessível por pessoas explicitamente

autorizadas.

• Autenticidade

• Permite a verificação da identidade de uma pessoa ou agente externo de um

sistema. É a confirmação exata de uma informação.

Prof Silvano Oliveira

Segurança da Informação

10

Princípios Básicos da Segurança da Informação

• Integridade

• Princípio em que as informações e dados serão guardados em sua forma original

evitando possíveis alterações realizadas por terceiros.

• Auditoria

• É a possibilidade de rastrear os diversos passos que o processo realizou ou que

uma informação foi submetida, identificando os participantes, locais e horários

de cada etapa. Exame do histórico dos eventos dentro de um sistema para

determinar quando e onde ocorreu violação de segurança.

• Privacidade

• Capacidade de controlar quem viu certas informações e quem realizou

determinado processo para saber quem participou, o local e o horário.

Prof Silvano Oliveira

Segurança da Informação

11

Princípios Básicos da Segurança da Informação

• Legalidade

• É a garantia de legalidade de uma informação de acordo com a legislação vigente.

• Não Repúdio

• Não há como "dizer não" sobre um sistema que foi alterado ou sobre um dado

recebido.

Prof Silvano Oliveira

Segurança da Informação

12

Princípios Básicos da Segurança da Informação

• Ameaças

• Uma ameaça acontece quando há uma ação sobre uma pessoa ou sobre um

processo utilizando uma determinada fraqueza e causa um problema ou

consequência. Sendo assim, são caracterizados como divulgação ruim, usurpação,

decepção e rompimento. As ameaças podem ter origem natural, quando surgem

de eventos da natureza, como terremotos ou enchentes; podem ser

involuntárias, como falta de energia ou erros causados por pessoas

desconhecidas; ou se tratam de ameaças voluntárias em que hackers e bandidos

acessam os computadores no intuito de disseminar vírus e causar danos.

Prof Silvano Oliveira

Segurança da Informação

13

Princípios Básicos da Segurança da Informação

• Tipos de Ameaça

• Ameaça Inteligente: Situação em que seu adversário possui capacidade técnica e

operacional para fazer uso de algo vulnerável no sistema;

• Ameaça de Análise: Após uma análise poderão descobrir as possíveis

consequências da ameaça a um sistema.

• Principais Ameaças ao Sistema de Informação: incêndio, problemas na

eletricidade, erros no hardware e software, alterações em programas, furto de

dados, invasão ao terminal de acesso, dificuldades de telecomunicação, etc.

Prof Silvano Oliveira

Segurança da Informação

14

Princípios Básicos da Segurança da Informação

• Ataques

• Um ataque pode ser decorrente de um furto a um sistema de segurança no

intuito de invadir sistemas e serviços. Ele pode ser dividido em ativo, passivo e

destrutivo; o ativo muda os dados, o passivo libera os dados e o destrutivo proíbe

qualquer acesso aos dados. Para que um ataque seja considerado bem sucedido

o sistema atacado deve estar vulnerável.

Prof Silvano Oliveira

Segurança da Informação

15

Tipos de Ataque

• Cavalo de Troia

• O cavalo de troia ou trojan horse, é um programa disfarçado que executa alguma

tarefa maligna. Um exemplo:o usuário roda um jogo que conseguiu na Internet. O

jogo secretamente instala o cavalo de troia, que abre uma porta TCP do micro

para invasão. Alguns trojans populares são NetBus, Back Orifice e SubSeven. Há

também cavalo de troia dedicado a roubar senhas e outros dados sigilosos.

• Quebra de Senha

• O quebrador, ou cracker, de senha é um programa usado pelo hacker para

descobrir uma senha do sistema. O método mais comum consiste em testar

sucessivamente as palavras de um dicionário até encontrar a senha correta.

Prof Silvano Oliveira

Segurança da Informação

16

Tipos de Ataque

• Denial Of Service (DOS)

• Ataque que consiste em sobrecarregar um servidor com uma quantidade

excessiva de solicitações de serviços. Há muitas variantes, como os ataques

distribuídos de negação de serviço (DDoS). Nessa variante, o agressor invade

muitos computadores e instala neles um software zumbi, como o Tribal Flood

Network ou o Trinoo. Quando recebem a ordem para iniciar o ataque, os zumbis

bombardeiam o servidor-alvo, tirando-o do ar.

• Mail Bomb

• É a técnica de inundar um computador com mensagens eletrônicas. Em geral, o

agressor usa um script para gerar um fluxo contínuo de mensagens e abarrotar a

caixa postal de alguém. A sobrecarga tende a provocar negação de serviço no

servidor de e-mail.

Prof Silvano Oliveira

Segurança da Informação

17

Tipos de Ataque

• Phreaking

• É o uso indevido de linhas telefônicas, fixas ou celulares. Conforme as

companhias telefônicas foram reforçando a segurança, as técnicas tornaram-se

mais complexas. Hoje, o phreaking é uma atividade elaborada, que poucos

hackers dominam.

• Scanners de Portas

• Os scanners de portas são programas que buscam portas TCP abertas por onde

pode ser feita uma invasão. Para que a varredura não seja percebida pela vítima,

alguns scanners testam as portas de um computador durante muitos dias, em

horários aleatórios.

Prof Silvano Oliveira

Segurança da Informação

18

Tipos de Ataque

• Smurf

• O Smurf é outro tipo de ataque de negação de serviço. O agressor envia uma

rápida sequência de solicitações de Ping (um teste para verificar se um servidor

da Internet está acessível) para um endereço de broadcast. Usando spoofing, o

cracker faz com que o servidor de broadcast encaminhe as respostas não para o

seu endereço, mas para o da vítima. Assim, o computador-alvo é inundado pelo

Ping.

• Sniffing

• O sniffer é um programa ou dispositivo que analisa o tráfego da rede. Sniffers são

úteis para gerenciamento de redes. Mas nas mãos de hackers, permitem roubar

senhas e outras informações sigilosas.

Prof Silvano Oliveira

Segurança da Informação

19

Tipos de Ataque

• Spoofing

• É a técnica de se fazer passar por outro computador da rede para conseguir

acesso a um sistema. Há muitas variantes, como o spoofing de IP. Para executá-lo,

o invasor usa um programa que altera o cabeçalho dos pacotes IP de modo que

pareçam estar vindo de outra máquina.

• Scamming

• Técnica que visa roubar senhas e números de contas de clientes bancários

enviando um e-mail falso oferecendo um serviço na página do banco.

Prof Silvano Oliveira

Segurança da Informação

20

Controles de Segurança

• Autenticar e Autorizar

• Autorizar um usuário é conceder ou negar acesso ao sistema utilizando controles de

acesso no intuito de criar perfis de acesso. Com esses perfis é possível definir que tarefa

será realizada por determinada pessoa. Autenticar é a comprovação de que uma pessoa

que está acessando o sistema é quem ela diz ser. Ela é importante, pois limita o

controle de acesso e autoriza somente determinadas pessoas o acesso a uma

informação.

• Processo de Autenticação

• Identificação positiva: quando o usuário possui alguma informação em relação ao

processo, como acontece quando ele possui uma senha de acesso.

• Identificação proprietária: o usuário tem algum material para utilizar durante a etapa

de identificação como um cartão.

• Identificação Biométrica: casos em que o usuário se identifica utilizando alguma parte

do corpo como a mão ou impressão digital.

Prof Silvano Oliveira

Segurança da Informação

21

Prevenção de Riscos e Códigos Maliciosos (Malware)

• Contas e Senhas

• Elabore sempre uma senha que contenha pelo menos oito caracteres, compostos

de letras, números e símbolos e jamais utilize como senha seu nome,

sobrenomes, números de documentos, placas de carros, números de telefones,

datas que possam ser relacionadas com você ou palavras que façam parte de

dicionários.

• Utilize uma senha diferente para cada serviço e altere com frequência. Além

disso, crie tantos usuários com privilégios normais, quantas forem as pessoas que

utilizam seu computador.

Prof Silvano Oliveira

Segurança da Informação

22

Prevenção de Riscos e Códigos Maliciosos (Malware)

• Vírus

• Instale e mantenha atualizado um bom programa antivírus e atualize as assinaturas do

antivírus, de preferência diariamente;

• Configure o antivírus para verificar os arquivos obtidos pela Internet, discos rígidos

(HDs) e unidades removíveis, como CDs, DVDs e pen drives;

• Desabilite no seu programa leitor de e-mails auto execução de arquivos anexados às

mensagens;

• Não execute ou abra arquivos recebidos por e-mail ou por outras fontes, mesmo que

venham de pessoas conhecidas. Caso seja necessário abrir o arquivo, certifique-se que

ele foi analisado pelo programa antivírus;

• Utilize na elaboração de documentos formatos menos suscetíveis à propagação de

vírus, tais como RTF, PDF ou PostScript;

• Não utilize, no caso de arquivos comprimidos, o formato executável. Utilize o próprio

formato compactado, como por exemplo Zip ou Gzip.

Prof Silvano Oliveira

Segurança da Informação

23

Prevenção de Riscos e Códigos Maliciosos (Malware)

• Worms, Bots e Botnets

•·

Siga todas as recomendações para prevenção contra vírus;

•·

Mantenha o sistema operacional e demais softwares sempre atualizados;

•·

Aplique todas as correções de segurança (patches) disponibilizadas pelos

fabricantes, para corrigir eventuais vulnerabilidades existentes nos Softwares

utilizados;

•·

Instale um firewall pessoal, que em alguns casos pode evitar que uma

vulnerabilidade existente seja explorada ou que um worm ou bot se propague.

Prof Silvano Oliveira

Segurança da Informação

24

Prevenção de Riscos e Códigos Maliciosos (Malware)

• Incidente de Segurança e Uso Abusivo na Rede

• O incidente de segurança está relacionado a qualquer problema confirmado ou

não e tem relação com redes de computadores ou sistemas de computação. Pode

ser caracterizado por tentativas de acesso aos dados de um sistema, acessos não

autorizados, mudanças no sistema sem prévia autorização ou sem conhecimento

da execução, etc.

• O uso abusivo na rede é um conceito mais difícil de ser definido, mas possui

características específicas como envio de spams e correntes, distribuição de

documentação protegida por direito autoral, uso indevido da internet para

ameaçar e difamar pessoas, ataques a outros computadores, etc.

Prof Silvano Oliveira

Segurança da Informação

25

Prevenção de Riscos e Códigos Maliciosos (Malware)

• Registros de Eventos (logs)

• Os logs são registros de tarefas realizados com programas de computador e

geralmente são detectados por firewalls. Os logs podem ser acusados no

momento em que uma pessoa tenta entrar em um computador e é impedido

pelo firewall. Verifique sempre os logs do firewall pessoal e de IDSs que estejam

instalados no computador e confira se não é um falso positivo, antes de notificar

um incidente.

Prof Silvano Oliveira

Segurança da Informação

26

Prevenção de Riscos e Códigos Maliciosos (Malware)

• Notificações de Incidentes

• Muitas vezes um computador é atacado por um programa ou pessoa mal

intencionada. Caso seja um ataque proveniente de um computador, avise aos

responsáveis pela máquina para que sejam tomadas medidas necessárias. No

entanto, caso esse ataque venha de uma pessoa que invadiu seu sistema com um

computador é importante avisá-lo de tal atitude para que tome as medidas

cabíveis.

• Incluía logs completos com data, horário, time zone (fuso horário), endereço IP de

origem, portas envolvidas, protocolo utilizado e qualquer outra informação que

tenha feito parte da identificação do incidente.

Prof Silvano Oliveira

Segurança da Informação

27

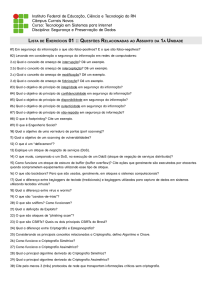

Criptografia

Prof Silvano Oliveira

Segurança da Informação

28

Criptografia

A criptografia é a arte de escrever mensagens em forma cifrada ou

código e um dos principais mecanismos de segurança na internet.

Por meio da criptografia você pode:

• Proteger os dados sigilosos armazenados em seu computador

• Criar uma área segura com informações criptografadas

• Proteger seus backups

• Proteger as comunicações realizadas pela internet

• Ex: e-mail

Prof Silvano Oliveira

Segurança da Informação

29

Criptografia

• No âmbito da criptografia (do grego esconder + escrever), a encriptação é o

processo de transformação de uma informação original numa informação ilegível

para terceiros. Este mecanismo tem como objetivo o envio de informação

confidencial de forma segura, sendo apenas possível a sua descodificação por

pessoas autorizadas (que possuam a chave de “desencriptação”).

• O que é a encriptação e desencriptação?

• Encriptação – Transformação reversível dos dados por forma a torná-los inteligíveis

• Desencriptação – Operação inversa da encriptação

Prof Silvano Oliveira

Segurança da Informação

30

Criptografia Simétrica

• A criptografia simétrica é também conhecida por criptografia de chave

secreta. DES , 3DES , AES e RC4 são alguns dos algoritmos que usam criptografia

simétrica.

• Algoritmos que usam criptografia simétrica tendem a ser mais rápidos, no

entanto não são tão seguros como os que usam criptografia assimétrica, uma vez

que a chave usada para cifrar a informação é partilhada entre as várias máquinas.

Prof Silvano Oliveira

Segurança da Informação

31

Criptografia Simétrica

• Funcionamento

• É usada uma única chave que é partilhada entre o emissor e o receptor. Desta forma, a

chave que é usada para cifrar é a mesma que é usada para decifrar.

Prof Silvano Oliveira

Segurança da Informação

32

Criptografia Assimétrica

• A criptografia assimétrica é também conhecida por criptografia de chave pública.

• Funcionamento

• Usam um par de chaves distintas (chave privada e chave pública)

• A chave pública é usada para cifrar (encriptar)

• A chave privada é usada para decifrar (desencriptar)

Prof Silvano Oliveira

Segurança da Informação

33

Criptografia Assimétrica

• A chave privada pode ser armazenada em um

dispositivo de segurança chamado token. Métodos

mais conhecidos: RSA, DAS e ECC.

• Em comparação com a criptografia simétrica, a

criptografia assimétrica tende a ser mais lenta e

necessita de um maior poder computacional por parte

das máquinas. No entanto, este é um excelente método

para garantir segurança num canal público e inseguro

(ex. Internet). Apenas a chave pública é partilhada

entre emissor e receptor, e a chave privada é usada

para decifrar a informação.

Prof Silvano Oliveira

Segurança da Informação

34

Função de resumo Hash

• Uma função de resumo é um método criptográfico, que quando

aplicado sobre uma informação gera um resultado único e de tamanho

fixo chamado de hash, que pode ser usado para:

• Verificar a integridade de um arquivo, tal como um backup

• Verificar a integridade de um arquivo obtido na internet

• Gerar assinaturas digitais

Prof Silvano Oliveira

Segurança da Informação

35

Assinatura digital

• A assinatura digital permite comprovar a autenticidade e a

integridade de uma informação, a assinatura digital baseia-se

em que apenas o dono conhece a chave privada e se ela foi

gerada para codificar uma informação apenas o dono pode ter

feito isso.

• A verificação da assinatura é feita com o uso da chave pública,

pois se o texto foi codificado com a chave privada somente a

chave pública pode decodificá-la.

Prof Silvano Oliveira

Segurança da Informação

36

Certificado Digital

• O certificado digital é um registro eletrônico composto por um

conjunto de dados que distingue uma entidade e a conecta a

uma chave privada, ele pode ser comparado a um documento

de identidade que contem suas informações e é homologado

por algum órgão competente, no caso do certificado as

chamadas AC (AUTORIDADE CERTIFICADORA)

Prof Silvano Oliveira

Segurança da Informação

37

Segurança de computadores

Prof Silvano Oliveira

Segurança da Informação

38

Segurança de Computadores

• Para proteger os computadores conectados devemos seguir

alguns passos para se evitar alguns constrangimentos.

• Mantenha os programas instalados com a versão mais recente

• Use apenas programas originais

Utilize mecanismos de proteção como: Antivírus, Firewall, faça

copias de segurança e mantenha o sistema operacional sempre

atualizado.

Prof Silvano Oliveira

Segurança da Informação

39

Segurança de redes

Prof Silvano Oliveira

Segurança da Informação

40

Segurança de Rede

• Para se proteger nas redes devemos utilizar dos mecanismos de

segurança pois na mesma rede onde estamos podem estar

conectados diversos dispositivos.

• Em redes Wi-Fi utilize senhas criptografadas como chaves WEP,

WAP, WAP-2.

Jamais forneça a senha pessoal de sua rede Wi-Fi para

desconhecidos e sempre atualize a mesma para evitar

ataques e interceptação de trafego.

Prof Silvano Oliveira

Segurança da Informação

41

Segurança em Dispositivos Móveis

Prof Silvano Oliveira

Segurança da Informação

42

Segurança de dispositivos móveis

Para se proteger com os dispositivos moveis algumas dicas devem ser

seguidas.

• Evite dispositivos que tenham sido desbloqueados, os chamados

JailBreak

• Mantenha aplicações e o sistema atualizados

Seja cuidado a instalar aplicações por terceiros, verifique a

autenticidade da aplicação. Cuidado ao utilizar aplicações,

principalmente em redes sociais com geolocalização, mantenha o

estado de localização de seu aparelho em oculto.

Prof Silvano Oliveira

Segurança da Informação

43

Dúvidas ???

Prof Silvano Oliveira

Segurança da Informação

44