LISTA 01

NOME:

NOME:

NOME:

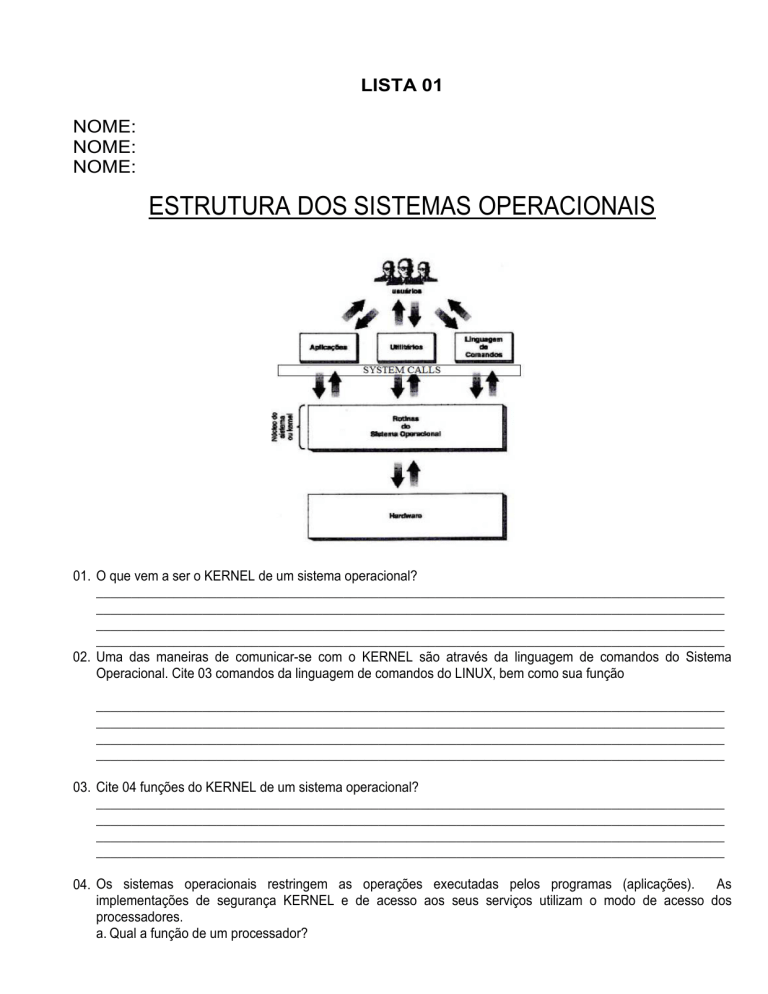

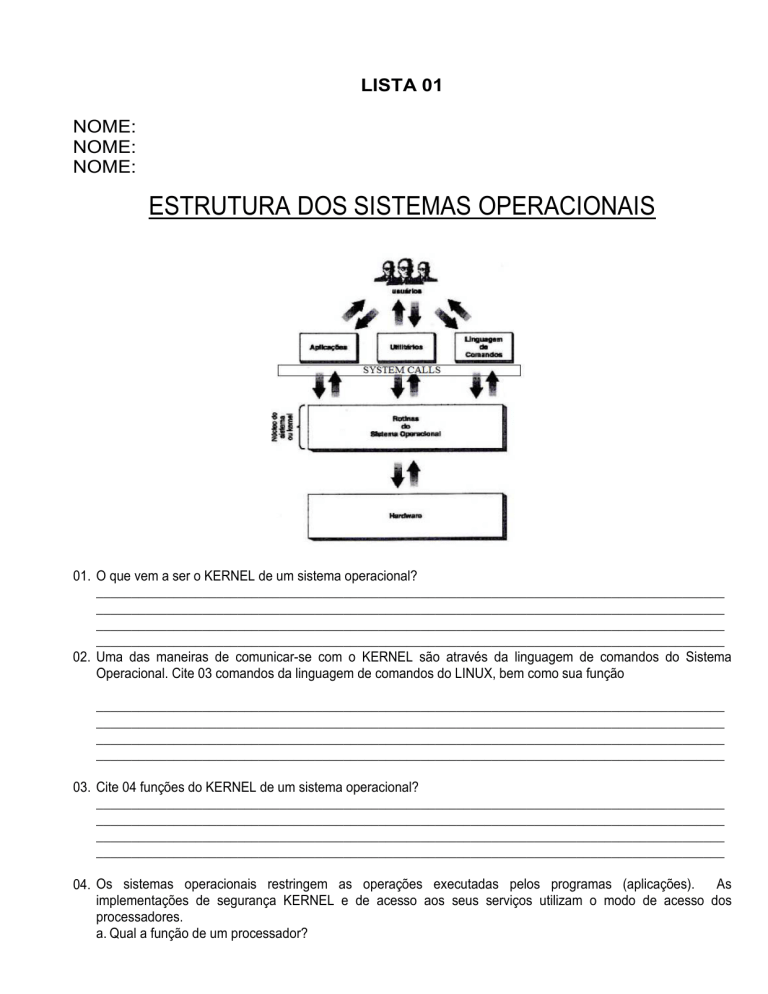

ESTRUTURA DOS SISTEMAS OPERACIONAIS

01. O que vem a ser o KERNEL de um sistema operacional?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

02. Uma das maneiras de comunicar-se com o KERNEL são através da linguagem de comandos do Sistema

Operacional. Cite 03 comandos da linguagem de comandos do LINUX, bem como sua função

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

03. Cite 04 funções do KERNEL de um sistema operacional?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

04. Os sistemas operacionais restringem as operações executadas pelos programas (aplicações). As

implementações de segurança KERNEL e de acesso aos seus serviços utilizam o modo de acesso dos

processadores.

a. Qual a função de um processador?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

b. Que é vem a ser o modo de acesso dos processadores?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

c. Que tipo de rotinas um processador pode executar quando está no MODO USUÁRIO?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

d. Que tipo de rotinas um processador pode executar quando está no MODO KERNEL?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

e. O KERNEL possui em seu código instruções privilegiadas. Para executá-las, em que o modo de acesso o

processador deve estar?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

f. Toda aplicação (MS WORD, um programa escrito por você) é executada com processador no MODO

USUÀRIO. Para que a aplicação possa invocar uma rotina do KERNEL ele deve pode fazê-la somente

através da SYSTEM CALL que verificará se a aplicação possui os privilégios necessários. Caso possua, o

processador passará a executar no modo KERNEL. Caso contrário a aplicação será informada que não

possui os privilégios necessários.

g. Defina SYSTEM CALL.

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

h. Exemplifique o contido na letra (f) considerando a figura abaixo

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

05. Qual é o outro nome para system call nos sistemas MS Windows?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

06. O projeto de um sistema operacional depende de dois itens. Cite-os.

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

07. Os primeiros sistemas operacionais foram desenvolvidos em linguagem ASSEMBLY (baixo nível). Quais são as

vantagens e desvantagens?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

08. O Windows e Linux foram escritos em que linguagem C (alto nível). Quais são as vantagens e desvantagens?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

09. Relacione:

Arquitetura

Sistema

Operacional

Explicação

MONOLÍTICA

Em CAMADAS

MICROKERNEL

10 Explique as máquinas virtuais.

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

SISTEMA DE ARQUIVOS

11. A organização de um arquivo define como os dados estão internamente organizados.

Descreva a organização de arquivos não estruturada e a organização indexada.

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

12. O Sistema operacional disponibiliza um conjunto de rotinas que permite as aplicações (sua aplicação por

exemplo) realizarem operações de entrada/saída. Cite 03 destas rotinas e sua descrição

Rotinas

Descrição

13. O que vem a ser a estrutura de diretórios e o que ela define?

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

14. Descreva a estrutura de diretórios de NÍVEL ÚNICO

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

15. Descreva a estrutura de diretórios em árvore.

________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

16. Considerando a gerência do espaço livre realizado por mapa de bits, preencha o mapa de bits correspondente

17. Considerando a gerência do espaço livre realizado por Lista encadeada de blocos livres, encadeire os blocos

livres do disco

18. Considerando a gerência do espaço livre realizado por tabela de blocos livres no disco, identifique (circule) os

blocos livres

19. Considerando a gerência da alocação de espaço por alocação contínua, (a) preencha os blocos ocupados no

disco, dado a tabela de alocação contínua. (b) Qual a desvantagem da alocação contínua e como esta

desvantagem (este problema) pode ser contornado?

________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

20. Observando a figura, explique como funciona a gerência da alocação de espaço por alocação encadeada e sua

principal desvantagem

________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

21. Observando a figura, explique como funciona a gerência da alocação de espaço por a alocação indexada e sua

principal vantagem

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

22. Em relação a proteção de acesso por grupo de usuários abaixo discriminado, indique para o arquivo “texto”

discriminado quais são as permissões do usuário, do grupo e de outros usuários.

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

23. Em relação a proteção de acesso por grupo de usuários, após o comando chmod 716 texto, quais são as novas

permissões do usuário, do grupo e de outros usuários.

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________

_________________________________________________________________________________________