Comutação de rede local e sem fio

Manual de laboratório do aluno

Este documento é de propriedade exclusiva da Cisco Systems, Inc.

É concedida permissão para imprimir e copiar este documento para

distribuição não-comercial e uso exclusivo dos instrutores no curso

CCNA Exploration: Comutação de rede local e sem fio como parte do

programa oficial Cisco Networking Academy.

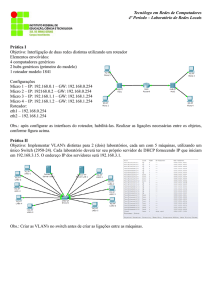

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Diagrama de topologia

Objetivos de aprendizagem

Após concluir este laboratório, você será capaz de:

•

Criar uma topologia lógica diante de determinados requisitos de rede

•

Criar sub-redes para atender aos requisitos de host

•

Configurar a topologia física.

•

Configurar a topologia lógica

•

Verificar a conectividade de rede

•

Configurar e verificar senhas

Cenário

Neste laboratório, você irá criar e configurar uma pequena rede roteada e verificar a conectividade

em vários dispositivos de rede. Para isso, é necessário criar e atribuir dois blocos de sub-rede,

conectar hosts e dispositivos de rede e configurar computadores e um roteador Cisco para

conectividade de rede básica. Switch1 tem uma configuração padrão e não exige modificações na

sua configuração. Você utilizará comandos comuns para testar e documentar a rede. A sub-rede

zero é utilizada.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 1 de 11

CCNA Exploration

Comutação de rede local e sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Tarefa 1: Criar uma topologia lógica de rede local

Etapa 1: Criar um esquema de endereçamento IP.

Dado o bloco de endereços IP de 192.168.7.0 /24, projete um esquema de endereçamento IP que

atenda aos seguintes requisitos:

Sub-rede

Sub-rede A

Sub-rede B

Número de hosts

110

54

A sub-rede 0 é usada. Nenhuma calculadora de sub-rede pode ser usada. Crie as menores sub-redes

possíveis que atendem aos requisitos para hosts. Atribua a primeira sub-rede utilizável à sub-rede A.

Sub-rede A

Especificação

Resposta do aluno

Número de bits na sub-rede

Máscara IP (binário)

Nova máscara IP (decimal)

Número máximo de sub-redes

utilizáveis (incluindo a sub-rede 0)

Número de bits utilizáveis

por sub-rede

Endereço de sub-rede IP

Primeiro endereço de host IP

Último endereço de host IP

Sub-rede B

Especificação

Número de bits na sub-rede

Máscara IP (binário)

Nova máscara IP (decimal)

Número máximo de sub-redes

utilizáveis (incluindo a sub-rede 0)

Número de bits utilizáveis por sub-rede

Endereço IP de rede

Primeiro endereço IP de host

Último endereço IP de host

Resposta do aluno

Computadores irão usar o primeiro endereço IP utilizável na sub-rede. O roteador de rede utilizará o

último endereço IP utilizável da sub-rede.

Etapa 2: Anotar as informações do endereço IP de cada dispositivo.

Dispositivo

Host1

Roteador1-Fa0/0

Host2

Roteador1-Fa0/1

Endereço IP

Máscara

Gateway

Tabela 1. Atribuições de endereço IP

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 2 de 11

CCNA Exploration

Comutação de rede local e sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Antes de continuar, verifique o seu endereço IP com o instrutor.

Tarefa 2: Configurar a topologia física

Etapa 1: Cabear a rede.

Consulte a figura e a tabela abaixo para saber os cabos necessários.

Cabeamento

Cabo LAN entre Host1 e Roteador1 Fa0/0

Cabo LAN entre Switch1 e Roteador1 Fa0/1

Cabo LAN entre Switch1 e Host2

Cabo de console entre Host1 e Roteador1

Tipo de cabo

Crossover

Straight-through

Straight-through

Rollover

Figura 1. Cabeamento da rede

Etapa 2: Conectar fisicamente os dispositivos do laboratório.

Cabeie os dispositivos de rede como mostrado na Figura 1. Ligue todos os dispositivos se eles ainda

não estiverem ligados.

Etapa 3: Inspecionar as conexões de rede.

Verificar as conexões visualmente.

Tarefa 3: Configurar a topologia lógica

Etapa 1: Configurar os computadores.

Configure o endereço IP estático, a máscara de sub-rede e o gateway de cada computador host.

Nota: As seguintes orientações se destinam ao Windows XP. Para configurar hosts utilizando outros

sistemas operacionais, consulte o manual do sistema operacional.

Para configurar o host, vá até Start > Control Panel > Network Connections > Local Area

Connection. Na janela Local Area Connection Properties, selecione Internet Protocol (TCP/IP) e

clique no botão Properties.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 3 de 11

CCNA Exploration

Comutação de rede local e sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Figura 2. Definindo propriedades para protocolo de Internet (TCP/IP)

Na caixa de diálogo TCP/IP Properties de cada host, digite o endereço IP, a máscara de

rede e o gateway da Tabela 1.

Depois de configurar cada computador, abra uma janela de comando no host, selecionando

Start > Run. Quando for solicitado o nome de um programa, digite cmd na caixa de texto.

Na janela de comando, exiba e verifique as configurações de rede do host com o comando

ipconfig /all. As configurações devem corresponder às das tabelas abaixo:

Configuração de rede do Host1

Endereço IP

192.168.7.1

Máscara de sub-rede

255.255.255.128

Gateway padrão

192.168.7.126

Configuração de rede do Host2

Endereço IP

192.168.7.129

Máscara de sub-rede

255.255.255.192

Gateway padrão

192.168.7.190

As configurações de host estão de acordo com as tabelas? ___________ Do contrário, reconfigure

como necessário.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 4 de 11

CCNA Exploration

Comutação de rede local e sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Etapa 2: Configurar o Roteador1.

No Host1, conecte-se à console do Roteador 1 e estabeleça uma sessão da console. Os

passos para criar uma conexão da console utilizando o HyperTerminal estão no Apêndice 2.

Na console do roteador, configure o seguinte.

Tarefa

Especificação

Nome do roteador

Roteador1

Senha criptografada em

exec privilegiado

class

Senha de acesso à console

cisco

Senha de acesso ao telnet

cisco

Interface de Roteador1 Fa0/0

Definir a descrição

Definir o endereço

da Camada 3

Interface de Roteador1 Fa0/1

Definir a descrição

Definir o endereço

da Camada 3

Insira os comandos a seguir no roteador.

Router>enable

Router#config term

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname Roteador1

Roteador1(config)#enable secret class

Roteador1(config)#line console 0

Roteador1(config-line)#password cisco

Roteador1(config-line)#login

Roteador1(config-line)#line vty 0 4

Roteador1(config-line)#password cisco

Roteador1(config-line)#login

Roteador1(config-line)#interface fa0/0

Roteador1(config-if)#ip address 192.168.7.126 255.255.255.128

Roteador1(config-if)#no shutdown

Roteador1(config-if)#description connection to host1

Roteador1(config-if)#interface fa0/1

Roteador1(config-if)#description connection to switch1

Roteador1(config-if)#ip address 192.168.7.190 255.255.255.192

Roteador1(config-if)#no shutdown

Roteador1(config-if)#end

Roteador1#

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 5 de 11

CCNA Exploration

Comutação de rede local e sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Tarefa 4: Verificar conectividade da rede

Etapa 1: Utilizar o comando ping para verificar a conectividade da rede.

Você pode verificar a conectividade da rede utilizando o comando ping.

Nota: Se houver falha nos pings em computadores, desabilite temporariamente o firewall

do computador e teste novamente. Para desativar o firewall do Windows, escolha Start > Control

Panel > Windows Firewall, selecione OFF e OK.

Use a tabela a seguir para verificar a conectividade com cada dispositivo de rede. Se o teste falhar,

faça as correções necessárias para estabelecer a conectividade.

De

Para

Endereço IP

Host1

NIC IP address

192.168.7.1

Host1

Roteador1, Fa0/0

192.168.7.126

Host1

Roteador1, Fa0/1

192.168.7.190

Host1

Host2

192.168.7.129

Host2

NIC IP address

192.168.7.129

Host2

Roteador1, Fa0/1

192.168.7.190

Host2

Roteador1, Fa0/0

192.168.7.126

Host2

Host1

192.168.7.1

Resultados de ping

Além do comando ping, que outro comando do Windows é útil na exibição do atraso de rede e

interrupções no caminho até o destino?________________________________________________

Tarefa 5: Verificar senhas

Etapa 1: Executar Telnet do Host2 para o roteador e verificar a senha Telnet.

Você deve ser capaz de se conectar via telnet em qualquer interface Fast Ethernet do roteador.

Em uma janela de comando no Host 2, digite:

telnet 192.168.7.190

Quando for solicitada a senha Telnet, digite cisco e pressione Enter.

O telnet obteve sucesso? ______________

Etapa 2: Verificar se a senha enable secret foi definida.

Na sessão Telnet, entre no modo EXEC privilegiado e verifique se ele é protegido por senha:

Router>enable

Você foi solicitada a senha enable secret? ___________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 6 de 11

CCNA Exploration

Comutação de rede local e sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Etapa 3: Verificar se a console é protegida por senha.

Finalize e, em seguida, restabeleça a conexão de console do Host1 para o roteador para verificar

se a console é protegida por senha.

Dependendo do cliente Telnet que você está usando, a sessão normalmente pode ser encerrada

com Ctrl-]. Quando a sessão é restabelecida, você deve ser solicitado a digitar a senha da console

antes do acesso à interface da linha de comando ser concedido.

Tarefa 6: Reflexão

Qual a diferença entre os acessos Telnet e de console? Quando faz mais sentido definir senhas

diferentes nestas duas portas de acesso? __________________________________________

____________________________________________________________________________

Por que o switch entre o Host2 e o roteador não exige configuração com um endereço IP para

encaminhar pacotes? ___________________________________________________________

_____________________________________________________________________________

Tarefa 7: Limpar

A menos que seja instruído de outra forma por seu instrutor, apague as configurações e recarregue

os switches. Desconecte e guarde o cabeamento. Para hosts PC normalmente conectados a outras

redes (como a rede local escolar ou a Internet), reconecte o cabeamento apropriado e restaure as

configurações TCP/IP.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 7 de 11

CCNA Exploration

Comutação de rede local e de rede sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Apêndice 1: Quadro de sub-redes do último octeto

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 8 de 11

CCNA Exploration

Comutação de rede local e de rede sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Apêndice 2: Criando uma sessão da console do roteador utilizando HyperTerminal

Tarefa 1: Conectar um roteador e um computador com um cabo da console

Etapa 1: Configurar uma conexão física básica.

Conecte o cabo da console (rollover) à porta de console do roteador. Conecte a outra extremidade do

cabo ao computador com um adaptador DB-9 ou DB-25 à porta COM 1.

Etapa 2: Ligar dispositivos.

Ligue o computador e o roteador, caso já não estejam ligados.

Tarefa 2: Configurar o HyperTerminal para estabelecer uma sessão da console com um

roteador com IOS Cisco

Etapa 1: Iniciar o aplicativo HyperTerminal.

Inicie o programa HyperTerminal clicando em Start > Programs > Accessories > Communications >

HyperTerminal.

Etapa 2: Configurar HyperTerminal.

Figura 3. Janela de configuração de nome no HyperTerminal

Na janela Connection Description, digite um nome de sessão no campo Name. Selecione um ícone

apropriado ou deixe o padrão. Clique em OK.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 9 de 11

CCNA Exploration

Comutação de rede local e de rede sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Figura 4. Tipo de conexão do HyperTerminal

Selecione COM 1 no campo Connect Using e clique em OK. (Dependendo do PC que você estiver utilizando,

talvez seja necessário utilizar uma porta COM diferente. Se COM1 não funcionar, tente sistematicamente as

portas COM adicionais até que haja êxito.)

Figura 5. Configurações da porta COM1 do HyperTerminal

Conforme mostrado na Figura 3, altere configurações da porta segundo os valores a seguir e clique em OK:

Configuração

Bits por segundo (Bits per second)

Bits de dados (Data bits)

Paridade (Parity)

Bits de parada (Stop bits)

Controle de fluxo (Flow control)

Valor

9600

8

None

1

None

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 10 de 11

CCNA Exploration

Comutação de rede local e de rede sem fio: Design de rede local

Laboratório 1.3.1: Revisão dos conceitos do Exploration 1

Quando a janela de sessão do HyperTerminal for exibida, pressione Enter. Deve haver uma resposta do

roteador. Isso indica que a conexão foi concluída com sucesso. Se não houver nenhuma conexão, solucione

problemas conforme o necessário. Por exemplo, verifique se o roteador está ligado. Verifique a conexão com

a porta COM 1 no PC e a porta da console no roteador. Se ainda não houver conexão, peça ajuda ao instrutor.

Etapa 3: Fechar o HyperTerminal.

Quando concluído, feche a sessão HyperTerminal escolhendo File > Exit. Quando perguntado se deseja salvar

a sessão, clique em Yes. Digite um nome para a sessão.

Etapa 4: Reconectar a sessão do HyperTerminal.

Reabra a sessão do HyperTerminal conforme descrito na Tarefa 2, Etapa 1. Desta vez, quando a janela

Connection Description for exibida (veja a Figura 3), clique em Cancel.

Escolha File > Open. Selecione a sessão salva e clique em Open. Utilize esta etapa para reconectar a sessão

do HyperTerminal a um dispositivo Cisco sem reconfigurar uma nova sessão.

Ao concluir, saia do HyperTerminal.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 11 de 11

Laboratório 1.3.2: Revisão dos conceitos do Exploration 1 - Desafio

Diagrama de topologia

Objetivos de aprendizagem

Após concluir este laboratório, você será capaz de:

•

Criar uma topologia lógica diante de determinados requisitos de rede

•

Criar sub-redes para atender aos requisitos de host

•

Configurar a topologia física.

•

Configurar a topologia lógica

•

Verificar a conectividade de rede

•

Configurar e verificar senhas

Cenário

Neste laboratório, você irá criar e configurar uma pequena rede roteada e verificar a conectividade em

vários dispositivos de rede. Para isso, é necessário criar e atribuir dois blocos de sub-rede, conectar

hosts e dispositivos de rede e configurar computadores host e um roteador Cisco para conectividade

de rede básica. Switch1 tem uma configuração padrão e não exige uma configuração adicional. Você

utilizará comandos comuns para testar e documentar a rede. A sub-rede zero é utilizada.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 1 de 5

CCNA Exploration

Comutação de rede local e sem fio:

Design de rede local

Laboratório 1.3.2: Revisão dos conceitos do Exploration 1 - Desafio

Tarefa 1: Criar uma topologia lógica de rede local

Etapa 1: Criar um esquema de endereçamento IP.

Dado o bloco de endereços IP de 192.168.30.0 /27, projete um esquema de endereçamento IP que

atenda aos seguintes requisitos:

Sub-rede

Sub-rede A

Sub-rede B

Número de hosts

7

14

A sub-rede 0 é usada. Nenhuma calculadora de sub-rede pode ser usada. Crie o menor número possível

de sub-redes que atendem aos requisitos para hosts. Atribua a primeira sub-rede utilizável à sub-rede A.

Sub-rede A

Especificação

Resposta do aluno

Número de bits na sub-rede

Máscara IP (binário)

Nova máscara IP (decimal)

Número máximo de sub-redes utilizáveis

(incluindo a sub-rede 0)

Número de bits utilizáveis por sub-rede

Endereço de sub-rede IP

Primeiro endereço IP de host

Último endereço IP de host

Sub-rede B

Especificação

Número de bits na sub-rede

Máscara IP (binário)

Nova máscara IP (decimal)

Número máximo de sub-redes utilizáveis

(incluindo a sub-rede 0)

Número de bits utilizáveis por sub-rede

Endereço IP de sub-rede

Primeiro endereço IP de host

Último endereço IP de host

Resposta do aluno

Computadores host irão usar o primeiro endereço IP na sub-rede. O roteador da rede utilizará o último

endereço IP da sub-rede.

Etapa 2: Anotar as informações do endereço IP de cada dispositivo.

Dispositivo

Host1

Roteador1-Fa0/0

Host2

Roteador1-Fa0/1

Endereço IP

Máscara

Gateway

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 2 de 5

CCNA Exploration

Comutação de rede local e sem fio:

Design de rede local

Laboratório 1.3.2: Revisão dos conceitos do Exploration 1 - Desafio

Antes de continuar, verifique o seu endereço IP com o instrutor.

Tarefa 2: Configurar a topologia física

Etapa 1: Determinar requisitos de cabeamento.

Consultando a Figura 1, identifique cada tipo de cabo obrigatório e documente-o na tabela.

Cabeamento correto

Cabo LAN entre Host1 e Roteador1 Fa0/0

Cabo LAN entre Switch1 e Roteador1 Fa0/1

Cabo LAN entre Switch1 e Host2

Cabo de console entre Host1 e Roteador1

Tipo de cabo

Figura 1. Cabeando a rede.

Etapa 2. Conectar fisicamente os dispositivos do laboratório.

Cabeie os dispositivos de rede como mostrado na Figura 1. Ligue todos os dispositivos se eles ainda não

estiverem ligados.

Etapa 3: Inspecionar as conexões de rede.

Depois de conectar o cabeamento nos dispositivos de rede, verifique as conexões.

Tarefa 3: Configurar a topologia lógica

Etapa 1: Configurar os computadores.

Configure o endereço IP estático, a máscara de sub-rede e o gateway de cada computador. Depois

de configurar cada computador, exiba e verifique as configurações de rede do host com o comando

ipconfig /all.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 3 de 5

CCNA Exploration

Comutação de rede local e sem fio:

Design de rede local

Laboratório 1.3.2: Revisão dos conceitos do Exploration 1 - Desafio

Configuração da rede do Host1

Endereço físico

Endereço IP

Máscara de sub-rede

Gateway padrão

Configuração da rede do Host2

Endereço físico

Endereço IP

Máscara de sub-rede

Gateway padrão

Etapa 2: Configurar o Roteador1.

No Host1, conecte-se à console do Roteador 1 e configure o seguinte:

Tarefa

Especificação

Nome de roteador

Roteador1

Senha criptografada em exec privilegiado

class

Senha de acesso à console

cisco

Senha de acesso ao telnet

cisco

Interface de Roteador1 Fa0/0

Definir a descrição

Definir o endereço

da Camada 3

Interface de Roteador1 Fa0/1

Definir a descrição

Definir o endereço

da Camada 3

Tarefa 4: Verificar conectividade de rede

Etapa 1: Utilizar o comando ping para verificar a conectividade da rede.

Você pode verificar a conectividade da rede utilizando o comando ping.

Nota: Se houver falha nos pings para os computadores de host, verifique a existência de um

programa de firewall em execução nos hosts. Se houver um firewall em execução no host,

desabilite-o temporariamente e teste novamente. Para desativar o firewall do Windows, escolha

Start > Control Panel > Windows Firewall , selecione OFF e OK.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 4 de 5

CCNA Exploration

Comutação de rede local e sem fio:

Design de rede local

Laboratório 1.3.2: Revisão dos conceitos do Exploration 1 - Desafio

Use a tabela a seguir para verificar a conectividade com cada dispositivo de rede. Se o teste falhar,

faça as correções necessárias para estabelecer a conectividade.

De

Para

Host1

NIC IP address

Host1

Roteador1, Fa0/0

Host1

Roteador1, Fa0/1

Host1

Host2

Host2

NIC IP address

Host2

Roteador1, Fa0/1

Host2

Roteador1, Fa0/0

Host2

Host1

Endereço IP

Resultado de ping

Além do comando ping, que outro comando do Windows é útil na exibição do atraso de rede e

interrupções no caminho até o destino?________________________________________________

Tarefa 5: Verificar senhas

Etapa 1: Executar Telnet de Host2 no roteador e verificar a senha Telnet.

Você deve ser capaz de enviar um telnet para qualquer interface Fast Ethernet do roteador.

Etapa 2: Verificar se a senha enable secret foi definida.

Na sessão Telnet, entre no modo EXEC privilegiado e verifique se ele é protegido por senha.

Etapa 3: Verificar se a console é protegida por senha.

Finalize e, em seguida, restabeleça a conexão de console do Host1 para o roteador para verificar se a

console é protegida por senha.

Dependendo do cliente Telnet que você está usando, a sessão normalmente pode ser encerrada

com Ctrl-].

Tarefa 6: Limpar

A menos que seja instruído de outra forma por seu instrutor, apague as configurações e recarregue os

switches. Desconecte e guarde o cabeamento. Para hosts PC normalmente conectados a outras redes

(como a rede local escolar ou a Internet), reconecte o cabeamento apropriado e restaure as

configurações TCP/IP.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 5 de 5

Laboratório 1.3.3: Identificação e solução de problemas

de uma rede pequena

Diagrama de topologia

Objetivos de aprendizagem

Após concluir este laboratório, você será capaz de:

•

Verificar se um design em papel atende aos requisitos de rede informados

•

Cabear a rede de acordo com o diagrama de topologia

•

Apagar a configuração de inicialização e recarregar o estado padrão de um roteador

•

Carregar os roteadores com os scripts fornecidos

•

Detectar onde a comunicação não é possível

•

Coletar informações sobre a porção configurada incorretamente da rede com qualquer outro erro

•

Analisar informações para determinar por que a comunicação não é possível

•

Propor soluções a erros de rede

•

Implementar soluções referentes a erros de rede

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 1 de 5

CCNA Exploration

Comutação de rede local e

sem fio: Design de rede local

Laboratório 1.3.3: Identificação e solução de problemas de uma rede pequena

Cenário

Neste laboratório, você recebe uma configuração concluída para uma pequena rede roteada.

A configuração contém erros de design e de configuração que entram em conflito com requisitos

determinados e impedem a comunicação fim-a-fim. Você examinará o projeto dado e identificará

e corrigirá os possíveis erros de design. Depois você cabeará a rede, configurará os hosts e

carregará as configurações sobre o roteador. Por fim, você irá solucionar os problemas de conectividade

para determinar onde os erros estão ocorrendo e corrigi-los usando os comandos apropriados. Quando

todos os erros forem corrigidos, cada host poderá se comunicar com todos os outros elementos de rede

configurados e com o outro host.

Tarefa 1: Examinar a topologia de rede local lógica

O bloco de endereços IP 172.16.30.0 /23 é colocado em sub-redes para atender aos seguintes requisitos:

Sub-rede

Sub-rede A

Sub-rede B

Número de hosts

174

60

Requisitos adicionais e especificações:

•

A sub-rede 0 é usada.

•

O menor número possível de sub-redes que satisfazem os requisitos dos hosts deve ser usado,

mantendo o maior bloco possível como reserva para uso futuro.

•

Atribua a primeira sub-rede utilizável à sub-rede A.

•

Computadores de host utilizam o primeiro endereço IP utilizável na sub-rede. O roteador de rede

utiliza o último endereço de host de rede utilizável.

Com base nestes requisitos, a seguinte topologia foi fornecida:

Sub-rede A

Especificação

Máscara de IP (decimal)

Endereço IP

Primeiro endereço de host IP

Último endereço de host IP

Valor

255.255.255.0

172.16.30.0

172.16.30.1

172.16.30.254

Sub-rede B

Especificação

Máscara de IP (decimal)

Endereço IP

Primeiro endereço de host IP

Último endereço de host IP

Valor

255.255.255.128

172.16.31.0

172.16.31.1

172.16.31.126

Examine todos os valores nas tabelas acima e verifique se essa topologia atende a todos os requisitos e

todas as especificações. Algum dos valores fornecidos está incorreto? ___________

Em caso afirmativo, corrija os valores na tabela acima e anote os valores corrigidos abaixo:

______________________________________________________________________________

______________________________________________________________________________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 2 de 5

CCNA Exploration

Comutação de rede local e

sem fio: Design de rede local

Laboratório 1.3.3: Identificação e solução de problemas de uma rede pequena

Crie uma tabela de configuração semelhante à indicada abaixo utilizando os valores corrigidos:

Dispositivo

Host1

Roteador1–Fa0/0

Host2

Roteador1–Fa0/1

Endereço IP

172.16.30.1

172.16.30.254

172.16.31.1

172.16.31.126

Máscara

255.255.255.0

255.255.255.0

255.255.255.128

255.255.255.128

Gateway

172.16.30.254

N/A

172.16.31.126

N/A

Tarefa 2: Cabear, apagar e recarregar o roteador.

Etapa 1: Cabear a rede.

Cabo de rede semelhante ao do diagrama de topologia.

Etapa 2: Limpar a configuração no roteador.

Limpe a configuração no roteador utilizando o comando erase startup-config e recarregue o roteador.

Responda no em caso de solicitação para salvar as alterações.

Tarefa 3: Configurar os computadores de host

Etapa 1: Configurar computadores de host.

Configure o endereço IP estático, a máscara de sub-rede e o gateway para cada computador de host

com base na tabela de configurações criada na Tarefa 1. Depois de configurar cada computador de

host, exiba e verifique as configurações de rede do host com o comando ipconfig /all.

Tarefa 4: Carregar o roteador com os scripts fornecidos

enable

!

config term

!

hostname Roteador1

!

enable secret class

!

no ip domain-lookup

!

interface FastEthernet0/0

description connection to host1

ip address 172.16.30.1 255.255.255.0

duplex auto

speed auto

!

interface FastEthernet0/1

description connection to switch1

ip address 192.16.31.1 255.255.255.192

duplex auto

speed auto

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 3 de 5

CCNA Exploration

Comutação de rede local e

sem fio: Design de rede local

Laboratório 1.3.3: Identificação e solução de problemas de uma rede pequena

!

!

line con 0

password cisco

login

line vty 0

login

line vty 1 4

password cisco

login

!

end

Tarefa 5: Identificar problemas de conectividade

Etapa 1: Utilizar o comando ping para testar conectividade da rede.

Utilize a tabela a seguir para testar a conectividade de cada dispositivo de rede.

De

Para

Endereço IP

Host1

NIC IP address

172.16.30.1

Host1

Roteador1, Fa0/0

172.16.30.254

Host1

Roteador1, Fa0/1

172.16.31.126

Host1

Host2

172.16.31.1

Host2

NIC IP address

172.16.31.1

Host2

Roteador1, Fa0/1

172.16.31.126

Host2

Roteador1, Fa0/0

172.16.30.254

Host2

Host1

172.16.30.1

Resultados de ping

Tarefa 6: Solucionar problemas de conexões da rede

Etapa 1: Começar a identificação e solução de problemas no PC1.

Do PC1 host, é possível executar ping em PC2? _________

Do PC1 host, é possível executar ping na interface fa0/1 do roteador? _________

Do PC1 host, é possível executar ping no gateway padrão? _________

Do PC1 host, é possível executar ping? _________

Onde é o local mais lógico para começar a solucionar os problemas de conexão do PC1?

___________________________________________________________________________________

___________________________________________________________________________________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 4 de 5

CCNA Exploration

Comutação de rede local e

sem fio: Design de rede local

Laboratório 1.3.3: Identificação e solução de problemas de uma rede pequena

Etapa 2: Examinar o roteador para localizar possíveis erros de configuração.

Comece exibindo o resumo das informações de status de cada interface no roteador.

Existe algum problema no status das interfaces?

___________________________________________________________________________________

___________________________________________________________________________________

Se houver qualquer problema no status das interfaces, registre os comandos necessários para corrigir os

erros de configuração.

___________________________________________________________________________________

___________________________________________________________________________________

Etapa 3: Utilizar os comandos necessários para corrigir a configuração do roteador.

Etapa 4: Exibir uma sumarização das informações de status.

Se alguma alteração for feita na configuração na etapa anterior, exiba o resumo das informações de

status para as interfaces do roteador.

As informações no resumo de status da interface indicam algum erro de configuração no Roteador1?

_______

Se a resposta for sim (yes), solucione problemas no status das interfaces.

A conectividade foi restaurada? ________

Etapa 5: Verificar a configuração lógica.

Examine o status completo de Fa 0/0 e 0/1. As informações de endereços IP e de máscara de sub-rede

no status da interface correspondem às da tabela de configuração? _______

Se houver alguma diferença entre a tabela de configuração e a configuração da interface do roteador,

registre todos os comandos necessários para corrigir a configuração do roteador.

____________________________________________________________________________________

____________________________________________________________________________________

A conectividade foi restaurada? ________

Por que é útil para um host executar ping em seu próprio endereço?

____________________________________________________________________________________

____________________________________________________________________________________

Tarefa 7: Limpar

A menos que seja instruído de outra forma por seu instrutor, apague as configurações e recarregue os

switches. Desconecte e guarde o cabeamento. Para hosts PC normalmente conectados a outras redes

(como a rede local escolar ou a Internet), reconecte o cabeamento apropriado e restaure as

configurações TCP/IP.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 5 de 5

Laboratório 2.5.1: Configuração básica do switch

Diagrama de topologia

Tabela de endereçamento

Dispositivo

Interface

Endereço IP

Máscara de

sub-rede

Gateway padrão

PC1

Placa de rede

172.17.99.21

255.255.255.0

172.17.99.1

PC2

Placa de rede

172.17.99.32

255.255.255.0

172.17.99.1

S1

VLAN99

172.17.99.11

255.255.255.0

172.17.99.1

Objetivos de aprendizagem

Após concluir este laboratório, você será capaz de:

•

Cabo de rede de acordo com o diagrama de topologia

•

Limpar uma configuração existente em um switch

•

Examinar e verificar a configuração padrão

•

Criar uma configuração de switch básica, inclusive um nome e um endereço IP

•

Configurar senhas para assegurar que o acesso à CLI seja protegido

•

Configurar velocidade da porta do switch e propriedades bidirecionais para uma interface

•

Configurar segurança de porta do switch básica

•

Gerenciar a tabela de endereços MAC

•

Atribuir endereços MAC estáticos

•

Adicionar e mover hosts em um switch

Cenário

Neste laboratório, você irá examinar e configurar um switch de LAN autônomo. Embora um switch

execute funções básicas em sua condição padrão pronta para uso, há vários parâmetros que um

administrador de rede deve modificar para assegurar uma LAN segura e otimizada. Este laboratório

apresenta os fundamentos da configuração do switch.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 1 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Tarefa 1: Cabear, apagar e recarregar o switch

Etapa 1: Cabear uma rede.

Cabo de rede semelhante ao do diagrama de topologia. Crie uma conexão de console com o switch. Se

necessário, consulte o Laboratório 1.3.1 sobre como criar uma conexão da console.

Você pode utilizar qualquer switch atual em seu laboratório contanto que ele tenha as interfaces exigidas

mostradas na topologia. A saída do comando mostrada neste laboratório é de um switch 2960. Se você

usar outros switches, as saídas do switch e as descrições de interface poderão ser diferentes.

Nota: PC2 não é inicialmente conectado ao switch. Ele só é usado na Tarefa 5.

Etapa 2: Limpar a configuração no switch.

Desmarque a configuração no switch utilizando o procedimento no Apêndice 1.

Tarefa 2: Verificar a configuração de switch padrão

Etapa 1: Entrar no modo privilegiado.

Você pode acessar todos os comandos do switch em modo privilegiado. No entanto, como muitos dos

comandos privilegiados configuram parâmetros operacionais, o acesso privilegiado deve ser protegido

por senha para impedir o uso sem autorização. Você definirá senhas na Tarefa 3.

O conjunto de comandos no modo EXEC privilegiado inclui os comandos contidos no modo EXEC do

usuário, bem como o comando configure por meio do qual o acesso aos modos de comando restantes

é obtido. Entre no modo EXEC privilegiado, digitando o comando enable.

Switch>enable

Switch#

Observe que o prompt foi alterado na configuração para refletir o modo EXEC privilegiado.

Etapa 2: Examinar a configuração do switch atual.

Examine o arquivo de configuração de execução atual.

Switch#show running-config

Quantas interfaces FastEthernet o switch tem? ____________________________________

Quantas interfaces Gigabit Ethernet o switch tem? __________________________________

Qual é o intervalo de valores mostrado para as linhas vty? ____________________________

Examine o conteúdo atual da NVRAM:

Switch#show startup-config

startup-config is not present

Por que o switch dá esta resposta?

___________________________________________________________________________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 2 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Examine as características da VLAN1 de interface virtual:

Switch#show interface vlan1

Há um conjunto de endereços IP no switch? ______________________________________

Qual é o endereço MAC desta interface de switch virtual? ___________________________

Esta interface está ativada? ___________________________________________________

Agora exiba as propriedades IP da interface:

Switch#show ip interface vlan1

Que saída de dados você vê? _________________________________________________________

Etapa 3: Exibir informações do Cisco IOS.

Examine as seguintes informações de versão especificadas pelo switch.

Switch#show version

Qual é a versão de Cisco IOS que o switch está executando? ____________________________

Qual é o nome de arquivo de imagem do sistema? _____________________________________

Qual é o endereço MAC base deste switch? __________________________________________

Etapa 4: Examinar as interfaces FastEthernet.

Examine as propriedades padrão da interface FastEthernet utilizada por PC1.

Switch#show interface fastethernet 0/18

A interface está ativada ou desativada? _____________________________________________

Que evento faria uma interface subir? ______________________________________________

Qual é o endereço MAC da interface? ______________________________________________

Qual é a velocidade e a configuração bidirecional da interface? __________________________

Etapa 5: Examinar informações de VLAN.

Examine as configurações VLAN padrão do switch.

Switch#show vlan

Qual é o nome de VLAN 1? ___________________________________________

Quais portas estão nesta VLAN? _______________________________________

A VLAN 1 está ativa? ________________________________________________

Qual tipo de VLAN é a VLAN padrão? ___________________________________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 3 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 6: Examinar a memória flash.

Emita um dos comandos a seguir para examinar o conteúdo do diretório da memória flash.

Switch#dir flash:

ou

Switch#show flash

Quais arquivos ou diretórios são encontrados?

____________________________________________________________________________________

Os arquivos têm uma extensão de arquivo, como .bin, ao final do nome de arquivo. Diretórios não

têm uma extensão de arquivo. Para examinar os arquivos em um diretório, emita o seguinte comando

utilizando o nome de arquivo exibido na saída do comando anterior:

Switch#dir flash:c2960-lanbase-mz.122-25.SEE3

A saída do comando deve ser semelhante a:

Directory of flash:/c2960-lanbase-mz.122-25.SEE3/

6 drwx

4480

Mar 1 1993 00:04:42 +00:00

618 -rwx 4671175

Mar 1 1993 00:06:06 +00:00

619 -rwx

457

Mar 1 1993 00:06:06 +00:00

32514048 bytes total (24804864 bytes free)

html

c2960-lanbase-mz.122-25.SEE3.bin

info

Qual é o nome do arquivo de imagem de Cisco IOS? _________________________________________

Etapa 7: Examinar o arquivo de configuração de inicialização.

Para exibir o conteúdo do arquivo de configuração de inicialização, emita o comando show startup-config

no modo EXEC privilegiado.

Switch#show startup-config

startup-config is not present

Por que essa mensagem é exibida? ______________________________________________________

Façamos e salvemos uma alteração na configuração do switch. Digite os comandos a seguir:

Switch#configure terminal

Enter configuration commands, one per line.

Switch(config)#hostname S1

S1(config)#exit

S1#

End with CNTL/Z.

Para salvar o conteúdo do arquivo de configuração de execução na NVRAM (RAM não volátil), emita o

comando copy running-config startup-config.

Switch#copy running-config startup-config

Destination filename [startup-config]? (enter)

Building configuration...

[OK]

Nota: Este comando é fácil de digitar utilizando-se a abreviação copy run start.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 4 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Agora exiba o conteúdo da NVRAM utilizando o comando show startup-config.

S1#show startup-config

Using 1170 out of 65536 bytes

!

version 12.2

no service pad

service timestamps debug uptime

service timestamps log uptime

no service password-encryption

!

hostname S1

!

<saída do comando omitida>

A configuração atual foi gravada em NVRAM.

Tarefa 3: Criar uma configuração básica de switch

Etapa 1: Atribuir um nome ao switch.

Na última etapa da tarefa anterior, você configurou o nome do host. Aqui está uma revisão dos

comandos usados.

S1#configure terminal

S1(config)#hostname S1

S1(config)#exit

Etapa 2: Definir as senhas de acesso.

Entre no modo config-line da console. Defina a senha de login como cisco. Também configure as linhas

vty de 0 a 15 usando a senha cisco.

S1#configure terminal

Enter the configuration commands, one for each line. When you are finished,

return to global configuration mode by entering the exit command or pressing

Ctrl-Z.

S1(config)#line console 0

S1(config-line)#password cisco

S1(config-line)#login

S1(config-line)#line vty 0 15

S1(config-line)#password cisco

S1(config-line)#login

S1(config-line)#exit

Por que o comando login é necessário? ___________________________________________________

Etapa 3. Definir as senhas no modo de comando.

Defina a senha secreta enable como class. Esta senha protege o acesso no modo EXEC privilegiado.

S1(config)#enable secret class

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 5 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 4. Configurar o endereço da Camada 3 do switch.

Para gerenciar S1 remotamente no PC1, você precisa atribuir ao switch um endereço IP. Na

configuração padrão do switch, seu gerenciamento é controlado por meio da VLAN 1. Porém, uma

prática recomendada para a configuração básica do switch é alterar a VLAN de gerenciamento para

outra que não seja a VLAN 1. Os motivos para isso são explicados no próximo capítulo.

Para fins de gerenciamento, utilizaremos a VLAN 99. A seleção da VLAN 99 é arbitrária e não implica

que você deva sempre usar a VLAN 99.

Primeiro, você criará a nova VLAN 99 no switch. Em seguida, você definirá o endereço IP do switch

como 172.17.99.11 com uma máscara de sub-rede 255.255.255.0 na interface virtual interna VLAN 99.

S1(config)#vlan 99

S1(config-vlan)#exit

S1(config)#interface vlan99

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to down

S1(config-if)#ip address 172.17.99.11 255.255.255.0

S1(config-if)#no shutdown

S1(config-if)#exit

S1(config)#

Observe que a interface VLAN 99 está no estado desativado, ainda que você tenha digitado o comando

no shutdown. A interface está desativada no momento porque não há nenhuma porta de switch

atribuída à VLAN 99.

Atribua todas as portas de usuário à VLAN 99.

S1(config)#interface range fa0/1 - 24

S1(config-if-range)#switchport access vlan 99

S1(config-if-range)#exit

S1(config)#

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan1, changed state to down

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to up

Está além do escopo deste laboratório explorar VLANs na íntegra. Esse assunto será abordado com

mais detalhes no próximo capítulo. No entanto, para estabelecer a conectividade entre o host e o switch,

as portas utilizadas pelo host devem estar na mesma VLAN do switch. Observe na saída do comando

acima que a interface é desativada porque nenhuma das portas está atribuída à VLAN1. Depois de

alguns segundos, a VLAN 99 será ativada porque pelo menos uma porta está atribuída à VLAN 99.

Etapa 5: Definir o gateway padrão do switch.

Como S1 é um switch da Camada 2, ele encaminha decisões com base no cabeçalho da Camada 2.

Se várias redes forem conectadas a um switch, você precisará especificar como o switch encaminha

os quadros de redes interconectadas, porque o caminho deve ser determinado na Camada 3. Isso é

feito especificando-se um endereço de gateway padrão que aponta para um roteador ou um switch de

Camada 3. Embora esta atividade não inclua um gateway de IP externo, suponhamos que você acabe

precisando conectar a rede local a um roteador para acesso externo. Supondo que a interface LAN do

roteador seja 172.17.99.1, defina o gateway padrão para o switch.

S1(config)#ip default-gateway 172.17.99.1

S1(config)#exit

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 6 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 6: Verificar as configurações das redes locais de gerenciamento.

Verifique as configurações da interface na VLAN 99.

S1#show interface vlan 99

Vlan99 is up, line protocol is up

Hardware is EtherSVI, address is 001b.5302.4ec1 (bia 001b.5302.4ec1)

Internet address is 172.17.99.11/24

MTU 1500 bytes, BW 1000000 Kbit, DLY 10 usec,

reliability 255/255, txload 1/255, rxload 1/255

Encapsulation ARPA, loopback not set

ARP type: ARPA, ARP Timeout 04:00:00

Last input 00:00:06, output 00:03:23, output hang never

Last clearing of "show interface" counters never

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

Queueing strategy: fifo

Output queue: 0/40 (size/max)

5 minute input rate 0 bits/sec, 0 packets/sec

5 minute output rate 0 bits/sec, 0 packets/sec

4 packets input, 1368 bytes, 0 no buffer

Received 0 broadcasts (0 IP multicast)

0 runts, 0 giants, 0 throttles

0 input errors, 0 CRCs, 0 frame, 0 overrun, 0 ignored

1 packets output, 64 bytes, 0 underruns

0 output errors, 0 interface resets

0 output buffer failures, 0 buffers swapped out

Qual é a largura de banda nesta interface? ______________________________

Quais são os estados de VLAN? VLAN99 está ________________ Protocolo de linha está

______________

Qual é a estratégia de fila? ____________________

Etapa 7: Configurar o endereço IP e o gateway padrão para PC1.

Defina o endereço IP de PC1 para 172.17.99.21, com uma máscara de sub-rede de 255.255.255.0.

Configure um gateway padrão 172.17.99.1. (Se necessário, consulte o Laboratório 1.3.1 para configurar

a placa de rede do PC.)

Etapa 8: Verificar conectividade.

Para verificar se o host e o switch estão configurados corretamente, execute ping no endereço IP do

switch (172.17.99.11) no PC1.

O ping obteve sucesso? ________________________

Do contrário, solucione problemas nas configurações do switch e do host. Observe que isso pode exigir

algumas tentativas para que haja êxito dos pings.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 7 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 9: Definir a velocidade de porta e as configurações bidirecionais para uma interface

FastEthernet.

Defina as configurações bidirecionais e de velocidade em FastEthernet 0/18. Use o comando end para

retornar ao modo EXEC privilegiado quando terminar.

S1#configure terminal

S1(config)#interface fastethernet 0/18

S1(config-if)#speed 100

S1(config-if)#duplex full

S1(config-if)#end

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/18, changed

state to down

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to down

%LINK-3-UPDOWN: Interface FastEthernet0/18, changed state to down

%LINK-3-UPDOWN: Interface FastEthernet0/18, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/18, changed

state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to up

O protocolo de linha das interfaces FastEthernet 0/18 e VLAN 99 será desativado temporariamente.

A autodetecção é padrão na interface Ethernet do switch. Desse modo, ela negocia automaticamente as

configurações ideais. Você só deverá definir bidirecional e velocidade manualmente se uma porta

precisar funcionar a uma determinada velocidade e em modo bidirecional. Configurar manualmente as

portas pode acarretar incompatibilidades duplex, o que pode diminuir significativamente o desempenho.

Verifique as novas configurações bidirecionais e de velocidade na interfaces FastEthernet.

S1#show interface fastethernet 0/18

FastEthernet0/18 is up, line protocol is up (connected)

Hardware is FastEthernet, address is 001b.5302.4e92 (bia 001b.5302.4e92)

MTU 1500 bytes, BW 100000 Kbit, DLY 100 usec,

reliability 255/255, txload 1/255, rxload 1/255

Encapsulation ARPA, loopback not set

Keepalive definido (10 segundos)

Full-duplex, 100Mb/s, media type is 10/100BaseTX

input flow-control is off, output flow-control is unsupported

ARP type: ARPA, ARP Timeout 04:00:00

Last input never, output 00:00:01, output hang never

Last clearing of "show interface" counters never

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

Queueing strategy: fifo

Output queue: 0/40 (size/max)

5 minute input rate 0 bits/sec, 0 packets /sec

5 minute output rate 0 bits/sec, 0 packets/sec

265 packets input, 52078 bytes, 0 no buffer

Received 265 broadcasts (0 multicast)

0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

0 watchdog, 32 multicast, 0 pause input

0 input packets with dribble condition detected

4109 packets output, 342112 bytes, 0 underruns

0 output errors, 0 collisions, 1 interface resets

0 misturados, 0 colisões tardias, 0 adiados

0 lost carrier, 0 no carrier, 0 PAUSE output

0 output buffer failures, 0 output buffers swapped out

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 8 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 10: Salvar a configuração.

Você concluiu a configuração básica do switch. Agora faça o backup do arquivo de configuração de

execução na NVRAM para assegurar que as alterações feitas não sejam perdidas caso o sistema seja

reinicializado ou desligado.

S1#copy running-config startup-config

Destination filename [startup-config]?[Enter] Building configuration...

[OK]

S1#

Etapa 11: Examinar o arquivo de configuração de inicialização.

Para ver a configuração armazenada na NVRAM, emita o comando show startup-config no modo

EXEC privilegiado.

S1#show startup-config

Todas as alterações inseridas foram registradas no arquivo? ______________

Tarefa 4: Gerenciando a tabela de endereços MAC

Etapa 1: Registrar os endereços MAC dos hosts.

Determine e registre os endereços de Camada 2 (física) das placas de interface de rede do PC utilizando

os seguintes comandos:

Start > Run > cmd > ipconfig /all

PC1: ___________________________________________________________________

PC2: ___________________________________________________________________

Etapa 2: Determinar os endereços MAC que o switch aprendeu.

Visualize os endereços MAC usando o comando show mac-address-table no modo EXEC privilegiado.

S1#show mac-address-table

Quantos endereços dinâmicos há? _______________________________________

Quantos endereços MAC há no total? ____________________________________

O endereço MAC dinâmico corresponde ao endereço MAC do PC1? _____________________

Etapa 3: Listar as opções de show mac-address-table.

S1#show mac-address-table ?

Quantas opções há para o comando show mac-address-table? ________

Mostre apenas os endereços MAC da tabela aprendidos dinamicamente.

S1#show mac-address-table address dynamic

Quantos endereços dinâmicos há? _________________

Exibe a entrada do endereço MAC do PC1.

S1#show mac-address-table address <PC1 MAC aqui>

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 9 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 4: Limpar a tabela de endereços MAC.

Para remover os endereços MAC existentes, utilize o comando clear mac-address-table no modo

EXEC privilegiado.

S1#clear mac-address-table dynamic

Etapa 5: Verificar os resultados.

Verificar se a tabela de endereços MAC foi desmarcada.

S1#show mac-address-table

Quantos endereços MAC estáticos há? ___________________________________

Quantos endereços dinâmicos há? ______________________________________

Etapa 6: Examinar a tabela MAC novamente.

É mais provável que um aplicativo em execução no PC1 já tenha enviado um quadro pela placa de rede

para S1. Observe a tabela de endereços MAC novamente no modo EXEC privilegiado para ver se S1

reaprendeu o endereço MAC do PC1.

S1#show mac-address-table

Quantos endereços dinâmicos há? ________________________________

Por que houve essa alteração em relação à última exibição? ___________________________________

____________________________________________________________________________________

Se S1 ainda não tiver reaprendido o endereço MAC do PC1, execute ping no endereço IP da VLAN 99

do switch no PC1 e repita a Etapa 6.

Etapa 7: Definir um endereço MAC estático.

Para especificar as portas às quais um host pode se conectar, uma opção é criar um mapeamento

estático do endereço MAC do host para uma porta.

Defina um endereço MAC estático na interface FastEthernet 0/18 utilizando o endereço que foi gravado

para PC1 na Etapa 1 desta tarefa. O endereço MAC 00e0.2917.1884 é utilizado apenas como um

exemplo. Você deve utilizar o endereço MAC do PC1, diferente do informado aqui como um exemplo.

S1(config)#mac-address-table static 00e0.2917.1884 vlan 99 interface

fastethernet 0/18

Etapa 8: Verificar os resultados.

Verificar as entradas da tabela de endereços MAC.

S1#show mac-address-table

Quantos endereços MAC há no total? ______________________________________

Quantos endereços estáticos há? _________________________________________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 10 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 10: Remover a entrada MAC estática.

Para concluir a próxima tarefa, será necessário remover a entrada da tabela de endereços MAC

estáticos. Entre no modo de configuração e remova o comando, colocando um no na frente da cadeia de

caracteres do comando.

Nota: O endereço MAC 00e0.2917.1884 é utilizado apenas no exemplo. Utilize o endereço MAC do PC1.

S1(config)#no mac-address-table static 00e0.2917.1884 vlan 99 interface

fastethernet 0/18

Etapa 10: Verificar os resultados.

Verificar se o endereço MAC estático foi limpo.

S1#show mac-address-table

Quantos endereços MAC estáticos há no total? _______________________________

Tarefa 5 Configurando a segurança da porta

Etapa 1: Configurar um segundo host.

Um segundo host é necessário para esta tarefa. Defina o endereço IP de PC2 para 172.17.99.32, com

uma máscara de sub-rede 255.255.255.0 e um gateway padrão 172.17.99.1. Não conecte ainda este PC

ao switch.

Etapa 2: Verificar conectividade.

Verificar se o PC1 e o switch ainda estão configurados corretamente executando ping para o endereço

IP 99 da VLAN do switch do host.

Os pings obtiveram sucesso? _____________________________________

Se a resposta for não, solucione problemas no host e nas configurações do switch.

Etapa 3: Copiar os endereços MAC de host.

Anote os endereços MAC da Tarefa 4, Etapa 1.

PC1____________________________________________________________________

PC2____________________________________________________________________

Etapa 4: Determinar quais endereços MAC o switch aprendeu.

Visualize os endereços MAC aprendidos usando o comando show mac-address-table no modo

EXEC privilegiado.

S1#show mac-address-table

Quantos endereços dinâmicos há? _________________________________________________

A entrada de endereço MAC corresponde ao endereço MAC do PC1? _____________________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 11 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 5: Listar as opções de segurança da porta.

Explore as opções para definir a segurança da porta na interface FastEthernet 0/18.

S1# configure terminal

S1(config)#interface fastethernet 0/18

S1(config-if)#switchport port-security ?

aging

Port-security aging commands

mac-address Secure mac address

maximum

Max secure addresses

violation

Security violation mode

<cr>

S1(config-if)#switchport port-security

Etapa 6: Configurar a segurança de porta em uma porta de acesso.

Configure a porta do switch FastEthernet 0/18 para aceitar dois dispositivos, para aprender os

endereços MAC desses dispositivos dinamicamente e para bloquear o tráfego de hosts inválidos

em caso de uma violação.

S1(config-if)#switchport

S1(config-if)#switchport

S1(config-if)#switchport

S1(config-if)#switchport

S1(config-if)#switchport

S1(config-if)#end

mode access

port-security

port-security maximum 2

port-security mac-address sticky

port-security violation protect

Etapa 7: Verificar os resultados.

Mostre as configurações de segurança de porta.

S1#show port-security

Quantos endereços seguros são permitidos na FastEthernet 0/18?_____________________

Qual é a ação de segurança para esta porta? ______________________________________

Etapa 8: Examinar o arquivo de configuração de execução.

S1#show running-config

Há instruções listadas que refletem diretamente a implementação de segurança da configuração

em execução?

____________________________________________________

Etapa 9: Modifique as configurações de segurança de porta em uma porta.

Na interface FastEthernet 0/18, altere a contagem de endereços MAC máxima da segurança de porta

para 1 e a desative em caso de uma violação.

S1(config-if)#switchport port-security maximum 1

S1(config-if)#switchport port-security violation shutdown

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 12 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 10: Verificar os resultados.

Mostre as configurações de segurança de porta.

S1#show port-security

As configurações de segurança da porta foram alteradas para refletir as modificações na Etapa 9?

___________

Execute ping no endereço VLAN 99 do switch de PC1 para verificar a conectividade e atualizar a tabela

de endereços MAC. Agora você deve ver o endereço MAC do PC1 “preso” à configuração de execução.

S1#show run

Building configuration...

<saída do comando omitida>

!

interface FastEthernet0/18

switchport access vlan 99

switchport mode access

switchport port-security

switchport port-security mac-address sticky

switchport port-security mac-address sticky 00e0.2917.1884

speed 100

duplex full

!

<saída do comando omitida>

Etapa 11: Introduzir um host invasor.

Desconecte PC1 e conecte PC2 à porta FastEthernet 0/18. Execute ping no endereço da VLAN 99

172.17.99.11 no novo host. Aguarde a luz do link âmbar ficar verde. Quando ficar verde, ela deverá

ser desligada imediatamente.

Registre eventuais observações: ______________________________________________________

_________________________________________________________________________________

Etapa 12: Mostrar informações de configuração da porta.

Para ver as informações de configuração apenas da porta FastEthernet 0/18, emita o seguinte comando

no modo EXEC privilegiado:

S1#show interface fastethernet 0/18

Qual é o estado desta interface?

FastEthernet0/18 ___________ Protocolo de linha está ___________

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 13 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 13: Reativar a porta.

Se ocorrer uma violação à segurança e a porta for desativada, você poderá utilizar o comando no

shutdown para reativá-la. No entanto, como o host invasor está conectado a FastEthernet 0/18, nenhum

tráfego do host desabilita a porta. Reconecte PC1 a FastEthernet 0/18 e digite os seguintes comandos

no switch para reativá-lo:

S1# configure terminal

S1(config)#interface fastethernet 0/18

S1(config-if)# no shutdown

S1(config-if)#exit

Nota: Algumas versões do IOS talvez exijam um comando shutdown manual antes da digitação do

comando no shutdown.

Etapa 14: Limpeza

A menos quando indicado o contrário, limpe a configuração nos switches, desligue a energia do

computador de host e dos switches e remova e guarde os cabos.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 14 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Anexo 1

Apagando e recarregando o switch

Para a maioria dos laboratórios no Exploration 3, é necessário começar com um switch não configurado.

Usar um switch com uma configuração existente pode produzir resultados imprevisíveis. Estas instruções

mostram como você prepara o switch antes de iniciar o laboratório. Essas instruções se destinam ao

switch 2960, mas o procedimento para os switches 2900 e 2950 é o mesmo.

Etapa 1: Entrar no modo EXEC privilegiado, digitando o comando enable.

Se uma senha for solicitada, digite class. Se ela não funcionar, pergunte-a ao instrutor.

Switch>enable

Etapa 2: Remover o arquivo de informações do banco de dados VLAN.

Switch#delete flash:vlan.dat

Delete filename [vlan.dat]?[Enter]

Delete flash:vlan.dat? [confirm] [Enter]

Se não houver nenhum arquivo de VLAN, esta mensagem será exibida:

%Error deleting flash:vlan.dat (No such file or directory)

Etapa 3: Remover o arquivo de configuração de inicialização do switch da NVRAM.

Switch#erase startup-config

O prompt da linha de resposta será:

Erasing the nvram filesystem will remove all files! Continue? [confirm]

Press Enter to confirm.

A resposta deve ser:

Erase of nvram: complete

Etapa 4: Verificar se as informações de VLAN foram excluídas.

Verifique se a configuração de VLAN foi excluída na Etapa 2 utilizando o comando show vlan.

Se as informações de VLAN foram excluídas com êxito na Etapa 2, vá até a Etapa 5 e reinicie o switch

usando o comando reload.

Se ainda houver informações de configuração da VLAN anterior (que não seja a VLAN 1 de

gerenciamento padrão), você deverá desligar e ligar o switch (reinicialização de hardware), e não emitir

o comando reload. Para desligar e ligar o switch, remova o cabo de alimentação da parte traseira do

switch ou desconecte e reconecte-o.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 15 de 16

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.1: Configuração básica do switch

Etapa 5: Reiniciar o software.

Nota: Esta etapa é necessária caso o switch tenha sido reiniciado utilizando-se o método de desligar e ligar.

No prompt no modo EXEC privilegiado, digite o comando reload.

Switch(config)#reload

O prompt da linha de resposta será:

System configuration has been modified. Save? [yes/no]:

Digite n e pressione Enter.

O prompt da linha de resposta será:

Proceed with reload? [confirm] [Enter]

A primeira linha da resposta será:

Reload requested by console.

Depois que o switch for recarregado, o prompt da linha será:

Would you like to enter the initial configuration dialog? [yes/no]:

Digite n e pressione Enter.

O prompt da linha de resposta será:

Press RETURN to get started! [Enter]

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 16 de 16

Laboratório 2.5.2: Gerenciando o sistema operacional do switch

e os arquivos de configuração

Diagrama de topologia

Tabela de endereçamento

Dispositivo

PC1

S1

Nome

do host

Host-A

ALSwitch

Interface

Endereço IP

Placa de rede

VLAN99

172.17.99.21

172.17.99.11

Máscara de

sub-rede

Gateway

padrão

255.255.255.0

255.255.255.0

172.17.99.1

172.17.99.1

Objetivos de aprendizagem

Após concluir este laboratório, você será capaz de:

•

Criar e salvar uma configuração básica de switch

•

Configurar um servidor TFTP na rede

•

Fazer o backup do software Cisco IOS do switch para um servidor TFTP e, em seguida, restaurá-lo

•

Fazer o backup da configuração do switch para um servidor TFTP

•

Configurar um switch para carregar uma configuração de um servidor TFTP

•

Atualizar o software Cisco IOS de um servidor TFTP

•

Recuperar a senha de um switch 2960 (série 2900)

Cenário

Neste laboratório, você irá examinar e configurar um switch de LAN autônomo. Embora um switch

execute funções básicas em sua condição padrão pronta para uso, há vários parâmetros que um

administrador de rede deve modificar para assegurar uma LAN segura e otimizada. Este laboratório

apresenta os fundamentos da configuração do switch.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 1 de 11

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.2: Gerenciando o sistema

operacional do switch e os arquivos de configuração

Tarefa 1: Cabear e inicializar a rede

Etapa 1: Cabear uma rede.

Cabo de rede semelhante ao do diagrama de topologia. Crie uma conexão de console com o switch.

Se necessário, consulte o Laboratório 1.3.1. A saída mostrada neste laboratório é de um switch 2960.

Se você usar outros switches, as saídas do switch e as descrições de interface poderão ser diferentes.

Etapa 2: Limpar a configuração no switch.

Configure uma conexão da console com o switch e apague a configuração existente. Se necessário,

consulte o Laboratório 2.5.1, Apêndice 1.

Etapa 3: Criar uma configuração básica.

Utilize os comandos a seguir para configurar um nome de host, senhas de acesso à linha e a senha

secreta de habilitação.

Switch#configure terminal

Switch(config)#hostname ALSwitch

ALSwitch(config)#line con 0

ALSwitch(config-line)#password cisco

ALSwitch(config-line)#login

ALSwitch(config-line)#line vty 0 15

ALSwitch(config-line)#password cisco

ALSwitch(config-line)#login

ALSwitch(config-line)#exit

Crie a VLAN 99 e atribua portas de usuário a essa VLAN utilizando os comandos mostrados abaixo.

Retorne ao modo EXEC privilegiado quando terminar.

ALSwitch(config)#vlan 99

ALSwitch(config-vlan)#name user

ALSwitch(config-vlan)#exit

ALSwitch(config)#interface vlan 99

ALSwitch(config-if)#ip address 172.17.99.11 255.255.255.0

ALSwitch(config-if)#exit

ALSwitch(config)#interface fa0/18

ALSwitch(config-if)#switchport access vlan 99

ALSwitch(config-if)#end

ALSwitch#

Etapa 4: Configurar o host conectado ao switch.

Configure o host para usar o endereço IP, a máscara e o gateway padrão identificado na tabela

de endereçamento no início do laboratório. Este host age como servidor TFTP neste laboratório.

Etapa 5: Verificar conectividade.

Para verificar se o host e o switch estão configurados corretamente, execute ping no endereço IP

configurado para a VLAN 99 no host.

O ping obteve sucesso? _________________________

Se a resposta for não, solucione problemas no host e nas configurações do switch.

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 2 de 11

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.2: Gerenciando o sistema

operacional do switch e os arquivos de configuração

Tarefa 2: Iniciando e configurando o servidor TFTP

Etapa 1: Iniciar e configurar o servidor TFTP.

O servidor TFTP mostrado neste laboratório é o servidor SolarWinds, disponível em

http://www.solarwinds.com/products/freetools/free_tftp_server.aspx. Se esse URL estiver desatualizado,

utilize o seu mecanismo de pesquisa favorito e procure “solar winds free tftp download”.

Talvez ele não seja semelhante ao utilizado neste laboratório. Peça ao instrutor instruções operacionais

sobre o servidor TFTP utilizado em lugar do servidor TFTP Solar Winds.

Inicie o servidor no host: Start > All Programs > SolarWinds 2003 Standard Edition > TFTP Server.

O servidor deve ser inicializado e adquirir o endereço IP na interface Ethernet e utilize o diretório

C:\TFTP-Root por padrão.

Quando o servidor TFTP estiver em execução e mostrar a configuração de endereço na estação de

trabalho, copie o arquivo do Cisco IOS do switch para o servidor TFTP.

Etapa 2: Verificar conectividade com o servidor TFTP.

Verificar se o servidor TFTP está em execução e se pode receber ping do switch.

Qual é o endereço IP do servidor TFTP? ___________________________________________

ALSwitch#ping 172.17.99.21

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 172.17.99.21 , timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/202/1006

ms

ALSwitch#

All contents are Copyright © 1992–2009 Cisco Systems, Inc. All rights reserved. This document is Cisco Public Information.

Página 3 de 11

CCNA Exploration

Comutação de rede local e sem fio:

Configuração e conceitos básicos de switch

Laboratório 2.5.2: Gerenciando o sistema

operacional do switch e os arquivos de configuração

Tarefa 3: Salvar o arquivo do Cisco IOS em um servidor TFTP

Etapa 1: Identificar o nome de arquivo do Cisco IOS.

Determine o nome exato do arquivo de imagem que será salvo. Na sessão da console, digite show flash.

ALSwitch#show flash

Directory of flash:/

2 -rwx

556

Mar 8 1993 22:46:45 +00:00

5 drwx

192

Mar 1 1993 00:04:53 +00:00

mz.122-25.FX

32514048 bytes total (26527232 bytes free)

vlan.dat

c2960-lanbase-

Nota: Se o arquivo estiver em um subdiretório, como é o caso na saída do comando mostrada acima,

você não poderá ver o nome de arquivo inicialmente. Para ver o nome de arquivo do Cisco IOS, use o

comando cd para alterar o diretório funcional do switch para o diretório do Cisco IOS:

ALSwitch#cd flash:/c2960-lanbase-mz.122-25.FX

ALSwitch#show flash

Directory of flash:/c2960-lanbase-mz.122-25.FX/

6 drwx

4160

Mar 1 1993 00:03:36 +00:00

368 -rwx

4414921

Mar 1 1993 00:04:53 +00:00

mz.122-25.FX.bin

369 -rwx

429

Mar 1 1993 00:04:53 +00:00

html

c2960-lanbaseinfo