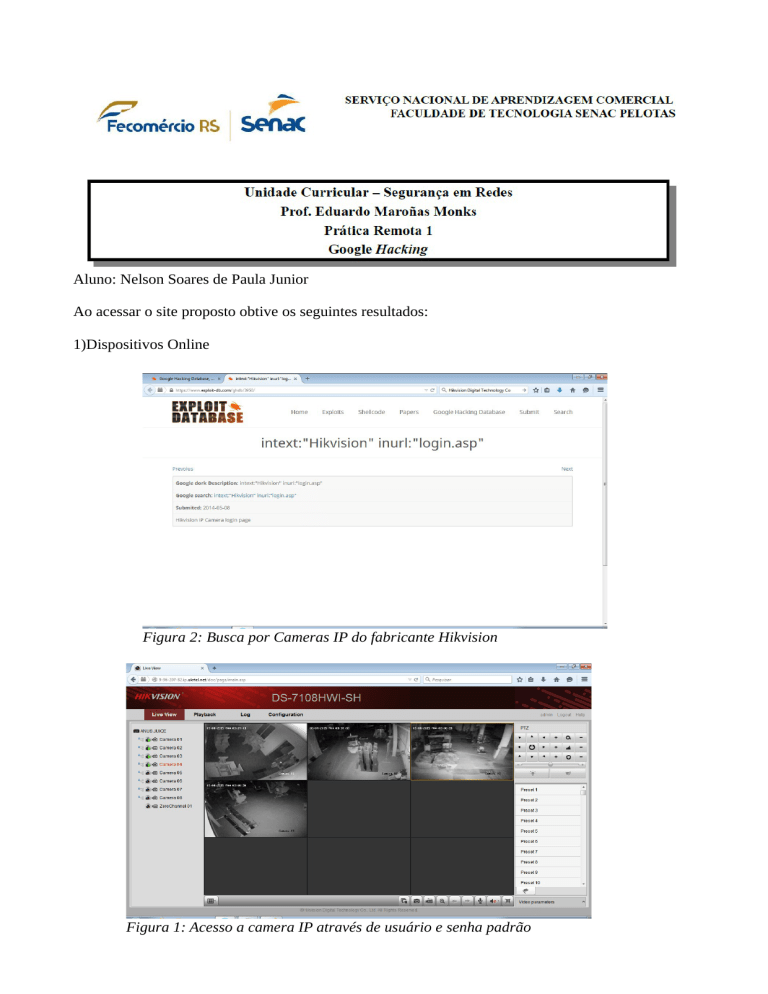

Aluno: Nelson Soares de Paula Junior

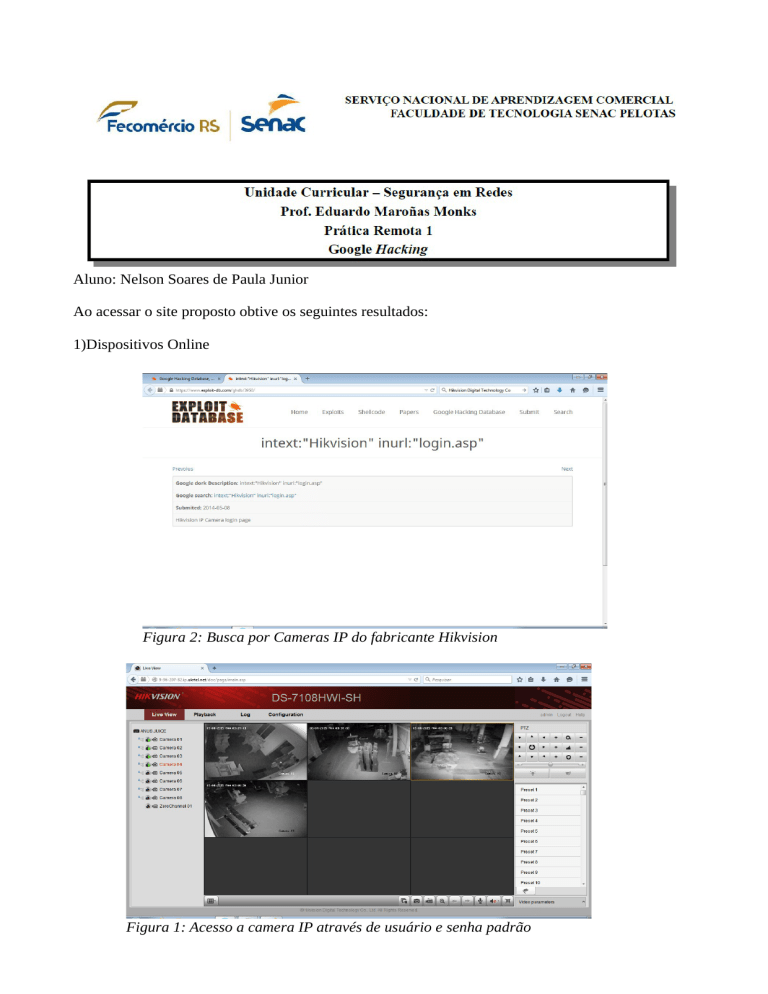

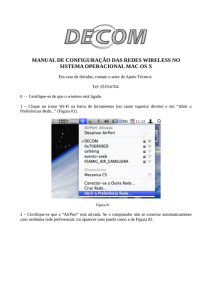

Ao acessar o site proposto obtive os seguintes resultados:

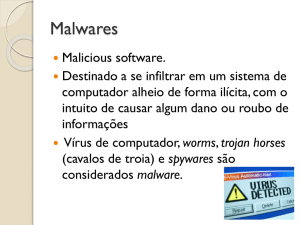

1)Dispositivos Online

Figura 2: Busca por Cameras IP do fabricante Hikvision

Figura 1: Acesso a camera IP através de usuário e senha padrão

2)Detecção de Servidores Web

Figura 3: Busca por páginas contendo logins

Figura 4: Site encontrado e login com usuário admin e senha padrão.

3)Servidores Vulneráveis

Figura 5: Busca por sites com Módulo PHP vulnerável

Figura 6: Login na interface de administração com usuário "admin or 1=1" e senha Anything

4)Foothold

Figura 7: Busca específica por um sinal característico de intrusão em um site

Figura 8: Exemplo de site invadido

5)Arquivos contendo senhas

Figura 9: Busca pelo arquivo passwd visivel em algum site

Figura 10: Exemplo de site com o passwd visivel

6)Outro caso de arquivo contendo senhas

Figura 11: Busca o arquivo db.conf visivel dentro de um site, podendo ter senhas visiveis

Figura 12: Exemplo de senha visíveis no arquivo db.conf

7)Vulnerabilidades específicas dentro de sites

Figura 13: Busca por um arquivo de configuração com parâmetro setado erroneamente

Figura 14: Exemplo de site com arquivo setado erroneamente

8)Busca por diretórios sensíveis

Figura 15: Busca por arquivos indexados automaticamente pelo apache

Figura 16: Site aparentemente seguro

Figura 17: Entretanto o indexamento padrão do Apache acaba por revelando um galeria de

fotos