ARQUITETURA DE COMPUTADORES

EXERCÍCIOS – Lista 5 - VALE VT

Marcar a correta na cor AMARELO e enviar por e-mail até 14/10/2014

QUESTÕES OBJETIVAS – Trabalho de Pesquisa

NOME: _____________________________________________________________________

1.

(

(

(

(

2.

(

(

(

(

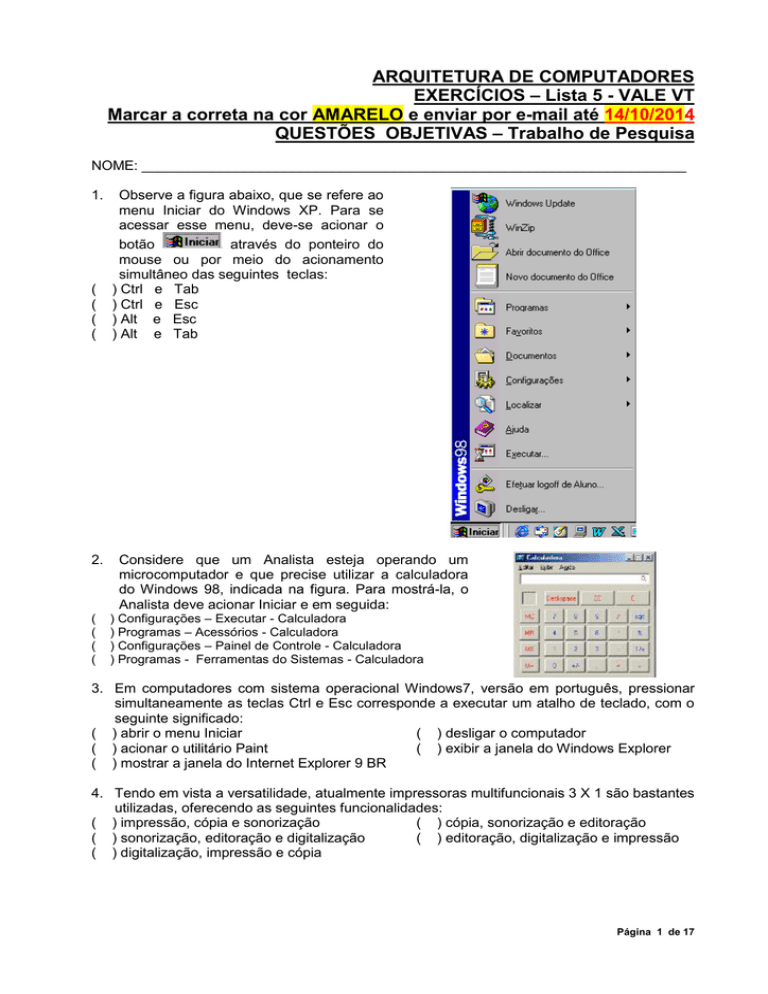

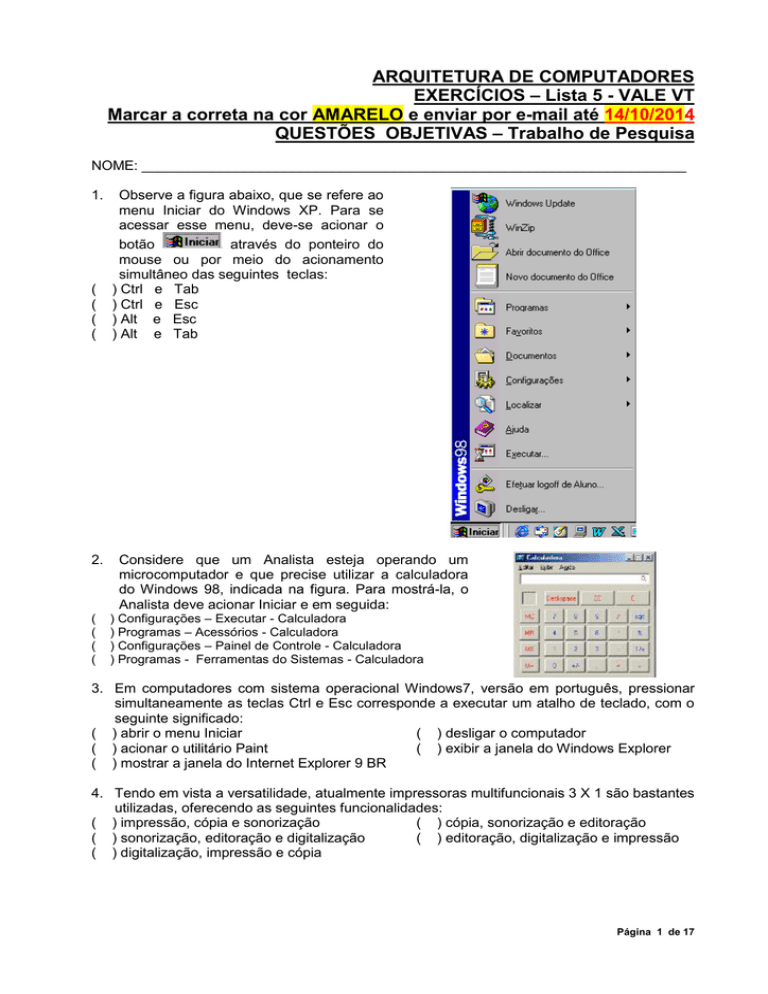

Observe a figura abaixo, que se refere ao

menu Iniciar do Windows XP. Para se

acessar esse menu, deve-se acionar o

botão

através do ponteiro do

mouse ou por meio do acionamento

simultâneo das seguintes teclas:

) Ctrl e Tab

) Ctrl e Esc

) Alt e Esc

) Alt e Tab

Considere que um Analista esteja operando um

microcomputador e que precise utilizar a calculadora

do Windows 98, indicada na figura. Para mostrá-la, o

Analista deve acionar Iniciar e em seguida:

) Configurações – Executar - Calculadora

) Programas – Acessórios - Calculadora

) Configurações – Painel de Controle - Calculadora

) Programas - Ferramentas do Sistemas - Calculadora

3. Em computadores com sistema operacional Windows7, versão em português, pressionar

simultaneamente as teclas Ctrl e Esc corresponde a executar um atalho de teclado, com o

seguinte significado:

( ) abrir o menu Iniciar

( ) desligar o computador

( ) acionar o utilitário Paint

( ) exibir a janela do Windows Explorer

( ) mostrar a janela do Internet Explorer 9 BR

4. Tendo em vista a versatilidade, atualmente impressoras multifuncionais 3 X 1 são bastantes

utilizadas, oferecendo as seguintes funcionalidades:

( ) impressão, cópia e sonorização

( ) cópia, sonorização e editoração

( ) sonorização, editoração e digitalização

( ) editoração, digitalização e impressão

( ) digitalização, impressão e cópia

Página 1 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

5. A tecla de atalho a ser utilizada para interromper “download” de uma página através do

Internet Explorer é:

( ) Home

( ) End

( ) Tab

( ) Esc

6. Para alterar a configuração do Internet Explorer de forma que os “Cookies” sejam

desativados, deve-se selecionar o seguinte nível de segurança para a zona de conteúdo da

Internet:

( ) alto

( ) baixo

( ) médio

( ) médio/baixo

7. No ambiente Windows carregou-se na memória do computador vários aplicativos, tais como

o WORD, o EXCEL e o POWERPOINT. O Windows possibilita ao usuário mover-se

rapidamente de um aplicativo para outro, sem o auxílio do mouse. Para tal, deve-se utilizar

as seguintes teclas:

( ) Alt e Tab

( ) Ctrl e Shift

( ) Page Up e Page Down

( ) Iniciar e Seta de Direção

8. Ao deletar o arquivo PES01.DOC de um diretório PESSOAL no Windows, o arquivo é

colocado na Lixeira. Caso o usuário resolva recuperar o arquivo PES01.DOC, o usuário

deve abrir a Lixeira e marcando o arquivo, acionar a seguinte alternativa:

( ) restaurar

( ) desfazer

( ) estornar

( ) retornar

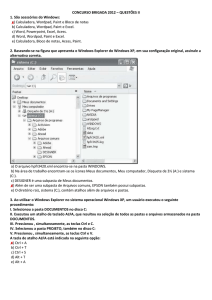

9. Observe a figura abaixo, que mostra o conteúdo do diretório “Download” em uma janela do

Windows Explorer.

No diretório “Download” um Analista de Suporte deve selecionar tudo e marcar todos os

recursos, conforme indicado. Para isso, deve acionar a seguinte tecla de atalho no teclado:

( ) <Ctrl> + <T> ( ) <Ctrl> + <A>

( ) <Alt> + <T>

( ) <Alt> + <A>

10. No Windows, fecha-se uma janela clicando no X no canto superior direito. Uma forma

alternativa para se fechar a janela, é feita por meio da seguinte atalho de teclado:

( ) Alt + F4

( ) Alt + F6

( ) Alt + F7

( ) Ctrl + F9

11. Estando no ambiente Windows, um Analista de Sistemas acidentalmente moveu um ícone

para a área de trabalho e deseja desfazer o movimento executado. Para isso, acionar o

seguinte atalho de teclado:

( ) <Ctrl> + <B> ( ) <Ctrl> + <T>

( ) <Ctrl> + <Y>

( ) <Ctrl> + <Z>

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 2 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

12. No Windows 2000 “Professional”, um comando faz com que uma caixa de diálogo

“Segurança do Windows” se abra, oferecendo ao usuário três opções: desligar, alterar a

senha ou finalizar um programa que bloqueou e não responde mais aos comandos. Este

comando está indicado na seguinte alternativa:

( ) <CTRL + ESC + DEL>

( ) <CTRL + ESC + TAB>

( ) <CTRL + ALT + TAB>

( ) <CTRL + ALT + DEL>

13. Nas atividades de rotina executadas quando se trabalha com um microcomputador, um de

elevada importância é o backup, tarefa direcionada à realização de cópias de segurança,

com o objerivo de evitar a perda de dados. Nesse contexto, dois dispositivos atualmente

bastante utilizados, que possuem capacidades de armazenamento típicas de 700 MB e 4

GB são, respectivamente:

( ) CD-R e pendrive

( ) DVD/RW e disco rígido

( ) CD/RW e memória DDR

( ) fita streammer e memória cache

( ) pendrive e fita DAT

14. A figura refere-se a uma janela mostrada na

tela do monitor de vídeo, quando se utiliza um

dispositivo conectado a um microcomputador

por meio de um barramento USB. Nesse

contexto, um funcionário da Universo está

operando um microcomputador com sistema

operacional Windows XP BR e, a partir do

disco C: e gravou um arquivo PESSOAL.DOC

em um pendrive configurado como H. Para

mostrar a janela acima e remover o pendrive

com segurança, o funcionário deve acionar,

por meio do mouse, um ícone existente na

barra de inicialização rápida. Esse ícone é:

(

)

(

)

(

)

(

)

(

)

15. Analise a figura, referente ao

Windows

Explorer,

no

sistema operacional Windows

XP

BR.

Na

pasta

C:\DOWNLOADS, os arquivos

armazenados

estão

mostrados no seguinte modo

de exibição:

( ) lista

( ) ícones

( ) detalhes

( ) miniaturas

( ) lado-a-lado

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 3 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

16. Um funcionário de uma empresa está trabalhando com quatro aplicações abertas no

ambiente Windows XP, a primeira no Windows Explorer, a segunda no Word 2002 BR, a

terceira no Excel 2002 BR e a última no browser Internet Explorer. Para passar de uma

aplicação à outra, o Windows XP oferece dois recursos:

O primeiro, executado por meio da escolha de um dos ícones existentes em uma

janela de diálogo mostrada na tela do monitor, quando se aciona um determinado

atalho de teclado e

O segundo, que leva à aplicação desejada diretamente, sem apresentação da janela

de opções.

Para as duas situações acima apresentadas, os atalhos de teclado são executados,

respectivamente, pressionando-se simultaneamente as teclas <Alt> e:

( ) <Tab> e <Esc>

( ) <Esc> e <Tab>

( ) <End> e <Del> ( ) <Del> e <End>

17. Um usuário do Windows XP está acessando o Windows Explorer e executou os

seguintes procedimentos:

(I) selecionou a pasta NECESSIDADES no disco C:

(II) nessa pasta selecionou o arquivo planilha.xls

(III) pressionou simultaneamente nas teclas <Ctrl> e C

(IV) selecionou a pasta ESTOQUE

(V) pressionou simultaneamente nas teclas <Ctrl> e V

(VI) na

barra

clicou

em

para classificar os arquivos da pasta por data

Com relação ao arquivo planilha.xls, ao realizar os procedimentos descritos esse usuário

executou a ação:

( ) copiar ( ) mover ( ) anexar ( ) deletar ( ) substituir

18. A figura é mostrada na tela de um microcomputador,

(

(

(

quando se pressiona o botão

, por meio do

mouse. A figura é mostrada também, quando se executa

um atalho de teclado, por meio do acionamento

simultâneo das teclas <Ctrl> e:

) <PgUp>

( ) <Home>

) <Tab>

( ) <Alt>

) <Esc>

19. Em uma máquina com sistema operacional Windows, um funcionário da UNIVERSO está

com o Windows Explorer aberto na tela do monitor de vídeo e executou os procedimentos a

seguir descritos.

(I) selecionou o arquivo EFETIVO.DOC na pasta PESSOAL existente no drive C.

(II) executou o atalho de teclado <Ctrl> + X.

(III) selecionou a pasta PRINCIPAL, também existente no drive C.

(IV) executou o atalho de teclado <Ctrl> + V.

Com relação ao arquivo EFETIVO.DOC, esse funcionário realizou a operação:

( ) Renomear ( ) Imprimir ( ) Excluir ( ) Mover

( ) Copiar

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 4 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

20. A figura abaixo destaca botões do canto superior direito da janela do Windows Explorer,

quando esta é exibida na área de trabalho.

(

(

Os botões II e IV têm, respectivamente, os seguintes significados:

) maximizar e fechar

( ) maximizar e restaurar

( ) maximizar e minimizar

) minimizar e restaurar

( ) minimizar e fechar

21. Um usuário está acessando o Windows Explorer. Para realizar backup da pasta SAÚDE

existente no disco C:>, ele deve primeiramente tornar essa pasta ativa e, em seguida, a

partir da visualização dos arquivos armazenados nela, selecioná-los. A seleção total dos

arquivos na pasta é possível quando esse usuário aciona Selecionar Tudo no menu Editar

ou ao pressiona simultaneamente as teclas <Ctrlt> e:

( )A

( )B

( )P

( )S

( )T

22. A figura refere-se às propriedades de

vídeo. Para alterar a resolução de vídeo

de 800 X 600 pixels para 1024 X 768

pixels, utilizando a janela da figura deve-se

pressionar, por meio do apontador do

mouse, sobre a guia:

( ) Proteção de tela

( ) Plano de Fundo

( ) Configurações

( ) Aparência

( ) Efeitos

23. Analise as características listadas abaixo, relacionadas às modalidades de processamento

e aos sistemas aplicativos.

C1 : as informações são agrupadas em formulários e processadas em períodos prédeteminados.

C2 : as transações são processadas pelo sistema no momento em que ocorrem.

C3 : o tempo de resposta é o menor possível, servindo como parâmetro de medida da

eficiência do sistema.

C4 : resposta do sistema a uma solicitação é executada sem levar em conta o tempo de

resposta do processamento .

Um sistema que opera nas modalidades de processamento “ON LINE e REAL TIME “

apresenta as características indicadas pelos números:

( ) C1 e C3

( ) C1 e C5

( ) C2 e C3 ( ) C2 e C4 ( ) C2 e C5

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 5 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

24. A figura ilustra um notebook, com a correspondente configuração de hardware.

Notebook Ellite Plus Core 2 Duo T5450 1.66GHz 2GB 120GB

DVD-RW Webcam 1.3MP Vista Premium - Prata - Microboard.

A citação “Core 2 Duo T5450 1.66GHz 3GB 320GB” faz referência, respectivamente, aos

seguintes componentes de hardware:

(

(

(

) Microprocessador / memória CACHE / disco rígido

) Microprocessador / memória DDR / disco rígido

) Microprocessador / pendrive / floppy disk

(

) CPU / memória CACHE / disco rígido

(

) CPU / memória DDR / floppy disk

25. A tecnologia de um HD de 7200 rpm prevê, para seu funcionamento normal, que os discos

magnético girem continuamente. Neste processo, há necessidade de:

um tempo t1, estimado para esse caso, em 4.15 ms, que possibilite ao disco atingir

a velocidade de 7200 rpm e, que permita as operações de leitura e gravação.

um tempo t2, que indica a duração necessária para que a cabeça de leitura vá de

uma trilha à outra do disco e que está associado à performance do atuador usado

no HD. Esse tempo é de grande importância, pois influencia diretamente no

desempenho do HD.

Os tempos t1 e t2 são denominados, respectivamente, de:

( ) Acesso e Seek

( ) Latência e Seek

( ) Latência e Acesso

( ) Acesso e Latência

(

) Seek e Latência

26. A figura abaixo, ilustra uma modalidade de processamento, em que um microcomputador,

com sistema operacional Windows XP está com três aplicações diferentes em execução,

como um texto no Word 2007 BR, uma planilha no Calc do BROffice.org 2.3.1 e um site

aberto no browser Firefox 3.0.1. Cada uma está “rodando” em áreas distintas, de modo

que, se ocorre um mau funcionamento com uma dessas aplicações, é possível finalizá-la,

mantendo as demais operando normalmente

(

(

(

Essa situação está associada ao conceito de:

) Multiprogramação particionada

( ) Multiprocessamento paralelo

) Multitarefa preemptiva

( ) Time Sharing

) Time Slice

27. A figura

ilustra o conector RJ-45, empregado na implementação de redes

de computadores padrão Ethernet/Fast Ethernet, que utiliza cabo UTP categoria 5. Nessa

implementação, as guias do conector RJ-45 utilizadas para transmissão e recepção são,

respectivamente:

( )1e2/3e4

( )1e2/3e6

( )1e3/5e7

( )2e3/6e7

( )2e4/6e8

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 6 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

28. Ao utilizar um microcomputador com sistema operacional Windows XP, um usuário se

depara com as duas situações a seguir descritas:

(I) Muitas das vezes, precisa acionar o botão

por meio do mouse.

(II) Outras vezes, estando com diversas aplicações abertas, precisa acessar uma delas

com rapidez e de forma direta, sem ter que escolher em qualquer janela de diálogo, a

aplicação desejada.

Para executar as tarefas acima descritas, ele pode também utilizar atalhos por meio do teclado.

Para essas situações, os atalhos de teclado, são, respectivamente:

( ) <Alt> + Esc / <Ctrl> + Esc

( ) <Alt> + Tab / <Ctrl> + Tab

( ) <Alt> + Esc / <Ctrl> + Tab

( ) <Ctrl> + Esc / <Alt> + Esc

( ) <Ctrl> + Tab / <Alt> + Tab

29. O conceito de sistema operacional está relacionado a um conjunto de programas

otimizados, desenvolvidos por um determinado fabricante, e que possui quatro funções de

gerenciamento, que são as seguintes:

( ) de memória, de dados, do processamento e dos dispositivos de entrada e saída

( ) de memória, de informações, do processamento e dos barramentos de endereços

( ) de segurança, de dados, do processamento e dos dispositivos de entrada e saída

( ) de segurança, de informações, do microprocessador e dos barramentos de endereços

( ) de memória, de informações, do microprocessador e dos dispositivos de entrada e saída

30. Observe a figura abaixo, visualizado com freqüência na área de trabalho de

microcomputadores que funcionam com base no sistema operacional Windows XP.

(

(

(

(

(

A pequena seta no canto inferior esquerdo dos ícones possuem o seguinte significado:

) Atalhos de programas

) Programas compartilhados em rede

) Programas executados em multitarefa

) Ponto a ser clicado com o objetivo de finalizá-lo

) Ponto indicativo de arquivo transmitido por e-mail

31. Uma distribuição de Linux é um sistema operacional Unix-like incluindo o kernel Linux e

outros softwares de aplicação, formando um conjunto. Disponíveis na Internet, inclusive

para download, encontram-se diversas distribuições, cujos exemplos estão indicados na

alternativa:

( ) FIREFOX, GENTOO, CONECTIVA, DREAMWEAVER e MOVIX

( ) KONQUEROR, GIMP, NETSCAPE, BLACKBOX e MOZZILA

( ) FLUSHBOX, ÓPERA, THUNDERBIRD, K3B e SKYPE

( ) GNOME, APACHE, SLACKWARE, KDE e KURUMIN

( ) RED HAT, UBUNTU, SUSE, MANDRIVA E DEBIAN

32. Durante a digitação de um texto no Word 2010 BR, um usuário acionou os ícones

(

(

e

, respectivamente, com os objetivos de aplicar:

) estilo normal e sobrescrito

( ) negrito e sublinhado

) estilo normal e subscrito

( ) negrito e sobrescrito

( ) negrito e subscrito

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 7 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

33. Dentre os dispositivos de entrada/saída de dados, um possui as seguintes características:

permite ao usuário selecionar opções através de indicações sobre o vídeo, que se

constitui em uma tela sensível a pressões, incluindo o toque dos dedos

em tarefas mais refinadas, a tela poderá ser tocada por uma caneta óptica

é utilizado para visualizar informações na tela do monitor de vídeo em serviços

disponibilizados em museus, shoppings, agências bancárias ou eventos públicos

possui a desvantagem de apresentar mau funcionamento, resultante da sujeira ou

gordura depositada na tela pelo contato direto da ponta dos dedos na tela

Esse dispositivo é conhecido por:

( ) VIDEO TOUCH SCREEN

( ) TRACKBALL

( ) (LIGHT PEN

( ) JOYSTICK

( ) PLOTTER

34. Observe a figura abaixo, referente aos componentes de um sistema de computação, com

destaque para a CPU, indicados pelos números I, II e III.

(

(

(

(

(

I identifica os REGISTRADORES, enquanto que II e III são conhecidos por:

) PONTE NORTE e PONTE SUL

) CACHE e CO-PROCESSADOR

) BARRAMENTO DE DADOS e BARRAMENTO DE ENDEREÇOS

) UNIDADE DE CONTROLE e UNIDADE LÓGICA E ARITMÉTICA

) MICROPROCESSADOR e CONTROLADORA DE COMUNICAÇÕES

35. No emprego dos recursos dos sistemas operacionais Windows 98 BR, Windows 2000 e

Windows XP, a execução do atalho de teclado <Ctrl> + <Esc> corresponde a pressionar,

por meio do apontador do mouse, o ícone:

(

)

(

)

(

)

(

)

(

)

36. Em computadores com sistema operacional Windows7, versão em português, pressionar

simultaneamente as teclas Alt e Tab corresponde a executar um atalho de teclado, com o

seguinte objetivo:

( ) mostrar a janela do Windows Explorer

( ) acessar a Área de Trabalho

( ) alternar entre programas abertos

( ) alterar a resolução de tela

( ) acionar o botão Iniciar

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 8 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

37. A figura abaixo ilustra um tipo de topologia bastante utilizado na implementação de redes

de computadores padrão Ethernet/Fast Ethernet com placas de rede 10/100 Mbps.

(

Essa topologia é denominada:

) anel

( ) estrela ( ) distribuída

(

) barramento

(

) centralizada

38. O interpretador de comandos de um sistema operacional é denominado:

( ) shell

( ) config

( ) system ( ) kernel

( ) command

39. As figuras abaixo ilustram dois conectores para fibras ópticas, empregados na

implementação de redes.

(

Os conectores são conhecidos pelas siglas:

) D4 e SC

( ) SC e ST

( ) ST e FC

(

) FC e SMA

(

) SMA e D4

40. Um usuário do sistema operacional Windows7 acessa o Windows Explorer para

visualização de pastas e arquivos armazenados nos dispositivos de armazenamento. Num

determinado momento, ele clicou no X existente no canto superior direito da janela do

Windows Explorer . Como alternativa, ele poderia executar um dos atalhos de teclado Alt +

F4 ou Ctrl + F4. Este procedimento gerou o seguinte resultado:

( ) selecionou todas as pastas e arquivos do Disco Local C:\

( ) encerrou todos os aplicativos em execução no Windows7

( ) apresentou na tela a janela de Ajuda do Windows7

( ) fechou a janela do Windows Explorer

41. Um usuário do Windows XP Professional acessou o disco rígido por meio do Windows

Explorer, referenciado como Disco Local (C:). Em seguida, selecionou a pasta Documentos

e acionou um atalho de teclado que selecionou todos os arquivos. Continuando, pressionou

simultaneamente as teclas Ctrl e C, selecionou o pendrive e pressionou, também

simultaneamente, Ctrl e V, o que permitiu fazer um backup dos arquivos armazenados na

pasta Documentos. O atalho de teclado mencionado e grifado acima é:

( ) Alt + A

( ) Alt + T

( ) Ctrl + A

( ) Ctrl + T

42. O Linux é um sistema operacional enquadrado como software livre, significando que é

software com a seguinte característica:

( ) freeware com licença gratuita para qualquer pessoa usá-lo, não podendo ser copiado ou

distribuído.

( ) shareware com a licença para qualquer um usá-lo ou copiá-lo, exclusivamente na sua

forma original, não podendo se modificado.

( ) disponível com licença para qualquer um usá-lo, copiá-lo, e distribuí-lo, seja na sua forma

original ou com modificações, seja gratuitamente ou com custo.

( ) disponível com licença gratuita de uso a órgãos de governo na sua forma original, não

podendo ser copiado nem distribuído.

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 9 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

43. Todo sistema operacional possui um “núcleo”, responsável pelas funções de mais baixo

nível, como o gerenciamento de memória, gerenciamento de processos e da CPU. Ele

também é o responsável pelo suporte aos sistemas de arquivos, dispositivos e periféricos

conectados ao computador, como placas SCSI, placas de rede, de som e portas seriais.

Exemplificando, o Linux é o conjunto do “núcleo”kernel e demais programas, como

compiladores, bibliotecas de funções, dentre outros componentes. Tecnicamente, esse

“núcleo” é denominado:

( ) Shell

( ) Swap

( ) Kernel

( ) Kerberos

Justificativa:

http://www.conectiva.com/doc/livros/online/10.0/usuario/pt_BR/ch01s04.html

44. Sistema de arquivos está associado à forma que o sistema operacional usa para

representar determinada informação em um espaço de armazenagem. É o método de

identificar e indexar as informações que estão armazenadas em qualquer mídia: disquetes,

discos rígidos, drives em memória e CDs ou DVDs. Quando se prepara um disco para o

trabalho através do processo de formatação física, criam-se os meios magnéticos

necessários para armazenar os dados. Este processo faz uma preparação do dispositivo de

armazenagem para que ele possa receber um sistema de arquivos e futuramente os dados

do usuário. Um sistema de arquivos, portanto, é necessário para manter padrões, para

controlar o tamanho das partições, permissões de arquivos, tamanho dos arquivos e sua

organização, entre muitas outras funções. Existem vários tipos de sistemas de arquivos que

são criados em um processo de formatação, com destaque para dois, empregados pelo

Linux, o primeiro fornecendo padrões para arquivos regulares, diretórios, arquivos de

dispositivos, links simbólicos e suporte a transações - journalling, entre outras

características avançadas, e o segundo, um sistema de arquivos com suporte a

características como, por exemplo, melhor performance para diretórios muito grandes e

também suporte a transações -journalling. Esses dois tipos são denominados:

( ) NTFS e EXT3

( ) VFAT e NTFS

( ) REISERFS e VFAT

( ) EXT3 e REISERFS

Justificativa:

http://www.conectiva.com/doc/livros/online/10.0/servidor/pt_BR/ch02.html

45. Observe a figura abaixo que mostra uma janela do KDE.

Aliado a uma implementação livre de UNIX como o GNU/Linux, o KDE constitui uma plataforma

de computação completamente livre e aberta, disponível a qualquer um gratuitamente. O

código fonte está disponível para que qualquer um olhe, aprenda a partir dele, modifique-o e o

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 10 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

melhore. Apesar de haver sempre espaço para melhorias, o KDE fornece hoje uma alternativa

viável aos sistemas operacionais. O KDE constitui um software do tipo:

( ) Editor de códigos HTML, similar ao Dreamweaver.

( ) Browser de Internet, semelhante ao Firefox Mozilla.

( ) Ambiente gráfico de trabalho, semelhante ao Windows Explorer.

( ) Compilador de programas, na mesma categoria do Turbo Pascal.

46. O sistema operacional Unix é composto por quatro partes básicas, conforme ilustrado na

figura abaixo.

I é responsável pelo controle do hardware traduzindo comandos UNIX em instruções de

hardware.

II é um programa que atua como interface entre o I e o usuário.

Enquanto III são programas que podem ser invocados por II para realizar diversas tarefas, I e II

são denominados, respectivamente:

( ) Bios e Shell

( ) Bios e Setup

( ) Kernel e Shell ( ) Kernel e Setup

Justificativa

Estrutura do UNIX

O sistema operacional UNIX é composto por quatro partes básicas, como ilustrado na figura 1.

Figura 1: Quatro partes básicas do UNIX.

Kernel: é o núcleo do sistema operacional,

controla o hardware traduzindo comandos UNIX

em instruções de hardware. O usuário não

trabalha diretamente com o kernel.

Sistema de arquivos: é o modo do UNIX

armazenar informações de qualquer tipo, como

por exemplo, gráficos, textos, etc.

Shell: é um programa que atua como interface

entre o kernel e o usuário.

Aplicativos: são programas que podem ser

invocados pelo shell para realizar diversas

tarefas.

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 11 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

47. Ao utilizar o Word 2007 BR como processador de textos, os recursos de alinhamento

centralizado e justificado podem ser acionados, selecionando-se o trecho desejado e

executando-se respectivamente, os seguintes atalhos de teclado:

( ) Ctrl + C e Ctrl + J

( ) Ctrl + E e Ctrl + J

( ) Alt + C e Alt + J

( ) Alt + E e Alt + J

48. Um usuário do processador de textos Word do pacote MSOffice 2007 BR está digitando um

trabalho em um microcomputador. Após terminar a digitação, esse usuário levou o cursor

do mouse para o início do texto por meio da execução de um atalho de teclado ATLH-01 e,

em seguida, executou um outro, ATLH-02, para converter uma citação em que constava a

sigla NUCLEP de minúscula em maiúscula, para finalmente salvar o texto por meio de um

terceiro atalho ATLH-03. Esses atalhos de teclado ATLH-01, ATLH-02 e ATLH-03 são,

respectivamente:

( ) Altl + Home / Ctrl + F3 / Ctrl + S

( ) Ctrl + Home / Ctrl + F3 / Ctrl + S

( ) Altl + Home / Shift + F3 / Ctrl + B

( ) Ctrl + Home / Shift + F3 / Ctrl + B

49. No Word 2010 BR, para formatar um texto digitado, um usuário pressionou os ícones

(

(

(

(

(

e

, respectivamente, com os objetivos de:

) Diminuir o nível de recuo de parágrafo e aplicar alinhamento justificado

) Diminuir o nível de recuo de parágrafo e aplicar alinhamento centralizado

) Alterar o espaçamento entre linhas e aplicar alinhamento centralizado

) Aumentar o nível de recuo de parágrafo e aplicar alinhamento centralizado

) Aumentar o nível de recuo de parágrafo e aplicar alinhamento justificado

50. Observe a figura abaixo, no Word 2010 BR.

Um usuário atua nessa figura, quando realiza um procedimento associado à configuração dos

seguintes recursos:

( ) alinhamento e formatação de parágrafo

( ) tabela e geração de índice automático

( ) cabeçalho e rodapé no texto digitado

( ) layout e orientação do documento

( ) tipo e tamanho da fonte no texto

51. Um

(

(

usuário

) ImageArt

) FontArt

do

Word

(

2010

BR,

inseriu

no

texto

digitado

a

imagem

, por meio do recurso denominado:

) ClipArt

( ) WordArt

( ) GraphArt

52. Um usuário do Writer, pertencente ao pacote BROffice.org 3.1, digitou um texto e ao final

salvou o trabalho feito m um arquivo com a extensão “default”. Essa extensão e uma

funcionalidade desse software são:

( ) odw / permite exportar um arquivo DOC para o formato PDF

( ) odt / permite exportar um arquivo DOC para o formato PDF

( ) odw / disponibiliza o recurso Fontwork similar ao WordArt do Word 2007 BR

( ) odt / disponibiliza o recurso Fontwork similar ao WordArt do Word 2007 BR

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 12 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

53. A figura abaixo mostra o botão Iniciar e a Barra de Tarefas em um microcomputador com

Windows 7 BR, com destaque para as aplicações abertas e em execução no sistema

operacional.

O Windows oferece dois recursos, que permitem o acesso às aplicações, executados mediante

o acionamento de dois atalhos de teclado, que são:

( ) Alt + Tab e Alt + Esc

( ) Alt + Esc e Alt + Del

( ) Alt + Del e Alt + Ins

( ) Alt + Ins e Alt + Tab

54. Observe a figura abaixo, que mostra uma janela do Windows Explorer no Windows 7 BR,

com destaque para um arquivo denominado DXSETUP, gravado na pasta Jerônimo.

Pressionar as teclas Ctrl e A, em sequência, tem o seguinte significado

( ) apagar definitivamente o arquivo DXSETUP da pasta Jerônimo

( ) mover o arquivo DXSETUP da pasta Jerônimo para a Monteiro

( ) transferir o arquivo DXSETUP de Jerônimo para a Lixeira

( ) selecionar o arquivo DXSETUP na pasta Jerônimo

55. No Windows, as janelas normalmente apresentam ícones no canto superior direito, como

indicado na figura abaixo.

Executar o atalho de teclado Alt + F4 tem um significado próprio e corresponde, como

alternativa, ao acionamento de um ícone específico. Esses ícone e significado são,

respectivamente:

(

)

e Fechar

(

)

e Restaurar

(

)

e Minimizar

(

)

e Maximizar

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 13 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

56. No sistema operacional Windows 7 BR, a execução de um atalho de teclado faz com que

seja mostrada na tela do monitor de vídeo de um microcomputador a tela mostrada abaixo,

que representa uma janela de diálogo com as aplicações abertas e em execução num dado

momento.

A partir dessa janela de diálogo, o usuário escolhe a aplicação que deseja acessar. O atalho de

teclado é:

( ) Alt + Tab

( ) Alt + Del

( ) Ctrl + Tab

( ) Ctrl + Del

57. Um analista de sistemas fez a montagem física de um microcomputador, versão desktop.

Nesse processo, se deparou com duas situações, descritas a seguir.

I - Instalou um adaptador de rede Fast Ethernet 100 Mbps num slot PCI e uma placa de

vídeo no PCI Express, disponíveis na placa-mãe. Esse fato indica que esse micro está

utilizando uma placa-mãe de um determinado tipo.

II - Ao ligar o micro, percebeu que o sistema operacional Windows “enxergou” uma placa de

rede Fast Ethernet, em virtude da existência de um importante recurso nos sistemas

operacionais atuais, tendo sido instalado o driver do dispositivo, tornando possível o uso

da rede a partir desse momento. Esse recurso soluciona problemas entre componentes

de hardware e dispositivos de entrada e saída, relacionados a conflitos de interrupções.

O tipo e o recurso mencionados são conhecidos, respectivamente, como:

( ) ONBOARD e HOT-SWAP

( ) OFFBOARD e HOT-SWAP

( ) ONBOARD e PLUG-AND-PLAY

( ) OFFBOARD e PLUG-AND-PLAY

58. A figura abaixo ilustra uma placa-mãe de um microcomputador.

Os componentes identificados por P3 e P1 são conhecidos, respectivamente, pelas seguintes e

denominações e siglas:

( ) sockets de barramento PCI e slots SCSI de 480 Mbs

( ) sockets de memória DDR3 DIMM e slots SATA de 3Gbs

( ) sockets de memória CACHE L3 e slots USB 3.0 de 4,8 Gbps

( ) sockets de barramento PCI Express e slots FIREWIRE de 400 Mbs

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 14 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

59. Na figura abaixo são mostrados dois tipos de conectores utilizados na instalação das

atuais impressoras multifuncionais à configuração de microcomputadores.

Esses conectores, identificados por C1 e C2, são conhecidos pela sigla USB, respectivamente,

dos seguintes tipos:

( ) Digital e Analógico

( ) Normal e Mini

( )AeB

( ) I e II

60. Os microcomputadores integram diversos componentes de hardware, com destaque para

memórias, particularmente a CACHE, com valores da ordem de 1 a 2MB e referidas como

L2 ou mesmo L3. O principal motivo para a existência da memória CACHE em um

microcomputador é:

( ) agilizar o processamento do microcomputador

( ) aumentar aa áreas de troca e de overlay do disco rígido

( ) ativar a BIOS nas atualizações de hardware por ocasião do boot

( ) armazenar os parâmetros de configuração IP para acesso à internet

61. Dentre os dispositivos que fazem parte da configuração dos microcomputadores, um tipo I

é considerado de entrada e saída, pois dependendo do momento do processamento, ora é

utilizado permitindo a gravação e armazenamento de dados, ora é empregado na leitura e

recuperação dos dados armazenados. Outro tipo II é exclusivamente de saída de dados.

Exemplos dos tipos I e II são, respectivamente:

( ) SCANNER e IMPRESSORA LASERJET

( ) DISCO RÍGIDO e TECLADO WIRELESS

( ) MOUSE ÓTICO e IMPRESSORA DESKJET

( ) PENDRIVE e IMPRESSORA MULTIFUNCIONAL

62. Um microcomputador é integrado a uma rede com acesso à internet por meio de um cabo

que contém nas extremidades um conector específico. Esse conector é conhecido pela

sigla RJ-45, cuja figura está indicada na seguinte alternativa:

(

)

(

)

(

)

(

)

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 15 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

63. Um internauta verificou na internet que uma loja que vende produtos de informática está

oferecendo um microcomputador com a seguinte configuração:

Computador SIM Intel Core 2 Duo 2.66Ghz 4GB 500GB + LCD AOC 19" Wide

A citação 4GB 500GB diz respeito, respectivamente, aos seguintes componentes:

( ) flash RAM e DVD-R

( ) memória cache e HD

( ) firmware ROM e pendrive

( ) memória RAM e disco rígido

64. Observe a figura abaixo, que ilustra um teclado utilizado em microcomputadores versão

desktop.

As teclas identificadas por DELTA e BETA são denominadas, respectivamente:

( ) de função e numérico

( ) de controle e numérico

( ) de função e alfanumérico

( ) de controle e alfanumérico

65. Um funcionário da Prefeitura Municipal de Niterói está trabalhando em um

microcomputador com sistema operacional Windows XP Professional. Considerando

que o sistema suporta multitarefa, ele acionou, de forma concorrente, três aplicações, uma

no Word, a segunda no browser Firefox e a terceira no Powerpoint. Para acessar uma das

aplicações mencionadas, esse usuário dispõe de um atalho de teclado, em que ele

escolhe aquela desejada, a partir de uma janela de diálogo. Esse atalho de teclado é:

( ) Alt + Tab

( ) Alt + Esc

( ) Ctrl + Tab

( ) Ctrl + Esc

66. Nos sistemas operacionais Microsoft, o Windows Explorer constitui um ambiente gráfico

que possibilita, dentre outros recursos, a manipulação de pastas e arquivos. O Linux,

como principal representante do chamado software livre, oferece diversos sistemas

operacionais, as chamadas distribuições, que disponibilizam um ambiente gráfico que

executa funções semelhantes ao Explorer. Nesse sentido, observe abaixo a tela de um

dos principais ambientes gráficos utilizados em distribuições Linux.

A tela acima representa o ambiente gráfico conhecido por:

( ) KDE

( ) UBUNTU

( ) MANDRIVA

VT 5 – LISTA – WINDOWS X LINUX X WORD

(

) WALLPAPERS

Página 16 de 17

ARQUITETURA DE COMPUTADORES – LISTA 5 – VT5

====================================================================================================

67. A infecção de um computador por cavalos-de-tróia é responsabilidade do próprio usuário.

Para que a praga infecte a máquina, o aplicativo deverá ser instalado na máquina, e isso

normalmente é feito por meio da engenharia social - o autor do cavalo-de-tróia precisa

convencer o usuário a fazer o download do aplicativo. Por exemplo, duas situações são

descritas a seguir.

( I ) o usuário recebe um e-mail afirmando que foi descoberta uma falha de segurança

no Windows e que deve-se clicar em um determinado link para baixar o arquivo que

vai consertar a falha.

( II ) o usuário recebe um e-mail convidando-o a a ver "a foto da festa", ou o "seu perfil

em um determinado site", ou ainda dizendo que "alguém que te admira muito te

enviou um cartão".

Essas situações ilustram os meios mais utilizados pelos mal-intencionados para fazer com que

um usuário instale inocentemente o cavalo-de-tróia, também conhecidos por trojan. Os

arquivos anexos normalmente possuem no nome, extensões do tipo:

( ) TXT, PDF e XLS

( ) EXE, XLS e TXT

( ) SCR, EXE e COM

( ) COM, SCR e PDF

VT 5 – LISTA – WINDOWS X LINUX X WORD

Página 17 de 17