UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

1. Esta teste serve como avaliação de frequência.

2. Leia as perguntas com atenção antes de responder.

3. Escreva as suas respostas apenas na folha de respostas que é dada

em separado.

4. Entregue apenas a folha de respostas, devidamente identificada com

o seu nome, número de aluno e curso.

5. A grelha de classificação encontra-se no fim do teste.

6. Atenção que a sequência das imagens no fim do teste não é A, B, C, etc...

5.

Uma trama Ethernet tem, por ordem de transmissão

a) O payload, o preâmbulo, a FCS

b) A FCS, o payload, o preâmbulo

c) O preâmbulo, o payload, a FCS

d) O preâmbulo, a FCS, o payload

6.

A função do preâmbulo numa trama Ethernet é:

a) Permitir aos computadores que estão a ouvir o canal saber que se

vai seguir uma mensagem

b) Permitir a sincronização dos terminais

c) Testar o canal para ver se tem erros

d) Testar o canal para ver se está livre

7.

O payload de uma trama Ethernet

a) Pode conter um pacote IP

b) Tem os MAC address do computador que enviou a trama e do

computador que o vai receber

c) Tem zeros para permitir que a trama seja transmitida

d) Tem um pacote TCP

8.

Um protocolo é:

a) Uma forma de sincronizar a transmissão de dados

b) Uma forma de combinar a transmissão de dados

c) Uma forma de facilitar a comunicação num canal dedicado

d) Um conjunto de regras abstratas de aplicação geral

9.

O CODEC é:

a) Um protocolo que serve para transmitir dados multimédia

b) Um elemento do pacote IP

c) Um elemento da camada OSI

d) Um protocolo que entre outras coisas, estipula o nível de

redundância dos dados

10.

Exemplos de protocolos de codificação de dados na camada física são:

a) O NRZ e o IP

b) O NRZ e o Manchester

c) O IP e o TCP

d) O IP e o Manchester

e) Todos os anteriores

f) Nenhum dos anteriores

Bom trabalho!

GRUPO ÚNICO – Deve assinalar apenas umas das opções.

1.

2.

3.

4.

A Internet assenta sobre três princípios:

a) Um esquema de endereçamento, um conjunto de serviços, e uma

infra-estrutura física comuns.

b) Um esquema de protocolos, um esquema de endereços, e um conjunto

de serviços.

c) Um esquema de protocolos, um esquema de endereços, e um

esquema de negociação de formatos.

d) Todos os anteriores.

e) Nenhum dos anteriores.

Uma rede em canal partilhado, os dados são

a) transmitidos sequencialmente em formato aberto

b) encapsulados para poderem ser identificados

c) enviados para o canal que foi previamente criado

d) isentos a erros de transmissão

A multiplexagem de dados num canal permite que

a) Vários terminais usem o mesmo canal em alturas diferentes

b) Vários terminais usem o mesmo canal com velocidades diferentes

c) Um canal seja usado para transmitir dados de várias origens para

vários destinos

d) Um canal seja usado para transmitir dados de uma origem para vários

destinos

A multiplexagem pode ser realizada

a) No tempo e na velocidade

b) No tempo e na codificação

c) Na frequência e na codificação

d) Na frequência e no tempo

1

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

11.

12.

13.

14.

15.

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

O Bit Error Rate (BER) é:

a) O erro do canal de transmissão para os pacotes IP

b) O erro do canal em termos de bits por segundo

c) O erro do canal de transmissão expresso em número de bits recebidos

com erro

d) O erro do canal de transmissão em termos do rácio entre bits

transmitidos e bits recebidos com erro

Um endereço IPv6 é pode ser do tipo:

a) www.ubi.pt

b) 193.136.66.5

c) 193.136.256.005

d) Todos os anteriores.

e) Nenhum dos anteriores.

Um endereço IPv4 _________ tamanho de um endereço IPv6

a) tem o dobro do

b) tem metade do

c) tem um quarto do

d) não tem comparação com o

e) Nenhum dos anteriores.

O TCP/IP é

a) Uma métrica de desempenho da Internet

b) A comunicação em tempo real na Internet

c) Um conjunto de protocolos Internet usados para enviar dados em

pacotes

d) Um programa que suporta as características do HTML

Uma rede em Full-Duplex

a) É mais cara porque exige mais cabos

b) Garante que não há colisões no meio físico

c) Permite que dois terminais comuniquem enviando e recebendo

dados simultaneamente

d) Permite que dois terminais comuniquem enviando e recebendo dados

alternadamente

2

16.

Numa rede que use um canal partilhado

a) Todos os terminais recebem as mesmas mensagens

b) Só o terminal a que se destina a mensagem é que a recebe

c) Todos os terminais recebem uma mensagem que é transmitida

d) Nunca há colisões

17.

Um código detector de erros

a) Só pode ser usado na camada física

b) Só pode ser usado na camada de rede

c) Pode ser usado para corrigir os bits que foram recebidos com erro

d) Pode ser usado para identificar quais foram os bits que têm erros

18.

Suponha que quer usar um código detector de erros com paridade

impar. Para a palavra 00110011, que bit teria que anexar à palavra?

a) 0

b) 1

c) nenhuma das anteriores

19.

Os códigos detectores / correctores de erros

a) Aumentam o número de bits a transmitir

b) Não alteram o número de bits a transmitir

c) Compactam os dados e diminuem o número de bits a transmitir

d) Não tem qualquer relação com o número de bits a transmitir

20.

Em comunicações, o ruído é

a) Quando dois computadores comunicam ao mesmo tempo numa rede

em estrela

b) Quando dois computadores trocam chaves criptográfricas entre si

c) Protege a segurança das informações

d) Um efeito indesejável da fragilidade da transmissão de dados

21.

As camadas do modelo OSI (por ordem ascendente) são

a) Fisica, LIgação de Dados, Rede, Transporte, Aplicação, Sessão e

Apresentação

b) Física, Ligação de Dados, Rede, Transporte, Apresentação, Sessão e

Aplicação

c) Apresentação, Sessão, Aplicação, Rede, Ligação de Dados,

Transporte, Física

d) Aplicação, Sessão, Apresentação, Rede, LIgação de Dados,

Transporte, Física

e) Nenhuma das anteriores

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

22.

Quanto à classificação por abrangência espacial, uma rede pode ser

a) Simples ou Duplex

b) Simplex, Full-Duplex ou Half-Duplex

c) LAN, WAN, MAN

d) LAN, MAN, XAN

23.

Uma rede em Ethernet 10Base2

a) Pode ser uma rede LAN ou MAN

b) É uma rede que usa um barramento comum

c) É uma rede que tem colisões

d) Todas as anteriores

e) Nenhuma das anteriores

24.

O protocolo IPv4

a) Está largamente implementado

b) Está obsoleto e já não se usa

c) Só existiu em laboratório

d) Nunca exisitiu

25.

Se observarmos uma trama Ethernet, podemos encontrar:

a) O preâmbulo, um pacote TCP e um segmento IPv4

b) O endereço da máquina que enviou a trama, o endereço IP

usado por essa máquina e a porta de comunicação entre

aplicações

c) O endereço da máquina que vai receber a trama, o endereço do

Gateway, e o endereço da máquina que transmitiu o pacote

d) Apenas o pacote IP que está encapsulado

26.

27.

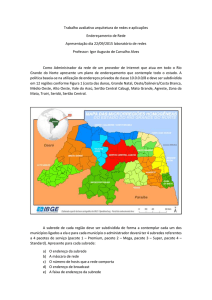

Observe a figura H. Este esquema mostra

a) O cabeçalho de uma trama Ethernet

b) O cabeçalho de um pacote IPv4

c) O cabeçalho de um pacote IPv6

d) O cabeçalho de um segmento TCP

Observe a figura H. Qual destas opções é verdadeira?

a) O endereço de destino está entre o bit 192 e o bit 288

b) O endereço de origem está entre o bit 64 e o bit 191

c) Este cabeçalho tem 288 bits de comprimento

d) Este cabeçalho termina no bit 288

3

28.

Considere a Figura A (no fim do teste). Se quisesse ter apenas uma

subrede integrando os PCs, o Router e o interface interior do Modem,

que máscara de rede definiria?

a) /16

b) /24

c) /25

d) A máscara de rede não define as subredes

e) Nenhuma porque é impossível definir apenas uma subrede

29.

Na Figura A, qual das seguintes afirmações é verdadeira?

a) O Router/Switch tem um endereço MAC diferente para cada

interface

b) O Cable Modem precisa de ter um endereço MAC igual ao do interface

do Router Switch com que comunica

c) Para fazer a configuração correcta da rede, o Router/Switch só pode

ter endereços de uma sub-rede

d) O endereço MAC do Modem tem que ser igual ao endereço MAC do

resto do Router/Switch

e) Todas as anteriores

f) Nenhum dos anteriores

30.

Na Figura B, qual seria a máscara de rede adequada para a subrede B

(Network B):

a) 255.255.255.255

b) 255.255.255.0

c) 255.255.0.0

d) 255.0.0.0

e) Qualquer um dos anteriores

f) Nenhum dos anteriores

31.

Na Figura B, são usadas 3 subredes. Mas, para manter a privacidade

dos computadores da subrede A relativamente aos computadores da

subrede B, e entre estas e a subrede de acesso à Internet, quantas

subredes seriam necessárias na totalidade?

a) 1

b) 2

c) 3

d) 4

e) Nenhum dos anteriores

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

32.

33.

34.

35.

36.

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

Na figura B, e considerando um pacote que viaja da subrede A para a

subrede B, o computador identificado como “XP Router” (e com esta

função) executa operações a que nível da camada OSI?

a) Camada 1

b) Camada 2

c) Camada 3

d) Camada 4

e) Não se consegue definir essa informação pelo que é mostrado no

esquema

f) Nenhum dos anteriores

Uma rede Ethernet em estrela que use um hub

a) É uma rede que tem colisões

b) É uma rede que faz não multiplexagem

c) É uma rede que tem um barramento comum

d) Todas as anteriores

e) Nenhuma das anteriores

A camada que está responsável por transmitir os dados sobre o canal

físico é

a) A camada física

b) A camada de transporte

c) A camada de dados

d) A camada de rede

A camada que permite o encaminhamento de pacotes entre várias

redes é

a) A camada física

b) A camada de transporte

c) A camada de dados

d) A camada de rede

Podemos encontrar fragmentos TCP se observarmos os dados nas

camadas

a) De transporte, de aplicação e de rede

b) De rede, de sessão e de dados

c) Física, de rede e de transporte

d) Só na camada de transporte

4

37.

Os campos que contêm os endereços IP de um pacote são

preenchidos quando se constrói o pacote na camada de

a) física

b) de transporte

c) de dados

d) de rede

38.

A contenção de transmissão numa rede em meio partilhado ocorre pela

aplicação do protocolo

a) TCP

b) IP

c) CSMA/CD

d) Multiplexagem em frequência

39.

A camada que contém as sub-camadas LLC e MAC (Link Layer

Control e Medium Access Control) é

a) A camada física

b) A camada de transporte

c) A camada de ligação de dados

d) A camada de rede

40.

Um endereço IPv6

a) É sempre um endereço público

b) É sempre um endereço privado

c) É sempre um endereço do tipo

FFFF:FFFF:FFFF:FFFF:FFFF:FFFF:FFFF:FFFF

d) O utilizador escolhe se ele é público ou privado

41.

Na Figura B, qual das seguintes afirmações é verdadeira?

a) Todos os computadores e equipamentos activos mostrados neste

esquema têm provavelmente endereços MAC distintos

b) Todos os interfaces de rede do computador “XP Router” têm

endereços MAC distintos

c) A máquina com o endereço 10.10.10.50 pode ter o mesmo endereço

MAC da máquina com o endereço 192.168.20.100

d) A máquina com o endereço 10.10.10.50 tem que ter um endereço IP

diferente de todas as máquinas com as quais faz comunicação

directa

e) Todas as anteriores

f) Nenhum dos anteriores

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

42.

A respeito dos endereços da camada 2 no modelo OSI, qual destas

afirmações é a correcta?

a) São endereços físicos

b) São endereços usados apenas nas redes locais

c) São endereços usados em decisões de encaminhamento de pacotes

(routing)

d) São endereços alterados cada vez que um pacote passa num Switch

(comutador)

e) Todas as anteriores

f) Nenhuma das anteriores

43.

De acordo com o convencionado, qual das seguintes máscaras de

rede é adequada para uma rede de classe B?

a) 255.255.255.0

b) 255.255.0.0

c) 255.0.0.0

d) depende do número de computadores que se queiram definir

e) Nenhum dos anteriores.

44.

De acordo com a convenção, o endereço 10.168.1.1 pertence a :

a) Rede pública, classe B

b) Rede privada, classe B

c) Rede pública, classe A

d) Rede privada, classe A

e) Depende da mascara de rede definida

f) Nenhum dos anteriores.

45.

O endereço 192.168.201.70 (Classe C) identifica:

a) O computador 70 da rede 192.168.201

b) O computador 201.70 da rede 192.168

c) O computador 168.201.70 da rede 192

d) Nenhum dos anteriores.

46.

A respeito dos endereços IP definidos como privados, qual das

seguintes afirmações é falsa?

a) O hub da rede pode ser responsável por atribuir endereços

privados usando o protocolo DHCP

b) Um computador pode usar um endereço privado mesmo comunicando

com a Internet

c) Um computador pode mudar de endereço IP de forma dinâmica

d) O endereço privado tem que ser único na sua sub-rede

5

47.

A respeito dos endereços IPv4 definidos como públicos, qual das

afirmações seguintes é falsa:

a) Um computador pode usar um endereço público desde que esteja

numa rede isolada

b) Um computador pode usar um endereço público na Internet

c) Cada computador ligado à Internet possuí obrigatoriamente um

endereço IP próprio diferente de todos os outros

d) A gestão dos endereços públicos é feita de forma diferente da dos

endereços privados

48.

Se no laboratório no qual temos apenas switchs (comutadores)

definirmos uma rede com o endereço 192.168.1.0/24 e outra rede com

o endereço 192.168.2.0/24, qual destas afirmações é falsa?

a) Cada uma destas redes pode suportar 240 computadores

b) Os computadores de uma rede podem comunicar com a outra

c) Os computadores de uma rede não poderão comunicar com a outra

d) Dentro da classe a que estas redes pertencem, é possível definir

outras subredes

49.

Considere o endereço de subrede 192.168.0.0/16. Pensando que em

cada subrede que definir terá no máximo 240 computadores, além

desta subrede inicial, pode ainda definir mais:

a) 2^8 subredes

b) (2^8)-2 subredes

c) 2^16 subredes

d) (2^16)-2 subredes

e) nenhuma das anteriores

50.

A máscara de rede de 192.168.1.0/26 é:

a) 255.255.255.255

b) 255.255.255.0

c) 255.255.255.192

d) 255.0.0.0

e) Pode ter qualquer máscara de rede definida pelo utilizador que seja

válida

f) Nenhuma das anteriores

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

51.

Uma rede definida como 192.168.100.0/24 pode ter

a) 254 computadores

b) 256 computadores

c) 65534 computadores

d) 65536 computadores

e) o número de computadores desta rede não depende desta informação

f) Nenhuma das anteriores

52.

53.

54.

55.

6

56.

Quando tenta usar o comando “ping 127.0.0.1” surge-lhe uma

mensagem de erro. Provavelmente isto significa que:

a) O seu computador está desligado da rede

b) O seu computador não tem placa de rede bem configurada

c) Tem um erro no software da pilha TCP/IP

d) O comando descrito tem um erro

e) Nenhum dos anteriores.

Veja a Figura D. O computador C consegue executar com sucesso o

comando “ping 127.0.0.1”, mas não o comando “ping www.ubi.pt”. Isto

é porque:

a) O interface Fa0/0 no router 1 está mal configurado

b) A máscara de rede do computador C está mal definida

c) Os endereços IP nos interfaces Fa0/1 dos routers 1 e 2 têm endereços

mal definidos

d) Os computadores responsáveis por resolver o endereço www.ubi.pt

não estão na mesma subrede que o computador C

e) nenhuma das anteriores

57.

Veja a Figura C. O utilizador do computador PC1 consegue aceder a

conteúdos no computador PC2 usando a aplicação de HTTP. Isto

significa que:

a) O computador PC2 está a correr um servidor FTP

b) O computador PC2 está a correr um servidor HTTP

c) O computador PC1 está na mesma subrede do computador PC2

d) O endereço do interface S0 e o endereço do interface S1 têm

endereços IP iguais

e) Todos os anteriores

f) Nenhum dos anteriores.

Veja a Figura E. Qual não seria um endereço IP correcto para o

computador A?

a) 192.168.100.31

b) 192.168.100.30

c) 192.168.100.28

d) 192.168.100.20

e) todos os anteriores

f) nenhuma das anteriores

58.

Considere a Figura E. Qual é a máscara de rede que deve ser usada

pelos computadores e dispositivos ligados ao Switch?

a) 255.255.255.248

b) 255.255.255.240

c) 255.255.255.0

d) 255.255.0.0

e) nenhuma das anteriores

59.

Um computador não consegue ligar a computadores remotos, nem

ligar-se à Internet, nem usar uma impressora que está a funcionar bem

na sua rede local. Que comando deve ser usado para ver a

configuração IP dos seus componentes de rede?

a) traceroute

b) Ipconfig /all

c) Ping 127.0.0.1

d) nenhuma das anteriores

Considere a Figura E. Qual seria o gateway a definir na configuração

do computador A para que este pudesse aceder à Internet?

a) 192.168.100.17

b) 192.168.1.0

c) 192.16.1.2

d) 10.1.1.5

e) nenhum das anteriores

Que máscara de rede admite no máximo 14 clientes na rede

192.168.6.128?

a) 255.255.248.0

b) 255.255.252.0

c) 255.255.255.0

d) Nenhuma dos anteriores.

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

60.

61.

62.

63.

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

Considere a Figura F. Qual das seguintes afirmações é falsa?

a) O computador 10.0.1.1 pode usar a impressora 10.0.1.253

b) O computador 10.0.0.1 pode usar a impressora 10.0.1.253 se os

routers estiverem bem configurados

c) As impressoras 10.0.0.253 e 10.0.1.253 podem ser usadas por

qualquer dos computadores das duas redes

d) As impressoras tem endereços errados uma vez deveriam ter

endereços 10.0.0.2 e 10.0.1.2 respectivamente

e) Nenhuma das anteriores

Qual destes endereços pode ser um endereço de broadcast?

a) 10.1.12.31

b) 10.1.12.32

c) 10.1.11.96

d) 10.1.11.128

e) Todos os anteriores

f) Nenhum dos anteriores

Veja a Figura G. Nesta rede só existe um comutador (switch). Se o

endereço 192.168.34.1 for um gateway com acesso à Internet, este

computador consegue ter acesso à Internet?

a) Não, porque a configuração não é dinâmica

b) Não, porque a máscara de rede está mal definida

c) Sim, porque o gateway permite fazer a partilha dos conteúdos da

Internet

d) Sim, porque a máscara de rede situa o gateway na mesma subrede

deste computador

Veja a figura C. Se o PC1 tiver o endereço IP 192.168.1.1, a máscara

de rede 255.255.255.0, e o endereço de gateway 192.168.1.254, para

que o PC1 comunique com o PC2, o endereço do interface E0 do

router A tem que ser _____

a) 192.168.1.0

b) 192.168.1.254

c) qualquer um na rede 192.168.1.0/24

d) qualquer um dos anteriores

e) Nenhuma das anteriores

7

64.

Um cabeçalho IPv6 tem _____ campos que o cabeçalho IPv4

a) menos

b) mais

c) os mesmos

d) Nenhuma das anteriores

65.

Um equipamento que transforma tramas 802.11 em 802.3 é

a) Um router

b) Um switch

c) Uma bridge

d) Um hub

66.

Os primeiros 4 bits de um pacote IPv6 têm sempre o valor

a) 0100

b) 0110

c) depende do conteúdo do pacote

d) Nenhuma das anteriores

67.

Numa trama Ethernet a sequência correcta de campos no cabeçalho é

a) Destination Address, Source Address

b) Source Address, Destination Address

c) Não tem Address, porque as tramas têm MAC

d) Nenhuma das anteriores

68.

Veja a Figura J. Dizemos que nesta figura estão presentes ___

domínios de colisão e ___ domínios de broadcast

a) 7, 2

b) 5, 2

c) 7, 1

d) 5, 1

69.

Veja a Figura J. Se na sub-rede da direita trocarmos os três hubs e o

switch por apenas um switch, a rede ficará

a) Mais rápida porque há menos equipamento

b) Mais rápida porque há menos comprimento de cabo

c) Mais rápida porque há menos colisões

d) Igual, porque os os problemas estão na camada de rede

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

8

76.

Quando o valor do jitter é elevado, isso é _______ para a comunicação

de dados em tempo real

a) Benéfico

b) prejudicial

c) indiferente

d) Nenhuma das anteriores

Um switch e um router ____ dispositivos equivalentes porque _______

a) são, ambos manipulam pacotes de dados

b) são, um manipula datagramas e outro manipula tramas

c) não são, têm funções diferentes na mesma camada OSI

d) não são, têm funções diferentes em camadas diferentes

77.

Uma rede local define um domínio de ________

a) Broadcast

b) Endereçamento

c) Todas as anteriores

d) Nenhuma das anteriores

72.

Quando um switch recebe uma trama, extrai o endereço MAC de

origem dessa trama e não faz nada se

a) Esse endereço já existir na tabela de switching

b) Esse endereço ainda não existir na tabela de switching

c) Esse endereço for FF-FF-FF-FF-FF-FF

d) Nenhuma das anteriores

78.

73.

Veja a Figura I. A rede identificada como National Network apresenta

uma topologia em

a) Estrela

b) Barramento

c) Malha completa

d) Malha

Imagine que um pacote IPv4 tem que passar por 4 routers até chegar

da máquina de origem até à máquina de destino. O campo TTL contém

o valor 00000011. Qual das seguintes afirmações é verdadeira?

a) O pacote consegue chegar ao destino se os endereços estiverem bem

definidos

b) O pacote será descartado no 3º router

c) O pacote será descartado no 2º router

d) O pacote será descartado no 1º router

79.

Veja a Figura D. O endereço do interface que liga o router 2 ao ISP

provavelmente é

a) Um endereço público atribuído pelo gestor da rede

b) Um endereço privado atribuído pelo gestor da rede

c) Um endereço público atribuído pelo ISP

d) Um endereço privado atribuído pelo ISP

Considere o esquema da figura I. O nó na rede “A US Backbone” onde

se liga a rede “Regional Network” chama-se

a) Ponto de acesso

b) Ponto de agregação

c) Ponto de transporte

d) Nenhuma das anteriores

80.

Considere o esquema da figura I. As redes “IP Internet Lan” dizem-se

a) Redes de transporte

b) Redes Tributárias

c) Nenhuma das anteriores

70.

Veja a Figura F. Nesta rede, identificamos ___ domínios de broadcast.

a) 1

b) 2

c) 3

d) 7

71.

74.

75.

A operação binária que é efectuada entre o endereço de rede e a

máscara de rede é uma

a) OR

b) AND

c) EXOR

d) Soma binária

e) Nenhuma das anteriores

Grelha de classificação:

Todas as perguntas têm cotação igual, num total de

20 valores.

Respostas erradas serão penalizadas, recebendo -1/3

do valor da pergunta.

Prof. Nuno M. Garcia, Outubro 2014

UNIVERSIDADE DA BEIRA INTERIOR

Faculdade de Engenharia

Departamento de Informática

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

Figura A

Figura B

Figura C

Figura D

Figura E

9

UNIVERSIDADE DA BEIRA INTERIOR

Redes de Computadores

1º teste de frequência

120 minutos * 27.10.2014

Refer to the exhibit. The network administrator remotely accesses the CLI of RouterB from PC1 using a secure connection. Which

Faculdade

de Engenharia

statement is true

about this connection?

Departamento

deisInformática

The Telnet

server process

running on PC1.

Only the exchange of the Telnet username and password is encrypted.

The GET request is sent to RouterA to retrieve data.

The SSH service is used to connect PC1 to RouterB.

50

A technician is asked to secure the privileged EXEC mode of a switch by requiring a password. Which type of password would require

this login and be considered the most secure?

console

enable

enable secret

VTY

51

What type of network is maintained if a server takes no dedicated role in the network?

mainframe

client/server

peer-to-peer

centralized

Figura F

52

Figura I

Figura

Refer toGthe exhibit. What three statements are true about the IP configuration that is shown? (Choose three.)

The prefix of the subnet mask is /26.

The network on which this computer resides can have 30 hosts.

The computer is unable to communicate outside of the local network.

The address that is assigned to the computer represents private addressing.

The IP address that is assigned to the computer is routable on the Internet.

The IP address that is assigned as the default gateway is valid for this host.

Figura J

Showing 4 of 4

<Prev

Page:

4

Close Window

Figura H

All contents copyright 1992-2010 Cisco Systems, Inc. Privacy Statement and Trademarks.

Next>

10