CENTRO FEDERAL DE ENSINO TECNOLÓGICO DE SANTA CATARINA

UNIDADE DE SÃO JOSÉ

NUCLEO DE TELECOMUNICAÇÕES

REDES DE COMPUTADORES E A

CAMADA FÍSICA

MÓDULO 2

CAPÍTULO 6

Redes de Computadores

Prof. Jorge H. B. Casagrande

SETEMBRO 2008

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

SUMÁRIO

6 REDES DE COMPUTADORES........................................................................2

6.1 Introdução..........................................................................................................2

6.1.1 Classificação..........................................................................................................................

.......................2

6.2 As Redes Locais.................................................................................................4

6.2.1 Conceito............................................................................................................................................. ...........4

6.2.2 Exemplos de Serviços Disponíveis............................................................................................. ..................4

6.2.3 Tecnologias da camada de enlace e o modelo OSI para redes locais.............................................. ...............4

6.2.4 Sistemas Operacionais de Rede............................................................................................. .......................5

6.3 Os roteadores.....................................................................................................5

6.3.1 Características de um Roteador........................................................................................... .........................7

6.4 Dispositivos da camada 3.................................................................................8

6.4.1 Endereços da camada 3.............................................................................................................. ...................9

6.4.2 Números de rede exclusivos................................................................................................ .........................9

6.4.3 Porta/interface do roteador...................................................................................................................... ....11

6.5 Protocolos Roteáveis........................................................................................12

6.5.1 Protocolos Roteados............................................................................................................. ......................12

6.5.2 Outros protocolos roteados....................................................................................................... ..................12

6.5.3 Protocolos roteáveis e não roteáveis....................................................................................... ....................13

6.5.4 Características de um protocolo roteável...................................................................................... ..............13

6.6 Protocolos de roteamento...............................................................................14

6.6.1 Exemplos de protocolos de roteamento.................................................................................... ..................14

6.6.2 Definição de protocolo de roteamento................................................................................... .....................14

6.6.3 Seqüência de encapsulamento de roteamento..................................................................... ........................15

6.6.4 Roteamento multiprotocolo........................................................................................................................ .16

6.7 Outros serviços da camada de rede...............................................................16

6.7.1 Serviços de rede sem conexão............................................................................................. .......................17

6.7.2 Serviços de rede orientados para conexão............................................................................................... ....17

6.7.3 Comparando processos de rede não conectados e orientados para conexão...................................... ..........17

6.7.4 O IP e a camada de transporte....................................................................................................... ..............18

6.8 Tabelas ARP.....................................................................................................18

6.8.1 Dispositivos de internetworking que têm tabelas ARP....................................................................... ........18

6.8.2 Comparando tabelas ARP de roteadores com tabelas ARP mantidas por outros dispositivos de rede .......18

6.8.3 Outros endereços de tabelas de roteadores................................................................................................. .19

6.8.4 Solicitações e pedidos ARP.................................................................................................. ......................20

6.8.5 Proxy ARP..................................................................................................................................... .............20

6.8.6 Roteamento indireto............................................................................................................................ ........20

6.9 Interior Gateway Protocol (IGP) e Exterior Gateway Protocol (EGP).....21

6.9.1 Protocolos roteados e de roteamento.................................................................................. ........................21

6.9.2 IGPs e EGPs...................................................................................................................................... ..........22

6.10 Como os roteadores reconhecem as redes...................................................26

6.10.1 Exemplos de roteamentos estáticos........................................................................................................... 27

6.10.2 Exemplo de roteamento dinâmico................................................................................................ .............29

6.10.3 Como os roteadores usam o RIP para rotear dados através de uma rede............................................... ....30

6.11 Como especificar um Router........................................................................33

1

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

2

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

6 REDES DE COMPUTADORES

6.1 Introdução

O objetivo deste capítulo é contextualizar o estudo de redes de computadores dentro

das várias definições, modelos, conceitos e nomenclaturas técnicas na área das

telecomunicações. De modo informal podemos conceituar uma rede como um

conjunto de computadores (e equipamentos associados) interligados por meios

de transmissão e com suporte informático adequado para garantir a troca de

informação entre eles. A rede deve possibilitar a execução de serviços diversos do

tipo: consulta a base de dados, correio eletrônico, serviços de arquivo e impressão etc.

Uma rede permite otimizar o uso de recursos bem como garantir a integração de

várias partes de um sistema.

O termo rede é no entanto empregado em um contexto ainda mais geral: o sistema de

comunicação entre terminais e um computador central também é chamado de rede. O

suporte de comunicação de dados fornecido pelas concessionárias telefônicas também

se constitui em uma rede. Diversas outras estruturas são também assim denominadas.

O item a seguir é uma tentativa de classificar este grande universo das comunicações.

6.1.1 Classificação

A princípio qualquer sistema que visa a comunicação, seja de voz, dados ou imagem

pertence ao domínio das telecomunicações. Entretanto, como a criação do

computador é mais recente e considerando-se que o estudo dos computadores se

tornou uma ciência a parte, pode-se inicialmente focalizar as redes sob dois diferentes

grupos:

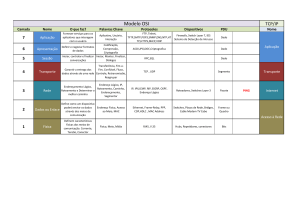

REDES INFORMÁTICAS: Constituem-se em redes de computadores que visam

inicialmente a troca de dados (e já na atualidade voz e imagem) e que podem ser

classificadas em (veja a figura a seguir):

• REDES LOCAIS – Local Área Networks - LAN

• REDES METROPOLITANAS – Metropolitan Área Networks - MAN

• REDES DE GRANDE DISTÂNCIA – Wide Área Networks - WAN

REDES DE TELECOMUNICAÇÃO:

• REDES DE TV A CABO

• REDES DE RADIODIFUSÃO

• REDES DE TELEFONIA (incluindo a móvel)

• REDES DETERMINÍSTICAS DE COMUNICAÇÃO DE DADOS

Na realidade as redes de computadores fazem uso da estrutura das redes de

telecomunicações para que os dispositivos computacionais possam ser interligados.

2

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Por exemplo, dois computadores podem ser interligados por um canal de voz da rede

telefônica comutada.

A natureza da informação que deve ser transmitida distingue claramente o tipo de

rede. Uma rede telefônica foi feita para a transmissão de voz. A transmissão de voz

necessita de características especiais de transmissão tais como: tempo de resposta

extremamente curto e garantia de velocidade constante de transmissão. Erros de

transmissão podem ser tolerados. Já a transmissão de dados não necessita de

velocidade constante de transmissão e normalmente os tempos de resposta podem ser

flexíveis, mas relativamente intolerantes à erros.

Com o avanço da tecnologia de redes, especialmente no que diz respeito a

comunicação em alta velocidade somada as novas demandas de velocidade das

aplicações multimídia faz com que a tendência atual e futura seja o aparecimento das

redes integradas, visando através de uma única rede de telecomunicação permitir a

transmissão de voz - incluindo o serviço normal de telefonia, dados e imagem

(estática e dinâmica). É o que atualmente tem sido chamado de REDES

CONVERGENTES e neste campo várias opções estão surgindo. As concessionárias

de telefonia iniciaram o uso destas redes estreando as redes de serviço integrado de

banda estreita - RDSI (“ISDN”) visando integrar a voz e comunicação de dados.

Atualmente, redes para os diversos propósitos como ATM, FRAME RELAY, X.25, IP,

MPLS, FDDI, estão sendo amplamente utilizadas juntas ou isoladamente para o

acesso e transporte de voz e dados. Em especial, tecnologias de uso de transporte de

pacotes extremamente pequenos como a ATM já permite em adição a formação de

redes de banda larga integrando todos os tipos de serviços e redes. Finalmente, a

3

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

própria rede de TV a cabo ou satélites, também já tem sido utilizados para

fornecimento de serviços integrados.

6.2 As Redes Locais

6.2.1 Conceito

Uma rede local consiste em uma rede de computadores e equipamentos acessórios

localizada em uma região geograficamente pequena normalmente no raio de algumas

centenas de metros. A rede local normalmente se aplica a uma instituição ou empresa.

Devido a natureza dos serviços envolvidos na rede, os requisitos de velocidade

normalmente são maiores exigindo taxas iguais ou superiores a 10Mbps.

6.2.2 Exemplos de Serviços Disponíveis

Os serviços a serem fornecidos por uma rede local são normalmente:

• sistema de arquivo e impressão em rede: um usuário pode acessar os seus arquivos

de qualquer estação de trabalho da rede. Um ou mais servidores de arquivos

permitem o controle do sistema de arquivos (modelo cliente-servidor). Um servidor

de impressão recebe pedidos de impressão e controla uma fila (spool) de impressão.

Aplicativos do tipo processadores de texto, compiladores etc também podem ficar

armazenados no servidor;

• correio eletrônico: os usuários da rede podem trocar mensagens eletrônicas que

serão armazenadas por um servidor de correio eletrônico.

• gerenciamento de contas: cada usuário pode ter uma conta com senha para

validação do “log-in”. O sistema somente permite entrar em uma estação de

trabalho caso a conta do usuário seja devidamente validada.

• serviços de back-up: o usuário não se preocupa com salvamento de arquivos em

disquetes. O próprio sistema (gerenciado por um administrador) realiza o back-up

do usuário.

• acesso a redes externas: a rede local deve normalmente permitir o acesso ao mundo

externo seja para uma rede específica seja para a rede mundial internet.

A realização destes serviços aliadas aos aspectos de confiabilidade do sistema (se uma

estação falhar o sistema continua funcionado) faz com que as redes locais de

computadores estejam cada vez mais sendo utilizadas no mercado e na indústria.

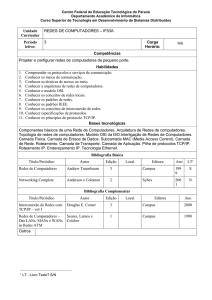

6.2.3 Tecnologias da camada de enlace e o modelo OSI para redes locais

Várias opções em termos de tecnologia a nível de camada física e de enlace (do

modelo OSI) estão disponíveis para uso em redes locais. As duas tecnologias mais

utilizadas são:

• ethernet: acesso com controle distribuído a um barramento (meio físico único);

4

MÓDULO 2

•

CAPÍTULO 6 – Redes de Computadores

token-ring: topologia em anel com passagem de ficha. A estação que possui a ficha

possuem também os direitos de enviar dados para as demais estações;

Como o mercado hoje no Brasil é dominado pela ethernet, este padrão será estudado

com mais detalhe.

6.2.4 Sistemas Operacionais de Rede

No item anterior foram referenciadas as tecnologias utilizadas nas camadas física e de

enlace. Estas camadas normalmente passam completamente despercebidas (a não ser

por desempenho) pelo usuário pois se encontram parte ao longo da instalação física e

em parte nas placas (cartões) de rede que são colocadas no barramento (“slots”) do

computador. Entretanto, para o usuário são mais evidentes as camadas superiores em

especial a camada de aplicação por onde o usuário terá os acessos aos serviços da

rede. No que diz respeito a estas arquiteturas podemos destacar 3 sistemas básicos

centrados em sistemas operacionais:

• UNIX: com as camadas de transporte e de rede (não compatíveis com o OSI.)

formadas pelos protocolos TCP/IP (a base da internet);

• NOVEL/NETWARE com as camadas IPX/SPX;

• Windows 95/98 e Windows NT com os protocolos NETBEUI - estes sistemas

permitem a convivência de múltiplos protocolos tais como: TCP/IP e IPX/SPX;

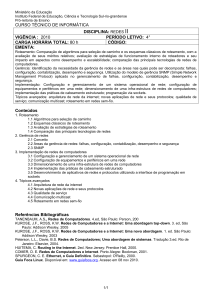

6.3 Os roteadores

Se nosso interesse é conectar diferentes redes entre si, esse papel recai para o

equipamento de rede chamado de roteador (router). Uma nova camada do modelo OSI

passa a desempenhar suas atribuições para este fim: A camada 3.

Existem vários problemas relacionados com a comunicação entre redes ou sub-redes

(internetworking), entre estes pode-se citar os seguintes:

Elas podem utilizar pacotes de protocolo (PDUs) de tamanho e formato diferentes.

Neste caso a interligação de redes pode exigir a segmentação (ou fragmentação) e

remontagem de pacotes. Esta operação deve manter a seqüência exata dos dados;

As temporizações e o número de tentativas de uma rede podem ser diferentes ou

mesmo não existir de uma para outra;

Elas podem fornecer diferentes tipos, níveis e qualidade de serviços. Por exemplo,

uma sub-rede pode suportar tarifação reversa enquanto a outra não suporta, ou

ainda, colocando-se na forma de questão: como os custos serão alocados entre as

redes?

Elas podem se utilizar de diferentes convenções de endereçamento;

Elas podem ter um desempenho muito maior do que a outra;

Elas podem apresentar diferentes abordagens ou métodos para realização de

roteamento;

5

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Elas podem requerer diferentes níveis de segurança. Por exemplo, uma sub-rede

pode necessitar de dados criptografados enquanto outra não necessita;

A forma de gerenciar, manter e diagnosticar problemas em uma rede pode ser

acentuadamente diferente de uma para a outra. Além disto uma rede ou sub-rede

pode vir a causar problemas para detecção e correção de erros na outra rede ou

sub-rede.

O processo de interconexão entre redes ou sub-redes de arquiteturas bastante

diferentes entre si pode ser uma tarefa bastante complexa. Em particular esta

consideração é aplicável a uma conexão de uma rede local com uma rede de grande

distância. Em redes de grande distância existe na maior parte das vezes somente

endereços de camada de rede. Os roteadores tem o papel de transladar estes endereços,

transladar formato de pacotes e encaminhá-los da melhor forma possível por uma das

diversas rotas possíveis.

Os roteadores possuem um software mais elaborado que as pontes, tirando proveito

dos caminhos múltiplos existentes em uma rede complexa. Em geral, o roteador é um

equipamento dedicado específico ou mesmo uma estação particular na rede. Ele é

conectado a múltiplas sub-redes sendo que estas podem utilizar esquemas de

endereçamentos diferentes. Para cada porta do roteador existirá um endereçamento

correspondente. Desta forma o roteador viabiliza a formação de sub-redes em uma

rede maior.

Deve-se notar que o roteador é um equipamento ativo no sentido que possui endereços

e é portanto endereçável na rede, ao contrário do que ocorre nas pontes.

No mundo da Internet, os roteadores são chamados de gateways. Entretanto, gateway

possui um outro conceito no mundo do modelo OSI/ISO. A terminologia adotada será

então sempre roteador para estes dispositivos. O termo Intermediate System (IS) está

também associado a um sistema roteador no modelo OSI.

6

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Aplication

Aplication

Presentation

Presentation

Session

Session

Transport

transport

Network

Network

Network

Network

Data Link

Data Link

Data Link

Data LInk

Physical

Physical

Physical

Physical

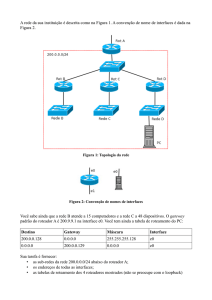

Os Roteadores no Modelo OSI

R

R

R

Exemplo de interligação de redes com roteadores

6.3.1 Características de um Roteador

Um roteador recebe pacotes que lhe são endereçados por estações ou por um outro

roteador. Em função do endereço de destino e das informações contidas em uma

tabela de roteamento, o roteador determina a próxima sub-rede sobre a qual ele deve

retransmitir o pacote. O processo de roteamento como um todo baseia-se no salto do

pacote de roteador em roteador, onde caminhos alternativos ou redundantes podem

existir.

As decisões de roteamento são tomadas por um algoritmo que normalmente permite

conduzir o pacote pelo caminho mais curto possível. Os seguintes parâmetros são

universalmente aceitos para a realização do roteamento:

• número dos saltos efetuados na trajetória do pacote (hops) (ou o número de IS

atravessados ao longo do caminho);

• custo do caminho, determinado pela soma dos diversos segmentos (linhas)

atravessados pelo pacote.

•

7

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Normalmente se requer de um roteador as seguintes características:

• Simplicidade do algoritmo de roteamento, tendo em vista limitações de memória e

de CPU;

• Robustez e adaptabilidade as variações de topologia do sistema;

• Otimização na escolha dos caminhos determinados pelo algoritmo de roteamento;

• Estabilidade no sentido de não variar a todo o momento as decisões de roteamento,

a não ser por motivos de variações de topologia;

• Tratamento igual aos nós, não privilegiando alguns nós sobre outros.

Os algoritmos de roteamento podem ser classificados em estáticos e dinâmicos. Os

estáticos (determinísticos) possuem um critério fixo de roteamento e necessitam da

intervenção do gerente de rede para atualizar as tabelas de roteamento quando da

mudança de topologia ou no caso de falhas em nós do sistema. Os algoritmos

dinâmicos permitem que a tabela de roteamento seja modificada de forma adaptativa

e automática a mudanças de toplogias ou do estado de links do sistema. Veremos mais

adiante estes detalhes.

Visão geral

Roteador é um tipo de dispositivo de internetworking que transporta os pacotes de

dados entre as redes, com base nos endereços da camada 3. Um roteador tem a

habilidade de tomar decisões inteligentes no que se refere ao melhor caminho para a

entrega de dados na rede.

Além disso, os dispositivos de rede local (LANs) usam o Address Resolution Protocol

(ARP) antes de encaminhar dados a um destino. É necessário conhecer o que ocorre

quando um dispositivo em uma rede não conhece o endereço MAC de um dispositivo

em outra rede. Protocolo como o Reverse Address Resolution Protocol (RARP) é

usado por um dispositivo quando este não conhece o seu próprio endereço IP.

Importante também entender a diferença entre roteamento e protocolos roteados e

como os roteadores rastreiam a distância entre os lugares através de algoritmos como

o vetor de distância (distance vector), link state, abordagens de roteamento híbrido e

como cada um resolve problemas comuns de roteamento.

6.4

Dispositivos da camada 3

Em rede, existem dois esquemas de endereçamento: um usa o endereço MAC, um

endereço de enlace de dados (camada 2); o outro usa um endereço localizado na

camada de rede (camada 3) do modelo OSI. Um exemplo de um endereço da camada

3 é o endereço IP. Roteador é um tipo de dispositivo de internetworking que

transporta os pacotes de dados entre as redes, com base nos endereços da camada 3.

Um roteador tem a habilidade de tomar decisões inteligentes no que se refere ao

melhor caminho para a entrega de dados na rede.

8

MÓDULO 2

6.4.1

CAPÍTULO 6 – Redes de Computadores

Endereços da camada 3

As bridges e os switches usam endereços MAC ou físicos para tomar decisões de

encaminhamento de dados. Os roteadores usam um esquema de endereçamento da

camada 3 para tomar decisões de encaminhamento. Eles usam endereços IP, ou

endereços lógicos, ao invés de endereços MAC.

Como os endereços IP são implementados no software e consultam a rede onde um

dispositivo está localizado, às vezes esses endereços da camada 3 são chamados

endereços de protocolo ou endereços de rede.

Os endereços MAC, ou endereços físicos, são normalmente atribuídos pelo fabricante

da placa de rede e são codificados na placa de rede. O administrador de rede

normalmente atribui endereços IP.

Na verdade, não é incomum para um administrador de rede agrupar dispositivos, no

esquema de endereçamento IP, de acordo com a localização geográfica, com o

departamento ou com o andar em um prédio. Como são implementados no software,

os endereços IP são bastante fáceis de alterar. Finalmente, as bridges e os switches são

usados principalmente para conectar segmentos de uma rede. Os roteadores são

usados para conectar redes separadas e para acessar a Internet mundial. Eles fazem

isso fornecendo roteamento ponto a ponto.

6.4.2 Números de rede exclusivos

9

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Os roteadores conectam duas ou mais redes, cada uma devendo ter um número de

rede exclusivo para que o roteamento tenha êxito. O número de rede exclusivo é

incorporado ao endereço IP que é atribuído a cada dispositivo conectado a essa rede.

Exemplo:

Uma rede tem um número de rede exclusivo A e quatro dispositivos conectados a ela.

Os endereços IP dos dispositivos são A2, A3, A4 e A5. Como a interface onde o

roteador se conecta a uma rede é considerada parte dessa rede, a interface onde o

roteador se conecta à rede A tem um endereço IP A1.

Exemplo:

Outra rede com um número de rede exclusivo B tem quatro dispositivos conectados a

ela. Essa rede também se conecta ao mesmo roteador, mas em uma interface diferente.

Os endereços IP dos dispositivos dessa segunda rede são B2, B3, B4 e B5. O endereço

IP da segunda interface do roteador é B1.

10

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Exemplo:

Você deseja enviar dados de uma rede para outra. A rede de origem é A; a rede de

destino é B; e um roteador está conectado às redes A, B, C e D. Quando os dados

(quadros) que vêm da rede A alcançarem o roteador, este executará as seguintes

funções:

1. Retira o cabeçalho de enlace de dados, transportado pelo quadro. (O cabeçalho de

enlace de dados contém os endereços MAC da origem e do destino.)

2. Examina o endereço da camada de rede para determinar a rede de destino.

3. Consulta suas tabelas de roteamento para determinar qual das interfaces será usada

para enviar os dados, de forma que alcance a rede de destino.

No exemplo, o roteador determina se deve enviar os dados da rede A para a rede B, a

partir da sua interface, com endereço B1. Antes de realmente enviar os dados para a

interface B1, o roteador encapsularia-os no quadro de enlace de dados apropriado.

6.4.3

Porta/interface do roteador

Uma conexão de roteador com uma rede é chamada interface; também é conhecida

como porta. No roteamento IP, cada interface deve ter um endereço de rede (ou de

sub-rede) separado e exclusivo.

11

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

6.5 Protocolos Roteáveis

6.5.1

Protocolos Roteados

O IP é um protocolo da camada de rede e, devido a isso, pode ser roteado por uma

internetwork, que é uma rede de redes. Os protocolos que fornecem suporte à camada

de rede são chamados protocolos roteados ou roteáveis.

6.5.2

Outros protocolos roteados

O foco deste curso é no protocolo roteável mais comumente usado, que é o IP.

Embora você vá se concentrar no IP, é importante saber que há outros protocolos

roteáveis. Dois deles são o IPX/SPX e o AppleTalk.

12

MÓDULO 2

6.5.3

CAPÍTULO 6 – Redes de Computadores

Protocolos roteáveis e não roteáveis

Protocolos como o IP, o IPX/SPX e o AppleTalk fornecem suporte da camada 3 e são,

portanto, roteáveis. Entretanto, há protocolos que não suportam a camada 3; esses são

classificados como não roteáveis . O mais comum desses protocolos não roteáveis é o

NetBEUI. O NetBEUI é um protocolo pequeno, rápido e eficiente, cuja execução

limita-se a um segmento.

6.5.4

Características de um protocolo roteável

Para um protocolo ser roteável, ele deve propiciar a habilidade de atribuir um número

de rede, assim como um número de host, a cada dispositivo individual. Alguns

protocolos, como o IPX, somente requerem que você atribua um número de rede; eles

usam um endereço MAC de host para o número físico. Outros protocolos, como o IP,

requerem que você forneça um endereço completo, assim como uma máscara de subrede. O endereço de rede é obtido fazendo-se AND do endereço com a máscara de

sub-rede.

13

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

6.6 Protocolos de roteamento

6.6.1

Exemplos de protocolos de roteamento

Os protocolos de roteamento (Observação: Não confunda com roteados roteados.)

determinam os caminhos que os protocolos roteados seguem para seus destinos.

Exemplos de protocolos de roteamento incluem o Routing Information Protocol

(RIP), o Interior Gateway Routing Protocol (IGRP), o Enhanced Interior Gateway

Routing Protocol (EIGRP) e o Open Shortest Path First (OSPF).

Os protocolos de roteamento permitem que os roteadores conectados criem um mapa,

internamente, de outros roteadores na rede ou na Internet. Isso permite o roteamento

(ou seja, a seleção do melhor caminho e da comutação). Tais mapas tornam-se parte

da tabela de roteamento de cada roteador.

6.6.2

Definição de protocolo de roteamento

Os roteadores usam protocolos de roteamento para trocar tabelas de roteamento e para

compartilhar informações de roteamento. Dentro de uma rede, o protocolo mais

comumente usado para transferir informações de roteamento entre os roteadores,

localizado na mesma rede, é o Routing Information Protocol (RIP). Esse Interior

Gateway Protocol (IGP) calcula as distâncias para um host de destino em termos de

quantos saltos (ou seja, quantos roteadores) um pacote deve passar.

CARACTERÍSTICAS DO RIP

14

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

O RIP permite aos roteadores atualizar suas tabelas de roteamento em intervalos

programáveis, normalmente a cada 30 segundos. Número de saltos é 15. Nem sempre

seleciona o mais rápido caminho. Única métrica é o n] de saltos. Protocolo de vetor

de distâncias. Uma desvantagem dos roteadores que usam RIP é estarem

constantemente se conectando aos roteadores vizinhos para atualizar as suas tabelas

de roteamento, criando, então, grande quantidade de tráfego de rede com atualizações.

O RIP permite aos roteadores determinar que caminho usar para enviar dados. Ele faz

isso usando um conceito conhecido como vetor de distância (distance vector).

Sempre que os dados passam por um roteador e, assim, por um novo número de rede,

isso é considerado igual a um salto. Um caminho que tem um contador de saltos de

quatro indica que os dados trafegando pelo caminho precisariam passar por quatro

roteadores antes de alcançar o destino final na rede. Se existirem vários caminhos

para um destino, aquele com o menor número de saltos será escolhido pelo roteador.

Como o contador de saltos é a única medida de roteamento usada pelo RIP, ele não

seleciona necessariamente o caminho mais rápido para um destino. A métrica é uma

medida para tomar decisões e em breve você vai aprender que outros protocolos de

roteamento usam muitas outras métricas, além do contador de saltos, para localizar o

melhor caminho de tráfego de dados. Todavia, o RIP continua muito popular e ainda é

amplamente implementado. Isso se deve principalmente ao fato de ter sido um dos

primeiros protocolos de roteamento desenvolvidos.

Um outro problema causado pelo uso do RIP é que às vezes um destino pode estar

muito distante para ser alcançado. Quando se usa o RIP, o número máximo de saltos

pelos quais os dados podem ser encaminhados é quinze. A rede de destino é

considerada inatingível se estiver a mais de 15 saltos de distância do roteador.

6.6.3

Seqüência de encapsulamento de roteamento

Na camada de enlace, um datagrama IP é encapsulado em um quadro. O datagrama,

incluindo o cabeçalho IP, é tratado como dado. Um roteador recebe o quadro, retira o

cabeçalho do quadro e então verifica o endereço IP de destino no cabeçalho IP. O

roteador procura o endereço IP de destino na sua tabela de roteamento, encapsula os

dados em um quadro da camada de enlace e os envia à interface apropriada. Se não

encontrar o endereço IP de destino, o pacote poderá ser abandonado.

15

MÓDULO 2

6.6.4

CAPÍTULO 6 – Redes de Computadores

Roteamento multiprotocolo

Os roteadores são capazes de suportar vários protocolos de roteamento independentes

e de manter tabelas de roteamento de vários protocolos roteados, simultaneamente.

Essa capacidade permite ao roteador entregar pacotes de vários protocolos roteados

pelos mesmos enlaces de dados.

6.7 Outros serviços da camada de rede

16

MÓDULO 2

6.7.1

CAPÍTULO 6 – Redes de Computadores

Serviços de rede sem conexão

A maioria dos serviços de rede usa um sistema de entrega sem conexão . Eles tratam

cada pacote separadamente e o enviam pela rede. Os pacotes podem seguir caminhos

diferentes para atravessar a rede, mas são reagrupados quando chegam ao destino. Em

um sistema sem conexão, o destino não é contatado antes de um pacote ser enviado.

Uma boa analogia de um sistema sem conexão é um sistema postal. O destinatário

não é contatado antes de uma carta ser enviada de um destino a outro. A carta é

enviada e o destinatário toma conhecimento dela quando chega.

6.7.2

Serviços de rede orientados para conexão

Em sistemas orientados para conexão, uma conexão é estabelecida entre o remetente

e o destinatário, antes que qualquer dado seja transferido. Um exemplo de rede

orientada para conexão é o sistema telefônico. Uma ligação é feita, uma conexão é

estabelecida e então ocorre a comunicação.

6.7.3

Comparando processos de rede não conectados e orientados para conexão

Os processos de rede sem conexão são normalmente conhecidos como comutação de

pacotes. Nesses processos, à medida que o pacote passa da origem para o destino, ele

pode comutar para diferentes caminhos, assim como pode (possivelmente) chegar

defeituoso. Os dispositivos fazem a determinação dos caminhos para cada pacote com

base em uma variedade de critérios. Alguns dos critérios (ex.: largura de banda

disponível) podem ser diferentes de pacote para pacote.

Os processos de rede orientados para conexão são freqüentemente conhecidos como

comutação de circuitos. Esses processos estabelecem uma conexão com o destinatário

primeiro e depois começa a transferência de dados. Todos os pacotes trafegam em

seqüência através do mesmo circuito físico ou, mais comumente, através do mesmo

circuito virtual.

17

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

A Internet é uma enorme rede sem conexão em que todos os envios de pacotes são

identificados pelo IP. O TCP (camada 4) adiciona serviços orientados para conexão à

parte superior do IP (camada 3). Os segmentos TCP são encapsulados em pacotes IP

para serem transportados pela Internet. O TCP fornece serviços de sessões orientadas

para conexão para enviar dados confiavelmente.

6.7.4

O IP e a camada de transporte

O IP é um sistema sem conexão; ele trata de cada pacote independentemente. Por

exemplo, se você usar um programa FTP para fazer o download de um arquivo, o IP

não envia o arquivo em um fluxo de dados longo. Ele trata cada pacote

independentemente. Cada pacote pode trafegar por diferentes caminhos. Alguns

podem até se perder. O IP se baseia no protocolo da camada de transporte para

determinar se os pacotes foram perdidos e para solicitar uma retransmissão. A camada

de transporte também é responsável pela reorganização dos pacotes.

6.8 Tabelas ARP

6.8.1 Dispositivos de internetworking que têm tabelas ARP

Você aprendeu que a porta, ou a interface, pela qual um roteador se conecta a uma

rede é considerada parte dessa rede, logo, a interface do roteador conectada à rede tem

um endereço IP nessa rede. Os roteadores, assim como todos os outros dispositivos na

rede, enviam e recebem dados pela rede e criam tabelas ARP que mapeiam os

endereços IP para os endereços MAC.

6.8.2 Comparando tabelas ARP de roteadores com tabelas ARP mantidas por

outros dispositivos de rede

Os roteadores podem ser conectados a várias redes ou sub-redes. De modo geral, os

dispositivos de rede mapeiam os endereços IP e os endereços MAC que vêem de

18

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

forma repetida e regular. Isso significa que um dispositivo típico contém informações

de mapeamento relativas apenas aos dispositivos em sua própria rede. Ele pouco sabe

sobre os dispositivos fora da sua LAN.

Os roteadores criam tabelas que descrevem todas as redes conectadas a eles. Aa

tabelas ARP mantidas pelos roteadores podem conter endereços IP e endereços MAC

de dispositivos localizados em mais de uma rede.

Além de mapear endereços IP para os endereços MAC, as tabelas do roteador também

mapeiam portas. Você consegue imaginar um motivo pelo qual os roteadores

precisariam fazer isso? (Observação: Examine a tabela ARP do roteador a seguir.)

Rede de destino

201.100.100.0

201.100.101.0

201.100.120.0

201.100.150.0

Porta do roteador

201.100.100.1

201.100.101.1

201.100.120.1

201.100.150.1

6.8.3 Outros endereços de tabelas de roteadores

O que acontece se um pacote de dados alcançar um roteador para o qual está

destinado em uma rede com a qual não está conectado? Além de endereços IP e

endereços MAC dos dispositivos localizados em redes com as quais se conecta, um

roteador também possui endereços IP e endereços MAC de outros roteadores. Ele usa

esses endereços a fim de direcionar os dados para seu destino final. Se um roteador

receber um pacote cujo endereço de destino não está na sua tabela de roteamento, ele

o encaminhará para o endereço de outro roteador mais provável de conter informações

sobre o host de destino em sua tabela de roteamento.

19

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

6.8.4 Solicitações e pedidos ARP

O ARP é usado apenas em uma rede local. O que aconteceria se um roteador local

desejasse pedir a um roteador não local para fornecer serviços de roteamento indiretos

(próximo salto), mas não soubesse o endereço MAC do roteador não local ?

Quando um roteador não souber o endereço MAC do roteador de próximo salto, o

roteador de origem (o roteador que tem os dados a serem enviados) emite uma

solicitação ARP. Um roteador que está conectado ao mesmo segmento que o roteador

de origem recebe a solicitação ARP. Esse roteador emite uma resposta ARP ao

roteador que originou a solicitação ARP. A resposta contém o endereço MAC do

roteador não-local.

6.8.5 Proxy ARP

Um dispositivo em uma rede não pode enviar uma solicitação ARP para um

dispositivo em outra rede. Você pode imaginar um motivo para isso?

O que acontece no caso das sub-redes ? Um dispositivo em uma sub-rede pode

encontrar o endereço MAC de um dispositivo em outra sub-rede ? A resposta será sim,

se a origem direcionar sua pergunta para o roteador. O trabalho através de terceiros

chama-se proxy ARP e permite que o roteador atue como um gateway padrão.

6.8.6 Roteamento indireto

Quando uma origem reside em uma rede que tem um número de rede diferente do

destino desejado e quando não conhece o endereço MAC do destino, ela deve usar os

serviços de um roteador, para que seus dados cheguem ao destino. Um roteador que é

usado para essa finalidade é chamado de gateway padrão.

Para obter os serviços de um gateway padrão, uma origem encapsula os dados de

forma que contenha o endereço MAC de destino do roteador. Uma origem usa o

endereço IP de destino do dispositivo do host, e não aquele de um roteador, no

cabeçalho IP, porque deseja que os dados sejam enviados ao dispositivo do host e não

a um roteador.

20

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Quando um roteador capta os dados, retira as informações da camada de enlace que

são usadas no encapsulamento, depois passa-os para a camada de rede, onde examina

o endereço IP de destino. Ele compara o endereço IP de destino com as informações

contidas em suas tabelas de roteamento.

Se o roteador localizar o endereço IP de destino mapeado e o endereço MAC e

descobrir que o local da rede de destino está conectado a uma de suas portas, ele

encapsula os dados com as novas informações do endereço MAC e os encaminha ao

destino correto. Se o roteador não conseguir localizar o endereço de destino mapeado

e o endereço MAC do dispositivo de alvo final, ele localizará o endereço MAC de

outro roteador que possa executar essa função e encaminhará os dados para esse

roteador. Esse tipo de roteamento é conhecido como roteamento indireto.

6.9 Interior Gateway Protocol (IGP) e Exterior Gateway Protocol (EGP)

6.9.1

Protocolos roteados e de roteamento

Você aprendeu que os protocolos são como idiomas. Um protocolo que você tem

estudado é o IP, ou o protocolo da Internet. Você sabe que o IP é um protocolo da

camada de rede. Como o IP é roteado através de internetwork, é chamado protocolo

roteado. Exemplos de outros tipos de protocolos roteados são o IPX da Novell e o

Appletalk.

21

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Os roteadores usam protocolos de roteamento para trocar tabelas de roteamento e

compartilhar informações de roteamento. Em outras palavras, protocolos de

roteamento determinam como os protocolos roteados são roteados. Exemplos de

protocolos de roteamento incluem os seguintes:

•

•

•

•

RIP - Routing Information Protocol

IGRP - Interior Gateway Routing Protocol

EIGRP - Enhanced Interior Gateway Routing Protocol

OSPF - Open Shortest Path First

6.9.2

IGPs e EGPs

22

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Dois tipos de protocolos de roteamento são os Exterior Gateway Protocols (EGPs) e

os Interior Gateway Protocols (IGPs). Os Exterior Gateway Protocols roteiam os

dados entre sistemas autônomos. Um exemplo de EGP é o BGP (Border Gateway

Protocol), o principal protocolo de roteamento externo da Internet.

Você pode imaginar um exemplo onde um Exterior Gateway Protocol seria usado?

Os Interior Gateway Protocols roteiam dados em um sistema autônomo. Alguns

exemplos de IGPs são:

•

•

•

•

RIP

IGRP

EIGRP

OSPF

Você pode imaginar um exemplo onde um Interior Gateway Protocol seria usado?

6.9.2.1 RIP

O método mais comum para transferir as informações de roteamento entre os

roteadores que estão localizados na mesma rede é o RIP. Esse Interior Gateway

Protocol calcula as distâncias para um destino. O RIP permite que os roteadores usem

esse protocolo para atualizar suas tabelas de roteamento em intervalos programáveis,

normalmente a cada trinta segundos. Entretanto, como ele está constantemente

conectando roteadores vizinhos, isso pode causar aumento de tráfego na rede.

O RIP permite que os roteadores determinem que caminho será usado para enviar

dados com base em um conceito conhecido como vetor de distância (distance vector).

Sempre que os dados trafegam em um roteador, e assim através de um número de

rede, considera-se que trafegaram um salto. Um caminho que tem um contador de

saltos de quatro indica que os dados que trafegam pelo caminho devem passar por

quatro roteadores antes de alcançar o destino final na rede.

Se existirem vários caminhos para um destino, o roteador, usando o RIP, seleciona o

caminho com o menor número de saltos. Entretanto, como o contador de saltos é a

única medida de roteamento usada pelo RIP para determinar melhores caminhos, ele

não é necessariamente o caminho mais rápido. Todavia, o RIP continua muito popular

e é amplamente implementado. Isso deve-se principalmente ao fato de ter sido um dos

primeiros protocolos de roteamento a ser desenvolvido.

Outro problema com o uso do RIP é que um destino pode estar localizado muito

distante para que os dados o alcancem. Com o RIP, o número máximo de saltos pelos

quais os dados podem trafegar é de quinze. Por isso, se a rede de destino estiver a

mais de quinze roteadores de distância, será considerada inalcançável.

23

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

24

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

6.9.2.2 IGRP e EIGRP

O IGRP e o EIGRP são protocolos de roteamento desenvolvidos pela Cisco Systems,

Inc. e, portanto, são considerados protocolos de roteamento proprietários.

O IGRP foi desenvolvido especificamente para tratar problemas associados ao

roteamento, em grandes redes de vários fabricantes, que estivessem além do escopo de

protocolos como o RIP.

25

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Como o RIP, o IGRP é um protocolo de vetor de distância (distance vector);

entretanto, ao determinar o melhor caminho, ele também leva em consideração itens

como largura de banda, carga, delay e confiabilidade. Os administradores de rede

podem determinar a importância dada a qualquer uma dessas medidas. Ou permitir

que o IGRP calcule o melhor caminho automaticamente.

O EIGRP é uma versão avançada do IGRP. Especificamente, o EIGRP fornece

eficiência operacional superior e une as vantagens dos protocolos de link state com as

dos protocolos de vetor de distância (distance vector).

6.9.2.3 OSPF

OSPF significa "open shortest path first", ou "abrir o caminho mais curto primeiro".

Uma descrição melhor, entretanto, pode ser "determinação de um caminho ótimo",

pois esse Interior Gateway Protocol realmente usa vários critérios para determinar a

melhor rota para um destino. Esses critérios incluem as medidas de custo, que são

subdivididas em itens como a velocidade de rota, o tráfego, a confiança e a segurança.

6.10 Como os roteadores reconhecem as redes

Então, como as informações sobre roteamento chegam a uma tabela de roteamento

em primeiro lugar? O administrador de rede pode inserir as informações manualmente

no roteador. Ou os roteadores podem conhecer as informações uns dos outros durante

o processo. As entradas manuais nas tabelas de roteamento são chamadas "rotas

estáticas". As rotas descobertas automaticamente são chamados "rotas dinâmicas".

26

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

6.10.1 Exemplos de roteamentos estáticos

Se os roteadores podem obter as informações de roteamento automaticamente, pode

parecer inútil inserir manualmente informações em tabelas de roteamento do roteador.

Entretanto, tais entradas manuais podem ser úteis sempre que um administrador de

rede desejar controlar que caminho o roteador vai selecionar. Por exemplo, tabelas de

roteamento baseadas em informações estáticas podem ser usadas para testar um link

particular na rede, ou para economizar largura de banda de longa distância.

27

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

O roteamento estático também é o método preferido para a manutenção das tabelas de

roteamento quando houver apenas um caminho para uma rede de destino. Esse tipo de

rede é conhecido como rede stub. Há apenas uma forma de chegar a essa rede, então é

importante indicar essa situação para evitar que os roteadores tentem localizar outra

maneira de chegar a essa rede stub se a sua conexão falhar.

28

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

6.10.2 Exemplo de roteamento dinâmico

O roteamento adaptável, ou dinâmico, ocorre quando os roteadores enviam mensagens

de atualização de roteamento uns para os outros periodicamente. Cada vez que recebe

uma mensagem contendo novas informações, um roteador recalcula a melhor nova

rota e envia as novas informações atualizadas para outros roteadores. Usando o

roteamento dinâmico, os roteadores podem ajustar-se para alterar as condições de

rede.

Antes do advento da atualização dinâmica das tabelas de roteamento, a maioria dos

fabricantes tinha que manter as tabelas de roteamento para seus clientes. Isso

significava que os fabricantes tinham que inserir manualmente os números de rede, as

distâncias associadas e os números de porta nas tabelas de roteamento de todos os

equipamentos vendidos ou alugados. À medida que as redes cresciam, isso se tornava

uma tarefa cada vez mais incômoda, demorada e, principalmente, cara. O roteamento

dinâmico elimina a necessidade dos administradores de rede ou dos fabricantes

inserirem manualmente as informações nas tabelas de roteamento. Isso funciona

melhor quando a largura de banda e grandes quantidades de tráfego de rede não são

29

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

problema. RIP, IGRP, EIGRP e OSPF são exemplos de protocolos de roteamento

dinâmico, pois permitem que esse processo ocorra. Sem os protocolos de roteamento

dinâmico, a Internet seria impossível.

6.10.3 Como os roteadores usam o RIP para rotear dados através de uma rede

Você tem uma rede de classe B dividida em oito sub-redes conectadas por três

roteadores.

O host A tem dados que deseja enviar ao host Z. Ele passa os dados através do modelo

OSI, a partir da camada de aplicação para a camada de enlace, onde o host A

encapsula os dados com informações fornecidas por cada camada. Quando os dados

chegam à camada de rede, a origem A usa seu próprio endereço IP e o endereço IP de

destino do host Z, pois é para onde deseja enviar os dados. Depois, o host A passa os

dados à camada de enlace.

Na camada de enlace, a origem A coloca o endereço MAC de destino do roteador, ao

qual está conectada, e seu próprio endereço MAC no cabeçalho MAC. A origem A faz

isso porque vê a sub-rede 8 como uma rede separada. Ela sabe que não pode enviar

30

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

dados diretamente para uma rede diferente, mas deve passá-los através de um gateway

padrão. Nesse exemplo, o gateway padrão da origem A é o roteador 1.

O pacote de dados trafega ao longo da sub-rede 1. Todos os hosts pelos quais ele passa

o examinam mas não o copiam quando vêem que o endereço MAC de destino

transportado pelo cabeçalho MAC não coincide com o deles. O pacote de dados

continua ao longo da sub-rede 1 até alcançar o roteador 1. Como os outros

dispositivos na sub-rede 1, o roteador 1 vê o pacote de dados e o capta, porque

reconhece que seu próprio endereço MAC é igual ao endereço MAC de destino.

O roteador 1 retira o cabeçalho MAC dos dados e o passa para a camada de rede,

onde vê o endereço IP de destino no cabeçalho IP. O roteador faz uma busca em suas

tabelas de roteamento a fim de mapear uma rota do endereço de rede do destino para

o endereço MAC do roteador que está conectado à sub-rede 8. O roteador está usando

o RIP como o seu protocolo de roteamento, determinando, portanto, que o melhor

caminho para os dados é aquele que coloca o destino apenas a três saltos de distância.

Depois, o roteador determina que deve enviar o pacote de dados através de qualquer

uma de suas portas que estiver conectada à sub-rede 4, para que o pacote de dados

alcance seu destino através do caminho selecionado. O roteador passa os dados para a

camada de enlace, onde coloca um novo cabeçalho MAC no pacote de dados. O novo

cabeçalho MAC contém o endereço MAC de destino do roteador 2 e o endereço

MAC do primeiro roteador que se tornou a nova origem. O cabeçalho IP continua

inalterado. O primeiro roteador passa o pacote de dados através da porta selecionada e

para a sub-rede 4.

31

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

Os dados passam pela sub-rede 4. Todos os hosts pelos quais passam o examinam mas

não o copiam quando vêem que o endereço MAC de destino transportado pelo

cabeçalho MAC não coincide com o deles. O pacote de dados continua ao longo da

sub-rede 4 até alcançar o roteador 2. Como os outros dispositivos na sub-rede 4, o

roteador 2 vê o pacote de dados. Desta vez ele o capta, pois reconhece que o seu

próprio endereço MAC é igual ao endereço MAC de destino.

Na camada de enlace, o roteador retira o cabeçalho MAC e passa os dados à camada

de rede. Lá, examina o endereço IP da rede de destino e procura na sua tabela de

roteamento. O roteador, usando o RIP como seu protocolo de roteamento, determina

se o melhor caminho para os dados é aquele que coloca o destino apenas a dois saltos

de distância. Depois, o roteador determina que deve enviar o pacote de dados através

de qualquer uma de suas portas que estiver conectada à sub-rede 5, para que o pacote

de dados alcance seu destino através do caminho selecionado. O roteador passa os

dados para a camada de enlace, onde coloca um novo cabeçalho MAC no pacote de

dados.

O novo cabeçalho MAC contém o endereço MAC de destino do roteador 2 e o

endereço MAC do primeiro roteador torna-se o novo MAC de origem. O cabeçalho IP

continua inalterado. O primeiro roteador passa o pacote de dados através da porta

selecionada e para a sub-rede 5.

Os dados passam ao longo da sub-rede 5. O pacote de dados continua ao longo da

sub-rede 5 até alcançar o roteador 3. Como os outros dispositivos na sub-rede 5, o

roteador 3 vê o pacote de dados.

Desta vez ele o capta, pois reconhece que o seu próprio endereço MAC é igual ao

endereço MAC de destino.

Na camada de enlace, o roteador retira o cabeçalho MAC e o passa à camada de rede.

Lá, ele vê que o endereço IP de destino no cabeçalho IP coincide com o de um host

que está localizado em uma das sub-redes à qual está conectado. Depois, o roteador

determina que deve enviar o pacote de dados através de qualquer uma de suas portas

que esteja conectada à sub-rede 8, para que o pacote de dados alcance o endereço de

destino. Ele coloca um novo cabeçalho MAC nos dados. Desta vez, o novo cabeçalho

MAC contém o endereço MAC de destino do host Z e o endereço MAC de origem do

roteador 3. Como antes, o cabeçalho IP continua inalterado. O roteador 3 envia os

dados através da porta conectada à sub-rede 8.

O pacote de dados trafega ao longo da sub-rede 8. Todos os hosts pelos quais passa o

examinam mas não o copiam quando vêem que o endereço MAC de destino

transportado pelo cabeçalho MAC não coincide com o deles. Finalmente, ele alcança

o host Z, que o capta, pois vê que seu endereço MAC coincide com o endereço MAC

de destino transportado no cabeçalho MAC do pacote de dados.

O host Z retira o cabeçalho MAC e passa os dados à camada de rede. Na camada de

rede, o host Z vê que seu endereço IP e o endereço IP de destino transportado no

32

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

cabeçalho IP coincidem. O host Z retira o cabeçalho IP e passa os dados à camada de

transporte do modelo OSI. O host Z continua a retirar as camadas que encapsulam o

pacote de dados e a passar os dados à próxima camada do modelo OSI. Isso continua

até que os dados finalmente cheguem à camada superior, a camada de aplicação, do

modelo OSI.

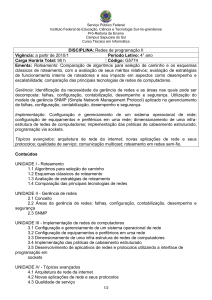

6.11 Como especificar um Router

As funções de um router também podem ser encontradas comercialmente agregadas a

um Switch. Neste caso são denominados de COMUTADORES DE CAMADA 3 e 2

ou ROTEADOR-COMUTADOR (Switch-router). Para os equipamentos que somente

realizam as funções específicas de camada 3 são denominados simplesmente de

ROUTER.

Para o caso de ROTEADOR-COMUTADOR, as características mecânicas, elétricas e

funcionais são as mesmas destacadas no capítulo 7 nos itens de 1 a 10 que detalham

especificações dos switches, considerando que ainda é possível encontrar capacidades

maiores para alguns modelos comerciais de maior porte. Isto se deve ao fato de que

equipamentos que realizam as funções de camada 3 e 2 normalmente possuem

melhores relações de custo/benefício na concentração de recursos, redução de espaço

físico ou mesmo custo total comparado na aquisição separada de Switch e Router.

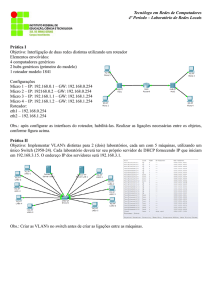

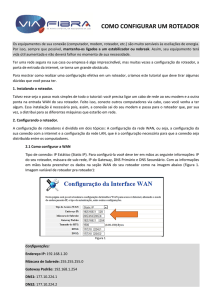

Para o caso de ROUTER, as especificações ficam concentradas nos parâmetros de

camada 3 (veja item c a seguir) e os padrões mecânicos de versões desktop ou rack

19’ que em geral são modulares. A partir de um chassi básico para um determinado

modelo de router, vários módulos podem integrar funções especiais como ampliação

do número de portas WAN, convergência com voz (módulos FXO, FXS e E&M),

conexões a redes diferenciadas como ADSL, RDSI, ATM etc... Enfim, o número de

possibilidades para interconexão de redes fica ilimitado... A figura a seguir ilustra

exemplos de roteadores do tipo rack 19, desktop e um módulo com interface de fibra

ótica respectivamente.

Ainda, dependendo do Sistema Operacional embarcado no Router, pode-se incluir

ferramentas, aplicativos, protocolos nos diversos níveis e várias funções adicionais

33

MÓDULO 2

CAPÍTULO 6 – Redes de Computadores

que podem conferir melhor performance e leque de aplicações destes equipamentos. A

presença ou não de uma ou mais destas características adicionais definem o tipo e o

preço deste equipamento. Portanto, para voce especificar este equipamento é

necessário prever desde a velocidade máxima desejada em sua porta WAN até as

facilidades e interoperabilidade de cada camada com a rede que se pretende instalá-lo.

a)

-

CAMADA 1

Quantidade de portas WAN: 1 à 128.

Tipos de Interface WAN: V.35,V.36, RS232, G703, ATM

Velocidades da WAN: de 1200Bps à 155Mbps

Quantidades de portas LAN: 1 à 24 10/100BaseT

Quantidades de portas Auxiliares (assíncronas): 0 à 4 do tipo RS232 até

230Kbps

- Quantidades de portas específicas para VoIP FXO, FXS e E&M: Depende do

número de slots para este fim.

- Capacidade de Memória RAM: mín 16M (prever mais para permitir upgrades

de Firmware)

- Capacidade de Memórias Flash: mín 16M (prever mais para armazenagem de

rotas e outros serviços)

b) CAMADA 2

- Multicast – endereçamento para um grupo de máquinas específico com outros

tipos de protocolos;

- Agregação de Enlaces (ou Trunking): Permite que vários enlaces físicos sejam

agregados como único enlace lógico de maior velocidade (portas

100baseTX/FX ou 1000baseT/SX/LX.

- Armazenamento de até 1.600K endereços MAC;

- Nº de Identificadores VLAN de 32 à 4096 – Nº de sessões que podem ser

abertas simultaneamente.

- Protocolos de acesso: Frame Relay, ISDN, X.25, HDLC, PPP e outros.

c) CAMADA 3

- Protocolos roteáveis: IP, IPX, Apletalk

Funções especiais:

Servidor DHCP;

NAT, VRRP;SLB; WCR; ACLs; ECMP, ICMP

- Protocolos de roteamento:

Rotas estáticas;

Rotas Dinâmicas: RIP; RIP-V2; OSPF; BGP4; MBGP; RMON; IGMP;

DVMRP; PIM-DM; PIM-SM; IS-IS

- Nº de pacotes encaminhados na rede: melhores – superiores a 5000 pacotes por

segundo.

d) CAMADA 4 ou mais...

- DHCP relay; Wire-Speed; B-RAS; QoS; Portal de serviços.

- SNMP, Firewall, VPN, VoIP, PAP, CHAP

34