ERRATA

arquivos do sistema operacional Windows. Parte superior do formulário

Apostila exercícios INSS - Vol I

16. No Word 2010, na guia Revisão, é possível acionar os grupos...

17. Uma forma otimizada de adicionar uma linha ou

coluna em uma tabela no Word...

Leia-se:

15. Um bibliotecário usando o LibreOffice Writer

4.2.2.1, em sua configuração padrão e em português, precisa redigir um documento com limitação de caracteres,

de modo que necessita saber quantos caracteres foram

digitados. A opção a ser usada é a Contagem de palavras

do menu Ferramentas que verifica o número de palavras,

o número de caracteres digitados incluindo espaços e

também o número de caracteres excluindo espaços.

16. O atalho CTRL + I tem a mesma função tanto no

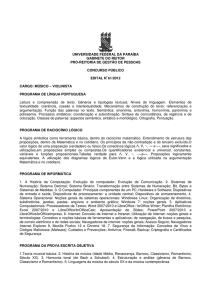

Microsoft Word 2013 quanto no LibreOffice Writer. CERTO

17. O LibreOffice é uma suíte de escritório livre,

criada para ser executada exclusivamente no ambiente

Linux e oferecer todas as funções esperadas de uma suíte profissional: editor de textos, planilha, apresentação,

editor de desenhos e banco de dados.Parte superior do

formulário

Na página 44, onde se lê:

18. Por padrão, quando o Word é aberto, a primeira

tela mostrada...

19.Um novo recurso do Word é o Modo de Leitura,

disponível no menu Exibição, que permite...

20. No PowerPoint, uma apresentação pode ser

executada automaticamente...

21. Ao se clicar a célula D3, e, em seguida, se pressionar a tecla...

22.Os números 18 e 24 aparecerão, respectivamente, nas células E2 e E3, ao final da seguinte sequência...

23. O procedimento sucessivo de se clicar a célula

E2, digitar a sequência de caracteres =B2=C2+D2/3...

24. Ao se selcionar s células B3, C3 e D3 e se clilcar,

em seguida, o botão...

25. No Excel, um banco de dados pode ser criado

porque existe uma opção de importação e exportação de

dados...

27. Para se calcular a média aritmética dos valores

contidos na células A1, B2 e C2, colocando-se o resultado...

Leia-se:

18. Para se copiar a planilha em um relatório em

edição no LibreOffice Writer ou em uma apresentação no

LibreOffice Impress, é suficiente selecioná-la, pressionar

simultaneamente as teclas CTRL + C, clicar o local onde

se deseja apresentá-la, clicar Editar e, em seguida, clicar

Colar.

19. Os arquivos criados no LibreOffice Calc não estão sujeitos à contaminação por vírus, mais frequente em

Considerando

a

figura

acima, que apresenta uma planilha em edição no LibreOffice Calc, julgue os itens a seguir. A média da coluna Hoje da planilha pode ser calculada

usando-se a seguinte fórmula: =MÉDIA(D4;D7).

21. Para se calcular a média aritmética dos valores

contidos nas células A2, B2 e C2, colocando-se o resultado na célula D2, é suficiente clicar sobre a célula D2, digitar =(A2+B2+C2)/3 e, em seguida, teclar < Enter >

22. No BrOffice Calc 3 existe uma funcionalidade que possibilita comparar versões de um documento

identificando as diferenças entre elas, sendo possível

verificar as inserções e exclusões de passagens de texto.

23. No LibreOffice Calc, é possível salvar as planilhas em formato ODS ou XLS, sendo possível, ainda, sem

a necessidade de instalação de componentes adicionais,

exportar a planilha em formato PDF.

24. - No aplicativo LibreOffice Calc, o valor da

célula A2 poderá ser testado utilizando-se a função

=SE(A2>1000;A2*0,15;A2*0,05); se o referido valor for

maior que 1.000, deverá ser multiplicado por 0,05.

25. No LibreOffice, o documento ODT, do Writer, e o

ODS, do Calc, podem apresentar dois níveis de segurança

com senha: um nível para a senha de abertura de arquivo, que permite impedir a leitura de seu conteúdo; o outro

para a senha de edição, que permite proteger o arquivo

de modificações realizadas por pessoas não autorizadas.

Essa funcionalidade permite, ainda, atribuir o direito de

edição a determinado grupo de pessoas e apenas o de leitura aos demais usuários.

27. Um usuário de computador observou que, ao

conectar um pendrive no computador, os arquivos dopendrive foram transformados em atalhos, não conseguindo acessar os arquivos originalmente armazenados.

Esse sintoma é característico de um malware do tipo:

Vírus

Na página 45, onde se lê:

41.Na hierarquia da computação em nuvem, o nível

mais baixo é o PaaS (Platform-as-a-Service)...

42. A computação na nuvem permite ao usuário

alocar recursos de forma...

Leia-se:

41. Ferramentas antimalware, como os antivírus,

www.focusconcursos .com.br

1

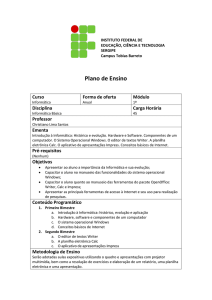

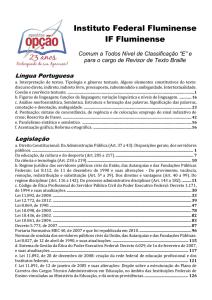

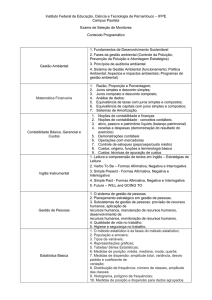

Noções de Informática

está...

Na página 43, onde se lê:

15. O pacote de idiomas do Microsoft Office 2010

procuram detectar, anular ou remover os códigos maliciosos de um computador. Para que estas ferramentas

possam atuar preventivamente, diversos cuidados devem ser tomados, por exemplo: evitar executar simultaneamente diferentes programas antimalware, pois

eles podem entrar em conflito, afetar o desempenho do

computador e interferir na capacidade de detecção um do

outro.

42. Atualmente Segurança Virtual é um dos temas

mais abordados, visto que praticamente tudo do mundo

atual está armazenado em nossos computadores: transações bancárias, dados pessoais, arquivos confidenciais, entre outros. Uma das preocupações da Segurança

Virtual, portanto, é o famoso vírus. Um Vírus: É um programa capaz de se propagar automaticamente pelas

redes.

Noções de Informática

2

Na página 46, onde se lê:

43. Em uma pesquisa na Internet por meio do sítio

de busca Google, caso a frase associada..

45.O Facebook, além de ser uma rede social e um

abiente para a troca livre de informações...

54. Ao se aplicar um clique duplo em algum lugar da

primeira linha de texto e clicar o botão...

55. Ao se aplicar um clique triplo em qualquer

lugar de uma das linhas do texto, todo o parágrafo

correspondente...

56. Em um documento em edição no Microsoft

Word 2013, é possível localizar o termo SOLDADO...

Leia-se:

43. A grande concorrência existente no mercado

de navegadores web promoveu o desenvolvimento de

diversos novos recursos. Um recurso que ficou bastante evidente com os últimos acontecimentos e os debates

sobre segurança e privacidade digital foi o de navegação

anônima ou privada. Ao utilizar esse modo, o histórico de

navegação não será salvo pelo navegador.

45. No Windows 7, a partir da sua configuração

padrão, na sua instalação serão criados, por padrão, 4

Bibliotecas,que são: Documentos, Músicas, Fotos e Vídeos.

54. João estava fazendo uma arrumação nas suas

pastas e arquivos do Windows 7 quando decidiu arrastar o arquivo A para uma pasta P (drag&drop). Meio distraído, João efetuou a operação, mas, assim que “soltou”

o arquivo, percebeu que havia soltado na pasta errada, e

João não lembrava qual. João tem muitas pastas em seu

computador, todas com muitos arquivos.

A forma mais rápida e prática para João trazer o

arquivo de volta para sua pasta original é: digitar <ctrl> z

para “desfazer” a operação de drag&drop;

55. No MS-Windows 7, a partir da sua configuração

padrão, a tecla que permite capturar uma tela inteira e copiá-la para a Área de Transferência é PrtScn (em alguns

teclados, PrtScn pode aparecer como PRTSC, PRTSCN,

Print Screen, ou uma abreviação similar). Em vez de capturar uma Tela inteira, é possível capturar apenas uma

janela ativa usando o conjunto de teclas Alt + PrtScn

56. A Central de Facilidade de Acesso é um local

central que o usuário pode usar para definir as configurações e os programas de acessibilidade disponíveis no

Windows 7.

Embora haja diversos recursos disponíveis na

Central de Facilidade de Acesso, o Windows 7 NÃO oferece o programa Teclado Virtual, que permite o uso do

mouse ou de outro dispositivo para interagir com um teclado exibido na tela.

Na página 47, onde se lê:

57. Para se utilizar o recurso de zoom do Micrsoft

Word 2013, deve-se...

58. Para ordenar, por data, os registros inseridos

na planilha, é suficiente selecionar a coluna data...

59. Para se selecionar as células de B1 a E1, é suficiente realizar a seguinte sequência...

60. se o usuário clicar a célula F2, digitar =$B2+D$3

e, em seguida teclar...

61. Ao se selecionar o texto dentro de um retângulo

tracejado, trocar o número 32, na ferramenta...

62. Para se salvar o arquivos em edição e fechar o

programa...

63. Para se aumentar o espaçamento entre as linhas do texto da apresentação, é...

64. É possível se alterar a orientação (de horizontal para vertical) do texto que está dentro do retângulo

tracejado...

65. Caso a planilha cima apresentada seja copida e

colada em um texto em edição no BrOffice Writer...

66. Na planilha acima apresenada, para se preencheremas células da coluna C com valores calculados...

67. Uma cópia do arquivo da planilha pode ser armazeada mediante a utilização do recurso...

68. No BrOffice Calc, ao se selecionaru ma célula e,

em seguida, pressionar simultaneamente as teclas...

73. O armazenamento de arquivos no modelo de

computação em nuvem (cloud computing) é um recuso

moderno...

75. As redes sociais têm o tamanho padrão de medidas para imagens, o que facilita a criação, pois...

Leia-se:

57. No MS Windows 7, quando um aplicativo “congela” e passa a não responder comandos que usualmente

aceita, uma boa saída é finalizá-lo por meio do do Prompt

de Comando.

58. Ao selecionar a opção Histórico existente no

diálogo Excluir Histórico de Navegação do MS Internet

Explorer, o usuário deseja excluir: os arquivos que contêm informações sobre suas atividades de navegação

59. Quando se recebe um arquivo, seja por meio de

um download da Internet ou anexo de e-mail, é preciso

muita atenção à sua extensão antes de abri-lo. No âmbito do MS Windows, uma extensão de arquivo potencialmente perigosa é: .WAV

60. Thiago precisa recuperar um arquivo, mas

não lembra em que pasta ele se encontra. Para tentar

localizar esse arquivo por meio do recurso de busca do

Windows, o que NÃO ajuda é: saber se o arquivo é uma

www.focusconcursos .com.br

61. Por questões de segurança, os programas de

correio eletrônico em uma intranet não possuem recursos que permitem acessar os protocolos de e-maillocalizados em servidores na Internet. Se esses programas

estiverem instalados no notebook de empregado de uma

organização, conectado à Internet, ele não acessará os

servidores de e-mail da organização.

62. Caso um usuário deseje salvar um arquivo

como modelo de texto do LibreOffice Writer, o arquivo

será criado com a extensão ODF.

63. O termo “malware” pode ser entendido como

um software destinado a infiltrar-se em um sistema de

computador alheio de forma ilícita, com o intuito de causar alguns danos, alterações ou roubo de informações

(confidenciais ou não).

64. Considerando-se que numa planilha do

LibreOffice tenhamos na célula A1 o valor 15, na célula A2

o valor 3 e na célula A3 o valor 9. O resultado da fórmula

=(A1*A2)/A3-3 será 2.

65. No Windows 7, uma das opções de configuração

que pode ser definida para a Lixeira é fazer que um arquivo apagado por um usuário seja imediatamente excluído

do sistema, eliminando-se, dessa forma, o envio desse

arquivo à Lixeira.

PuTTY permitem que os usuários acessem um computador com o sistema...

Leia-se:

91. Os phishings, usados para aplicar golpes contra

usuários de computadores, são enviados exclusivamente por meio de emails. Os navegadores, contudo, têm ferramentas que, algumas vezes, identificam esses golpes.

92. Em uma planilha eletrônica do LibreOffice, preenchendo-se qualquer valor numérico nas células B3 e

B4, o resultado da fórmula =SE(B3>SOMA(B3:B4), OK, NC)

será sempre NC.

93. No Windows 7 e nos softwares do Microsoft

Office, o atalho composto pelas teclas ALT + TAB é muito

utilizado para alternar entre janelas de aplicativos abertos no computador, independentemente de serem ou não

da suíte MSOffice

95. As intranets surgiram antes da Internet, em

uma época em que não havia rede de longo alcance, mas

apenas redes locais que se conectavam por meio de linhas telefônicas.

66. Um técnico abriu duas janelas, uma ao lado da

outra, na área de trabalho do Windows 7, em português.

A janela da esquerda contém os arquivos e pastas de um

pen-drive e a janela da direita, os arquivos e pastas de

uma partição do HD. Usando o método arrastar e soltar, o

técnico arrastou um arquivo da janela da esquerda para a

janela da direita. Neste caso, o arquivo será movido

67. O LibreOffice permite que os programas sejam

utilizados de forma integrada, ou seja, é possível incluir

uma planilha em um documento ou uma imagem em

uma apresentação de eslaides.

68. Recomenda-se utilizar antivírus para evitar

phishing-scam , um tipo de golpe no qual se tenta obter

dados pessoais e financeiros de um usuário.

73. As ferramentas de antivírus que realizam a verificação do tipo heurística detectam somente vírus já

conhecidos, o que reduz a ocorrência de falsos positivos.

75. Funcionalidades disponibilizadas no Mozilla

Thunderbird possibilitam mover uma mensagem da caixa de entrada de uma conta para uma pasta localizada

em outra conta.

Na página 49, onde se lê:

91. Replicar documento em pendrive consiste em

procedimento de becape...

92. O armazenamento do arquivo de dados no computador e na nuvem...

93. Manter arquivos importantes armazenados em

diretórios fisicamente...

95. Funcionalidades disponibilizadas no aplicativo

www.focusconcursos .com.br

3

Noções de Informática

cópia de algum outro arquivo;

Noções de Informática

4

www.focusconcursos .com.br

Noções de Informática

5

www.focusconcursos .com.br

Noções de Informática

6

www.focusconcursos .com.br

Noções de Informática

7

www.focusconcursos .com.br

Noções de Informática

8

www.focusconcursos .com.br

Noções de Informática

9

www.focusconcursos .com.br

Noções de Informática

10

www.focusconcursos .com.br

Noções de Informática

11

www.focusconcursos .com.br

Noções de Informática

12

www.focusconcursos .com.br