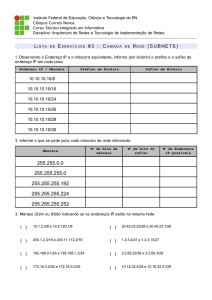

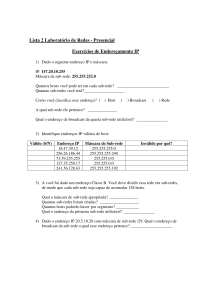

Utilização do PIX Firewall no CDTN

Características da rede e do firewall

• Aproximadamente 500 máquinas nas redes

internas, espalhadas por diversos prédios

• Segmentação dos endereços (plano de

endereçamento com uma sub-rede por prédio)

• Firewall Cisco PIX 515:

64 MB RAM, 16 MB flash, Pentium 200 MHz, 6

interfaces ethernet

Licença VPN DES

Capacidade de tráfego de 146 Mbps

OS versão 6.22

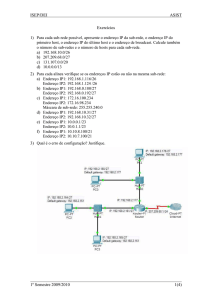

Situação até 2001

filtros de pacotes com política

permite tudo que não é

explícitamente proibido

sub-rede 1

200.17.181.0

Internet

roteador

4500

sub-rede 2

200.131.27.0

Configuração do roteador como firewall

(situação até início de 2002)

f iltros de pacotes com

política proíbe tudo que não

é explícitamente permitido

configuração de segurança

do roteador

sub-rede 1

200.17.181.0

Internet

roteador

4500

sub-rede 2

200.131.27.0

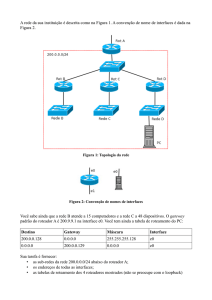

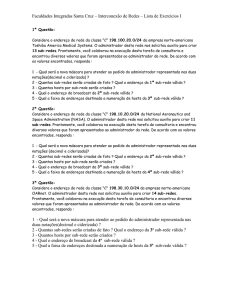

Planejamento da instalação do firewall

• Processo do instalação em passos para

minimizar o tempo de parada da rede e

reduzir riscos (04 passos)

• Plano de numeração IP utilizando

endereçamento com IPs privativos (RFC1918)

e NAT para acesso externo

• NAT n-1 com um endereço de NAT por subrede

• Teste da configuração do PIX em laboratório

Passo 1:

Introdução dos endereços privativos fazendo

NAT no roteador

filtros de pacotes com

política proíbe tudo que não

é explícitamente permitido

configuração de segurança

do roteador

NAT n-1, um endereço para

de NAT para toda a rede

sub-rede 1

endereço privativo

(RFC1918)

Internet

roteador

4500

sub-rede 2

endereço privativo

(RFC1918)

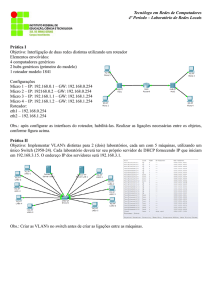

Passo 2:

Instalação do PIX mantendo a topologia

original

sub-rede 1

sub-rede 2

filtros de pacotes com política

permite tudo que não é

explícitamente proibido

configuração de segurança do

roteador

firewall com política proibe

tudo que não é explícitamnte

permitido

NAT n-1 por sub-rede

rede privativa

CNEN

Internet

roteador

4500

DMZ

200.17.181.0

Passo 3:

Implementação da rede CPD

sub-rede 1

sub-rede 2

rede privativa

CNEN

Internet

roteador

4500

PIX

DMZ

200.17.181.0

CPD

Passo 4:

Segmentação das redes 1 e 2 com um switch-router

sub-redes de usuários

rede privativa

CNEN

Internet

roteador

4500

DMZ

200.17.181.0

CPD

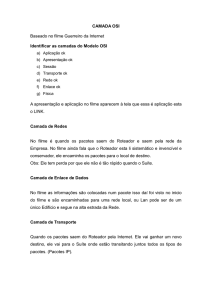

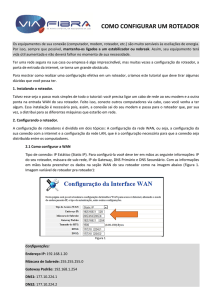

Facilidades básicas utilizadas

• Filtros de pacotes com estado

• NAT estático

• NAT dinâmico

• Anti-spoofing

• Interface gráfica via browser

• Backup de configuração via TFTP

• LOGs

Interface gráfica

Facilidades adicionais utilizadas

• Gateways de aplicação

• Acesso através de SSH

• Sincronização de relógio via NTP

• Monitoração via SNMP

Linha de comando através de SSH

Outras facilidades que poderão ser utilizadas

• VPNs (IPSec)

• Função de IDS básico

• Autenticação via TACACS/RADIUS

• Multicast

• Filtragem de URLs

• Failover (redundância)

Avaliação - dificuldades

• Falta de treinamento

• Configuração inicial trabalhosa

• Interface gráfica precisa ser melhorada

• Problemas com xdmcp

Avaliação – pontos positivos

• Integração hardware/software

• Confiabilidade

• Linha de comando semelhante à dos

roteadores

• Gateways de aplicação (smtp, http, ftp, etc.)

• Interface gráfica via browser com SSL (ajuda

muito nas listas de acesso)

• Facilidade/custo de atualização do sistema

operacional

Obrigado !

Dênio Teixeira Silva

(31) 3499-3329

[email protected]