Sistemas Operacionais

Capítulo 1 – Introdução

1.1 O Que é Um Sistema Operacional?

Mesmo que os usuários já tenham certa experiência em Sistemas Operacionais, é difícil dar-lhes

uma idéia precisa do que é um Sistema Operacional (SO). Parte do problema vem do fato do Sistema

Operacional realizar duas funções que não possuem nenhuma relação uma com a outra, e dependendo

de quem está tentando passar a idéia, poderá dar ênfase maior a uma ou outra função. Essas funções

estão descritas a seguir.

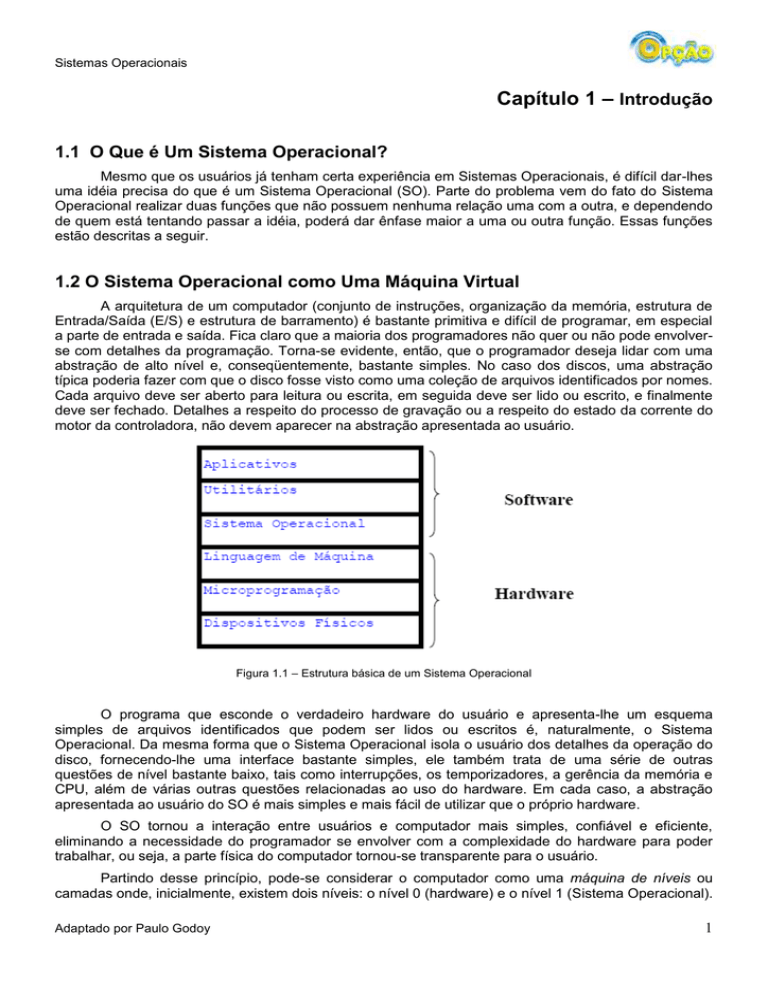

1.2 O Sistema Operacional como Uma Máquina Virtual

A arquitetura de um computador (conjunto de instruções, organização da memória, estrutura de

Entrada/Saída (E/S) e estrutura de barramento) é bastante primitiva e difícil de programar, em especial

a parte de entrada e saída. Fica claro que a maioria dos programadores não quer ou não pode envolverse com detalhes da programação. Torna-se evidente, então, que o programador deseja lidar com uma

abstração de alto nível e, conseqüentemente, bastante simples. No caso dos discos, uma abstração

típica poderia fazer com que o disco fosse visto como uma coleção de arquivos identificados por nomes.

Cada arquivo deve ser aberto para leitura ou escrita, em seguida deve ser lido ou escrito, e finalmente

deve ser fechado. Detalhes a respeito do processo de gravação ou a respeito do estado da corrente do

motor da controladora, não devem aparecer na abstração apresentada ao usuário.

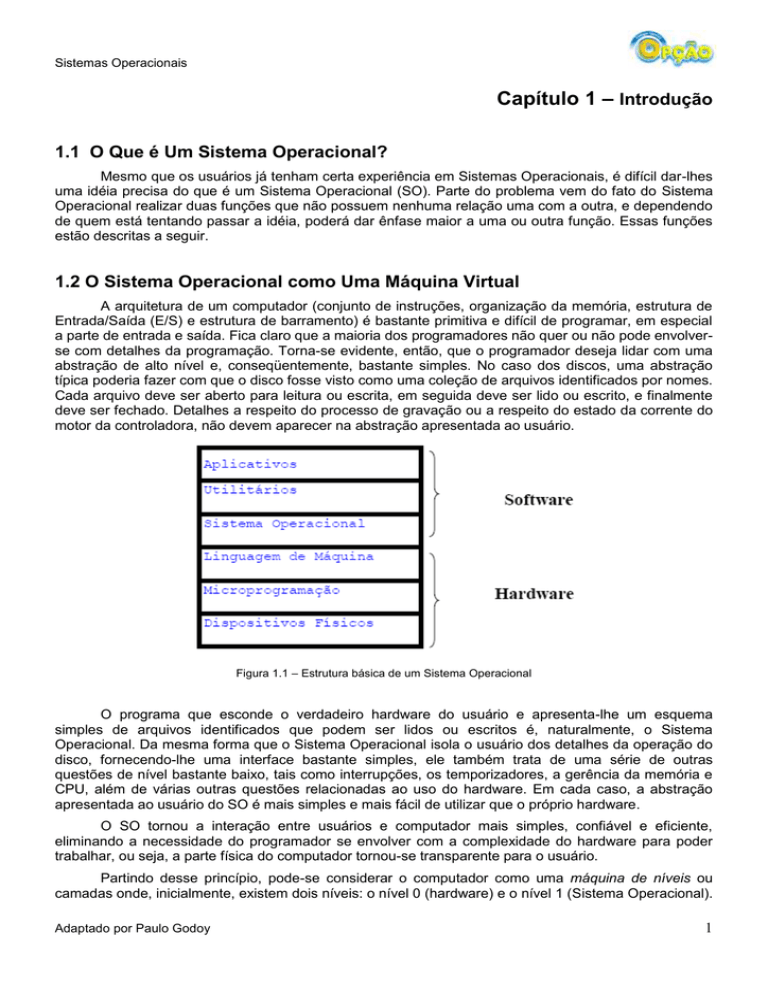

Figura 1.1 – Estrutura básica de um Sistema Operacional

O programa que esconde o verdadeiro hardware do usuário e apresenta-lhe um esquema

simples de arquivos identificados que podem ser lidos ou escritos é, naturalmente, o Sistema

Operacional. Da mesma forma que o Sistema Operacional isola o usuário dos detalhes da operação do

disco, fornecendo-lhe uma interface bastante simples, ele também trata de uma série de outras

questões de nível bastante baixo, tais como interrupções, os temporizadores, a gerência da memória e

CPU, além de várias outras questões relacionadas ao uso do hardware. Em cada caso, a abstração

apresentada ao usuário do SO é mais simples e mais fácil de utilizar que o próprio hardware.

O SO tornou a interação entre usuários e computador mais simples, confiável e eficiente,

eliminando a necessidade do programador se envolver com a complexidade do hardware para poder

trabalhar, ou seja, a parte física do computador tornou-se transparente para o usuário.

Partindo desse princípio, pode-se considerar o computador como uma máquina de níveis ou

camadas onde, inicialmente, existem dois níveis: o nível 0 (hardware) e o nível 1 (Sistema Operacional).

Adaptado por Paulo Godoy

1

Sistemas Operacionais

De forma simplificada, uma boa parte dos computadores possui a estrutura mostrada na Figura 1.1,

podendo conter mais ou menos camadas, para adequar o usuário às suas diversas aplicações.

Neste aspecto, a função do Sistema Operacional é a de apresentar ao usuário uma máquina

virtual equivalente ao hardware, porém muito mais simples de programar.

1.3 O Sistema Operacional Visto como Um Gerente de Recursos

O conceito de Sistema Operacional como fornecedor de uma interface conveniente para seus

usuários é uma visão top-down. Uma visão alternativa, bottom-up, mostra o SO como um gerente dos

recursos de hardware disponíveis na máquina. Os computadores modernos são compostos de

processadores, memórias, temporizadores, discos, dispositivos de fita magnética, interface de rede e

dispositivos de E/S, tais como scanners, câmeras digitais e impressoras. Na visão alternativa, a função

do Sistema Operacional é a de fornecer um esquema de alocação dos processadores, das memórias e

dos dispositivos de Entrada/ Saída entre os vários processos que competem pela utilização de tais

recursos.

Imagine o que poderia acontecer se três processos, executando em um dado computador,

resolvessem imprimir suas saídas simultaneamente na mesma impressora. As três primeiras linhas da

listagem poderiam ser do processo 1, as seguintes do processo 2, e assim por diante, alternadamente,

até que os três terminassem a impressão. Fica claro que tal situação não é admissível em nenhum

sistema computacional. O Sistema Operacional tem por função colocar ordem nestes casos,

armazenando em disco todas as saídas destinadas à impressora, durante a execução dos processos.

Quando um dos processos termine sua execução, o SO copia sua saída do disco para a impressora,

enquanto os demais continuam a executar e, eventualmente, a gerar saída no arquivo em disco.

No caso do computador possuir múltiplos usuários, a necessidade de gerência e proteção da

memória, dos dispositivos de Entrada/ Saída e dos demais recursos do sistema fica ainda mais

aparente. Tal necessidade vem do fato de ser freqüentemente necessário aos usuários fazer o

compartilhamento de recursos relativamente caros, como é o caso das impressoras a laser. Além das

questões econômicas, é comum, entre usuários que trabalham juntos no mesmo sistema, a

necessidade de compartilhar informações.

Esta outra visão da função de um Sistema Operacional mostra que sua tarefa principal é a de

gerenciar os usuários no uso de recursos da máquina, contabilizando o tempo de uso de cada um e

garantindo o acesso ordenado dos usuários a recursos, por meio da mediação dos conflitos entre as

requisições dos diversos processos do sistema.

Exercícios – Capítulo 1

1) O que significa a arquitetura de um computador?

2) O que o Sistema Operacional, tenta da melhor forma possível, esconder do usuário?

3) Quais são as tarefas de nível baixo que o Sistema operacional também realiza?

4) Explique quais as vantagens de visualizar o SO como uma máquina virtual.

5) Desde o ponto de vista de um gerente de recursos qual é a função principal de um SO.

6) Comente como o SO lida quando mais de um usuário fazem uso de um mesmo computador.

7) Qual Sistema Operacional você utiliza no seu computador, descreva as características principais

de Hardware da sua máquina, tais como, quantidade de memória, espaço no disco rígido,

velocidade de processamento, tipo de processador, periféricos, etc.

Adaptado por Paulo Godoy

2

Sistemas Operacionais

Capítulo 2 – Evolução dos Sistemas Operacionais

2.1 Introdução

Uma boa maneira de se compreender um SO é acompanhando a sua evolução através dos

últimos anos. Assim, pode-se entender o porquê de determinadas características, como e quando estas

foram incorporadas.

Sistema Operacional e arquitetura de computadores influenciaram-se mutuamente. O SO surgiu

da necessidade de aproveitamento do hardware. Em determinados momentos, alterações no hardware

foram necessárias para facilitar o projeto de um determinado SO. O surgimento de novas facilidades de

hardware propiciou melhor desenvolvimento de SOs, mais complexos e eficientes. A Figura 2.1 mostra

a relação da evolução de software e hardware.

2.2 Os primeiros Sistemas Operacionais

A evolução dos SOs está, em grande parte, relacionada ao desenvolvimento de equipamentos

cada vez mais velozes, compactos e de custos baixos, e à necessidade de aproveitamento e controle

desses recursos. Neste histórico a evolução é dividida em fases, onde são destacadas, em cada uma,

suas principais características de hardware e de software.

Figura 2.1 – Relação da Evolução do Software e Hardware.

2.2 Os primeiros Sistemas Operacionais

A evolução dos SOs está, em grande parte, relacionada ao desenvolvimento de equipamentos

cada vez mais velozes, compactos e de custos baixos, e à necessidade de aproveitamento e controle

desses recursos. Neste histórico a evolução é dividida em fases, onde são destacadas, em cada uma,

suas principais características de hardware e de software.

2.2.1 Primeira fase (1945-1955)

Os primeiros computadores digitais surgiram na II Guerra Mundial. Eles eram formados por

milhares de válvulas e ocupavam áreas enormes, sendo de funcionamento lento e não confiável.

Adaptado por Paulo Godoy

3

Sistemas Operacionais

O primeiro computador digital de propósito geral foi o ENIAC (Eletronic Numerical Integration and

Computer). Sua estrutura possuía válvulas, capacitores, resistores. Pesava 30 toneladas e realizava 5

mil adições por segundo. Para trabalhar nessas máquinas, era necessário conhecer profundamente o

funcionamento do hardware, pois a programação era feita em painéis, por meio de fios, e em linguagem

de máquina. Existia um grupo de pessoas que projetava, construía, programava, operava e realiza a

manutenção nestes computadores. Nesta fase não existia o conceito de Sistema Operacional e nem de

linguagem de programação.

2.2.2 Segunda Fase (1956-1965)

A criação do transistor e das memórias magnéticas contribui para o enorme avanço dos

computadores da época. O transistor permitiu o aumento da velocidade e da confiabilidade do

processamento, e as memórias magnéticas permitiram o acesso mais rápido aos dados, maior

capacidade de armazenamento e computadores menores.

Com o surgimento das primeiras linguagens de programação, como Assembly e Fortran, os

programas deixaram de ser feitos diretamente no hardware, o que facilitou o processo de

desenvolvimento de programas. Os primeiros Sistemas Operacionais surgiram, justamente, para tentar

automatizar as tarefas manuais até então utilizadas.

O uso individual do computador (conceito de open shop) era pouco produtivo, pois a entrada de

programas constituía uma etapa muito lenta e demorada que, na prática, representava o computador

parado.

Para otimizar a entrada de programas, surgiram as máquinas leitoras de cartão perfurado que

aceleravam muito a entrada de dados. Os programadores deveriam então escrever seus programas e

transcreve-los em cartão perfurados. Cada programa e seus respectivos dados eram organizados em

conjuntos denominados jobs que poderiam ser processados da seguinte forma.

Os vários jobs de diferentes usuários eram lidos por um computador, como o IBM 1401, que

gravava os dados em uma fita magnética. Depois de aproximadamente 1 hora de coleta do lote de jobs,

a fita era rebobinada e levada por um operador (pessoa) para a sala de máquina. Na sala de máquina,

estava o computador que era adequado para cálculos numéricos, como o IBM 7094. Este computador

era mais caro do que o 1401. O operador, então, montava a fita magnética em um drive de fita de

entrada e carregava um programa (o ancestral dos SOs de hoje) no 7094, o qual lia o primeiro job da

fita, o executava e a saída era escrita em uma segunda fita (drive de saída). Depois de cada job ter

terminado, o SO lia o próximo job e o executava. Depois de todo o lote de jobs ter sido lido e executado,

o operador levava a fita de saída para um outro computador 1401 o qual imprimia as saídas dos jobs. A

Figura 2.2 ilustra o processo descrito.

Figura 2.2 – Um Sistema de Processamento em Lote (Batch). Imp = Impressora.

Apesar da natureza seqüencial do processamento, para os usuários era como se um lote de jobs

fosse processado a cada vez, originando o termo Processamento em Lote (Batch Processing). Com

o Processamento Batch, um grupo de programas era submetido de uma só vez, o que diminuía o tempo

existente entre a execução dos programas, permitindo o melhor uso do processador.

Adaptado por Paulo Godoy

4

Sistemas Operacionais

Os SOs passaram e ter seu próprio conjunto de rotinas para operações de Entrada/Saída

(Input/Output Control System – IOCS), o que veio a facilitar bastante o processo de programação. O

IOCS eliminou a necessidade dos programadores desenvolverem suas próprias rotinas de

leitura/gravação para cada dispositivo periférico. Importantes avanços, em nível de hardware, foram

implementados no final dessa fase, principalmente na linha 7094 da IBM. Entre eles, destaca-se o

conceito de canal, que veio permitir a transferência de dados entre dispositivos de E/S e memória

principal de forma independente da CPU.

2.2.3 Terceira Fase (1966-1980)

Com o uso de circuitos integrados (CIs) e, posteriormente, dos microprocessadores, foi possível

viabilizar e difundir o uso de sistemas computacionais por empresas. Em 1964, a IBM lançou a Série

360. Esse lançamento introduziu umA linha de computadores pequena, poderosa e compatível. Para

essa série, foi desenvolvido o sistema operacional OS/360, que introduziu novas técnicas, utilizadas até

hoje.

Um dos principais avanços desta fase foi a utilização da multiprogramação. Segundo Deitel,

“multiprogramação é quando vários jobs estão na memória principal simultaneamente, enquanto o

processador é chaveado de um job para outro job, fazendo-os avançarem enquanto os dispositivos

periféricos são mantidos em uso quase constante”.

Enquanto o processamento chamado científico era muito bem atendido pelo Processamento em

Lote comum, o mesmo não acontecia com o processamento dito comercial. No processamento

científico, ocorre a execução de grande quantidade de cálculos com quantidade relativamente pequena

de dados, mantendo o processador ocupado na maior parte do tempo. O tempo gasto com operações

de entrada/Saída era insignificante; eis então o fato deste comportamento ser chamado CPU Bounded.

Já no processamento comercial, o processador permanece bastante ocioso dado que os

cálculos são relativamente simples, em comparação com o processamento científico, e o uso de

operações de Entrada/Saída é freqüente, devido à quantidade de dados a ser processada. Este

comportamento é conhecido como I/O (E/S) Bounded.

A multiprogramação permitiu uma solução para o problema da ociosidade do processador por

meio da divisão da memória em partes, denominadas partições, onde em cada divisão um job poderia

ser mantido, conforme mostrado na Figura 2.3.

Figura 2.3 – Um sistema multiprogramado com 3 jobs na memória.

Na Figura 2.3, se o Job 1 solicitasse uma operação de E/S e estivesse esperando-a terminar, o

processador poderia então ser chaveado para executar o Job 2, por exemplo. Se vários jobs fossem

mantidos na memória de uma vez, a CPU permaneceria ocupada o suficiente para compensar o tempo

das operações mais lentas de Entrada/Saída.

Adaptado por Paulo Godoy

5

Sistemas Operacionais

A utilização de fitas magnéticas obrigava o processamento a ser estritamente seqüencial, ou

seja, o primeiro programa a ser gravado na fita era o primeiro a ser processado. Assim, se um programa

que levasse várias horas antecedesse pequenos programas seus tempos de resposta ficariam

comprometidos. Com o surgimento de dispositivos de acesso direto, como os discos, foi possível

escolher os programas a serem executados, realizando o escalonamento de tarefas. Isto permitia a

alteração na ordem de execução das tarefas, tornando o Processamento em Lote mais eficiente.

Outra técnica presente nesta geração foi a técnica de spooling (simultaneous peripheral

operation on-line), isto é, a habilidade de certos SOs em ler novos jobs de cartões ou fitas

armazenando-os em uma área temporária do disco rígido interno, para uso posterior quando uma

partição de memória fosse liberada.

Um exemplo dessa técnica nos dias atuais ocorre quando impressoras são utilizadas. No

momento em que um comando de impressão é executado por um programa, as informações que serão

impressas são gravadas em um arquivo em disco (arquivo de spool), para ser impresso posteriormente

pelo sistema. Essa técnica permite um maior grau de compartilhamento na utilização de impressora.

Apesar destas novas técnicas, os sistemas da época operavam basicamente em lote, com

multiprogramação. Assim, enquanto satisfaziam as necessidades mais comuns de processamento

comercial e científico, não ofereciam boas condições para o desenvolvimento de novos programas. Em

um sistema em lote, a correção de um problema simples de sintaxe poderia levar horas devido à rotina

imposta: preparação dos cartões, submissão do job no próximo lote e a retirada dos resultados várias

horas ou até mesmo dias depois.

Associar a isto a limitação que ainda existia na comunicação de usuários com a máquina e,

também, o problema de monopólio de CPU por parte de programas que tomam muito tempo de

processamento e realizam relativamente poucas operações de E/S como, por exemplo, os programas

científicos. Tais problemas motivaram o surgimento de uma variação de multiprogramação chamada

sistemas de tempo compartilhado (timesharing systems). Os sistemas de tempo compartilhado

permitiam a interação de vários usuários com o sistema, basicamente por meio de terminais de vídeo.

Devido a essa característica, eles ficaram também conhecidos como sistemas on-line.

O computador poderia, então, ser usado por vários usuários ao mesmo tempo, por meio de

pseudoparalelismo. O pseudoparalelismo poderia ser obtido com o chaveamento do processador entre

vários processos que poderiam atender aos usuários. A idéia central era dividir o poder computacional

do computador entre seus diversos usuários, passando a impressão de que o computador estava

totalmente disponível para cada usuário, embora isto não fosse verdade.

Nos sistemas de tempo compartilhado, o tempo do processador era dividido em pequenos

intervalos denominados quanta de tempo ou fatia de tempo (time-slice). A idéia consiste em dar uma

fatia de tempo para cada programa em execução, tirando o direito de uso da CPU obedecendo as duas

condições básicas abaixo:

a) Se esgotar sua fatia de tempo, ele será transferido para uma Fila de Prontos;

b) Se o programa necessitar de um recurso externo durante a execução, ele será transferido

para uma Fila de Suspensos.

A Figura 2.4 mostra uma possível situação em um sistema de tempo compartilhado com Pn

processos.

Figura 2.4 – Exemplo de sistema de tempo compartilhado.

Adaptado por Paulo Godoy

6

Sistemas Operacionais

Nos sistemas de tempo compartilhado, o controle da execução dos programas é feita

interativamente e ocorre a eliminação do monopólio sobre a CPU da multiprogramação, realizando uma

distribuição mais justa do tempo de uso do processador.

Outro fato importante nessa fase foi o surgimento do sistema operacional UNIX (1969).

Concebido inicialmente em um minicomputador PDP-7, baseado no sistema MULTICS (Multiplexed

Information and Computing Service), o Unix foi depois escrito em uma linguagem de alto nível

(Linguagem C). O Unix tornou-se conhecido por sua portabilidade, pois era mais fácil modificar o código

do sistema Unix para implementá-lo em um novo computador do que escrever um novo Sistema

Operacional.

No final dessa fase, com a evolução dos microprocessadores, surgiram os primeiros

microcomputadores, muito mais baratos que qualquer um dos computadores até então comercializados.

Entre eles, destaca-se os micros de 8 bits da Apple e o Sistema Operacional CP/M (Control Program

Monitor).

2.2.4 - Quarta Fase (1981-1990)

A integração em larga escala (Large Scale Integration – LSI) e integração em muito larga escala

(Very Large Scale Integration – VLSI) levaram adiante o projeto de miniaturização e barateamento dos

equipamentos. Os mini e superminicomputadores se firmaram no mercado e os microcomputadores

ganharam um grande impulso.

Nesse quadro, surgiram os microcomputadores (PersonalComputer - PC) de 16 bits da IBM e o

Sistema Operacional da Microsoft MS-DOS, criando a filosofia dos computadores pessoais. Na área dos

minis e superminis, ganharam impulsos os sistemas multiusuários, destacando-se sistemas

compatíveis com o Unix (Unix-type). O chip de microprocessador tornou possível para uma pessoa ter o

seu próprio computador pessoal. O mais poderoso dos PCs usados por empresas, universidades e

instalações governamentais eram usualmente denominadas de estações de trabalho (workstations)

que, de fato, eram realmenete PCs com maior capacidade de processamento. Apesar de monousuárias,

elas permitem que se executem diversas tarefas concorrentemente, criando o conceito de multitarefa.

Neste ponto, é importante fazer uma observação sobre os termos multitarefa e sistemas de

tempo compartilhado. O termo tempo compartilhado (time-sharing) está associado aos Mainframes,

computadores grandes, potentes e caros, que possuíam terminais de vídeo, com quase nenhum

processamento, ligados a eles. A idéia era permitir que múltiplos usuários compartilhassem um único

Mainframe, conforme mencionado na seção 2.2.3. Atualmente, existe um conceito mais amplo que veio

a substituir o conceito de Sistemas de Tempo Compartilhado, que é justamente Sistemas Multitarefa.

Uma definição de Multitarefa é: Método em que múltiplas tarefas podem ser executadas,

aparentemente de forma simultânea, em um computador com uma única CPU. Os Sistemas Multitarefas

podem ser divididos em dois tipos: Sistemas Preemptivos e Sistemas Cooperativos. Um Sistema

Operacional Multitarefa Preemptivo contempla justamente as mesmas características dos chamados

sistemas de tempo compartilhado, conforme descrito na seção 2.3.3. deste Capítulo. Exemplos de

Sistemas Multitarefa são o Windows NT, Unix e Linux. Um Sistema Operacional Multitarefa Cooperativo

se caracteriza pelo fato de que o processo que está atualmente de posse da CPU, ou seja, o que está

sendo executado é quem passa o controle da CPU para outros processos. Um exemplo deste tipo de

Sistema Operacional é o Windows 3.1.

É importante perceber que um Sistema Multitarefa Cooperativo não deixa de ser um Sistema de

Tempo Compartilhado. Porém, será adotada a terminologia Sistemas de Tempo Compartilhado para

referenciar os Sistemas Multitarefa Preemptivos. As redes distribuídas (Wide Area Networks – WANs)

se difundiram por todo o mundo, permitindo o acesso a outros sistemas de computação, em locais

distantes. Também foram desenvolvidos inúmeros protocolos de rede como o DECnet da Digital E.C.,

SNA (System Network Architecture) da IBM, e outros de domínio público, como o TCP/IP e o X25.

Surgem as primeiras redes locais (Local Area Networks – LANs) interligando pequenas áreas. Os

softwares de rede passaram a estar intimamente relacionados ao Sistema Operacional e surgem os

Sistemas Operacionais de Rede.

Adaptado por Paulo Godoy

7

Sistemas Operacionais

2.2.5 - Quinta Fase (1991-Atualmente – Alguns autores ainda reconhecem como quinta fase)

Os grandes avanços em termos de hardware, software e telecomunicações no final de século

passado, são uma conseqüência direta da evolução das aplicações, que necessitam cada vez mais de

capacidade de processamento e armazenamento de dados. Sistemas especialistas, sistemas

multimídia, banco de dados distribuídos, inteligência artificial e redes neurais são apenas alguns

exemplos da necessidade cada vez maior de capacidade de processamento.

A evolução da microeletrônica permitirá o desenvolvimento de processadores e memórias cada

vez mais velozes e baratos, além de dispositivos menores, mais rápidos e com maior capacidade de

armazenamento. Os componentes baseados em tecnologia VLSI evoluem rapidamente para o ULSI

(Ultra Large scale Integration).

Tópicos importantes:

- Modificações profundas nas disciplinas de programação no uso de arquiteturas paralelas;

- Processamento distribuído explorado nos Sistemas Operacionais, espalhando funções por vários

processadores (redes);

- Arquitetura cliente-servidor em redes locais passa a ser oferecida em redes distribuídas, permitindo o

acesso a todo tipo de informação, independentemente de onde esteja armazenada.

- Consolidação dos SOs baseados em interfaces gráficas. Novas interfaces homem-máquina serão

utilizadas, como linguagens naturais, sons e imagens.

- Conceitos e implementações só vistos em sistemas considerados de grande porte estão sendo introduzidos

na maioria dos sistemas desktop (Windows, Unix, Linux, etc...).

- Durante o ano de 1991, as primeiras versões (releases) do Sistema Operacional Linux começaram a ser

desenvolvidas por Linus Torvalds, com ajuda de outros desenvolvedores. Desenvolvido para os clones AT

386, 486, o Linux era (é) um sistema tipo Unix (Unix-type) para computadores pessoais e tinha como grande

atrativo, além do fato de ser parecido com o Unix, o fato de ser um Sistema Operacional gratuito. Estima-se

hoje que existam 18 milhões de usuários no Mundo usando Linux.

Exercícios – Capítulo 2

1) Seja o sistema de tempo compartilhado (multitarefa) mostrado a seguir:

Considere os seguintes pontos:

a) a fatia de tempo do sistema é de 10 ms;

b) todos os processos necessitam de mais do que uma fatia de tempo para terminar a sua execução;

c) os processos P2, P4 e P5, ao serem executados pela primeira vez pela CPU, executam até o fim da

fatia de tempo. Não existe prioridade entre quaisquer dos 5 processos mostrados;

d) o processo P1, ao ser executado pela primeira vez pela CPU, necessita de um recurso externo

(operação de E/S) com 3 ms de execução. Esta operação de E/S demorará 2 ms para ser completada;

e) o processo P3, ao ser executado pela primeira vez pela CPU, necessita de um recurso externo

(operação de E/S) com 8 ms de execução. Esta operação de E/S demorará 3 ms para ser completada.

Desconsiderando quaisquer outros tempos envolvidos, associados à mudança de contexto,

mostre a Fila de Prontos, Fila de Suspensos e CPU executando... para os seguintes tempos: 0 ms, 3

ms, 5 ms, 13 ms, 21 ms, 24 ms, 31 ms e 41 ms. Considere o estado mostrado na Figura acima como

sendo em t = 0 ms.

Adaptado por Paulo Godoy

8

Sistemas Operacionais

3 COMO É COMPOSTO O MS-DOS ?

O shell (núcleo) do MS-DOS que realiza a função de inicialização e de ligação entre o

equipamento e os periféricos conectados é constituído de três arquivos:

MSDOS.SYS: gerencia a maior parte das funções do sistema.

IO.SYS: efetua a comunicação de entrada/saída (Input/Output), através dos

periféricos.

COMMAND.COM: interpretador de comandos.

Os arquivos MSDOS.SYS e IO.SYS fazem parte do sistema propriamente dito e ficam

protegidos (são arquivos escondidos).

2.1 Arquivos

O MS-DOS utiliza disquetes e discos para armazenar as informações e programas. Estes

elementos são armazenados sob a forma de Arquivos.

2.1.1 Algumas particularidades sobre arquivo:

cada arquivo deve possuir um nome distinto;

a quantidade de informação que é armazenada pode variar de arquivo para arquivo;

a finalidade da informação armazenada pode ser diversa, daí a existência de diversos tipos de

arquivos (texto, sistema, comandos, etc.).

2.1.2 Nomes de arquivo:

nome não deve ultrapassar 8 caracteres de comprimento;

caracteres que podem ser utilizados no nome do arquivo

letras de a z e A Z

algarismos de 0 9

símbolos especiais $, &, #, @, !, %, (, ), -, {, }, _

não se deve deixar espaços em branco ou ponto final (símbolo “.”) entre o nome

do arquivo;

para cada nome de arquivo pode haver uma extensão (sobrenome) com no máximo três caracteres

- útil para facilitar o reconhecimento do tipo de arquivo.

Alguns exemplos:

- .BAK arquivo backup, cópia de reserva

- .BAS programa em BASIC

- .BAT arquivo de programas batch

- .BIN arquivo de dados ou imagem binária

- .COM programa ou comando executável

- .DBF arquivo de Base de Dados (DBase, Clipper, FoxPro)

- .DOC documento (editor de texto)

- .EXE arquivo de programas executáveis

- .HLP help

- .PAS programa em PASCAL

- .SYS arquivo de sistema

- .TMP arquivo temporário

Adaptado por Paulo Godoy

9

Sistemas Operacionais

- .TXT arquivo texto

- .XLS arquivo de planilha eletrônica (EXCEL)

Os arquivos com extensão .BAT, .COM, e .EXE são comandos dos sistema ou arquivos

executáveis.

Algumas palavras reservadas que não podem ser utilizadas como nome de arquivos:

CON - console (monitor e teclado)

AUX ou COM1 - primeira porta serial

COM2 - segunda porta serial

LPT1 ou PRN - primeira porta paralela, a que está ligada a impressora

LPT2 - segunda porta paralela.

2.2 Diretórios e Sub-diretórios

Quando preparamos um disquete para receber informação, este fica constituído por uma

única seção, a que se dá o nome de diretório principal ou de raiz. A necessidade de criarmos diretórios

num disquete tem como finalidade uma melhor organização e arrumação da informação existente.

Podemos, então, considerar que diretório é uma seção que se pode criar num disquete para obtermos uma

melhor organização e arrumação da informação.

Para melhor compreensão, vamos considerar um armário como diretório principal, e que

cada gaveta pode ser considerada como um sub-diretório, que por sua vez contém informação relacionada

entre si, ou seja, arquivos. Podemos, então, concluir que um diretório pode conter outros diretórios e

arquivos.

Note que existe uma hierarquia (árvore invertida) de diretórios em que no topo existe o

diretório raiz, no qual estão inseridos todos os diretórios e arquivos. Podemos comparar os diretórios em

uma árvore com uma árvore genealógica. O diretório principal (PAI) é implantado automaticamente na

formação do disquete e, a partir deste, podemos criar sub-diretórios (FILHOS) nos quais, se quisermos,

podemos criar novos sub-diretórios (NETOS) e assim por diante.

Os diretórios e sub-diretórios podem ser criados e destruídos e pelo usuário e, da mesma

forma que um arquivo, um diretório possui um nome que o identifica. As mesmas regras para se nomear

um arquivo são válidas para um diretório (sub-diretório).

3 CRIANDO, APAGANDO E NAVEGANDO ENTRE DIRETÓRIOS

3.1 MKDIR (MD)

Cria um diretório. O comando MKDIR ou MD pode ser usado para criar uma estrutura de diretórios em

múltiplos níveis.

Sintaxe

MKDIR [unidade:]caminho

MD [unidade:]caminho

Adaptado por Paulo Godoy

10

Sistemas Operacionais

Parâmetros

unidade: Especifica a unidade de disco na qual você deseja criar o novo diretório.

caminho Especifica a localização e o nome do novo diretório. O comprimento

máximo de um único caminho do diretório principal até o novo diretório é de 63

caracteres, incluindo barras invertidas (\).

Exemplos

Suponhamos que você deseje criar um diretório no disco da unidade atual (C:\) e usá-lo

para armazenar todas as informações disponíveis sobre impostos. Para criar um diretório

denominado IMPOSTOS, digite o seguinte comando:

C:\>mkdir \impostos

Você poderá, também, digitar o seguinte comando com os mesmos resultados.

C:\>md \impostos

Agora suponhamos que o diretório IMPOSTOS seja o diretório atual, e que você queira

criar um sub-diretório chamado BENS. Para criar o diretório BENS, digite o seguinte comando:

C:\IMPOSTOS>mkdir bens

Para criar o sub-diretório BENS a partir do diretório raiz (\) digite o comando:

C:\>md \impostos\bens

3.2 CHDIR (CD)

Exibe o nome do diretório atual ou altera o diretório atual.

Sintaxe

CHDIR [unidade:][caminho]

CHDIR[..]

CD [unidade:][caminho]

CD[..]

Para exibir a letra da unidade e nome do diretório atual, utilize qualquer uma das

seguintes linhas de sintaxe:

CHDIR

CD

Parâmetros

[unidade:][caminho] - Especifica a unidade (se for diferente da unidade atual) e

diretório para os quais você deseja alterar.

.. - Especifica que você deseja alternar para o diretório pai.

3.2.1 Alternando para o diretório principal.

Adaptado por Paulo Godoy

11

Sistemas Operacionais

O diretório principal é o mais alto na hierarquia de diretórios de uma unidade (\). Para

retornar para o diretório principal, digite o comando a seguir:

cd \

3.2.2 Utilizando o diretório atual de uma unidade diferente.

Se você estiver trabalhando no diretório \PESSOAL\CLAUDIA na unidade C e alternar

para a unidade D, você pode copiar os arquivos para e a partir do diretório

\PESSOAL\CLAUDIA especificando somente a letra da unidade C.

3.2.3 Trocando de diretório em outra unidade.

É possível trocar o diretório atual estando em outra unidade ao especificar a letra de

unidade na linha de comando quando utilizar o comando.

CHDIR ou CD.

Exemplos

Qualquer um dos comandos a seguir troca o diretório atual para o diretório nomeado

IMPRESS:

chdir \impress

cd \impress

Suponhamos que exista um diretório nomeado GRUPO com um sub-diretório nomeado

TAREFAS. Para alterar o diretório atual para \GRUPO\TAREFAS, digite o comando a seguir:

cd \grupo\tarefas

Se o diretório atual for \GRUPO, pode-se utilizar o seguinte comando para trocar para o

diretório \GRUPO\TAREFAS:

cd tarefas

Para trocar de um sub-diretório de volta para o diretório pai, digite o comando a seguir:

cd..

Para exibir o nome do diretório atual, pode-se utilizar o comando CHDIR ou CD sem

parâmetros. Por exemplo, se o diretório atual for \PESSOAL\CLAUDIA no disco da unidade B,

digite CHDIR para exibir a seguinte resposta:

B:\PESSOAL\CLAUDIA

Se você estiver trabalhando na unidade D e quiser copiar todos os arquivos dos diretórios

\PESSOAL\CLAUDIA e \PESSOAL\VERA da unidade C para o diretório principal da unidade

D, digite o comando a seguir:

chdir c:\pessoal\claudia

copy c:*.* d:\

chdir c:\pessoal\vera

copy c:*.* d:\

Se, ao invés disso você quiser copiar todos os arquivos dos diretórios

Adaptado por Paulo Godoy

12

Sistemas Operacionais

\PESSOAL\CLAUDIA e \PESSOAL\VERA para o seu local atual na unidade D, digite os seguintes

comandos:

chdir c:\pessoal\claudia

copy c:*.* d:

chdir c:\pessoal\vera

copy c:*.* d:

3.3 RMDIR (RD)

Exclui (remove) diretórios.

Antes de poder excluir um diretório, é necessário excluir seus arquivos e sub-diretórios. O

diretório deve estar vazio, exceto pelos símbolos "." e "..".

Sintaxe

RMDIR [unidade]caminho

RD [unidade:]caminho

Parâmetro

unidade: Especifica a unidade de disco onde está localizado diretório a ser

removido

caminho Especifica a localização e o nome do diretório a ser excluído.

Observações

Não é possível excluir diretórios que contenham arquivos ocultos ou de sistema. Se isso

for tentado, o MS-DOS exibirá a seguinte mensagem:

Caminho inválido, não é um diretório

ou o diretório não está vazio.

Use o comando <DIR> com a opção /A para listar os arquivos ocultos e de sistema e o

comando <ATTRIB> para remover os atributos ocultos e de sistema desses arquivos. Para obter maiores

informações, consulte esses comandos.

3.3.1 Usando o caractere barra invertida com o parâmetro de caminho

Se for inserida uma barra invertida (\) antes do primeiro nome de diretório no caminho, o MS-DOS tratará

esse diretório como sub-diretório do diretório principal (raiz),

independentemente do diretório atual. Se não for inserida barra invertida antes do primeiro nome de

diretório no caminho, o MS-DOS tratará esse diretório como sub-diretório do diretório atual.

3.3.2 Excluindo o diretório atual

Não é possível usar o RMDIR para excluir o diretório atual. É necessário primeiro mudar

para outro diretório (que não seja sub-diretório do diretório atual) e usar o comando RMDIR com

o caminho correto. Se a exclusão do diretório atual for tentada, o MS-DOS exibirá uma

mensagem com o seguinte formato:

Tentativa de remover o diretório atual unidade:caminho

9

Exemplo

Para excluir um diretório denominado \USUARIO\CARVALHO, verifique primeiro se

ele está vazio, como no exemplo a seguir:

9

dir \usuario\carvalho /a

Adaptado por Paulo Godoy

13

Sistemas Operacionais

O MS-DOS deve exibir somente os símbolos "." e "..".

Em seguida, de qualquer outro diretório exceto, \USUARIO\CARVALHO, digite o

seguinte comando:

9

rmdir \usuario\carvalho

O seguinte comando pode ser usado com o mesmo resultado:

9

rd \usuario\carvalho

3.4 DELTREE

Exclui um diretório, seus arquivos e todos os sub-diretórios e arquivos abaixo do mesmo.

Sintaxe

DELTREE [drive:]caminho

Parâmetro

drive: - especifica a unidade de disco onde o diretório está localizado

caminho - especifica o caminho do diretório a ser excluído.

ATENÇÃO: O comando DELTREE exclui todos os arquivos contidos no diretório que

você especificar, bem como todos os sub-diretórios e arquivos dos sub-diretórios abaixo deste diretório.

3.4.1 Usando metacaracteres com DELTREE

Você pode utilizar metacaracteres com o comando DELTREE, mas deve utilizá-los com

extrema cautela. Se você especificar um metacaracter que corresponde a ambos, nomes de diretório e

nomes de arquivo, os diretórios e arquivos serão excluídos. Antes de especificar metacaracteres com o

comando DELTREE, utilize o comando DIR para exibir os arquivos e diretórios que serão excluídos.

Exemplos

Para excluir o diretório TEMP localizado na unidade C, incluindo todos os arquivos e

sub-diretórios do diretório TEMP, digite o seguinte comando:

deltree c:\temp

Principais comandos do DOS

DATE - C:\>date

Comando que atualiza a data do sistema operacional. Digite date e o sistema informará a data atual e pedirá a

digitação da nova data no formato dd-mm-aa (dia, mês e ano), por exemplo: 21-05-10.

TIME - C:\>time

Semelhante ao comando date, só que time modifica a hora do sistema operacional em vez da data. A hora deve

ser informada pelo usuário no formato hh:mm:ss (hora, minuto e segundos), por exemplo: 19:40:34.

Adaptado por Paulo Godoy

14

Sistemas Operacionais

VER - C:\>ver

Comando que exibe o número da versão do sistema operacional que está sendo utilizado.

DIR

Comando que mostra a lista de arquivos de um diretório. Essa instrução pode conter alguns parâmetros, entre

eles:

/P - lista o diretório com pausas para quando a quantidade de arquivos é grande o suficiente para que não

possa ser exibida de uma só vez na tela;

/W - lista o diretório organizando a visualização na horizontal;

/S - exibe não só o conteúdo do diretório atual como também o conteúdo das pastas deste;

/? - use essa instrução para conhecer todos o parâmetros do comando dir.

O comando dir também poder apresentar três informações bastante importantes depois de listar o conteúdo da

pasta: o número de arquivos contidos no diretório corrente, o espaço em disco ocupado por estes arquivos e o

espa�o disponível no disco.

Exemplo:

C:\>dir /w

Repare que as pastas são as que estão entre colchetes.

CLS - C:\>cls

Comando que "limpa" a tela, isto é, elimina as informações exibidas até então e deixa o cursor no canto

superior esquerdo.

Adaptado por Paulo Godoy

15

Sistemas Operacionais

MKDIR ou MD

Comando que cria um diretório a partir da pasta corrente com o nome especificado, por exemplo:

C:\>md simpsons - cria a pasta simpsons em C:\;

C:\>mkdir simpsons\lisa - cria a pasta lisa dentro de C:\simpsons.

CHDIR ou CD

Comando que muda o diretório corrente para outro a partir da pasta atual. Exemplos:

C:\>cd infowester - entra no diretório infowester.

C:\>cd infowester\hardware - alterna para o diretório hardware, que está dentro de infowester.

C:\>cd - indica o caminho (path) atual.

Digite CD acompanhado de dois pontos para voltar ao diretório anterior ao atual. Por exemplo, para sair

de hardware e ir para infowester estando dentro deste último, basta digitar:

C:\>infowester\hardware>cd..

RMDIR ou RD

Comando que remove um diretório a partir da unidade corrente. O diretório somente será eliminado se não

houver nenhum arquivo ou pasta em seu interior. Exemplos:

C:\>rd infowester\hardware - remove o diretório hardware de infowester.

C:\>rd infowester - remove o diretório infowester.

TREE

Comando que exibe graficamente a árvore de diretórios a partir do diretório-raiz para que o usuário tenha a

organização hierárquica do seu disco. Esse comando pode conter algumas variações baseadas em parâmetros:

/F - exibe a árvore de diretórios mostrando também os arquivos existentes dentro deles;

/A - instrui o comando tree a usar ASCII em vez de caracteres estendidos.

Exemplo:

C:\>tree /f

CHKDSK

Adaptado por Paulo Godoy

16

Sistemas Operacionais

Comando que checa a integridade e as especificações do disco mostrando informações sobre este na tela, por

exemplo:

C:\>chkdsk: - checa o disco rígido C:\.

MEM

Digite mem no prompt e informações atuais sobre a memória do computador serão exibidas.

RENAME ou REN

Comando que permite ao usuário alterar o nome de um arquivo. Basta digitar rename (ou ren) seguido do

nome atual do arquivo e, depois, a denominação que este deverá ter. Se o arquivo em questão não estiver no

diretório atual, basta informar seu caminho antes. Exemplos:

C:\>ren homer.doc bart.doc - muda o nome do arquivo de homer.doc para bart.doc.

Também é possível utilizar o caractere * (asterisco) para, por exemplo, renomear extensões de arquivos:

C:\>ren *.jpg *.gif - esta instrução altera a extensão de todos os arquivos do diretório atual que terminam

em .jpg.

COPY

Comando que copia um arquivo ou grupo de arquivos de uma pasta para outra. Para isso, o usuário deve

digitar o comando copy mais sua localização atual e, em seguida, seu caminho de destino. Por exemplo, para

mover o arquivoinfowester.doc de c:\hardware\ para d:\artigos\ basta digitar:

C:\>copy c:\hardware\infowester.doc d:\artigos

Note que, com este comando, também é possível utilizar asterisco (*) para substituir caracteres. Por exemplo:

C:\>copy c:\*.doc c:\aulas\software - esse comando copia todos os arquivos que terminam em .doc

de C:\ paraC:\aulas\software.

DISKCOPY

Comando que permite copiar o conteúdo de um disquete para outro de igual capacidade. Para copiar, por

exemplo, o conteúdo do disco representado pela unidade A para a unidade B, basta digitar:

C:\>diskcopy a: b:

É possível checar se a cópia foi realizada com sucesso digitando o parâmetro /V no final do comando:

C:\>diskcopy a: b: /v

É importante frisar que este comando não funciona para cópias de conteúdo de discos rígidos.

XCOPY

Comando utilizado para copiar arquivos e árvores de diretórios com base em determinados critérios. Estes

podem ser determinados pelos seus parâmetros. Eis alguns:

/D - copia arquivos que foram alterados a partir de uma data que o usuário deve informar logo após o

parâmetro. Se a data não for inserida, apenas arquivos modificados a partir da data de alteração do local de

destino é que serão copiados;

/P - solicita confirmação ao usuário antes de copiar cada arquivo;

Adaptado por Paulo Godoy

17

Sistemas Operacionais

/S - copia diretórios, desde que não estejam vazios. Para diretórios nesta última condição, basta informar /E

/S;

/U - copia apenas arquivos que já existem no diretório de destino.

Exemplo:

C:\>xcopy /e /s c:\big d:\ - copia o diretório big para a unidade D:\.

Esse comando possui vários parâmetros. Digite xcopy /? para conhecer todos.

MOVE

Comando que tem duas funções: renomear diretórios ou mover arquivos de uma pasta para outra. Exemplos:

C:\>move simpsons futurama - renomeia o diretório simpsons presente em C:\ para futurama.

C:\>move d:\aula *.* e:\ - faz a movimentação de todos os arquivos presentes em D:\aula para a unidade E:\,

deixando assim o diretório D:\aula vazio.

TYPE

Comando que tem a função de exibir o conteúdo de determinado arquivo, quando possível. Por exemplo:

C:\>type config.sys - exibe o conteúdo do arquivo config.sys na tela.

FORMAT

Comando que executa a formatação do disco rígido ou de uma partição deste, isto é, em poucas palavras,

prepara a unidade para uso. É importante frisar que se uma unidade já em uso for formatada, todo o seu

conteúdo será perdido ou só poderá ser recuperado com programas especiais. O comando format também

conta com parâmetros. Eis alguns:

/Q - formata rapidamente o disco da unidade;

/U - formata o disco independente da condição;

/? - fornece mais detalhes sobre o comando, assim como todos os seus parâmetros.

A sintaxe do comando é: format [unidade:] /Q /U /S /4

Exemplo:

C:\>format a: - formata o disco na unidade A:\.

UNFORMAT

Caso aconteça de você formatar um disco por acidente, o MS-DOS permite a recuperação das informações (a

não ser que você tenha utilizado o parâmetro /U na formatação). O comando unformat é o que tem essa

função, que pode ser complementada pelo uso de parâmetros. Eis alguns:

/L - recupera as informações de um disco, mostrando a lista de arquivos e diretórios;

/TEST - lista todas informações, mas não refaz o disco.

A sintaxe do comando é: unformat [unidade:] /L /TEST

Adaptado por Paulo Godoy

18

Sistemas Operacionais

Exemplo:

C:\>unformat a: - "desformata" o disco representado pela unidade A:\.

DEL ou DELETE

Comando que executa a eliminação de arquivos. Por exemplo:

C:\>del c:\simpsons\bart.doc - apaga o arquivo bart.doc presente na pasta simpsons;

C:\>del c:\simpsons\*.doc - apaga todos os arquivos .doc da pasta simpsons;

C:\>del c:\simpsons\*.* - apaga todos os arquivos da pasta simpsons.

UNDELETE

Quem é que nunca passou pela experiência de apagar um arquivo por engano? O MS-DOS conta com o

comando undeletejustamente para esses casos. A instrução permite recuperar um ou mais arquivos apagados,

quando possível. Para utilizá-lo, basta digitar undelete seguido do caminho do arquivo, por exemplo:

C:\>undelete c:\simpsons\bart.doc - recupera o arquivo bart.doc que estava presente na pasta simpsons.

DELTREE

Este é um comando que elimina um ou mais subdiretórios a partir do diretório corrente. Utilizando este

comando, o usuário poderá apagar subdiretórios com mais rapidez. Como precaução, a instrução sempre

exibirá uma mensagem perguntando se o usuário realmente deseja realizar tal tarefa. Para executá-lo, basta

digitar deltree seguido do caminho do arquivo, por exemplo:

C:\>deltree simpsons - apaga a pasta simpsons presente em C:\.

Utilitários de Rede

No windows existem alguns utilitários de rede disponíveis através da janela DOS. Os

utilitários que serão vistos nesta aula são programas que usam a linha de comando e são

baseados em programas originados do UNIX, com a mesma função. Os utilitários mostrados

são idênticos aos do Unix com as excessões do traceroute (que no windows tem o nome de

Adaptado por Paulo Godoy

19

Sistemas Operacionais

tracert devido a limitação antiga de 8 caracteres para nomes de programas do DOS) e o

comando ipconfig (que no Unix/Linux é ifconfig).

1. Ping

2.

3.

4.

5.

6.

7.

8.

Traceroute

Route

Nslookup

Ipconfig/winipcfg

Netstat

Telnet

SSH

O utilitário ping

O utilitário ping (analogia com o jogo de ping-pong) serve para verificar a resposta de um

outro servidor na rede até a camada de rede. O ping envia pacotes ICMP (Internet Control

Message Protocol) requisitando uma resposta do servidor remoto. A resposta do servidor

normalmente é o mesmo pacote enviado. Ou seja, a máquina remota simplesmente devolve os

dados que ela recebeu. O objetivo é testar se além da rede estar funcionando corretamente até

a camada de rede, a mesma não está fazendo nenhuma tradução nos bytes enviados.

Este utilitário também auxilia verificar se a pilha de protocolos de seu computador está

funcionando corretamente para tanto ping o endereço 127.0.0.1 que é reservado para

endereçar sua própria máquina, ou seja, um loop local (interface de loopback)

A sintaxe básica do ping é (gerada pelo próprio ping!):

Uso: ping [-t] [-a] [-n num] [-l tamanho] [-f] [-i TTL] [-v TOS]

[-r num] [-s num] [[-j lista_hosts] | [-k lista_hosts]]

[-w tempo_limite] lista_destino

Opções:

-t

-a

-n

-l

-f

-i

-v

-r

-s

num

tamanho

TTL

TOS

num

num

Dispara contra o host especificado até ser interrompido.

Para ver estatísticas e continuar, pressione CTRL-Break;

para terminar, pressione CRTL-C.

Resolve endereços para nomes de host.

Número de requisições de eco a enviar. O valor padrão é 4.

Envia o tamanho do buffer.

Ativa o sinalizador de não-fragmentação no pacote.

Define o tempo de vida.

Define o tipo de serviço.

Rota dos pacotes para <num> saltos.

Data e hora para <num> saltos.

Adaptado por Paulo Godoy

20

Sistemas Operacionais

-j lista_hosts Rota ampliada de origens definida em <lista_hosts>.

-k lista_hosts Rota restrita de origens definida em <lista_hosts>.

-w tempo_limite Tempo limite em milissegundos a aguardar para cada resposta.

Essa sintaxe varia um pouco para o Unix. Experimente executar o ping apontando-o para um

endereço conhecido. Tente pingar a máquina servidora de WWW da Embratel

(www.embratel.net.br). Veja abaixo um exemplo da saída de um ping para este endereço:

C:\WINDOWS>ping www.embratel.net.br

Disparando contra www.embratel.net.br [200.255.125.213] com 32 bytes de dados:

Resposta

Resposta

Resposta

Resposta

de

de

de

de

200.255.125.213:bytes=32

200.255.125.213:bytes=32

200.255.125.213:bytes=32

200.255.125.213:bytes=32

tempo=28ms

tempo=14ms

tempo=27ms

tempo=27ms

Tempo

Tempo

Tempo

Tempo

de

de

de

de

vida=245

vida=245

vida=245

vida=245

Estatísticas do Ping para 200.255.125.213:

Pacotes: Enviados = 4, Recebidos = 4, Perdidos = 0 (0% de perda),

Tempos aproximados de ida e volta em milissegundos:

Mínimo = 14ms, Máximo = 28ms, Média = 24ms

O ping mostra uma série de informações interessantes, como por exemplo, o endereço IP de

destino, a quantidade de bytes enviados, o tempo de resposta de cada pacote e o TTL (Time

To Live ou Tempo de Vida) do pacote. O ping default do Windows sempre manda 4 pacotes,

no Unix, ao contrário o ping funciona indefinidamente até o usuário cancelar com control-C,

esta função é feita pela opção -t no Windows.

Agora, use o comando ping para pingar os diversos servidores abaixoe anote os tempos

máximos, mínimos e médios de resposta de cada site:

1. Yahoo: www.yahoo.com

2. Moseu do Louvre: www.louvre.fr

3. Casa Branca: www.whitehouse.gov

O (TTL) Time To Live é um campo do pacote IP e é utilizado para limitar o número de

roteadores por onde um determinado pacote pode passar. Cada roteador por onde um

determinado pacote IP trafega decrementa o número do campo TTL antes de passá-lo para

frente. Se o valor do campo TTL chegar a zero, o roteador não envia mais o pacote IP, e sim

um outro pacote ICMP para a origem avisando que o pacote IP original teve o seu TTL=0 e

por isso não pôde ser mais transmitido.

Esse mecanismo serve para evitar que em uma rede mal configurada e com algum loop de

endereçamento, a quantidade de pacotes trafegada estoure a capacidade da rede por causa de

retransmissões entre os mesmos roteadores. Por exemplo, se do ponto A os pacotes IP são

roteados para o ponto B, e do ponto B (por causa de um erro) são roteados de volta para o

Adaptado por Paulo Godoy

21

Sistemas Operacionais

ponto A, um pacote IP poderia ficar indo e voltando indefinidamente se não possuísse o

mecanismo do TTL.

No caso de um endereço não responder aos pacotes enviados, isto não indica necessariamente

que o computador consultado está fora do ar. Pode ter sido configurado um filtro que impeça

que a máquina responda, por exemplo, o endereço www.pucminas.br

O utilitário traceroute

O utilitário traceroute serve para nos mostrar por onde um pacote IP trafega quando é

enviado. Esse utilitário é tão útil quanto o ping e no windows está disponível com o nome

de tracert, com seu resultado um administrado de rede pode verificar em qual ponto uma

comunicação pode estar rompida ou com tráfego congestionado.

A sintaxe do tracert no windows é:

Uso: tracert [-d] [-h nmax_saltos] [-j lst_hosts] [-w tempo_limite] destino

Opções:

-d

-h nmax_saltos

-j lst_hosts

-w tempo_limite

Não resolver endereços para nomes de hosts.

Número máximo de saltos para a procura do destino.

Rota ampliada de origens usada com a lista lst_hosts.

Tempo de espera em milissegundos para cada resposta.

Não existe nenhum mecanismo disponível nos roteadores para informar o trajeto de um

pacote IP pela Internet. Mas sem usar nenhum artifício adicional, o autor do traceroute

conseguiu fazer este programa muito bem bolado. Ele aproveitou o campo TTL do pacote IP

para transmitir pacotes com TTL a partir de 1 até alcançar o destino. Assim, cada vez que um

pacote "morre" no caminho até o destino, o traceroute é avisado e assim consegue traçar a

rota.

Veja um exemplo de saída de um traceroute para o endereço www.sdsc.edu:

C:\WINDOWS>tracert www.sdsc.edu

Rastreando a rota para www.sdsc.edu [198.202.75.101]

com no máximo 30 saltos:

1

2

3

4

5

6

7

8

9

10

<10

2

194

473

416

234

1080

1032

1914

1342

ms

ms

ms

ms

ms

ms

ms

ms

ms

ms

<10

2

148

561

*

198

1093

1167

2432

1198

ms

ms

ms

ms

ms

ms

ms

ms

ms

Adaptado por Paulo Godoy

<10

1

210

666

156

362

939

1161

2190

891

ms

ms

ms

ms

ms

ms

ms

ms

ms

ms

tebas.i2.com.br [200.238.196.62]

hardwick.i2.com.br [200.238.196.97]

i2-gw.pop-mg.rnp.br [200.17.183.49]

arrozdoce.pop-mg.com.br [200.236.165.199]

casadinho-a3.pop-mg.rnp.br [200.17.183.209]

bb2.pop-mg.rnp.br [200.131.1.1]

border1-serial2-2.NewYork.cw.net [204.70.44.101]

core1-fddi-0.NewYork.cw.net [204.70.2.17]

core1-hssi-3.WestOrange.cw.net [204.70.10.14]

204.70.10.145

22

Sistemas Operacionais

11

12

13

14

15

16

17

18

19

20

872

700

601

1040

1057

683

*

655

666

770

ms

ms

ms

ms

ms

ms

ms

ms

ms

857

*

619

964

1148

673

630

628

708

631

ms

ms

ms

ms

ms

ms

ms

ms

ms

932

985

850

912

1287

687

656

633

643

690

ms

ms

ms

ms

ms

ms

ms

ms

ms

ms

atm5-0-1.nyc-bb9.cerf.net [134.24.32.161]

pos3-0-622M.nyc-bb8.cerf.net [134.24.33.158]

pos5-0-622M.chi-bb4.cerf.net [134.24.32.213]

so4-0-0-622M.dfw-bb2.cerf.net [134.24.46.81]

pos2-0-622M.lax-bb4.cerf.net [134.24.29.77]

atm1-0-2-622M.san-bb6.cerf.net [134.24.32.61]

pos10-0-0-155M.san-bb1.cerf.net [134.24.29.129]

sdsc-gw.san-bb1.cerf.net [134.24.12.26]

medusa-atm.sdsc.edu [192.12.207.10]

www.sdsc.edu [198.202.75.101]

Rastreamento completo.

A saída do traceroute indica para cada HOP (ponto de roteamento do pacote IP), o tempo de

três pacotes enviados e o endereço do roteador correspondente. Montando a sequência de 1

até o final, podemos ver por onde o pacote IP foi roteado até o destino.

O traceroute funciona enviando sucessivos pacotes IP de ping com o valor do TTL iniciando

em 1 e aumentando até o ping ser respondido pelo destino. Isso faz com que o pacote IP

"morra" cada vez mais longe da origem. Para cada vez que o TTL chega a zero (o pacote

"morre"), o roteador onde isso ocorreu envia um pacote ICMP para a origem. Desta forma a

origem tem como saber qual é o endereço do roteador onde o pacote IP morreu e

consequentemente a rota dele até o destino!

Execute traceroute para cada um dos endereços abaixo e veja qual é a rota traçada.

1.

2.

3.

4.

Museu do Louvre: www.louvre.fr

Yahoo do Japão: www.yahoo.co.jp

Sis de Taiwan: www.sis.com.tw

IBGE: www.ibge.gov.br

Veja abaixo um exemplo de saída de traceroute em uma rede mal configurada ou com

problemas de rota. Os pacotes ficam trafegando entre os IPs 200.192.56.163 e

200.192.56.161. O traceroute tem um limite de 30 rotas por default. Se qualquer rota

ultrapassar este limite, o programa termina, mas isso pode ser alterado.

traceroute to 200.190.226.221 (200.190.226.221), 30 hops max, 40 byte packets

1 ithaca.i2.com.br (200.238.196.17) 0.892 ms 0.88 ms 0.836 ms

2 i2-gw.pop-mg.rnp.br (200.17.183.49) 9.694 ms 9.805 ms 72.695 ms

3 arrozdoce.pop-mg.com.br (200.236.165.199) 47.173 ms 57.568 ms 9.666 ms

4 casadinho-a3.pop-mg.rnp.br (200.17.183.209) 35.299 ms 29.25 ms 14.784 ms

5 pop-mg-rnp-br-S3-7-acc01.bhe.embratel.net.br (200.251.254.73) 30.479 ms 47.494

ms 32.554 ms

6 ebt-F5-0-dist01.bhe.embratel.net.br (200.255.153.66) 46.537 ms 47.471 ms

48.432 ms

7 netstream-S3-0-dist01.bhe.embratel.net.br (200.251.12.50) 1201.36 ms 226.436 ms

netstream-S3-1-dist01.bhe.embratel.net.br (200.251.12.54) 293.001 ms

8 200.192.56.163 (200.192.56.163) 294.807 ms 1316.43 ms 171.37 ms

9 200.192.56.161 (200.192.56.161) 157.437 ms 66.189 ms 82.82 ms

10 200.192.56.163 (200.192.56.163) 1263.75 ms 879.158 ms 180.572 ms

Adaptado por Paulo Godoy

23

Sistemas Operacionais

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

200.192.56.161

200.192.56.163

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

(200.192.56.161)

(200.192.56.163)

147.899 ms 80.226 ms 148.109 ms

190.791 ms 1760.4 ms 152.392 ms

97.871 ms 130.071 ms 216.73 ms

193.109 ms 109.728 ms 132.562 ms

119.146 ms 132.605 ms 104.369 ms

239.958 ms 139.003 ms 125.818 ms

77.857 ms 107.275 ms 163.703 ms

170.308 ms 96.406 ms 90.269 ms

154.676 ms 61.096 ms 179.464 ms

196.048 ms 150.234 ms 144.485 ms

111.255 ms 75.791 ms 108.033 ms

98.99 ms 294.196 ms 298.766 ms

148.568 ms 147.442 ms 119.248 ms

233.132 ms 232.526 ms 213.243 ms

101.576 ms 101.769 ms 147.615 ms

148.876 ms 189.746 ms 259.251 ms

74.61 ms 130.222 ms 1652.72 ms

233.248 ms 161.242 ms 146.573 ms

143.745 ms 131.513 ms 122.557 ms

144.07 ms 165.208 ms 182.307 ms

O utilitário route

O utilitário route é usado para listar, adicionar e remover regras da tabela de roteamento de

um computador. Esta tabela de roteamento é sempre consultada pela camada de rede do

protocolo para determinar qual será o próximo HOP por onde um pacote deve passar.

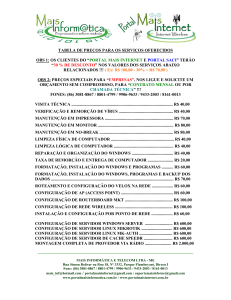

Na figura a seguir podemos verificar a existência de 4 colunas principais: "Network

Destination", "Netmask", "Gateway" e "Interface".

Usando as informações da coluna "Network Destination" e "Netmask" o computador descobre

em qual regra o destino do pacote se enquadra. Identificada a regra o pacote é direcionado

para o "Gateway" respectivo por uma "Interface" específica.

A primeira regra da tabela exemplo apresentada indica a regra do "Default Gateway" esta

regra é a que determina para onde um pacote vai quando ele não se enquadra em nenhuma

outra regra, em nosso caso, este pacote esta sendo direcionado para o computador 192.168.0.1

pela interface 192.168.0.198 que é o ip local da placa de rede do computador exemplo.

Temos ainda uma regra para o endereço de loopback (127.0.0.1), outra para a própria rede que

o computador participa (192.168.0.0) e outras regras usadas para broadcast e multicast.

A coluna de métrica indica qual é o custo para se alcançar o destino, sendo de grande

utilidade quando um destino pode ser alcançado por dois caminhos distintos.

Adaptado por Paulo Godoy

24

Sistemas Operacionais

Descubra qual é o "Default Gateway" de seu computador, observe que todo tracert que você

executa o primeiro salto é feito exatamente neste gateway.

O utilitário nslookup

O utilitário nslookup serve para traduzir nomes de domínio para os números IP

correspondentes. Este utilitário consulta os servidores de DNS (Domain Name Service)

espalhados na Internet para resolver uma consulta e descobrir o endereço. Além de descobrir a

tradução de nome para ip, este aplicativo pode consultar também outros tipos de registros que

serão estudados quando falarmos mais detalhadamente sobre DNS.

O nslookup ao contrário dos outros utilitários vistos até agora, oferece um prompt para o

usuário digitar nomes de domínios para consulta. Veja abaixo um exemplo de execução do

nslookup:

atlanta:/home/i2/rora-> nslookup

Default Server: i2.com.br

Address: 200.238.196.1

> www.pucmg.br.

Server: i2.com.br

Address: 200.238.196.1

Non-authoritative answer:

Name:

www.pucminas.br

Address: 200.236.177.1

Aliases: www.pucmg.br

> set type=mx

> flag.com.br.

Server: i2.com.br

Address: 200.238.196.1

Non-authoritative answer:

Adaptado por Paulo Godoy

25

Sistemas Operacionais

flag.com.br

preference = 10, mail exchanger = flagnt03.flag.com.br

Authoritative answers can be found from:

flag.com.br

nameserver = flagnt03.flag.com.br

flag.com.br

nameserver = flagwall.flag.com.br

flagnt03.flag.com.br

internet address = 200.202.246.204

flagwall.flag.com.br

internet address = 200.202.246.205

> set type=a

> www.cade.com.br.

Server: i2.com.br

Address: 200.238.196.1

Non-authoritative answer:

Name:

www.cade.com.br

Addresses: 200.244.143.187, 200.244.143.143, 200.244.143.149, 200.244.143.145

200.244.143.148, 200.244.143.141, 200.244.143.142, 200.244.143.147,

200.244.143.1

46

200.244.143.140

>

O que foi digitado pelo usuário está em negrito. Note que além dos domínios, existem alguns

comandos disponíveis no nslookup (set type=). Quando os domínios são seguidos de um

ponto, nslookup interpreta como domínios completos. É possível especificar somente um

nome de uma máquina e o programa busca pelo seu endereço IP dentro da própria rede.

Use o comando help para ter acesso aos demais comandos do nslookup. Veja a saída de um

help do nslookup no unix:

> help

$Id: nslookup.help,v 8.4 1996/10/25 18:09:41 vixie Exp $

Commands:

(identifiers are shown in uppercase, [] means optional)

NAME

- print info about the host/domain NAME using default server

NAME1 NAME2

- as above, but use NAME2 as server

help or ?

- print info on common commands; see nslookup(1) for details

set OPTION

- set an option

all

- print options, current server and host

[no]debug

- print debugging information

[no]d2

- print exhaustive debugging information

[no]defname - append domain name to each query

[no]recurse - ask for recursive answer to query

[no]vc

- always use a virtual circuit

domain=NAME - set default domain name to NAME

srchlist=N1[/N2/.../N6] - set domain to N1 and search list to N1,N2, etc.

root=NAME

- set root server to NAME

retry=X

- set number of retries to X

timeout=X

- set initial time-out interval to X seconds

querytype=X - set query type, e.g.,

A,ANYÇNAME,HINFO,MX,PX,NS,PTR,SOA,TXT,WKS,SRV,NAPT

R

port=X

- set port number to send query on

type=X

- synonym for querytype

class=X

- set query class to one of IN (Internet), CHAOS, HESIOD or ANY

Adaptado por Paulo Godoy

26

Sistemas Operacionais

server NAME

lserver NAME

finger [USER]

root

ls [opt] DOMAIN

-a

-h

-s

-d

-t TYPE

view FILE

exit

>

- set default server to NAME, using current default server

- set default server to NAME, using initial server

- finger the optional USER at the current default host

- set current default server to the root

[> FILE] - list addresses in DOMAIN (optional: output to FILE)

- list canonical names and aliases

- list HINFO (CPU type and operating system)

- list well-known services

- list all records

- list records of the given type (e.g., AÇNAME,MX, etc.)

- sort an 'ls' output file and view it with more

- exit the program, ^D also exits

Descubra os endereços IP das máquinas que podem receber e-mail das seguintes empresas:

1. Maxitel (no Brasil)

2. Transmeta (nos USA)

3. British Telecom da Espanha (www.bt.es)

O utilitário netstat

O netstat serve para mostrar as conexões ativas atualmente com a máquina em questão. Ele

lista na tela todas as conexões TCP/IP em andamento. Além disso existe uma opção para

mostrar o conteúdo da tabela de roteamento. Veja abaixo a sintaxe do netstat do windows:

Exibir estatísticas de protocolo e conexões de rede TCP/IP atuais.

NETSTAT [-a] [-e] [-n] [-s] [-p proto] [-r] [intervalo]

-a

-e

-n

-p proto

-r

-s

intervalo

Exibe todas as conexões e portas de escuta.

Exibe estatísticas Ethernet. Isso pode ser combinado à

opção -s.

Exibe endereços e números de porta em formato numérico.

Exibe conexões para o protocolo especificado por proto; proto

pode ser tcp ou udp. Se usado com a opção -s para exibir

estatísticas por protocolo, proto pode ser tcp, udp ou ip.

Exibe o conteúdo da tabela de roteamento.

Exibe estatísticas por protocolo. Por padrão, as estatísticas

são mostradas para TCP, UDP e IP; a opção -p pode ser usada

para especificar um subconjunto do padrão.

Exibe novamente uma estatística selecionada, fazendo pausas de

intervalos de segundos entre cada tela. Pressione CTRL+C para

interromper a nova exibição das estatísticas. Caso omitido,

netstat imprimirá as informações de configuração uma vez.

Use o netstat para mostrar todas as conexões e portas de escuta da sua máquina

(LISTENING). A saída é mostrada em 4 colunas. Na primeira está o protocolo, na segunda o

endereço da conexão na porta local. A terceira coluna mostra o endereço na máquina remota

(o endereço da máquina e a porta TCP da conexão) e a quarta coluna mostra o estado da

conexão (ESTABLISHED, LISTENING, CLOSE_WAIT, etc).

Adaptado por Paulo Godoy

27

Sistemas Operacionais

Use a opção -r para mostrar o conteúdo da tabela de roteamento da sua estação. Essa tabela

mostra para qual endereço cada pacote deve ser enviado em função do seu endereço IP. Desta

forma, a máquina garante que o pacote será entregue para a máquina de destino corretamente.

Utilitários WINIPCFG e IPCONFIG

No windows existem dois aplicativos utilizados para informar a configuração atual de rede da

máquina. O primeiro é o IPCONFIG disponível na linha de comando do windows NT, 95 e

98. No Windows 95 ou 98, existe também um outro utilitário chamado WINIPCFG que tem

uma interface gráfica (este último não está disponível em NT).

Veja abaixo a tela do programa WINIPCFG disponível somente no windows 95 e 98:

No windows NT, somente o IPCONFIG está disponível. Veja abaixo um exemplo de saída

um IPCONFIG:

Adaptado por Paulo Godoy

28

Sistemas Operacionais

X:\>ipconfig /all

Configuração de IP do Windows NT

Nome do host . . . . . . . . . . : cairo.i2.com.br

Servidores DNS . . . . . . . . . : 200.238.196.49

200.238.196.1

200.131.1.51

Tipo de nó . . . . . . . . . . . : Híbrida

Identificador de escopo NetBIOS. :

Roteamento de IP ativado . . . . : Não

Proxy WINS ativado . . . . . . . : Não

Resolução NetBIOS usa DNS. . . . : Sim

Ethernet adaptador PGPMacMP5:

Descrição. . . . . . .

Endereço físico. . . .

DHCP ativado . . . . .

Endereço IP. . . . . .

Máscara de sub-rede. .

Gateway padrão . . . .

Servidor WINS primário

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

:

:

:

:

:

:

:

Novell 2000 Adapter.

00-00-B4-9E-45-6C

Não

200.238.196.50

255.255.255.224

200.238.196.33

200.238.196.49

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

.

:

:

:

:

:

:

NdisWan Adapter

00-00-00-00-00-00

Não

0.0.0.0

0.0.0.0

Ethernet adaptador NdisWan4:

Descrição. . . . . .

Endereço físico. . .

DHCP ativado . . . .

Endereço IP. . . . .

Máscara de sub-rede.

Gateway padrão . . .

.

.

.

.

.

.

Siglas:

1. DHCP: dinamic host configuration protocol - um protocolo de configuração automático

para parâmetros de rede (IP, DNS, gateway, etc) cujo objetivo é reduzir o tempo e o

trabalho para configurar um grande número de máquinas

2. DNS: domain name service - serviço de tradução de nomes para IP disponível na

Internet

3. NetBIOS: network basic input output system - uma API para aplicações de usuários

enviarem e receberem diretivas de controle de I/O de uma forma geral em uma rede

local

4. WINS: windows internet naming service - é um serviço de tradução de nomes (como o

DNS) sobre NetBIOS

Adaptado por Paulo Godoy

29

Sistemas Operacionais

Introdução ao Windows XP

O Microsoft Windows XP traz maior estabilidade e segurança com um sistema operacional que aposentar

de vez o velho MS-DOS.

Esta nova versão herda do Windows NT algumas qualidades que fazem do XP a melhor escolha tanto

para o uso doméstico como para uso em empresas.

O XP quer dizer eXPeriência, pois o usuário terá uma nova experiência ao utilizar o sistema operacional,

ficando livre de travamentos, erros fatais ou operações ilegais, além de contar como uma interface mais

bonita.

Com uma melhoria no visual o sistema conta com novidades e alguns aprimoramentos nos recursos já

existentes.

A versão doméstica é mais leve, exigindo menos poder de processamento e memória, por outro lado,

alguns recursos somente são encontrados na versão Professional.

Entre os recursos exclusivos da versão Professional se destacam: Área de trabalho remoto, suporte a mais

de um monitor, criptografia de arquivos e sistema, trabalhar com dois processadores, conexão em um

domínio, discos dinâmicos entre outros.

Multitarefas Preemptiva

O Windows XP apresenta uma característica interessante, que é a multitarefa preemptiva. Esta

é a capacidade do computador executar vários programas ao mesmo tempo.

A multitarefa preemptiva ou o próprio Sistema Operacional é quem gerencia os recursos

utilizados por cada um.

Se o programa em uso mostrar o sinal de espera (a ampulheta) o usuário pode utilizar outro

programa, bastando mover-se para outra janela.

Inicializando o Windows XP

Para carregar o sistema operacional.

1. Ligue o computador.

2. Após alguns segundos o Windows XP estará completamente carregado e pronto para ser utilizado.

Encerrar o Windows XP

Antes de desligar o computador, o Windows deve ser desligado corretamente.

Para encerrar o Windows com segurança.

1. Clique em Iniciar, Desligar o computador.

2. A caixa de dialogo “Desligar o computador” será exibida.

Adaptado por Paulo Godoy

30

Sistemas Operacionais

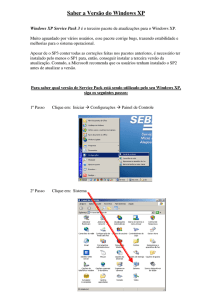

Figura 1.0

3. Clique em Desativar para desligar o Windows com segurança.

4. O usuário será informado que o sistema já foi desligado corretamente, desligue o computador

pressionando o botão Desligar ou Power em seu gabinete.

Para cancelar o desligamento do sistema, clique em cancelar.

Para reiniciar o sistema, clique em Reiniciar.

Área de trabalho (Desktop)

A área de trabalho ou Desktop está menos poluída, apresentando somente o ícone da lixeira.

Figura 1.1

Botão Iniciar

No canto inferior esquerdo, se encontra o botão Iniciar, principal meio de locomoção e navegação do

Windows.

Através do botão “Iniciar” é possível abrir novas opções de navegação do Windows.

Adaptado por Paulo Godoy

31

Sistemas Operacionais

Relógio

O relógio do sistema se encontra no canto inferior direito. No qual possível exibir e alterar as horas, dias,

meses e ano do sistema.

Movendo a barra de tarefas

A barra de tarefas pode ser movida para qualquer local conveniente, basta arrastá-la para os lados, para

cima ou para baixo na tela.

Se a barra de tarefa estiver bloqueada, proceda da seguinte maneira.

1. Clique com o botão direito do mouse em qualquer área vazia da barra de tarefas.

Figura 1.6

2. No menu suspenso, clique em Bloquear a barra de tarefas para retirar a marca de seleção.

3. Arraste e solte a barra de tarefas para um novo local em sua área de trabalho.

Painel de controle

O Painel de controle do Windows XP agrupa itens de configuração de dispositivos e opções em utilização

como vídeo, resolução, som, data e hora, entre outros. Estas opções podem ser controladas e alteradas

pelo usuário, daí o nome Painel de controle.

Para acessar o Painel de controle

1. Clique em Iniciar, Painel de controle.

2. Inicialmente o Painel de controle exibe nove categorias distintas.

Adaptado por Paulo Godoy

32

Sistemas Operacionais

Figura 2.5

3. Clique na opção desejada.

4. Na próxima tela escolha a tarefa a ser realizada.

Utilize os botões de navegação:

Voltar

Para voltar uma tela.

Avançar

Para retornar a tarefa.

Acima

Para ir ao diretório acima.

Pesquisar

Para localizar arquivos, imagens, sons, vídeos, etc.

Pastas

Para exibir o conteúdo de uma pasta.

Trabalhando com o Microsoft WordPad

O Acessório Word Pad é utilizado no Windows principalmente para o usuário se familiarizar com os

menus dos programas Microsoft Office, entre eles o Word.

O Word Pad não permite, criar tabelas, rodapé nas páginas, cabeçalho e mala direta. Portanto é um