Simulado de Informática - Professor Renato da Costa

1) No Linux, é possível executar programas livres, o que não é possível ser feito no

Windows, um sistema operacional proprietário.

ERRADA

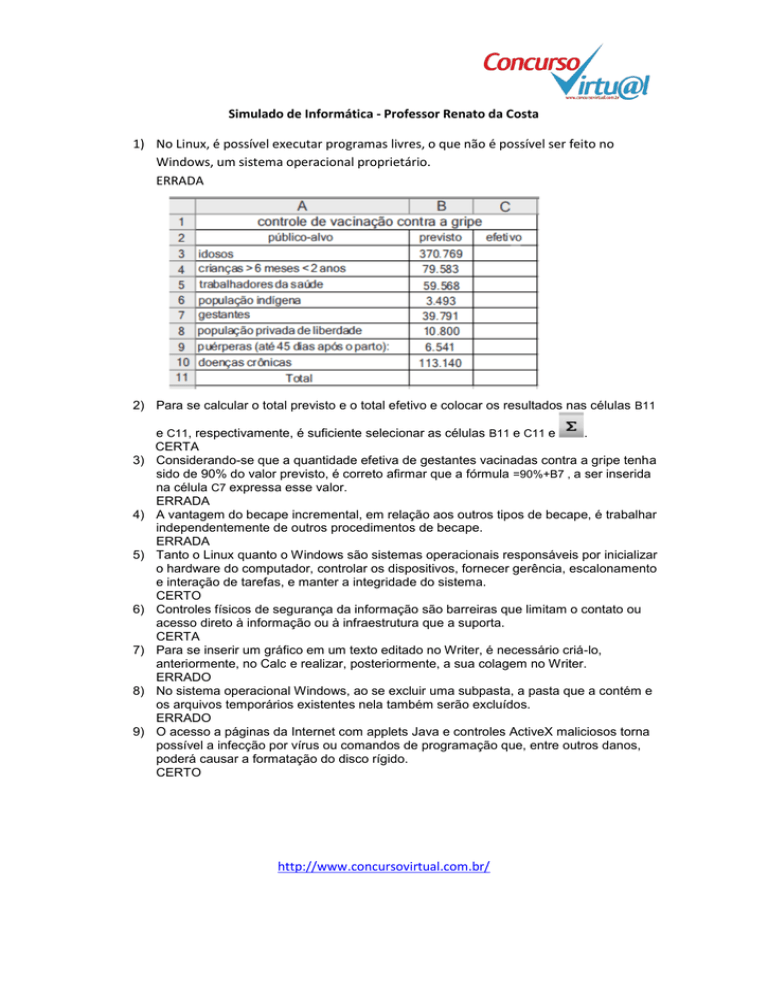

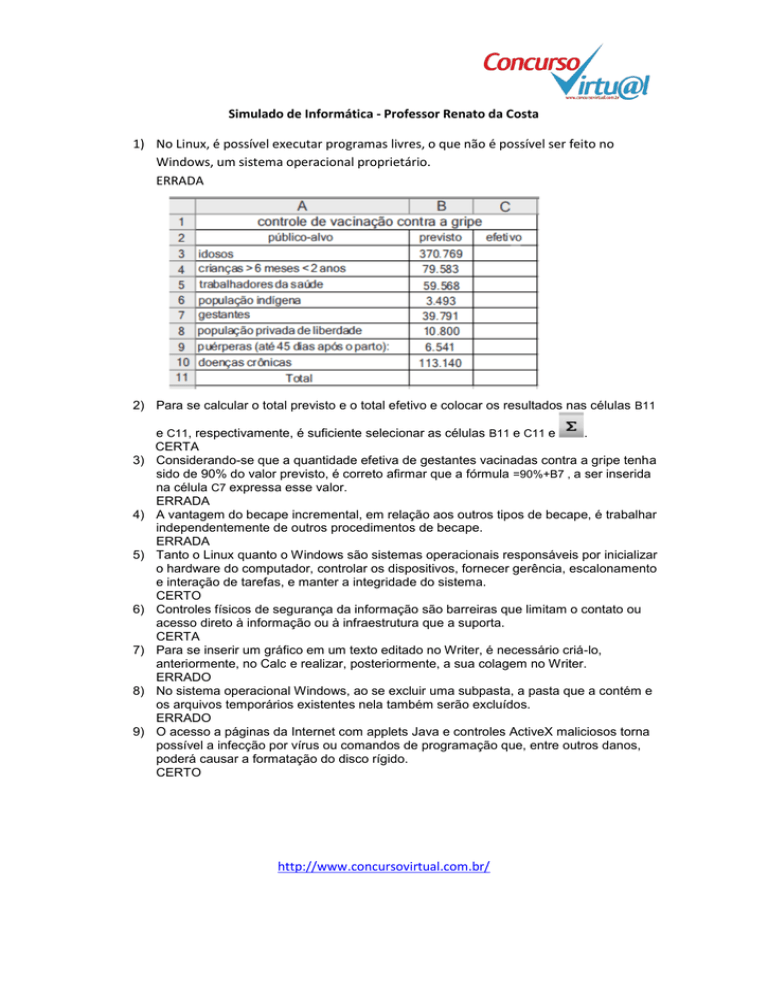

2) Para se calcular o total previsto e o total efetivo e colocar os resultados nas células B11

3)

4)

5)

6)

7)

8)

9)

e C11, respectivamente, é suficiente selecionar as células B11 e C11 e

.

CERTA

Considerando-se que a quantidade efetiva de gestantes vacinadas contra a gripe tenha

sido de 90% do valor previsto, é correto afirmar que a fórmula =90%+B7 , a ser inserida

na célula C7 expressa esse valor.

ERRADA

A vantagem do becape incremental, em relação aos outros tipos de becape, é trabalhar

independentemente de outros procedimentos de becape.

ERRADA

Tanto o Linux quanto o Windows são sistemas operacionais responsáveis por inicializar

o hardware do computador, controlar os dispositivos, fornecer gerência, escalonamento

e interação de tarefas, e manter a integridade do sistema.

CERTO

Controles físicos de segurança da informação são barreiras que limitam o contato ou

acesso direto à informação ou à infraestrutura que a suporta.

CERTA

Para se inserir um gráfico em um texto editado no Writer, é necessário criá-lo,

anteriormente, no Calc e realizar, posteriormente, a sua colagem no Writer.

ERRADO

No sistema operacional Windows, ao se excluir uma subpasta, a pasta que a contém e

os arquivos temporários existentes nela também serão excluídos.

ERRADO

O acesso a páginas da Internet com applets Java e controles ActiveX maliciosos torna

possível a infecção por vírus ou comandos de programação que, entre outros danos,

poderá causar a formatação do disco rígido.

CERTO

http://www.concursovirtual.com.br/

10) O diagrama de redes apresenta um cenário onde usuários externos podem acessar

recursos da organização como os servidores web, servidores ftp e servidores de email. A presença do firewall caracteriza uma zona desmilitarizada (DMZ) que impede

que o comprometimento de um dos serviços fornecidos pela Internet resulte no acesso

automático do hacker aos recursos internos da organização.

ERRADA

11) Neste cenário é possível inferir que os computadores da rede interna da organização

acessam serviços da Intranet e da Internet.

Certo

12) O acesso remoto de um funcionário ao seu e-mail institucional é possível e caracteriza

um acesso extranet.

Certo

13) A tecnologia RAID pode ser implementada pelos clientes da rede interna da

organização para otimizar o acesso a Internet.

Errada

14) Uma sub rede com máscara 255.255.255.224 suporta até 30 hosts.

Certa

15) O SafeSearch é um recurso configurável do Google para impedir que sejam listados, como

resultado da pesquisa, links de sítios suspeitos.

ERRADO

Acerca de segurança da informação, julgue os itens que se seguem.

16) A implantação de controle de acesso a dados eletrônicos e a programas de computador é

insuficiente para garantir o sigilo de informações de uma corporação.

CERTO

17) As possíveis fraudes que ocorrem em operações realizadas com cartões inteligentes

protegidos por senha são eliminadas quando se realiza a autenticação do usuário por meio de

certificados digitais armazenados no cartão.

ERRADO

A respeito da organização de arquivos e pastas, julgue os itens subsequentes.

18) Por padrão, a lixeira do Windows 7 ocupa uma área correspondente a 10% do espaço em

disco rígido do computador.

ERRADO

19) A compactação de arquivos nem sempre apresenta resultados expressivos, embora

normalmente resulte em otimização do espaço de armazenamento de arquivos.

CERTO

A respeito de redes de computadores, julgue os itens subsequentes.

http://www.concursovirtual.com.br/

20) Se o endereço de página inicia com HTTPS, então os dados serão transmitidos por meio de

uma conexão cifrada e a autenticidade do servidor e do cliente será verificada com o uso de

certificados digitais.

CERTO

http://www.concursovirtual.com.br/