Vulnerabilidade POODLE SSL 3.0

Guia de Resposta do Vendedor

Informações gerais

O que é POODLE?

POODLE é uma vulnerabilidade que afeta o protocolo Secure Sockets Layer (SSL) 3.0, projetado para garantir

conexões seguras durante a navegação na Web. Quando explorada, essa vulnerabilidade permite que

criminosos cibernéticos tenham acesso a conexões consideradas seguras por meio desse protocolo

amplamente difundido. Vale ressaltar que este é um problema que afeta não apenas o PayPal, pois é uma

vulnerabilidade no protocolo usado há 15 anos no mercado e impactou todos que o utilizam.

Qual é a resposta do PayPal?

O PayPal desabilitará completamente o suporte a SSL 3.0 dentro de um prazo ainda a ser definido e que será

informado por meio do PayPal Notify. No entanto, com base em nosso monitoramento de segurança, talvez seja

necessário agir rapidamente para proteger nossos clientes. Percebemos que desabilitar o SSL 3.0 pode resultar

em problemas de compatibilidade para alguns de nossos clientes, impedindo-os de fazer pagamentos com o

PayPal em alguns sites de vendedores ou causando outros problemas de processamento que ainda estão sendo

identificados. Para que você possa avaliar as alternativas para lidar com o problema, criamos este Guia de

Resposta do Vendedor para garantir que sua integração esteja protegida contra essa vulnerabilidade.

O que você precisa fazer...

1. Testar sua integração atual no Sandbox (modo seguro) do PayPal

Se sua integração com o PayPal for direta, siga as instruções abaixo:

NOTE: Se sua integração for intermediada por um parceiro, você não precisa tomar nenhuma providência.

Estamos trabalhando com nossos parceiros para solucionar o problema com o SSL 3.0.

1.

Direcione o seu ambiente de testes para o nosso Sandbox (modo seguro): https://www.paypalbrasil.com.br/desenvolvedores/tutorial/utilizando-o-novo-paypal-sandbox/

o

2.

O SSL 3.0 já foi desabilitado no Sandbox do PayPal. Portanto, se conseguir fazer uma solicitação de

interface de programação de aplicativos (API), isso significa que você não está usando o SSL 3.0.

Se sua solicitação falhar, consulte os logs para saber o motivo.

o

Se vir um erro semelhante aos apresentados abaixo, quer dizer que você está usando o SSL 3.0 e

precisa configurar sua conexão segura para usar o protocolo TLS.

* Unknown SSL protocol error in connection to api-3t.sandbox.paypal.com:-9824

OU

Copyright ©2014 PayPal Inc. Todos os direitos reservados.

Vulnerabilidade POODLE SSL 3.0 - Guia de Resposta do Vendedor

|

1

140062736746144:error:1408F10B:SSL routines:SSL3_GET_RECORD:wrong version

number:s3_pkt.c:337:

...

New, (NONE), Cipher is (NONE)

Secure Renegotiation IS NOT supported

Compression: NONE

Expansion: NONE

SSL-Session:

Protocol: SSLv3

...

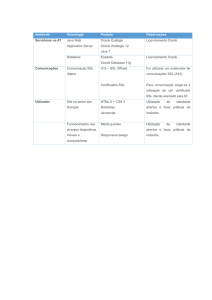

2. Atualização para TLS

Todos os clientes do PayPal devem desabilitar o SSL 3.0 para interações com clientes o mais breve possível e

fazer o upgrade para o TLS. A tabela abaixo fornece orientações básicas para fazer as atualizações para TLS

usando métodos de conexão e linguagens comuns. Porém essas configurações podem variar.

Método de

conexão Ação SDK do

PayPal

Nenhuma das versões ou linguages atuais do kit de desenvolvimento de software (SDK) do PayPal usam

o SSL 3.0. No entanto, como os SDKs de Java e PHP foram atualizados recentemente para corrigir esse

problema, todos os vendedores que usam esses SDKs (ou SDKs herdados) precisarão atualizar suas

versões para a versão mais recente.

• Para obter informações sobre as versões mais recentes do SDK, consulte: http://paypal.github.io/sdk/

Endpoints de

API

Verifique se você está se conectando aos endpoints do PayPal usando o TLS 1.0 ou 1.2 (nem todos os

endpoints de API oferecem suporte ao TLS 1.1). Consulte a tabela abaixo para definir o protocolo TLS

para a linguagem que você está usando.

Linguage

m

Ação

Ruby

Defina o protocolo TLS em OpenSSL::SSL::SSLContext.

• Para obter mais detalhes, consulte:

http://ruby-doc.org/stdlib-1.9.3/libdoc/openssl/rdoc/OpenSSL/SSL/SSLContext.html

Python

Defina o protocolo TLS em ssl.SSLContext.

• Para obter mais detalhes, consulte:

https://docs.python.org/2/library/ssl.html#ssl.SSLContext

Node.js

Use o limite de renegociação correto, conforme especificado aqui:

• http://nodejs.org/api/tls.html#tls_client_initiated_renegotiation_attack_mitigation

PHP

Defina CURLOPT_SSLVERSION para CURL_SSLVERSION_TLSv1 em suas opções de

Curl.

• Para obter mais detalhes, consulte:

http://curl.haxx.se/libcurl/c/CURLOPT_SSLVERSION.html

Java

Defina o protocolo TLS para javax.net.ssl.SSLContext.

• Para obter mais detalhes, consulte:

http://docs.oracle.com/javase/7/docs/technotes/guides/security/jsse/JSSERefGuide.html

C#

Use o protocolo TLS em SecurityProtocolType.

• Para obter mais detalhes, consulte:

http://msdn.microsoft.com/en‑us/library/system.net.securityprotocoltype%28v=vs.110%29.aspx

3. Emissão de novas credenciais (opcional)

Depois de fazer os testes e o upgrade para o TLS com sucesso, talvez seja necessário reemitir e baixar novas

credenciais de API para todas as solicitações de API do PayPal. Esse procedimento é recomendado, mas não

obrigatório. Tome essa decisão com base nos riscos oferecidos à sua empresa e aos seus clientes.

•

Se você estiver usando uma autenticação de Certificado, nenhuma medida é necessária.

Copyright ©2014 PayPal Inc. Todos os direitos reservados.

Vulnerabilidade POODLE SSL 3.0 - Informações gerais

|

2

•

Se você estiver usando uma autenticação de Assinatura, consulte: https://www.paypalbrasil.com.br/desenvolvedores/tutorial/criando-e-gerenciando-as-credenciais-da-api/

Obrigado

Solicitamos que você trate deste assunto da forma mais rápida possível e siga nossas instruções. Sabemos que

essas medidas, apesar de necessárias, podem ocasionar problemas de compatibilidade. Ainda assim, não

podemos deixar de ressaltar que se trata de um problema de curto prazo e que essas medidas estão a serviço

de algo muito mais importante: nossa promessa de manter as informações financeiras de nossos clientes

protegidas. Manteremos nossos clientes informados sobre cada passo dado para a resolução desse problema

por meio dos canais apropriados, incluindo PayPal Forward, nosso Twitter, o Serviço de Atendimento ao Cliente

e, para os vendedores, nossa equipe de Serviço de Atendimento ao Vendedor. Agradecemos sua paciência e

colaboração em nossos esforços para solucionar esta situação.

Copyright ©2014 PayPal Inc. Todos os direitos reservados.

Vulnerabilidade POODLE SSL 3.0 - Informações gerais

|

3